后疫情时代的企业网络安全

已发表: 2020-07-01不要误会我的意思——Covid-19 还没有结束。 然而,对于许多企业来说,是时候在后疫情时代恢复运营了。 随着这种转变的展开,随着远程工作变得越来越正常化,大企业最紧迫的担忧之一将是企业网络安全的持续影响。

许多企业业务是最适合这种数字化转变的,拥有足够的资源,甚至可能已经做好了准备。 然而,由于与安全漏洞相关的巨大风险和成本,以及与新冠病毒相关的新一波安全威胁,企业组织将不得不迅速采取行动,以确保其员工和业务数据的安全,同时保持流动性并适应任何时候-不断变化的政策和法规。

目录

网络安全的成本

企业网络安全损失的成本

企业网络安全系统的成本

最普遍的企业网络安全威胁

远程工作和企业网络安全

Covid 如何改变网络安全

新一波网络攻击和诈骗

零信任网络要求

提高企业网络安全的策略和解决方案

零信任技术

供应商整合策略

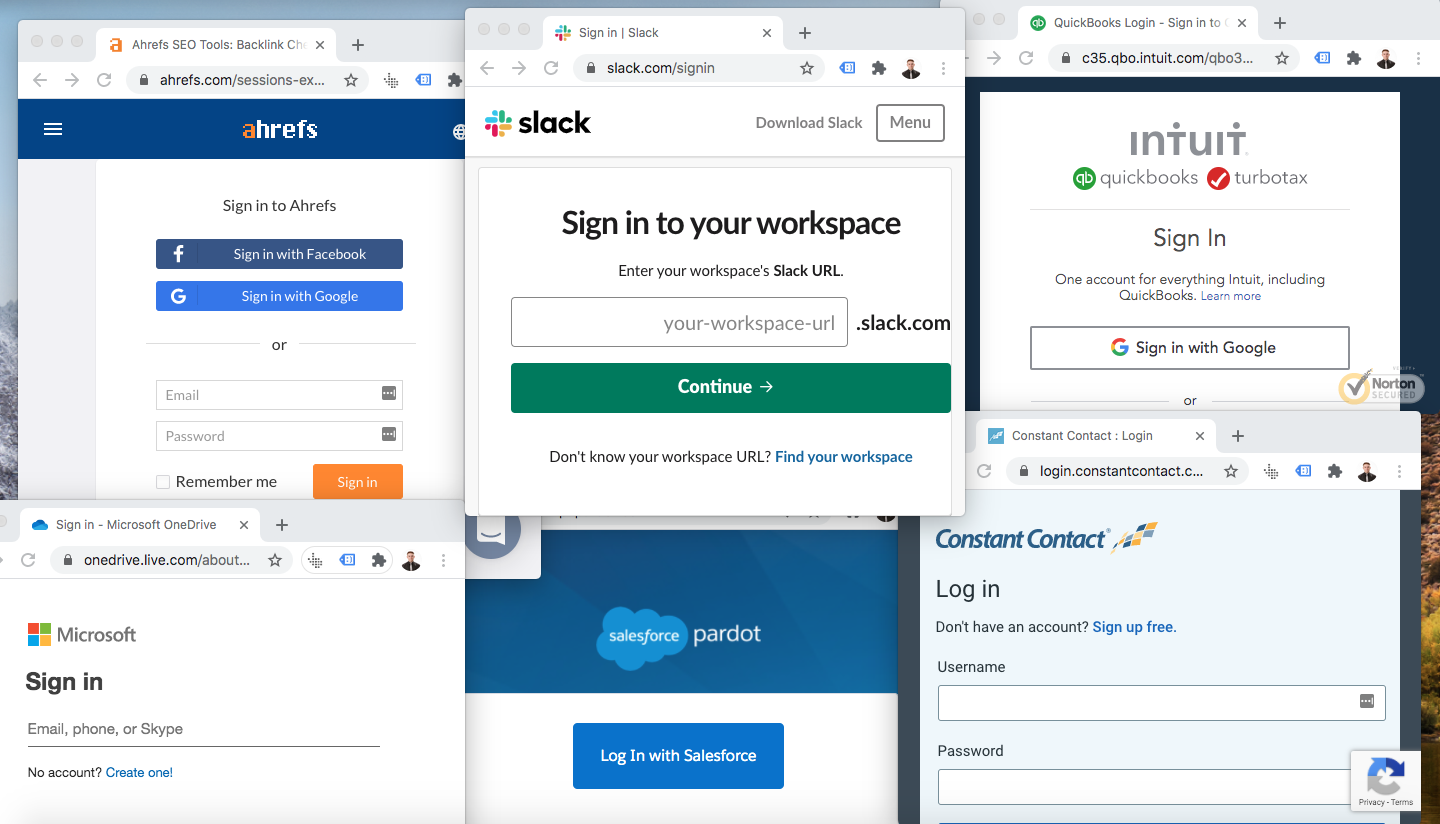

单点登录 (SSO) 系统

网络安全的成本

有两种方法可以查看网络安全的成本。 有企业网络安全系统的直接成本,还有网络安全漏洞造成的损失成本。 以下是企业业务的成本分解方式。

企业网络安全损失的成本

根据 TechRepublic 的数据,2018 年企业数据泄露的平均成本为141 万美元,比上一年的平均 123 万美元大幅增长。 从这个角度来看,2019 年发生了近 10,000 起数据泄露事件,影响了超过 40 亿用户的数据。 话虽如此,同一项研究还显示,拥有强大网络保护的公司只遭受了那些没有的公司一半的损失。 但是,这些系统有其自身的成本。

企业网络安全系统的成本

随着数字威胁风险的持续增长,企业组织越来越愿意投资于 IT 和网络安全。 事实上,2019 年 IT 安全系统的平均支出为 1890 万美元,与 2018 年北美平均 890 万美元相比大幅增加。大企业愿意投入这种规模的 IT 投资的原因是安全漏洞成本更高而不是直接的美元和美分——它们还会对企业的声誉造成无法弥补的损害。

最普遍的企业网络安全威胁

从未有过比今天更多的网络威胁。 让企业决策者夜不能寐的大多数威胁都集中在新的和不断发展的云基础设施上。 下面列出了 2020 年一些最普遍的网络威胁:

- 数据泄露。 大多数企业都拥有大型数据存储,这些存储伴随着很大程度的风险。 网络犯罪分子经常以这些数据为目标,以复制、传输或只是查看敏感信息(如财务信息、个人健康信息等)。

- 勒索软件。 这种类型的攻击是数据泄露的一种变体,涉及公司数据的盗窃和加密,并将其赎回给目标公司。 随着网络犯罪分子越来越擅长渗透通过云服务存储的数据,这种类型的攻击变得越来越流行。

- 不安全的 API。 与私有托管不同,云服务提供商与众多组织中的各种用户共享他们的界面。 这使得安全几乎完全掌握在云服务提供商手中,从而为从身份验证到加密过程的网络攻击创造了机会。 解决此问题的最佳方法之一是使用 SSO 系统和技术。

- 单因素身份验证。 如果您是 2020 年的企业,您需要在所有登录中使用多因素身份验证,否则您实际上是在为网络犯罪分子打开大门。 LastPass 和 Google Authenticator 等软件选项很有帮助,但最好的多因素保护以硬件选项的形式出现,例如 Yubico 的 YubiKey,它要求用户使用物理“密钥”来强制执行其身份。

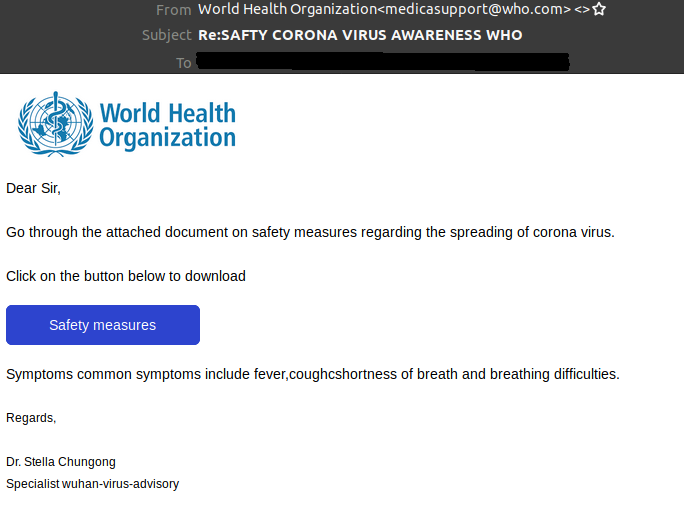

- 网络钓鱼诈骗。 由于 Covid-19 为诈骗者创造了利用公众不确定性捕食的机会,这种老式策略正在卷土重来。 冒充 CDC 和 WHO 等主要政府和监管机构的欺诈者已成功利用恶意链接通过恶意软件入侵个人和公司设备

资料来源:大黄蜂安全

- 物联网。 这是一个不断演变的威胁。 随着越来越多的支持互联网的设备出现在工作场所和家中,用户在每次连接时都在有效地制造新的风险。 虽然很少有网络攻击案例可归因于支持互联网的设备,但这可能会成为一个日益严重的威胁。

这些担忧在企业组织中越来越普遍,因为更大的企业更有可能成为恶意攻击的目标。 事实是,针对 KPMG 的勒索软件将比针对街上的三明治店更有效。 企业级企业也拥有更多员工,这为恶意攻击创造了更大的机会。

现在,随着商业世界重新开始工作(或者,更确切地说,回到大厅下面的备用卧室),安全将变得比以往任何时候都更难以调解。

远程工作和企业网络安全

与不同的网络风险一样,进行远程工作的方式也不同。 两个主要变体是:

- 使用公司设备进行远程工作。 不言自明,但这将描述使用公司笔记本电脑、电话和其他设备执行远程工作职责的员工。 在这种情况下,企业可以监管其员工使用的所有设备,但被迫依赖个人网络来支持这些设备。

- 使用个人设备进行远程工作。 这是指员工使用个人手机、笔记本电脑和其他设备来履行工作职责的模式。 在这种模式下,公司被迫依赖个人硬件、恶意软件保护以及网络来保护他们的信息。

其中一个选项显然比另一个更安全,但它并不总是如此简单的等式。 在家工作时,许多不受公司控制的小因素可能会发挥作用。

例如,假设员工可能正在使用旧打印机,并且他们更容易将文档通过电子邮件发送到他们的个人地址,以便从已经连接到打印机的家庭计算机上打印。 或者,如果公司计算机速度太慢并影响工作绩效,员工可能会选择个人替代方案,以便他们可以更有效地工作。

此类案例凸显了不受监管的工作环境所固有的差距。 当每个人都在同一个物理位置,使用同一个网络和公司拥有的硬件时,安全性更容易监控。

Covid 如何改变网络安全

我们知道所有关于 Covid-19 对现代世界的影响的 u词——不确定、前所未有、无与伦比。 全球企业被迫启用电子商务。 他们被迫适应远程工作环境。 他们在预期之前几年就被迫进行了数字化转型。

但是,Covid-19 也引发了企业网络安全影响的新时代。

新一波网络攻击和诈骗

自今年年初以来, Covid-19 骗局已使 18,000 多名美国人损失超过1340 万美元,并使加拿大人额外损失了 120 万美元。

这种欺诈采取了几种不同的形式。 其中一些最突出的是与帮助用户更快/更快地获得刺激检查或 SERB 援助有关的政府冒充行为。 其他骗局基于旅行取消、商业电子邮件冒充以及一些销售急需的清洁用品和口罩的虚假网站的报销帮助。

尽管这些攻击大多针对的是个人,而不是企业; 这些受害者的生意仍然处于危险之中。

一些业务影响包括:

- 商业电子邮件模拟。 我们的组织亲眼目睹了这一点。 网络犯罪分子通常喜欢复制企业电子邮件地址(通常是最高管理层)并使用它们来试图从员工那里获取有价值的个人或企业信息。

- 个人违规造成的商业损失。 当网络钓鱼攻击袭击公司设备时,恶意软件可能不仅会侵入个人信息,还会侵入可通过该设备或其上的云服务访问的有价值的商业信息。

重要的是,个人和企业都在采取措施保护自己免受这些新威胁的侵害。 第一步始终是意识,但预防措施和技术可以进一步保护您和您的企业免受诈骗者可能造成的损害。

零信任网络要求

简而言之,零信任是一个新的(ish)原则,它意味着不信任任何行为。 它本质上要求对用户行为进行更密切的监控,目的是在发生重大网络入侵之前检测可疑行为。 如果部署得当,它可以同时提高安全性和用户体验。

以下是零信任网络如何寻找企业业务:

- 标准身份验证或多因素身份验证过程保持不变。

- 部署人工智能来为您的业务网络下的每个用户构建行为档案。

- 人工智能可帮助您的 IT 团队识别异常和危险行为,以便立即采取补救措施。

- 监控包括:用户与应用程序的交互、正在使用的网络、正在使用的设备、日期和时间变量以及许多更高级的因素。

随着远程工作的增长,越来越多的组织可能会采用零信任网络并部署技术来支持这种更高级别的安全性。

提高企业网络安全的策略和解决方案

人们普遍认为安全性从未如此先进,并且区块链等新技术对网络威胁免疫。 然而,网络犯罪分子的发展速度与他们面临的技术障碍一样快。

故事的道德启示?

没有人也没有企业可以免受网络威胁,随着世界经济适应在家工作的文化转变,这一点越来越明显。 但是,有一些可以采取的步骤、可以部署的策略以及可以用来最好地缓解这些威胁的技术。 这里有几个。

零信任技术

这些安全和身份管理软件可以更好地使企业能够启动零信任网络程序。 根据 G2 的说法,一些可用于支持零信任的顶级技术是 Okta、SecureAuth Identity Platform、BetterCloud 和 Centrify Zero Trust Privilege。 在此处查看完整列表以了解更多信息。

供应商整合策略

云服务提供商是企业成长和发展所必需的,但它们在企业网络安全方面也存在主要弱点。 使这种威胁最小化的最佳策略之一是企业减少与他们打交道的基于云的供应商的数量。 专注于值得信赖的合作伙伴并减少业务数据在各个供应商之间的分散可以消除大部分数据泄漏和勒索软件威胁。

查看整理企业技术堆栈的 5 个步骤以了解更多信息。

单点登录 (SSO) 系统

单点登录与供应商整合的原则相似。 单点登录的概念是用户可以通过单个身份验证门户访问多个不同的应用程序。 有几种方法可以实现单点登录。

首先,AuthAnvil 和 OneLogin 等基于云的技术有助于为您的业务启用 SSO。 这通过让各个供应商实质上调用单独的服务器(例如 OneLogin)来确定指定用户是否已登录。如果是,则交换密钥并授予访问权限。 这可以减少支持电话和密码重复问题,但与受信任的提供商合作并利用双因素身份验证、生物识别或智能卡来保护 SSO 流程至关重要。

其次,有些电子商务平台已经与数百家供应商建立了合作关系,通过在平台上建立账户可以实现单点登录,通过单一的平台内体验获得数百个其他应用程序的访问权限。 这是 Vendasta 等云商务平台的众多优势之一。 查看Vendasta 的企业平台以了解更多信息。