2022'de Mobil Uygulama Güvenliğiniz İçin En İyi 8 Uygulama

Yayınlanan: 2022-01-04Mobil uygulamalar birçok işletme için en önemli gelir kaynaklarından biri olmuştur. Gelirleri 2021'de 693 milyar dolara yakındı ve 2023'te 935 milyar dolara ulaşacağı tahmin ediliyor. Ancak bu olağanüstü artışın bir bedeli siber saldırı tehditleri. Bu nedenle mobil uygulama güvenliği çok önemlidir.

Mobil Güvenlik Raporu 2021'e göre, kuruluşların %97'si mobille ilgili saldırılarla karşı karşıya kaldı ve çalışanların %46'sı en az bir kötü amaçlı uygulama indiriyor. Bu, markalarla farklı amaçlarla etkileşime giren işletmeler ve kullanıcı veri güvenliği ile ilgili birçok endişeye yol açmıştır. Bu etkileşimler sırasında markalarla uygulamalar hakkında veri alışverişinde bulunurlar ve uygun güvenlik önlemleri alınmadan kötü niyetli maruziyete yol açarlar.

Bu nedenle veri risklerinden kaçınmak ve müşterilerinizi korumak için güvenilir güvenlik önlemlerine ihtiyacınız var. Mobil uygulama güvenliğini sağlamak için kullanabileceğiniz farklı en iyi uygulamalara göz atın.

- Veri Şifrelemeleri

- Güvenli Kodlar

- Kullanıcı Kimlik Doğrulamaları

- Uyumluluk ve Dürüstlük

- Güvenli API'ler

- Güvenlik Tetikleyicileri

- Veri Ayrıcalıkları

- Güvenli Konteynerler

- İşletmenizi Koruyun

1. Veri Şifrelemeleri

Birçok uygulama, cihazlar ve işletim sistemleri genelinde birkaç kullanıcı tarafından kullanılmaktadır. Bu nedenle, uygulama üzerinden değiş tokuş edilen verilerin herhangi bir işletim sistemi veya cihazın güvenlik açığı nedeniyle açığa çıkmamasını sağlamanız gerekir.

Bunu yapmanın bir yolu, verileri uygulamalar arasında şifrelemektir. Şifreleme, verileri bilgisayar korsanları için okunamaz hale gelen bir noktaya karıştırma işlemidir. Verileri şifrelemenin iki yolu vardır:

- simetrik şifreleme

- asimetrik şifreleme

Simetrik şifrelemeler, verilerin şifrelenmesi ve şifresinin çözülmesi için aynı güvenlik anahtarını kullanır. Aynı zamanda asimetrik şifreleme, şifreleme ve şifre çözme için farklı güvenlik anahtarlarına sahiptir. Mobil uygulama güvenliği için izlenecek bir diğer en iyi uygulama, güvenli kodlamadır.

2. Güvenli Kodlar

Her uygulamanın özünde birkaç kod parçası üzerine inşa edilmiş bir mimarisi vardır. Bu nedenle, mobil uygulama güvenliği söz konusu olduğunda güvenli kodlar son derece önemli olabilir.

IT Pro Portal'ın bir raporuna göre, güvenlik açıklarının %82'si uygulama kaynak kodunda görünüyor. Bu, kaynak kodun hatasız olduğundan ve güvenlik açığı bulunmadığından emin olmanız gerektiği anlamına gelir.

Profesyonel bir uygulama tasarımcısını işe almak, mobil uygulama güvenliğinizin hava geçirmez olduğu konusunda size gönül rahatlığı verebilir. Dahili bir uzmana sahip olmanın yanı sıra, mobil uygulama testi, kodun güvenli olduğundan ve bilgisayar korsanlarının yararlanabileceği hiçbir hata bulunmadığından emin olmanın en iyi yoludur.

3. Kullanıcı Kimlik Doğrulamaları

Mobil uygulamalar, UGC (kullanıcı tarafından oluşturulan içerik) aracılığıyla en fazla katkıya sahiptir. UGC, uygun bir kullanıcı kimlik doğrulama sistemi olmadan siber saldırılara maruz kalabilir. Bilgisayar korsanları, sosyal mühendislik saldırılarından yararlanan kullanıcıların hayati bilgilerine erişebilir.

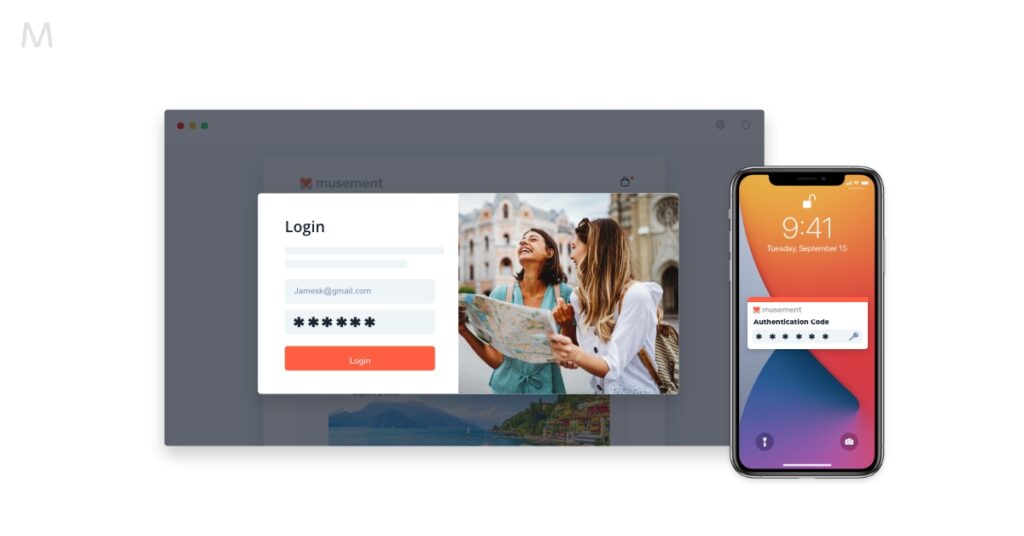

Kullanıcı hesaplarına erişim sağladıklarında, UGC aracılığıyla kötü niyetli enjeksiyon kolaylaşır. Burada, çok faktörlü kimlik doğrulama gibi kullanıcı kimlik doğrulama işlemlerini kullanabilirsiniz. Ancak, geleneksel kimlik doğrulama sürecinin aksine, tek seferlik parolalar, belirteçler, güvenlik anahtarları veya diğerleriyle ekstra bir güvenlik katmanı vardır.

Örneğin, iki faktörlü bir kimlik doğrulama işlemi, kullanıcıların cihaza alınan OTP aracılığıyla kimliklerini doğrulamalarına olanak tanır. Mobil uygulama güvenliğinin bir diğer önemli parçası da uyumluluktur.

4. Uyumluluk ve Dürüstlük

Herhangi bir mobil uygulama başlatıldığında, belirli güvenlik parametrelerini geçmeli ve gereksinimleri karşılamalıdır. Uygulama mağazası yönetimi altında geliştiriciler tarafından izlenecek özel güvenlik önlemleri olabilir. Bu önlemler, bir uygulamanın indirilmesi ve yüklenmesi işlemi için olabilir.

Modern akıllı telefonlar, imzalı uygulamaları kullanıcılara veya kod imzalamaya ihtiyaç duyan yazılımlara dağıtmak için uygulama mağazalarını kullanır. Bu süreç, bir platformun yalnızca önceden onaylanmış uygulamaları dağıtmasını sağlar.

Geliştiriciler, uygulamalarını mağazaya gönderebilir ve kimlikleri ile uygulamanın güvenlik gereksinimleri doğrulanır. Her şey işletim sisteminin yönergelerine uyuyorsa, uygulama indirilebilir.

Bu göz korkutucu görünse de, piyasada bulunan çeşitli kodlama işareti seçenekleriyle kolaylaşıyor. Ayrıca, uyumluluk ve bütünlük sağlamak için uygulamanız için hızlı bir şekilde uygun maliyetli, ucuz bir kod imzalama sertifikası alabilirsiniz. Kodun başlangıcından bu yana değiştirilmediğini ve gerçek bir yayıncıdan geldiğini kanıtlıyor.

Bu sertifika, geliştiricilerin, kullanıcılara sunulan bir genel anahtar aracılığıyla şifresi çözülen kimlikleriyle ilgili bilgileri şifrelemesine yardımcı olur. Uygulama güvenliği hakkında anlamanız gereken diğer bir husus da API'ler veya Uygulama Programlama Arayüzüdür.

5. Güvenli API'ler

API'ler, üçüncü taraf hizmetleri entegre etmek ve ayrıca işlevselliği geliştirmek için gereklidir. Heterojen sistemlerin birbirleriyle etkileşime girmesine izin verir ve veri alışverişini kolaylaştırır. Ancak, daha iyi uygulama güvenliği için güvenli API'lere ihtiyacınız var ve değiş tokuş edilen verileri ifşa etmeyin. API güvenliğini sağlamanın en iyi yolu, veri erişim yetkilerinden yararlanmaktır.

6. Güvenlik Tetikleyicileri

Uygulama kaynak kodunda değişiklik olması durumunda sistemlerinizi uyarmak için belirli tetikleyicilerden yararlanabilirsiniz. Örneğin, bulutta yerel uygulama kurcalama veya kötü amaçlı ekleme uyarıları sağlamak için AWS Lambda işlevlerinden yararlanılabilir.

7. Veri Ayrıcalıkları

Uygulamanızın kötü niyetli siber saldırılara maruz kalmamasını sağlamanın bir başka yolu da veri ayrıcalıklarını belirlemektir. Sınırlı kullanıcılara hassas veri erişimi sağladığınız durumlarda en az ayrıcalık yaklaşımını kullanın. Bu, veri erişimi olmayan ve kötü niyetli bir kişinin hassas bilgilere erişmesini sağlayacaktır.

8. Güvenli Konteynerler

Şifrelemenin en önemli yönlerinden biri güvenlik anahtarlarıdır. Uygulamanız için verileri şifreliyorsanız, güvenlik anahtarlarının yerel veri merkezlerinde saklanmasından kaçının.

Ancak, çoğu kuruluş hassas bilgileri yerel veri merkezlerinde depolamak için hibrit bulut yaklaşımından yararlanırken, bu anahtarları depolamak için güvenli kapsayıcıları kullanabilirsiniz. Örneğin, bu tür anahtarların güvenliğini sağlamak için karma için SHA-256 ile 256-bit AES şifrelemesi gibi gelişmiş güvenlik protokollerinden yararlanabilirsiniz.

İşletmenizi Koruyun

Akıllı telefon kullanımı her geçen gün arttığından mobil uygulama güvenliği öncelik listenizde üst sıralarda yer almalıdır. Ne yazık ki, aldatıcı nitelikler ve sosyal mühendislik uygulamaları ile bilgisayar korsanları, kötü niyetli enjeksiyon saldırılarında verimli hale geliyor.

Bu, veri güvenliği için güvenlik önlemlerini iyileştirmeniz ve bu bilgisayar korsanlarının uygulamalarınızın kontrolünü ele geçirmesini engellemeniz gerektiği anlamına gelir. Bu ipuçlarının yardımcı olacağını umuyoruz ve bu yolda size rehberlik etmekten her zaman mutluluk duyarız!