14 วิธีในการรักษาความปลอดภัยเว็บไซต์ WordPress ของคุณ – ทีละขั้นตอน

เผยแพร่แล้ว: 2022-01-05ความปลอดภัยของ WordPress ควรมีความสำคัญสูงสุดสำหรับเจ้าของไซต์ ทำไม เนื่องจากมีการโจมตีไซต์ WordPress มากถึง 90,000 ทุกนาที

หากนั่นยังไม่พอ ทุกสัปดาห์ Google จะขึ้นบัญชีดำเว็บไซต์ประมาณ 20,000 แห่งสำหรับมัลแวร์และ 50,000 แห่งสำหรับฟิชชิง และเมื่อเว็บไซต์ถูกขึ้นบัญชีดำ และผู้ใช้ถูกบังคับให้ยอมรับความเสี่ยง จะส่งผลให้สูญเสียการเข้าชมประมาณ 95%

แม้ว่า WordPress เวอร์ชันล่าสุดจะเป็นรุ่นที่ปลอดภัยที่สุด แต่คุณยังทำสิ่งต่างๆ กับไซต์ได้อีกมากมายเพื่อให้แน่ใจว่าแฮ็กเกอร์และบ็อตจะไม่สามารถเข้าถึงได้

ต่อไปนี้คือเคล็ดลับแนวทางปฏิบัติที่ดีที่สุดที่จะช่วยให้คุณรักษาความปลอดภัยให้กับไซต์ของคุณ

- ใช้โฮสต์เว็บที่ดี

- ใช้ธีมและปลั๊กอินที่มีคุณภาพเท่านั้น

- ทำให้ WordPress Core, ธีม และปลั๊กอินทันสมัยอยู่เสมอ

- ห้ามใช้ “Admin” เป็นชื่อผู้ใช้

- ใช้รหัสผ่านที่รัดกุม

- ใช้การตรวจสอบสิทธิ์แบบสองปัจจัย

- จำกัดความพยายามในการเข้าสู่ระบบ

- ติดตั้งใบรับรอง SSL

- เปลี่ยนคำนำหน้าฐานข้อมูล

- การปกป้องไฟล์ wp-config.php และ .htaccess

- เพิ่มคีย์ความปลอดภัย

- ปิดใช้งานการแก้ไขไฟล์

- ป้องกันไม่ให้ไฟล์ PHP ถูกเรียกใช้งาน

- ปิดใช้งาน XML-RPC Selectively

1. ใช้โฮสต์เว็บที่ดี

เว็บโฮสต์ที่ดีคือแนวแรกในการป้องกันการโจมตีไซต์ของคุณ ดังนั้นอย่าเลือกแชร์โฮสติ้งราคาถูกโดยอัตโนมัติ ให้ทำการบ้านแทน

ไปกับโฮสต์ที่มีชื่อเสียงที่รองรับเทคโนโลยีเว็บพื้นฐานเวอร์ชันล่าสุด เช่น PHP และ MySQL อย่าลืมตรวจสอบว่าโฮสต์ของคุณรองรับ PHP 7 ซึ่งเป็นเวอร์ชัน PHP ที่แนะนำอย่างเป็นทางการสำหรับ WordPress

พิจารณาเลือกโฮสต์ WordPress ที่มีการจัดการ บริการเหล่านี้ได้รับการตั้งค่าโดยเฉพาะสำหรับ WordPress และดูแลด้านเทคนิคที่สำคัญทั้งหมดของการโฮสต์ รวมถึงการรักษาความปลอดภัย การสำรองข้อมูล เวลาทำงาน และประสิทธิภาพ

2. ใช้เฉพาะธีมและปลั๊กอินที่มีคุณภาพเท่านั้น

ตาม WPScan 52% ของช่องโหว่ของเว็บไซต์เกิดจากปลั๊กอินในขณะที่ 11% เกิดจากธีม รวมกัน นั่นคือมากกว่า 60% ของการรักษาความปลอดภัยของ WordPress

วิธีที่ง่ายที่สุดในการตรวจสอบให้แน่ใจว่าปลั๊กอินและธีมของคุณสามารถต้านทานการโจมตีได้คือดาวน์โหลดจากแหล่งที่เชื่อถือได้เท่านั้น ซึ่งรวมถึง WordPress.org และผู้ให้บริการระดับพรีเมียม การดาวน์โหลดจากนักพัฒนาที่หลบเลี่ยงซึ่งซ่อนโค้ดที่เป็นอันตรายในธีมและปลั๊กอินของพวกเขา อาจทำให้ไซต์ของคุณเสียหายได้

หากคุณไม่แน่ใจว่าเว็บไซต์ที่คุณต้องการดาวน์โหลดนั้นปลอดภัยหรือไม่ ให้มองหาคำรับรองและบทวิจารณ์เพื่อให้แน่ใจว่าผลิตภัณฑ์ที่คุณต้องการนั้นมีคุณภาพเสียง

นอกจากนี้ ตรวจสอบให้แน่ใจว่าปลั๊กอินและธีมที่คุณใช้ได้รับการสนับสนุนอย่างดีและอัปเดตเป็นประจำ หากปลั๊กอินหรือธีมไม่ได้รับการอัปเดตมาเป็นเวลานาน อาจเป็นไปได้ว่าปลั๊กอินหรือธีมดังกล่าวอาจมีช่องโหว่ด้านความปลอดภัยที่ไม่ได้แพตช์หรือโค้ดเสียที่อาจทำให้คุณเสี่ยงต่อการถูกแฮ็ก

สุดท้าย เก็บเฉพาะปลั๊กอินและธีมที่คุณต้องการและใช้งานจริงเท่านั้น ยิ่งคุณมีมากเท่าไหร่ ความเสี่ยงที่จะถูกแฮ็กก็ยิ่งสูงขึ้นเท่านั้น ดังนั้นให้ตรวจสอบรายการปลั๊กอินและธีมของคุณเป็นประจำ และปิดใช้งานและลบสิ่งที่คุณไม่ต้องการ

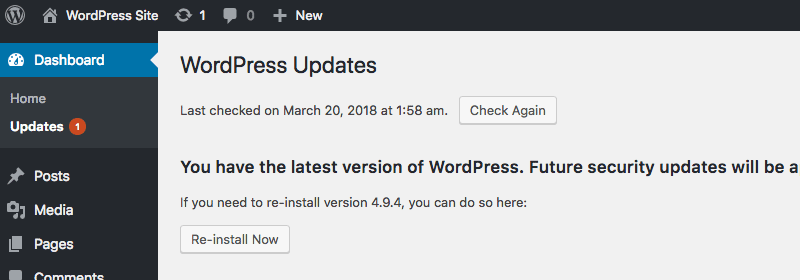

3. ทำให้ WordPress Core, ธีม และปลั๊กอินทันสมัยอยู่เสมอ

WordPress เป็นซอฟต์แวร์โอเพ่นซอร์ส และพัฒนาและดูแลโดยชุมชนอาสาสมัครทั่วโลก ในการเปิดตัวใหม่แต่ละครั้ง ช่องโหว่ด้านความปลอดภัยใดๆ จะได้รับการแพตช์

ตามค่าเริ่มต้น WordPress จะติดตั้งการอัปเดตเล็กน้อยโดยอัตโนมัติ (เช่น WordPress 4.9.4) แต่สำหรับรุ่นใหญ่ ๆ (เช่น WordPress 4.9) คุณมีหน้าที่ต้องอัปเดตเป็นเวอร์ชันล่าสุดด้วยตนเอง

ตรวจสอบให้แน่ใจว่าไซต์ของคุณใช้ WordPress เวอร์ชันล่าสุดอยู่เสมอ

การอัปเดตหลักเหล่านี้มีความสำคัญต่อการรักษาความปลอดภัยและประสิทธิภาพของไซต์ของคุณ ดังนั้นโปรดสำรองข้อมูลไซต์ของคุณและใช้การอัปเดตหลักเมื่อพร้อมใช้งาน

ในทำนองเดียวกัน การอัปเดตปลั๊กอินและธีมเป็นประจำเป็นสิ่งสำคัญเช่นกัน เพื่อให้คุณใช้ซอฟต์แวร์เวอร์ชันล่าสุดและปลอดภัยที่สุดเสมอ

4. ห้ามใช้ “Admin” เป็นชื่อผู้ใช้

อย่าใช้ “admin” เป็นชื่อผู้ใช้สำหรับเว็บไซต์ของคุณ WordPress เวอร์ชันก่อนหน้าใช้ "admin" เป็นชื่อผู้ใช้เริ่มต้น ทำให้แฮกเกอร์ง่ายขึ้น ซึ่งเป็นปริศนาที่คาดเดาน้อยลงในระหว่างการโจมตีด้วยกำลังเดรัจฉาน

แต่ WordPress รุ่นล่าสุดได้เปลี่ยนแปลงสิ่งนี้ ทำให้ผู้ใช้มีโอกาสป้อนชื่อผู้ใช้ของตนเองระหว่างการติดตั้ง อย่างไรก็ตาม บางคนยังคงเลือกใช้ “ผู้ดูแลระบบ” แทนที่จะใช้ชื่อผู้ใช้เดิม อย่าเพิ่ง

คุณต้องการทำให้ผู้โจมตีที่ประสงค์ร้ายเจาะไซต์ของคุณได้ยากขึ้น ดังนั้นการโจมตีจึงใช้เวลานานขึ้น และคุณหรือผู้ให้บริการโฮสต์ของคุณสามารถระบุการโจมตีใดๆ ก่อนที่พวกเขาจะประสบความสำเร็จและหยุดการโจมตีได้

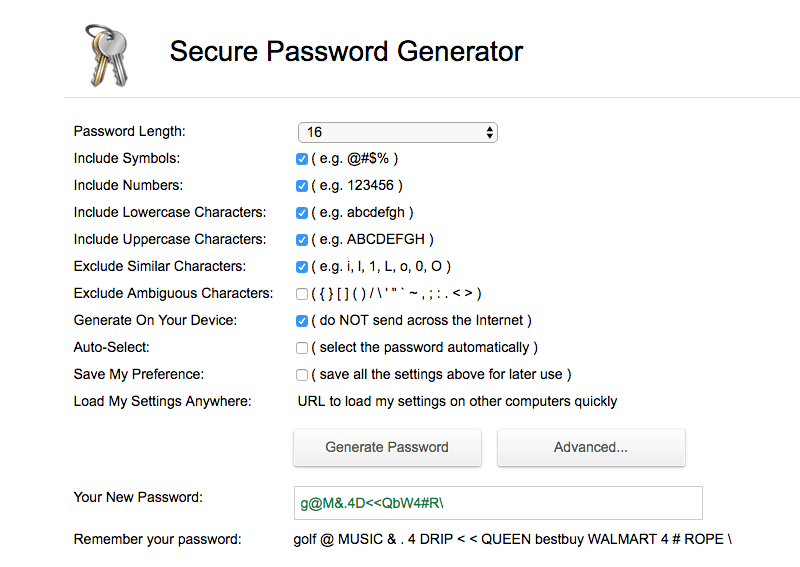

5. ใช้รหัสผ่านที่รัดกุม

สร้างรหัสผ่านที่รัดกุมและไม่ซ้ำใครสำหรับบัญชีผู้ดูแลระบบ WordPress ฐานข้อมูล บัญชีโฮสติ้ง ที่อยู่อีเมล และบัญชี FTP ของคุณ เช่นเดียวกับชื่อผู้ใช้ รหัสผ่านเป็นปริศนาอีกชิ้นหนึ่งสำหรับแฮ็กเกอร์ที่จะคาดเดา และยิ่งรหัสผ่านของคุณแข็งแกร่งมากเท่าไร คุณก็จะยิ่งทำให้แฮ็กเกอร์ลงชื่อเข้าใช้ไซต์ของคุณสำเร็จได้ยากขึ้นเท่านั้น

ระหว่างการติดตั้ง WordPress จะพยายามบังคับรหัสผ่านที่คาดเดายากให้กับคุณ และขอให้คุณทำเครื่องหมายในช่องหากคุณป้อนรหัสผ่านที่ไม่รัดกุม แม้ว่าคุณอาจต้องการสร้างรหัสผ่านของคุณเอง แต่เครื่องมืออย่างเครื่องมือสร้างรหัสผ่านที่ปลอดภัยก็สามารถสร้างรหัสผ่านที่รัดกุมให้กับคุณได้

เครื่องมือสร้างรหัสผ่านที่ปลอดภัยช่วยให้คุณสร้างรหัสผ่านที่ไม่ซ้ำใครและสุ่มได้

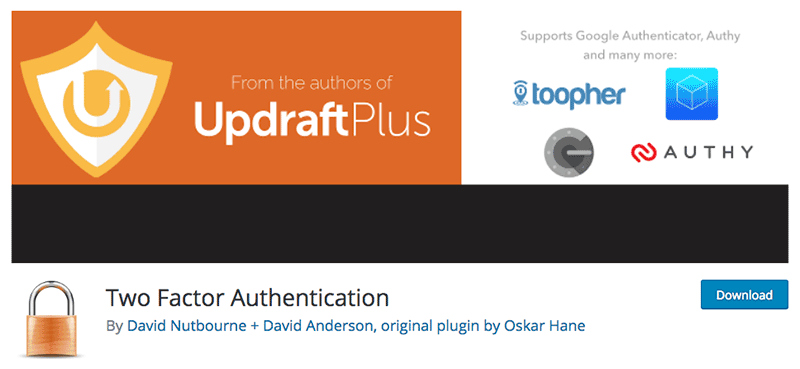

6. ใช้การตรวจสอบสิทธิ์แบบสองปัจจัย

แม้จะมีชื่อผู้ใช้และรหัสผ่านที่รัดกุม แต่การโจมตีด้วยกำลังเดรัจฉานก็ยังเป็นปัญหาสำหรับเว็บไซต์หลายแห่ง นี่คือจุดที่การรับรองความถูกต้องด้วยสองปัจจัยสามารถช่วยได้

การตรวจสอบสิทธิ์แบบสองปัจจัยเพิ่มขั้นตอนอื่นในกระบวนการเข้าสู่ระบบ โดยบังคับให้ผู้ใช้ป้อนรหัสที่ส่งไปยังโทรศัพท์มือถือของตน นอกเหนือจากการป้อนข้อมูลรับรองการเข้าสู่ระบบตามปกติ การทำเช่นนี้สามารถขัดขวางการโจมตีอัตโนมัติและทำให้เว็บไซต์ของคุณไม่ตกเป็นเหยื่อของแฮกเกอร์

ปลั๊กอินเช่น iThemes Security สามารถใช้การตรวจสอบสิทธิ์แบบสองปัจจัยได้ นอกจากนี้ยังมีปลั๊กอินฟรี เช่น การตรวจสอบสิทธิ์แบบสองปัจจัย ที่สามารถเพิ่มความปลอดภัยอีกชั้นหนึ่งให้กับไซต์ของคุณ

ปลั๊กอินการตรวจสอบสิทธิ์สองปัจจัยฟรีช่วยให้คุณเพิ่มการป้องกันอีกชั้นหนึ่งได้อย่างง่ายดายเมื่อลงชื่อเข้าใช้ไซต์ของคุณ

7. จำกัดความพยายามในการเข้าสู่ระบบ

โดยค่าเริ่มต้น คุณสามารถพยายามเข้าสู่ระบบบัญชี WordPress ของคุณได้หลายครั้งตามที่คุณต้องการ แม้ว่าวิธีนี้จะสะดวกสำหรับคุณหากคุณหลงลืมและไม่ได้รับรหัสผ่านอย่างถูกต้องในครั้งแรกหรือครั้งที่สาม แต่ก็ยังสะดวกสำหรับแฮกเกอร์ที่โจมตีผู้โจมตีด้วยกำลังเดรัจฉาน – ให้พยายามถอดรหัสไม่จำกัดจำนวนครั้ง ชื่อผู้ใช้และรหัสผ่านของคุณรวมกัน

ซึ่งสามารถแก้ไขได้ง่ายโดยจำกัดจำนวนครั้งที่ผู้ใช้พยายามเข้าสู่ระบบที่ล้มเหลวบนไซต์ของคุณ ปลั๊กอินฟรี เช่น WP Limit Login Attempts ช่วยให้คุณจำกัดความพยายามในการเข้าสู่ระบบและบล็อกที่อยู่ IP ชั่วคราว

8. ติดตั้งใบรับรอง SSL

การติดตั้งใบรับรอง SSL บนไซต์ของคุณเป็นสิ่งจำเป็น โดยเฉพาะอย่างยิ่งถ้าคุณมีร้านอีคอมเมิร์ซ ไม่เพียงเพราะจะทำให้แฮกเกอร์ดักข้อมูลสำคัญระหว่างเบราว์เซอร์ของผู้ใช้และเซิร์ฟเวอร์ของคุณได้ยาก แต่เนื่องจากตอนนี้ Google ยืนยันว่าไซต์ทั้งหมดควรมีข้อมูลดังกล่าว

เริ่มตั้งแต่เดือนกรกฎาคม 2018 ด้วยการเปิดตัว Chrome 68 หน้าเว็บที่โหลดโดยไม่มี HTTPS จะถูกทำเครื่องหมายว่า "ไม่ปลอดภัย" ซึ่งหมายความว่าผู้ใช้ที่พยายามเข้าถึงไซต์ที่ไม่มีใบรับรอง SSL จะได้รับคำเตือนว่าไซต์นั้นไม่น่าไว้วางใจ

การประกาศนี้เป็นเรื่องใหญ่เพราะตาม Cloudflare ผู้เข้าชมเว็บมากกว่าครึ่งจะเห็นคำเตือนเหล่านี้

Let's Encrypt เป็นผู้ออกใบรับรองฟรีที่ให้ใบรับรอง SSL สำหรับเจ้าของเว็บไซต์

การรับใบรับรอง SSL ทำได้ง่ายขึ้นเรื่อยๆ Let's Encrypt เสนอใบรับรองโอเพ่นซอร์สฟรี ในขณะที่บริษัทโฮสติ้งโดยทั่วไปจะให้บริการฟรี (และบางครั้งก็ฟรีด้วย)

9. เปลี่ยนคำนำหน้าฐานข้อมูล

ตามค่าเริ่มต้น WordPress จะใช้ wp_ เป็นคำนำหน้าสำหรับตารางทั้งหมดในฐานข้อมูลของไซต์ของคุณ ซึ่งหมายความว่าหากคุณใช้ค่าดีฟอลต์ ซึ่งเป็นความรู้ทั่วไปของ WordPress แฮกเกอร์สามารถเดาชื่อตารางของคุณได้อย่างง่ายดาย ซึ่งทำให้เสี่ยงต่อการฉีด SQL

วิธีง่ายๆ ในการแก้ไขปัญหานี้เพื่อเปลี่ยนคำนำหน้าเป็นคำแบบสุ่ม เช่น 5jiqtu69dg_ โดยใช้ตัวสร้างสตริงแบบสุ่ม ในการอัปเดตคำนำหน้าของตาราง ให้เปิดไฟล์ wp-config.php ในรูทของไดเร็กทอรีไฟล์ของไซต์และค้นหาบรรทัดนี้:

$table_prefix = 'wp_';

ใช้ตัวอย่างของฉัน คุณจะแทนที่บรรทัดดังนี้:

$table_prefix = '5jiqtu69dg_';

ถัดไป คุณจะต้องอัปเดตคำนำหน้าที่ใช้ในฐานข้อมูลของคุณ แม้ว่าปลั๊กอินความปลอดภัย เช่น iThemes Security จะช่วยให้คุณดำเนินการได้อย่างรวดเร็วและง่ายดาย แต่คุณสามารถเรียนรู้วิธีดำเนินการด้วยตนเองผ่าน phpMyAdmin ได้ที่นี่

10. การปกป้องไฟล์ wp-config.php และ .htaccess

ไฟล์ wp-config.php ของไซต์ของคุณ ซึ่งมักจะอยู่ในโฟลเดอร์รูทของเว็บไซต์ของคุณ มีข้อมูลสำคัญเกี่ยวกับการติดตั้ง WordPress ของคุณ รวมถึงชื่อ โฮสต์ ชื่อผู้ใช้ และรหัสผ่านสำหรับฐานข้อมูลของคุณ ในขณะเดียวกัน .htaccess เป็นไฟล์ที่ซ่อนอยู่ซึ่งตั้งค่าคอนฟิกเซิร์ฟเวอร์ระดับไดเร็กทอรี เปิดใช้งานลิงก์ถาวร และอนุญาตให้เปลี่ยนเส้นทาง

การป้องกันการเข้าถึงไฟล์สำคัญเหล่านี้เป็นเรื่องง่าย เพียงเพิ่มสิ่งต่อไปนี้ในไฟล์ .htaccess ของคุณเพื่อป้องกัน wp-config.php:

<ไฟล์ wp-config.php> อนุญาต, ปฏิเสธ ปฏิเสธจากทั้งหมด </Files>

หรือคุณสามารถย้ายไฟล์ wp-config.php ของคุณไปที่ไดเร็กทอรีที่สูงขึ้น เนื่องจาก WordPress จะค้นหาไฟล์ที่นั่นโดยอัตโนมัติ

หากต้องการหยุดการเข้าถึง .htaccess ที่ไม่ต้องการ สิ่งที่คุณต้องทำคือเปลี่ยนชื่อไฟล์ในรหัส:

<ไฟล์ .htaccess> อนุญาต, ปฏิเสธ ปฏิเสธจากทั้งหมด </Files>

11. เพิ่มคีย์ความปลอดภัย

คีย์ความปลอดภัยและเกลือของ WordPress เข้ารหัสข้อมูลที่จัดเก็บไว้ในคุกกี้ของเบราว์เซอร์ ปกป้องรหัสผ่านและข้อมูลสำคัญอื่นๆ มีคีย์ความปลอดภัยทั้งหมดสี่คีย์: AUTH_KEY , SECURE_AUTH_KEY , LOGGED_IN_KEY และ NONCE_KEY

คีย์การรับรองความถูกต้องเหล่านี้เป็นชุดของตัวแปรสุ่มและทำให้ยากต่อการถอดรหัสรหัสผ่านของคุณ รหัสผ่านที่ไม่ได้เข้ารหัส เช่น “เวิร์ดเพรส” ไม่ต้องใช้ความพยายามมากนักสำหรับผู้โจมตีที่จะทำลาย แต่รหัสผ่านที่สุ่มและยาว เช่น “L2(Bpw 6#:S.}tjSKYnrR~.Dys5c>+>2l2YMMSVWno4`!%wz^GOBf};uj*>-tkye” นั้นถอดรหัสได้ยากกว่ามาก

การเพิ่มคีย์ความปลอดภัยและเกลือเป็นกระบวนการแบบแมนนวลและทำได้ง่าย นี่คือวิธีการ:

- รับคีย์ความปลอดภัยและเกลือชุดใหม่ คุณสามารถสร้างได้แบบสุ่มที่นี่

- ถัดไป อัปเดตไฟล์ wp-config.php ของคุณ เปิดไฟล์ของคุณแล้วเลื่อนลงมาจนกว่าคุณจะพบส่วนด้านล่างและแทนที่ค่าเก่าด้วยคีย์และเกลือใหม่ของคุณ:

/**#@+

* การรับรองความถูกต้องของคีย์และเกลือที่ไม่ซ้ำ

*

* เปลี่ยนสิ่งเหล่านี้เป็นวลีที่ไม่เหมือนใคร!

* คุณสามารถสร้างสิ่งเหล่านี้ได้โดยใช้ {@link https://api.wordpress.org/secret-key/1.1/salt/ WordPress.org secret-key service}

* คุณสามารถเปลี่ยนแปลงสิ่งเหล่านี้ได้ตลอดเวลาเพื่อทำให้คุกกี้ที่มีอยู่ทั้งหมดเป็นโมฆะ การดำเนินการนี้จะบังคับให้ผู้ใช้ทั้งหมดต้องเข้าสู่ระบบอีกครั้ง

*

* @ตั้งแต่ 2.6.0

*/

define('AUTH_KEY', 'เพิ่มตัวแปรเฉพาะที่นี่');

define('SECURE_AUTH_KEY', 'เพิ่มตัวแปรเฉพาะที่นี่');

define('LOGGED_IN_KEY', 'เพิ่มตัวแปรเฉพาะที่นี่');

define('NONCE_KEY', 'เพิ่มตัวแปรเฉพาะที่นี่');

define('AUTH_SALT', 'เพิ่มตัวแปรเฉพาะที่นี่');

define('SECURE_AUTH_SALT', 'เพิ่มตัวแปรเฉพาะที่นี่');

define('LOGGED_IN_SALT', 'เพิ่มตัวแปรเฉพาะที่นี่');

define('NONCE_SALT', 'เพิ่มตัวแปรเฉพาะที่นี่');

/**#@-*/- บันทึกไฟล์ wp-config.php ของคุณ คุณจะออกจากระบบเว็บไซต์ WordPress ของคุณโดยอัตโนมัติ และจะต้องเข้าสู่ระบบอีกครั้ง

12. ปิดใช้งานการแก้ไขไฟล์

WordPress มีตัวแก้ไขโค้ดภายในสำหรับไฟล์ปลั๊กอินและธีม แม้ว่าจะมีประโยชน์สำหรับผู้ดูแลระบบที่ต้องการเปลี่ยนแปลงไฟล์อย่างรวดเร็ว แต่ก็หมายความว่าแฮกเกอร์และผู้ใช้ระดับสูงสามารถเปลี่ยนแปลงไฟล์ได้เช่นกัน คุณสามารถค้นหาคุณลักษณะนี้ได้โดยไปที่ ลักษณะที่ ปรากฏ > ตัวแก้ไข ในผู้ดูแลระบบ WordPress ของคุณ

คุณสามารถปิดใช้งานการแก้ไขไฟล์ในไฟล์ wp-config.php ของคุณได้ เพียงเปิดไฟล์ของคุณและเพิ่มโค้ดบรรทัดนี้:

กำหนด ('DISALLOW_FILE_EDIT', จริง);คุณจะยังคงสามารถแก้ไขปลั๊กอินและธีมของคุณผ่าน FTP หรือ cPanel ได้ ไม่ใช่แค่ในผู้ดูแลระบบ WordPress

13. ป้องกันไม่ให้ไฟล์ PHP ถูกเรียกใช้งาน

โฟลเดอร์ทั่วไปสำหรับแฮกเกอร์เพื่ออัปโหลดมัลแวร์ใน WordPress คือ wp-content/uploads แต่ยัง รวมถึง wp-includes/ เพื่อป้องกันไม่ให้ไฟล์ถูกเรียกใช้งานในโฟลเดอร์เหล่านี้ ให้สร้างไฟล์ข้อความใหม่ในโปรแกรมแก้ไขข้อความแล้ววางในโค้ดนี้:

<ไฟล์ *.php> ปฏิเสธจากทั้งหมด </Files>

ถัดไป บันทึกไฟล์นี้เป็น .htaccess และอัปโหลดไปยังทั้ง /wp-content/uploads และ wp-includes/ โฟลเดอร์ของคุณผ่าน FTP หรือ cPanel

14. ปิดใช้งาน XML-RPC Selectively

XML-RPC หรือ XML Remote Procedure Call เป็น API ที่ช่วยเชื่อมต่อเว็บและแอปบนอุปกรณ์เคลื่อนที่กับไซต์ WordPress ของคุณ มันถูกเปิดใช้งานโดยค่าเริ่มต้นใน WordPress 3.5 แต่หลังจากนั้นก็พบว่าสามารถขยายการโจมตีด้วยกำลังเดรัจฉานได้อย่างมาก

ตัวอย่างเช่น หากแฮ็กเกอร์ต้องการลองใช้รหัสผ่านที่แตกต่างกัน 500 รายการในไซต์ของคุณ โดยปกติแล้ว พวกเขาจะต้องพยายามเข้าสู่ระบบแยกกัน 500 ครั้ง แต่ด้วย XML-RPC แฮกเกอร์สามารถใช้ฟังก์ชัน system.multicall เพื่อลองใช้ชื่อผู้ใช้และรหัสผ่านจำนวนมากในคำขอ HTTP เดียว

แม้ว่าการปิดใช้งานคุณลักษณะนี้ทั้งหมดสำหรับไซต์ของคุณจะเป็นเรื่องง่าย แต่ก็หมายถึงการสูญเสียฟังก์ชันการทำงานสำหรับปลั๊กอินเช่น Jetpack คุณควรเลือกวิธีใช้งานและปิดใช้งาน XML-RPC โดยใช้ปลั๊กอินที่ออกแบบมาเป็นพิเศษแทน

โบนัส: วิธีตรวจสอบช่องโหว่

คุณสามารถตรวจสอบช่องโหว่ของไซต์ได้หลายวิธีด้วยกัน โดยใช้เครื่องสแกนไซต์ออนไลน์หรือปลั๊กอิน

ด้วยเครื่องมือออนไลน์ฟรีเหล่านี้ สิ่งที่คุณต้องทำเพียงแค่ป้อน URL ของไซต์ของคุณ และพวกเขาจะเริ่มสแกนไซต์ของคุณเพื่อหาช่องโหว่ที่ทราบ:

WordPress Security Scan – เครื่องมือนี้จะตรวจสอบปัญหาด้านความปลอดภัยพื้นฐานอย่างอดทน คุณจะต้องอัปเกรดเป็นแผนพรีเมียมสำหรับการทดสอบขั้นสูง

Sucuri SiteCheck – ตรวจสอบเว็บไซต์ของคุณเพื่อหามัลแวร์ที่รู้จัก สถานะบัญชีดำ ข้อผิดพลาดของเว็บไซต์ และซอฟต์แวร์ที่ล้าสมัย ด้วยการอัปเกรดระดับพรีเมียม เครื่องมือนี้จะทำการล้างมัลแวร์ การป้องกัน DDoS/เดรัจฉาน การลบบัญชีดำ และการตรวจสอบความปลอดภัย

WPScan - เครื่องสแกนช่องโหว่ WordPress กล่องดำนี้โฮสต์ที่ GitHub ช่วยให้คุณสแกนไซต์ของคุณเพื่อหาช่องโหว่ที่รู้จักด้วยแกนหลัก ปลั๊กอิน และธีม คุณจะต้องใช้ Terminal เพื่อเรียกใช้แอปพลิเคชันนี้ ฟรีสำหรับการใช้งานส่วนตัวและสนับสนุนโดย Sucuri

โบนัส: ปลั๊กอินความปลอดภัย WordPress ที่ดีที่สุด

การติดตั้งปลั๊กอินความปลอดภัยบนไซต์ WordPress ของคุณจะเพิ่มแนวป้องกันอีกแนวหนึ่งจากการโจมตีที่อาจเกิดขึ้นได้ พวกเขามีคุณลักษณะที่หลากหลายเพื่อช่วยรักษาความปลอดภัยให้กับไซต์ของคุณ รวมถึงการสแกนไซต์ และสามารถแจ้งให้คุณทราบเมื่อไซต์ของคุณถูกบุกรุก

นี่คือปลั๊กอิน 3 อันดับแรก:

Wordfence

ปลั๊กอินความปลอดภัย Wordfence

WordFence เป็นปลั๊กอินความปลอดภัยฟรียอดนิยมที่มีการติดตั้งที่ใช้งานอยู่กว่า 2 ล้านครั้งและมีตัวเลือกระดับพรีเมียม มันมีฟีเจอร์ “Threat Defense Feed” ที่ดึงกฎไฟร์วอลล์ใหม่ล่าสุด ลายเซ็นมัลแวร์ และที่อยู่ IP ที่เป็นอันตราย เพื่อรักษาเว็บไซต์ของคุณ

ไฟร์วอลล์ของเว็บแอปพลิเคชันจะระบุและบล็อกทราฟฟิกที่เป็นอันตราย ในขณะที่บัญชีดำ IP แบบเรียลไทม์จะบล็อกคำขอทั้งหมดจาก IP ที่เป็นอันตราย ปกป้องไซต์ของคุณในขณะที่ลดโหลด

ปลั๊กอินนี้ป้องกันการโจมตีแบบเดรัจฉานด้วยการจำกัดความพยายามในการเข้าสู่ระบบ การบังคับใช้รหัสผ่านที่รัดกุม และมาตรการรักษาความปลอดภัยอื่นๆ ในการเข้าสู่ระบบ หากพบการติดไวรัสใด ๆ ในเว็บไซต์ของคุณ มันจะแจ้งให้คุณทราบทางอีเมล คุณยังสามารถตรวจสอบการเข้าชมไซต์ของคุณแบบเรียลไทม์เพื่อตรวจสอบว่าไซต์อยู่ภายใต้การโจมตีหรือไม่

Sucuri

ปลั๊กอินความปลอดภัย Sucuri

สำหรับปลั๊กอินความปลอดภัยฟรี ปลั๊กอินความปลอดภัยของ Sucuri มีชุดฟีเจอร์ที่ครอบคลุม รวมถึงการตรวจสอบกิจกรรมความปลอดภัย เพื่อให้คุณสามารถจับตาดูการเปลี่ยนแปลงใดๆ ที่เกิดขึ้นกับไซต์ของคุณ การตรวจสอบความสมบูรณ์ของไฟล์ การสแกนมัลแวร์จากระยะไกล การตรวจสอบบัญชีดำ และมาตรการรักษาความปลอดภัย

ส่วน "การดำเนินการด้านความปลอดภัยหลังการแฮ็ก" ของปลั๊กอินจะแนะนำสามสิ่งสำคัญที่คุณควรทำหลังจากการประนีประนอม คุณยังสามารถเปิดใช้งานการแจ้งเตือนความปลอดภัย ดังนั้นเมื่อพบการติดไวรัสบนเว็บไซต์ของคุณหรือถูกบุกรุก คุณจะได้รับการแจ้งเตือนทันที

เมื่อคุณอัปเกรดเป็นเวอร์ชันพรีเมียม คุณจะสามารถเข้าถึงไฟร์วอลล์เว็บไซต์เพื่อเพิ่มการป้องกันได้

ความปลอดภัยของ iThemes

ปลั๊กอินความปลอดภัย iThemes

แม้ว่า iThemes Security เวอร์ชันฟรีจะช่วยล็อค WordPress, แก้ไขข้อผิดพลาดทั่วไป และเสริมความแข็งแกร่งให้กับข้อมูลประจำตัวของผู้ใช้ แต่เวอร์ชัน Pro ก็มีคุณลักษณะเกี่ยวกับมาตรการรักษาความปลอดภัยทุกอย่างที่คุณต้องการ

มีการตรวจสอบสิทธิ์แบบสองปัจจัย กำหนดการสแกนมัลแวร์ และการบันทึกการดำเนินการของผู้ใช้ เพื่อให้คุณสามารถติดตามเมื่อผู้ใช้แก้ไขเนื้อหา เข้าสู่ระบบ หรือออกจากระบบ คุณสามารถอัปเดตคีย์ความปลอดภัยและเกลือ ตั้งค่าการหมดอายุของรหัสผ่าน และเพิ่ม Google reCAPTCHA ในเว็บไซต์ของคุณ

คุณสมบัติอื่นๆ ได้แก่ การเปรียบเทียบไฟล์ออนไลน์ การรวม WP-CLI และการยกระดับสิทธิ์ชั่วคราว เพื่อให้คุณสามารถให้สิทธิ์ผู้ดูแลระบบหรือผู้แก้ไขชั่วคราวในการเข้าถึงไซต์ของคุณได้

บทสรุป

ไม่มีวิธีที่ถูกต้องในการปกป้องไซต์ WordPress ของคุณจากภัยคุกคามด้านความปลอดภัย สิ่งที่ดีที่สุดที่คุณสามารถทำได้คือปรับปรุงคอร์ ธีม และปลั๊กอินของ WordPress ให้เป็นปัจจุบัน และใช้โซลูชันต่างๆ มากมายเพื่อแก้ไขช่องโหว่ ปกป้องไฟล์สำคัญ และบังคับให้ผู้ใช้เสริมความแข็งแกร่งให้กับข้อมูลประจำตัว

การจัดตารางเวลาการสำรองข้อมูลปกติก็เป็นสิ่งจำเป็นเช่นกัน คุณไม่มีทางรู้ว่าไซต์ของคุณอาจถูกโจมตีเมื่อใด ดังนั้นจึงเป็นเรื่องสำคัญที่คุณจะต้องพร้อมและมีแผนสำหรับการกู้คืนไซต์ของคุณอย่างรวดเร็วในกรณีฉุกเฉิน

การลงทุนในปลั๊กอินความปลอดภัยที่แข็งแกร่งซึ่งช่วยให้คุณสแกนไซต์ของคุณเพื่อหาช่องโหว่ ตรวจสอบการกระทำ และแจ้งเตือนคุณเมื่อมีบางอย่างไม่ถูกต้อง จะช่วยเสริมความแข็งแกร่งให้กับไซต์ของคุณ และมั่นใจได้ว่าไซต์ได้รับการปกป้องอย่างดีจากภัยคุกคาม