รหัสผ่านคือ W0r$T!—ได้เวลาใช้การตรวจสอบสิทธิ์แบบไม่มีรหัสผ่าน

เผยแพร่แล้ว: 2022-05-07แทนที่จะพยายามทำให้รหัสผ่านแข็งแกร่งขึ้น ก็ถึงเวลาที่ธุรกิจของคุณจะเริ่มกำจัดรหัสผ่านทั้งหมด

ทุกคนรู้ดีว่ารหัสผ่านมีความเสี่ยงต่อภัยคุกคามความปลอดภัยทางไซเบอร์โดยเนื้อแท้ นั่นเป็นสาเหตุว่าทำไมคุณถึงถูกกระตุ้นให้ใช้การตรวจสอบสิทธิ์แบบหลายปัจจัย (MFA) อย่างต่อเนื่อง ซึ่งก่อนหน้านี้หมายถึงการเพิ่มเลเยอร์หรือการป้องกันรหัสผ่านของคุณให้มากขึ้น แต่ในช่วงไม่กี่ปีมานี้ ความหลากหลายที่เพิ่มขึ้นและความพร้อมใช้งานของวิธีการพิสูจน์ตัวตนทางเลือกทำให้คุณสามารถเริ่มใช้ MFA โดยไม่ต้องใช้รหัสผ่านในฐานะผู้นำธุรกิจ

แบบสำรวจตรวจสอบสิทธิ์ด้วยรหัสผ่านปี 2022 ล่าสุดของเราพบว่า 82% ของผู้นำธุรกิจพร้อมที่จะใช้วิธีการแบบไม่ใช้รหัสผ่าน เรามาพูดถึงวิธีที่ธุรกิจของคุณสามารถเริ่มเพิ่มความปลอดภัยด้วยการทิ้งรหัสผ่าน แม้ว่าจะเป็นเพียงส่วนหนึ่งของรหัสผ่านก็ตาม

1. ผู้นำธุรกิจส่วนใหญ่ (82%) เต็มใจที่จะใช้วิธีพิสูจน์ตัวตนแบบไม่ใช้รหัสผ่าน

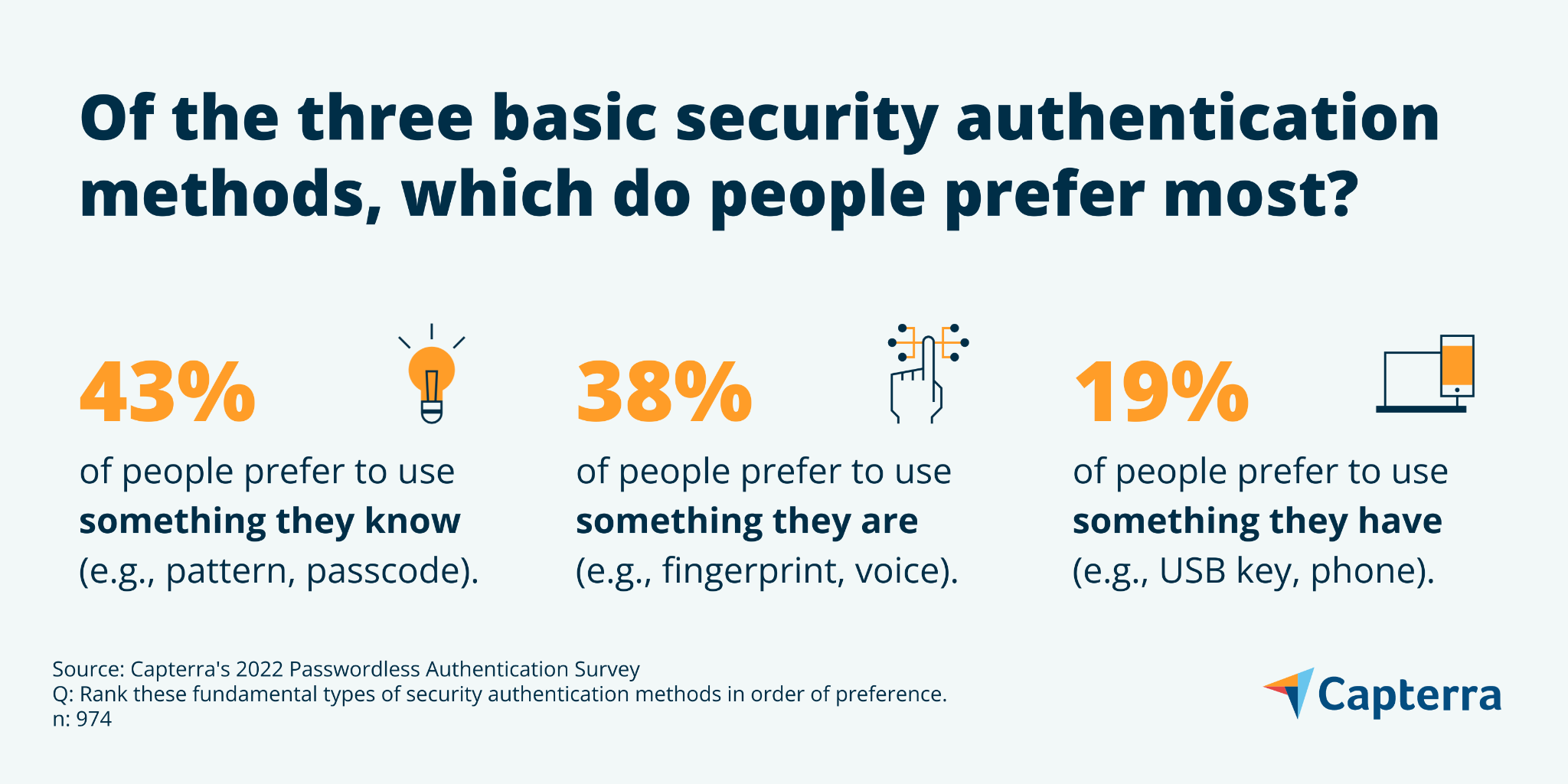

2. วิธีการพิสูจน์ตัวตนที่นิยมมากที่สุด (43%) คือการใช้สิ่งที่คุณรู้ (เช่น รหัสผ่าน) แต่การใช้สิ่งที่คุณเป็น (เช่น ลายนิ้วมือ) นั้นล้าหลังเพียงไม่กี่เปอร์เซ็นต์ (38%)

3. กฎข้อบังคับกำหนดให้ธุรกิจส่วนใหญ่ (56%) ต้องใช้การตรวจสอบสิทธิ์แบบหลายปัจจัย และส่วนสำคัญ (17%) ต้องใช้เพื่อให้สอดคล้องกับนโยบายการประกันภัยทางไซเบอร์

รหัสผ่านทำให้เกิดการเสียดสีกับผู้ใช้ นำไปสู่การรักษาความปลอดภัยที่อ่อนแอกว่า

เพื่อให้รหัสผ่านมีค่าอะไรก็ตาม รหัสผ่านนั้นต้องแข็งแกร่ง ในปี 2022 นั่นหมายถึงอักขระอย่างน้อยสิบสองตัวรวมทั้งตัวเลข อักขระพิเศษ และทั้งตัวพิมพ์ใหญ่และตัวพิมพ์เล็ก และอย่าลืมใช้รหัสผ่านเฉพาะสำหรับแต่ละบัญชี โอ้และคุณควรเปลี่ยนเป็นประจำ หากคุณลืมรหัสผ่าน เพียงทำตามขั้นตอนที่ซับซ้อนเพื่อสร้างรหัสผ่านใหม่หรือรอเจ้าหน้าที่ฝ่ายช่วยเหลือ

กล่าวอีกนัยหนึ่ง รหัสผ่านทำให้ผู้ใช้ได้รับประสบการณ์ที่ไม่ดี—ซึ่งเป็นสาเหตุที่ผู้ใช้ส่วนใหญ่ไม่สนใจที่จะปฏิบัติตามโปรโตคอลรหัสผ่านพื้นฐาน

ผู้ตอบแบบสอบถามที่น่าตกใจ 77% ของเราใช้รหัสผ่านเดียวกันสำหรับหลายบัญชีอย่างน้อยในบางครั้ง —เกือบครึ่ง (46%) ของเปอร์เซ็นต์นั้นยอมรับว่าใช้รหัสผ่านซ้ำ บ่อยครั้ง นี่เป็นปัญหาร้ายแรงเนื่องจากการใช้รหัสผ่านซ้ำเป็นปัจจัยหลักในการโจมตีเพื่อเข้าครอบงำบัญชีและการละเมิดข้อมูล เมื่อถูกถามว่าจำรหัสผ่านได้อย่างไร 26% จดไว้บนกระดาษ 25% เก็บไว้ในเอกสารออนไลน์ และ 21% ใช้ข้อมูลส่วนบุคคลที่มีความหมาย

รหัสผ่านมีความปลอดภัยที่ค่อนข้างอ่อนแอในสถานการณ์ที่ดีที่สุด แต่จากการวิจัยของเราพบว่า ผู้ใช้จำนวนมากปล่อยให้ตัวเอง (และบริษัทของพวกเขา) แทบไม่มีการป้องกัน สิ่งนี้ทำให้บริษัทของคุณเสี่ยงต่อแผนการฟิชชิ่ง คีย์ล็อกเกอร์ การโจมตีแบบเดรัจฉาน และกลวิธีอื่นๆ ที่อาชญากรไซเบอร์ใช้เพื่อเอาชนะรหัสผ่าน

แล้วการพิสูจน์ตัวตนแบบไร้รหัสผ่านคืออะไรกันแน่?

เป็นสิ่งที่ดูเหมือน—การรับรองความถูกต้องโดยไม่ต้องใช้รหัสผ่าน แต่มันไม่ง่ายอย่างนั้น คุณไม่สามารถโทรหาใครสักคนแล้วพูดว่า "ฉันต้องการสั่งซื้อการตรวจสอบสิทธิ์แบบไม่ใช้รหัสผ่าน" อย่าคิดว่าการไม่ใช้รหัสผ่านเป็นปลายทาง ให้คิดว่ามันเป็นเป้าหมาย และความคืบหน้าใดๆ ที่คุณทำเพื่อบรรลุเป้าหมายในการกำจัดรหัสผ่านจะทำให้บริษัทของคุณปลอดภัยยิ่งขึ้น

ก่อนที่เราจะไปไกลกว่านี้ เรามาทำลายทางเลือกอื่นๆ และสิ่งที่ผู้คนคิดเกี่ยวกับพวกเขากันก่อน การรับรองความถูกต้องมีสามประเภทพื้นฐาน:

|

ทุกวันนี้ มากกว่าสองในห้าคน (43%) ยังคงชอบที่จะใช้สิ่งที่พวกเขารู้ ซึ่งไม่น่าแปลกใจเพราะการใช้รหัสผ่าน, PIN และคำถามเพื่อความปลอดภัยเป็นวิธีการตรวจสอบสิทธิ์ที่ใช้บ่อยที่สุดมานานหลายทศวรรษ สิ่งที่น่าแปลกใจก็คือมากกว่าหนึ่งในสาม (38%) ต้องการใช้สิ่งที่พวกเขาเป็นอยู่ หรือที่เรียกว่าการรับรองความถูกต้องด้วยไบโอเมตริกซ์ เมื่อสรุปผลลัพธ์ของเราแล้ว ประมาณหนึ่งในห้า (19%) ชอบที่จะใช้สิ่งที่พวกเขามี

พิจารณาการตั้งค่าเหล่านี้ในขณะที่เราค้นหาทางเลือกของรหัสผ่านและตัวเลือกที่อาจใช้ได้ผลดีที่สุดสำหรับพนักงานในบริษัทของคุณ

ปรับปรุงความปลอดภัยด้วยการใช้การพิสูจน์ตัวตนแบบไม่ใช้รหัสผ่าน

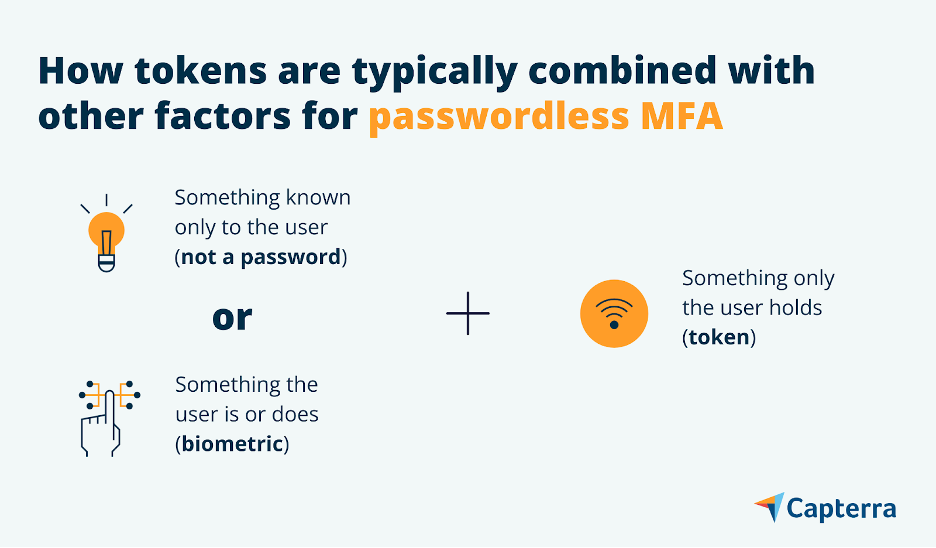

หากการตรวจสอบสิทธิ์แบบไม่ใช้รหัสผ่านสามารถปรับปรุงความปลอดภัยได้ คุณยินดีที่จะเปลี่ยนหรือไม่ เราถามคำถามนี้กับผู้นำธุรกิจ 389 คน และทั้งหมด 82% ตอบว่าใช่ และในขณะที่การตรวจสอบสิทธิ์แบบไม่ใช้รหัสผ่าน สามารถ ทำได้เพียงปัจจัยเดียว (เช่น ใช้ลายนิ้วมือเพื่อปลดล็อกโทรศัพท์ของคุณ) ธุรกิจต่างๆ ต้องใช้ MFA เพื่อปกป้องการเข้าถึงระบบที่สำคัญและข้อมูลที่สำคัญ

โชคดีที่ผู้นำธุรกิจเกือบทุกคน (95%) กล่าวว่าบริษัทของตนใช้ MFA กับแอปพลิเคชันทางธุรกิจอย่างน้อยบางส่วน โดย 55% ระบุว่าตนใช้กับแอปพลิเคชันทั้งหมด ตัวเลขเหล่านี้เพิ่มขึ้นอย่างต่อเนื่องในช่วงหลายปีที่ผ่านมาที่เราถามคำถามนั้น เหตุผลหนึ่งก็คือ MFA ไม่ได้เป็นเพียงแนวทางปฏิบัติที่ดีที่สุดเท่านั้น แต่ยังมีความจำเป็นมากขึ้นเรื่อยๆ มากกว่าครึ่ง (56%) ของผู้นำธุรกิจที่เราสำรวจกล่าวว่าบริษัทของตนจำเป็นต้องใช้ MFA ตามระเบียบข้อบังคับ (เช่น HIPAA, PCI DSS, SOX) และ 17% ต้องใช้นโยบายประกันภัยทางไซเบอร์

เมื่อคำนึงถึงสิ่งนี้แล้ว มาดูกันว่า MFA แบบไม่ใช้รหัสผ่านทำงานอย่างไร

เปิดใช้งาน MFA แบบไม่มีรหัสผ่านด้วยโทเค็นการตรวจสอบสิทธิ์

โทเค็นการตรวจสอบความถูกต้องเป็นอุปกรณ์ฮาร์ดแวร์ (หรือวัตถุข้อมูล) ที่เชื่อมต่อกับข้อมูลประจำตัวของบุคคลเพื่อให้สามารถเข้าถึงสินทรัพย์ดิจิทัลได้ โทเค็น ซึ่งโดยทั่วไปคือสมาร์ทโฟนหรือคีย์ฮาร์ดแวร์ USB จะถือว่าอยู่ในความครอบครองส่วนบุคคลของข้อมูลประจำตัวที่ผูกไว้

Phone-as-a-token มีมานานหลายปีแล้ว และประกอบด้วย out-of-band (OOB) รหัสผ่านแบบใช้ครั้งเดียว (OTP) และการตรวจสอบรหัส QR ที่เพิ่มขึ้นเรื่อยๆ เมื่อเร็ว ๆ นี้ โทเค็นคีย์สาธารณะได้รับความสนใจและอาจเป็นอนาคตของการรับรองความถูกต้องด้วยโทเค็นได้เป็นอย่างดี มาดูกันว่าโทเค็นประเภทต่างๆ เหล่านี้ใช้งานอย่างไร

การตรวจสอบสิทธิ์นอกแบนด์ (OOB)

บางวิธี OOB ส่งรหัสไปยังอีเมลของคุณหรือเพียงแค่ส่ง "ลิงก์วิเศษ" ที่คุณสามารถคลิกเพื่อเข้าถึงบริการได้ทันที เป็นที่น่าสังเกตว่าการใช้อีเมลและลิงก์เวทย์มนตร์ในโครงการไร้รหัสผ่านนั้นน่าสงสัยเพราะคนส่วนใหญ่ใช้รหัสผ่านเพื่อเข้าถึงบัญชีอีเมลที่พวกเขาได้รับรหัสผ่านหรือลิงก์แบบใช้ครั้งเดียว

การรับรองความถูกต้อง OOB ได้รับการออกแบบให้ใช้สองช่องทางที่แตกต่างกันสำหรับการตรวจสอบความถูกต้อง เช่น การเชื่อมต่ออินเทอร์เน็ตและเครือข่ายไร้สาย ตัวอย่างทั่วไปของการตรวจสอบสิทธิ์ OOB คือเมื่อคุณได้รับข้อความ SMS หรือการโทรอัตโนมัติบนโทรศัพท์ของคุณพร้อมรหัสที่คุณป้อนลงในเว็บไซต์ วิธีอื่นๆ รวมถึงการแจ้งเตือนแบบพุชที่มีความปลอดภัยมากกว่าข้อความ SMS

การตรวจสอบรหัสผ่านครั้งเดียว (OTP)

โดยทั่วไปการตรวจสอบสิทธิ์ OTP จะดำเนินการโดยใช้แอปตรวจสอบสิทธิ์บนโทรศัพท์มือถือ (แม้ว่าจะมีอุปกรณ์ฮาร์ดแวร์ OTP อยู่) เพื่อสร้างรหัสชั่วคราว ซึ่งจะถูกป้อนเพื่อเข้าถึงสินทรัพย์ดิจิทัล

รหัสตอบกลับด่วน (QR)

รหัส QR มีทุกที่ตั้งแต่ร้านอาหารไปจนถึงโฆษณา Super Bowl และมีการใช้เพื่อความปลอดภัยมากขึ้นเรื่อยๆ คุณสามารถใช้สมาร์ทโฟนเพื่อสแกนรหัส QR ที่แสดงในช่องเข้าสู่ระบบของเว็บไซต์ได้ แน่นอน ข้อเสียคือรหัส QR ไม่สามารถใช้เพื่อเข้าถึงไซต์จากโทรศัพท์ได้

โทเค็นคีย์สาธารณะ

โทเค็นคีย์สาธารณะรับรองความถูกต้องโดยใช้การเข้ารหัสแบบอสมมาตร (เช่น คู่คีย์สาธารณะและส่วนตัว) และมักใช้ใบรับรอง X.509 โทเค็นคีย์สาธารณะอาจเป็นแบบซอฟต์แวร์หรือแบบฮาร์ดแวร์ ซึ่งรวมถึงคีย์ฮาร์ดแวร์ USB สมาร์ทการ์ด และบลูทูธหรือสมาร์ทโฟนและอุปกรณ์สวมใส่ที่เปิดใช้งาน NFC

บางทีอนาคตของการตรวจสอบสิทธิ์แบบไม่ใช้รหัสผ่าน Fast Identity Online (FIDO) คือชุดโปรโตคอลที่รวมโทเค็นคีย์สาธารณะและได้รับการออกแบบมาโดยเฉพาะเพื่อลดการพึ่งพารหัสผ่าน การตรวจสอบสิทธิ์ FIDO ใช้สองขั้นตอน ขั้นตอนแรกเพื่อปลดล็อกตัวตรวจสอบสิทธิ์ และขั้นตอนถัดไปเพื่อสร้างคีย์การเข้ารหัสที่จำเป็นสำหรับการตรวจสอบสิทธิ์ด้วยบริการออนไลน์

ปัจจัยที่ใช้ในขั้นตอนแรกเพื่อปลดล็อกในอุปกรณ์ท้องถิ่น สามารถเลือกได้จากตัวเลือกที่มีอยู่ เช่น ลายนิ้วมือ การป้อน PIN หรือการใส่อุปกรณ์ฮาร์ดแวร์เฉพาะ (เช่น YubiKey) หลังจากปลดล็อกเครื่องยืนยันตัวตน FIDO อุปกรณ์จะจัดหาคีย์ส่วนตัวที่ถูกต้องซึ่งสอดคล้องกับคีย์สาธารณะของผู้ให้บริการ ข้อมูลที่ให้ไว้ในขั้นตอนแรกยังคงเป็นส่วนตัว ไม่ออกจากอุปกรณ์ของผู้ใช้

ตรวจสอบกับสิ่งที่คุณรู้ (แต่ไม่ใช่รหัสผ่าน!) สิ่งที่คุณเป็น และทุกอย่างอื่นๆ

การตรวจสอบสิทธิ์แบบไม่ใช้รหัสผ่านสามารถใช้สิ่งที่คุณรู้ ตราบใดที่ไม่ใช่รหัสผ่าน ทางเลือกที่พบบ่อยที่สุดคือ PIN และแม้ว่า PIN อาจดูคล้ายกับรหัสผ่าน แต่ก็แตกต่างกันมากทีเดียว โดยทั่วไปแล้ว PIN จะใช้เพื่อปลดล็อกอุปกรณ์ในพื้นที่ เช่น บัตรเดบิต หากไม่มี PIN บัตรธนาคารของคุณก็ไร้ประโยชน์ ในทางกลับกัน รหัสผ่านจะถูกจับคู่กับข้อมูลที่จัดเก็บไว้ในฐานข้อมูลกลางและมีความเสี่ยงในตัวของมันเอง

วิธีการทั่วไปอื่นๆ ในขอบเขตนี้รวมถึงการจดจำรูปภาพและรูปแบบ ระหว่างการลงทะเบียน บริการบางอย่างจะขอให้คุณเลือกรูปภาพ จากนั้น เมื่อตรวจสอบความถูกต้อง คุณจะเลือกรูปภาพจากตัวเลือกต่างๆ ในทำนองเดียวกัน การตรวจสอบการรู้จำรูปแบบต้องการให้คุณจำจุดที่เลือกไว้ล่วงหน้าบนรูปภาพหรือตาราง

การรับรองความถูกต้องด้วยไบโอเมตริกซ์เป็นที่ยอมรับมากขึ้น

การรับรองความถูกต้องด้วยไบโอเมตริกซ์ใช้ลักษณะทางกายภาพที่เป็นเอกลักษณ์ เช่น ใบหน้าหรือลายนิ้วมือ เพื่อยืนยันตัวตนของคุณ เทคโนโลยีไบโอเมตริกซ์กำลังกลายเป็นกระแสหลัก โดยเฉพาะอย่างยิ่งเมื่อใช้เพื่อความปลอดภัย แบบสำรวจของเราพบว่า 76% ของผู้บริโภคพอใจกับการใช้การจดจำใบหน้าเพื่อเข้าถึงคอมพิวเตอร์หรือโทรศัพท์ ที่น่าประหลาดใจกว่านั้นคือ 64% รู้สึกสบายใจที่จะใช้มันเพื่อเข้าสู่ระบบบัญชีออนไลน์

การพิสูจน์ตัวตนด้วยไบโอเมตริกซ์ผสานรวมกับวิธีการที่ใช้โทรศัพท์เป็นโทเค็นอย่างรวดเร็ว สมาร์ทโฟนมีไมโครโฟน กล้อง และเครื่องสแกนลายนิ้วมือ ซึ่งทั้งหมดนี้สามารถใช้เพื่อสนับสนุนอาร์เรย์ของโหมดการตรวจสอบไบโอเมตริกซ์ที่ยืนยันการครอบครองอุปกรณ์พร้อมกัน

การรับรองความถูกต้องตามบริบทให้ความยืดหยุ่นสำหรับผู้ใช้ที่ไม่มีรหัสผ่าน

นอกเหนือจากการยืนยันตัวตนของคุณอย่างจริงจังแล้ว วิธีการตรวจสอบตามบริบทยังตรวจจับความเสี่ยงโดยใช้ปัจจัยต่างๆ เช่น ตำแหน่ง กิจกรรม และตัวระบุอุปกรณ์ หรือที่เรียกว่าการตรวจสอบตามสัญญาณ กระบวนการนี้อาจอนุญาตให้ใช้สถานการณ์จำลองแบบไร้รหัสผ่านขั้นสุดท้ายที่เรียกว่าการตรวจสอบสิทธิ์แบบไม่มีปัจจัย (0FA) โดยที่ผู้ใช้จะได้รับการเข้าถึงหากไม่มีสัญญาณความเสี่ยง หากระบบไม่แน่ใจ ผู้ใช้จะได้รับข้อความแจ้งเพียงเพื่อวัดการรับรองความถูกต้อง เช่น PIN หรือคุณสมบัติไบโอเมตริก

โมเดลขั้นสูง เช่น ความน่าเชื่อถือแบบปรับตัวต่อเนื่อง (CAT) ใช้การเรียนรู้ของเครื่องเพื่อวิเคราะห์ชุดตัวแปรที่สมบูรณ์ยิ่งขึ้นเกี่ยวกับผู้ใช้เพื่อกำหนดความเสี่ยง เช่น การวัดแรงกดในการกดแป้นพิมพ์ หรือการจดจำการเคลื่อนไหวเฉพาะของผู้ใช้เมื่อเดินด้วยอุปกรณ์

สามขั้นตอนที่คุณสามารถทำได้เพื่อใช้การพิสูจน์ตัวตนแบบไร้รหัสผ่าน

ดังที่กล่าวไว้ การไม่ใช้รหัสผ่านเป็นสิ่งที่มีแรงบันดาลใจ (อย่างน้อยก็ในตอนนี้) และทุกย่างก้าวที่คุณทำเพื่อยกระดับความปลอดภัยโดยรวมของคุณ ในแง่นั้น มาดูสามขั้นตอนที่คุณสามารถทำได้เพื่อเริ่มลดจำนวนรหัสผ่านในบริษัทของคุณ

ร่วมมือกับผู้มีส่วนได้ส่วนเสียเพื่อระบุลำดับความสำคัญและความชอบ

รับการซื้อจากผู้มีส่วนได้ส่วนเสียหลักโดยอธิบายว่าการย้ายออกจากรหัสผ่านจะเป็นประโยชน์ต่อทีมของพวกเขาและทำให้งานของพวกเขาง่ายขึ้นได้อย่างไร กำหนดลำดับความสำคัญสำหรับการปรับปรุงความปลอดภัย เรียนรู้ว่าเวิร์กโฟลว์อาจได้รับผลกระทบอย่างไร และระบุการกำหนดลักษณะสำหรับวิธีการรับรองความถูกต้องแบบใหม่

เพิ่มประสิทธิภาพเครื่องมือที่มีอยู่ซึ่งอนุญาตให้ใช้วิธีการแบบไม่มีรหัสผ่าน

ตรวจสอบสต็อกและใช้ประโยชน์จากตัวเลือกแบบไม่มีรหัสผ่านที่คุณมีอยู่แล้ว ตัวอย่างเช่น หากธุรกิจของคุณใช้ Windows 10 อยู่แล้ว คุณสามารถใช้ Windows Hello for Business ซึ่งรวมวิธีการตรวจสอบสิทธิ์ในเครื่อง เช่น การตรวจสอบไบโอเมตริกหรืออุปกรณ์

ถามคำถามต่อไปนี้:

- เรามีตัวเลือกแบบไม่มีรหัสผ่านอะไรบ้าง?

- เราสามารถแก้ไขโฟลว์การรับรองความถูกต้องปัจจุบันเพื่อหลีกเลี่ยงรหัสผ่านได้หรือไม่

- การเปลี่ยนแปลงเหล่านี้จะช่วยลดแรงเสียดทานสำหรับผู้ใช้ในท้ายที่สุดหรือไม่?

เปลี่ยนการลงทุนในอนาคตไปสู่เครื่องมือที่ไม่ต้องใช้รหัสผ่าน

เพื่อเตรียมบริษัทของคุณให้พร้อมสำหรับการนำการพิสูจน์ตัวตนแบบไม่ใช้รหัสผ่านมาใช้เป็นสากล สิ่งสำคัญคือต้องทำให้เส้นทางการย้ายข้อมูลของคุณง่ายขึ้นเมื่อเวลาผ่านไป โดยเปลี่ยนการลงทุนในปัจจุบันและอนาคตหากเป็นไปได้ เมื่อจัดหาซอฟต์แวร์ใหม่ ให้พิจารณาถึงความพร้อมใช้งานของตัวเลือกการรับรองความถูกต้องที่ใช้ประโยชน์จากไบโอเมตริกซ์ โทรศัพท์ในฐานะโทเค็น และโปรโตคอลที่เกิดขึ้นใหม่ เช่น FIDO2

การพึ่งพารหัสผ่านของเราจะผ่านไปในไม่ช้า

ในที่สุดเราก็มาถึงอนาคตที่คุณไม่จำเป็นต้องจำรหัสผ่าน เซิร์ฟเวอร์ไม่ต้องเก็บไว้ และแฮกเกอร์ไม่สามารถใช้ประโยชน์จากมันได้ นั่นคือโลกดิจิทัลที่ปลอดภัยกว่าโลกที่เราอาศัยอยู่ทุกวันนี้ แต่มันจะเกิดขึ้นทีละเล็กทีละน้อยและจะต้องมีวิธีคิดใหม่เกี่ยวกับการรักษาความปลอดภัย เช่น การพิสูจน์ความรู้ที่เป็นศูนย์และรูปแบบการรักษาความปลอดภัยที่ไม่ไว้วางใจ (ซึ่งทั้งสองอย่างนี้เราจะเจาะลึกในรายงานการวิจัยที่จะเกิดขึ้น)

แนวโน้มคือการย้ายออกจากรหัสผ่านและไปสู่รูปแบบการรับรองความถูกต้องที่เป็นส่วนตัวมากขึ้นตามบริบทและไม่สะดุด

ระเบียบวิธี

Capterra ได้ทำการสำรวจ 2022 Passwordless Authentication Survey ในเดือนมกราคม 2022 กับผู้บริโภค 974 ราย ซึ่งรวมถึงผู้นำธุรกิจ 389 รายที่รายงานความรับผิดชอบด้านการจัดการหรือสูงกว่าเพื่อเรียนรู้เกี่ยวกับทัศนคติที่มีต่อวิธีการรับรองความถูกต้องแบบต่างๆ และการใช้งานโดยธุรกิจในสหรัฐฯ