Пароли — это W0r$T! Пришло время внедрить беспарольную аутентификацию

Опубликовано: 2022-05-07Вместо того, чтобы пытаться сделать пароли более надежными, пришло время вашему бизнесу полностью избавиться от них.

Всем известно, что пароли по своей природе уязвимы для угроз кибербезопасности. Вот почему вас постоянно призывают использовать многофакторную аутентификацию (MFA), которая до недавнего времени означала добавление уровня или более защиты ваших паролей. Но в последние годы растущее разнообразие и доступность альтернативных методов аутентификации сделали так, что вы, как бизнес-лидер, можете начать внедрение MFA без паролей.

Наше недавнее исследование беспарольной аутентификации 2022 года показало, что 82% бизнес-лидеров готовы использовать беспарольные методы. Итак, давайте поговорим о том, как повысить безопасность вашего бизнеса, отказавшись от паролей, даже если это лишь их часть.

1. Подавляющее большинство руководителей бизнеса (82%) готовы использовать беспарольные методы аутентификации.

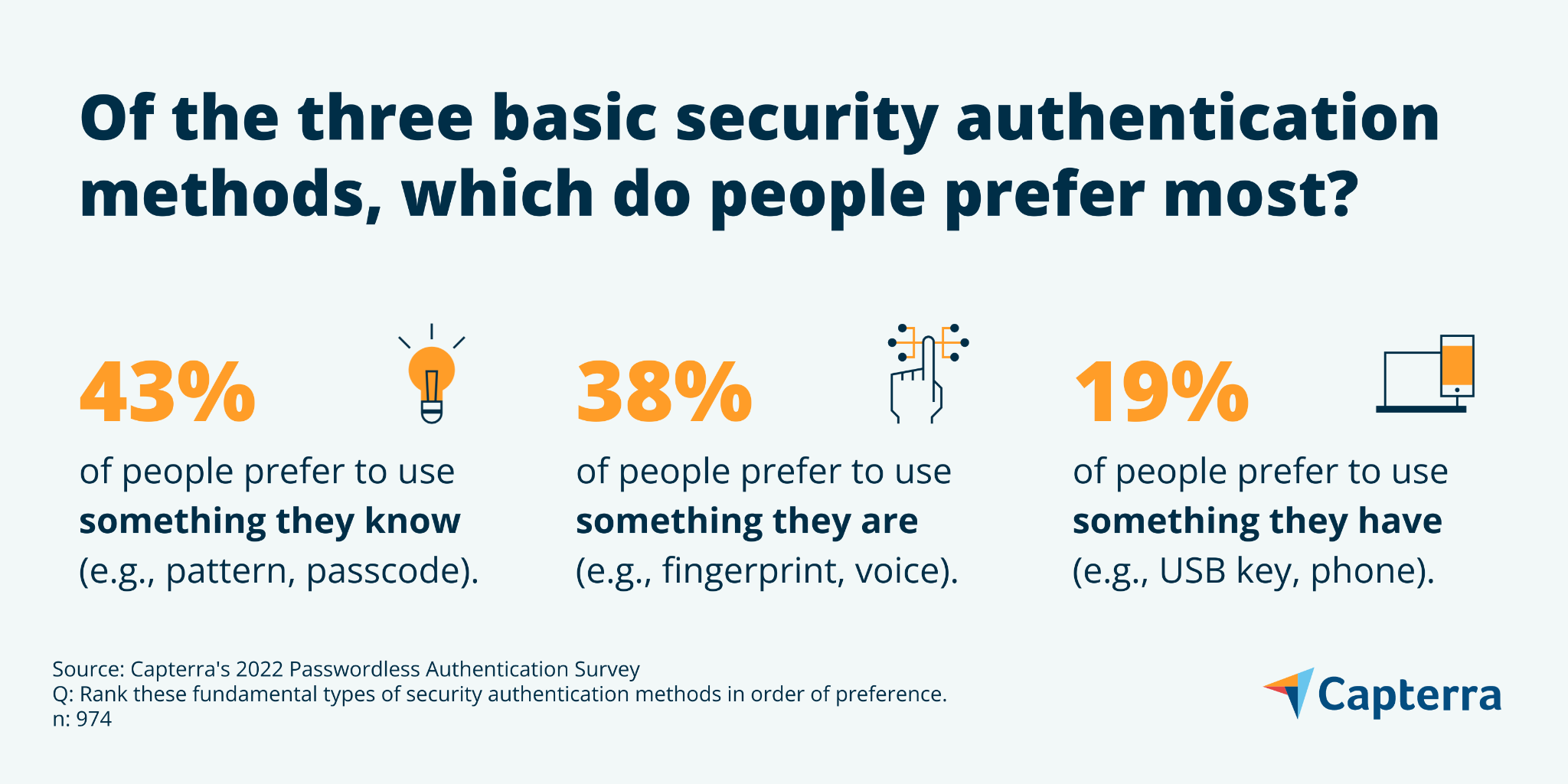

2. Самый популярный метод аутентификации (43%) — использовать что-то, что вы знаете (например, пароль), но использование того, что вы знаете (например, отпечаток пальца), отстает всего на несколько процентных пунктов (38%).

3. Большинство предприятий (56%) в настоящее время обязаны использовать многофакторную аутентификацию в соответствии с законодательством, а значительная часть (17%) должна использовать ее для соблюдения полиса киберстрахования.

Пароли вызывают трения у пользователей, что еще больше снижает безопасность.

Чтобы пароль чего-то стоил, он должен быть надежным. В 2022 году это означает не менее двенадцати символов, включая сочетание цифр, специальных символов и букв верхнего и нижнего регистра. И обязательно используйте уникальный пароль для каждой учетной записи. О, и вы должны менять их регулярно. Если вы забыли пароль, просто пройдите сложный процесс, чтобы создать новый, или отложите вызов службы поддержки.

Другими словами, пароли неудобны для пользователя, поэтому большинство пользователей не утруждают себя соблюдением основных протоколов паролей.

Тревожные 77% наших респондентов используют один и тот же пароль для нескольких учетных записей хотя бы некоторое время — почти половина (46%) этого процента признаются, что часто используют пароли повторно. Это серьезная проблема, поскольку повторное использование пароля является основной причиной атак с захватом учетных записей и утечек данных. На вопрос, как они помнят свои пароли, 26 % записывают их на бумаге, 25 % хранят в онлайн-документе, а 21 % используют значимую для себя информацию.

Пароли обеспечивают относительно слабую защиту в самых благоприятных обстоятельствах, но, как показывают наши исследования, многие пользователи оставляют себя (и свою компанию) практически беззащитными. Это делает вашу компанию уязвимой для фишинговых схем, клавиатурных шпионов, атак грубой силы и множества других тактик, которые киберпреступники используют для взлома паролей.

Так что же такое беспарольная аутентификация?

Это именно то, на что это похоже — аутентификация без использования паролей. Но это не так просто. Вы не можете позвонить кому-то и сказать: «Я хочу заказать беспарольную аутентификацию». Не думайте о беспарольной работе как о пункте назначения — думайте об этом как о цели, и любой прогресс, которого вы добьетесь на пути к своей цели — избавлению от паролей, сделает вашу компанию более защищенной.

Прежде чем идти дальше, давайте разберем альтернативы и то, что о них думают люди. Существует три основных типа аутентификации:

|

Сегодня более двух из пяти человек (43%) по-прежнему предпочитают использовать то, что они знают — это неудивительно, поскольку использование паролей, PIN-кодов и контрольных вопросов было наиболее распространенными методами аутентификации на протяжении десятилетий. Что может быть удивительным, так это то, что более чем каждый третий (38%) предпочитает использовать то, что они есть, также известное как биометрическая аутентификация. Завершая наши результаты, примерно каждый пятый (19%) предпочитает использовать то, что у них есть.

Примите во внимание эти предпочтения, пока мы изучаем альтернативные пароли и варианты, которые могут лучше всего подойти для сотрудников вашей компании.

Повысьте безопасность, приняв аутентификацию без пароля

Если аутентификация без пароля может повысить безопасность, готовы ли вы сделать переход? Мы задали этот вопрос 389 бизнес-лидерам, и 82% ответили утвердительно. И хотя аутентификация без пароля может выполняться как однофакторная (например, использовать отпечаток пальца для разблокировки телефона), предприятия должны использовать многофакторную аутентификацию для защиты доступа к критически важным системам и конфиденциальным данным.

К счастью, почти все бизнес-лидеры (95%) говорят, что их компании используют MFA по крайней мере для некоторых бизнес-приложений — 55% говорят, что они используют его для всех приложений. Эти цифры неуклонно росли на протяжении многих лет, пока мы задавались этим вопросом. Одна из причин заключается в том, что MFA — это не просто передовая практика, она становится все более необходимой. Более половины (56 %) опрошенных нами бизнес-лидеров заявили, что их компании обязаны использовать MFA в соответствии с законодательством (например, HIPAA, PCI DSS, SOX), а 17 % — в соответствии с полисом киберстрахования.

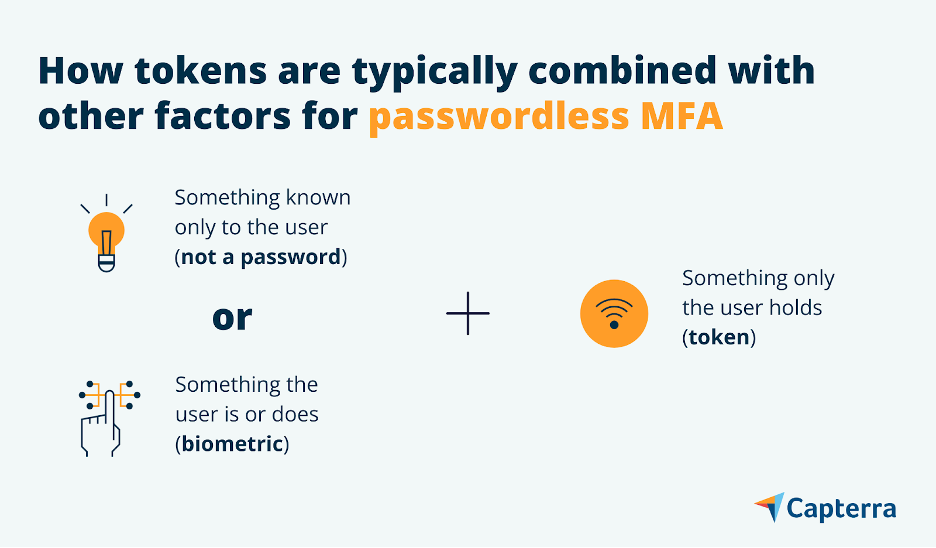

Имея все это в виду, давайте посмотрим, как работает MFA без пароля.

Включить MFA без пароля с токенами аутентификации

Токен аутентификации — это аппаратное устройство (или объект данных), которое связано с личностью человека для обеспечения доступа к цифровым активам. Предполагается, что токен, обычно смартфон или аппаратный USB-ключ, находится в личном владении личности, с которой он связан.

Телефон как токен существует уже много лет и включает внеполосную аутентификацию (OOB), одноразовый пароль (OTP) и все чаще аутентификацию по QR-коду. В последнее время токены с открытым ключом набирают силу и вполне могут стать будущим аутентификации на основе токенов. Давайте посмотрим, как используются эти различные типы токенов.

Внеполосная (OOB) аутентификация

Некоторые методы OOB отправляют код на вашу электронную почту или просто отправляют «волшебную ссылку», по которой вы можете щелкнуть, чтобы получить мгновенный доступ к услуге. Стоит отметить, что использование электронной почты и магических ссылок в беспарольной схеме сомнительно, потому что большинство людей используют пароль для доступа к учетной записи электронной почты, от которой они получают одноразовый пароль или ссылку.

Аутентификация OOB предназначена для использования двух разных каналов аутентификации, таких как подключение к Интернету и беспроводная сеть. Типичным примером аутентификации OOB является получение вами SMS-сообщения или автоматического голосового вызова на ваш телефон с кодом, который вы затем вводите на веб-сайте. Другие методы включают push-уведомления, которые более безопасны, чем SMS-сообщения.

Аутентификация по одноразовому паролю (OTP)

Аутентификация OTP обычно выполняется с помощью приложения для аутентификации на мобильном телефоне (хотя существуют аппаратные OTP-устройства) для создания временного кода, который затем вводится для получения доступа к цифровому активу.

Коды быстрого ответа (QR)

QR-коды повсюду, от ресторанов до рекламы Суперкубка, и все чаще они используются в целях безопасности. Используя смартфон для сканирования QR-кода, отображаемого на панели входа на веб-сайт, вы можете пройти аутентификацию. Конечно, недостатком является то, что QR-коды не могут быть использованы для доступа к сайту с самого телефона.

Токены с открытым ключом

Токены с открытым ключом аутентифицируются с использованием асимметричной криптографии (т. е. пары открытого и закрытого ключей) и часто используют сертификат X.509. Токены с открытым ключом могут быть программными или аппаратными, включая аппаратные USB-ключи, смарт-карты, смартфоны и носимые устройства с поддержкой Bluetooth или NFC.

Возможно, будущее аутентификации без пароля. Fast Identity Online (FIDO) представляет собой набор протоколов, которые включают токены с открытым ключом и специально разработаны для снижения зависимости от паролей. Аутентификация FIDO использует два шага: один для разблокировки аутентификатора, а второй для создания криптографических ключей, необходимых для аутентификации в онлайн-сервисе.

Фактор, используемый на первом этапе для разблокировки на локальном устройстве, можно выбрать из любого доступного варианта, например отпечатка пальца, ввода PIN-кода или вставки специального аппаратного устройства (например, YubiKey). После разблокировки аутентификатора FIDO устройство предоставляет правильный закрытый ключ, соответствующий открытому ключу поставщика услуг. Информация, предоставленная на первом этапе, остается конфиденциальной и никогда не покидает устройство пользователя.

Аутентификация с помощью чего-то, что вы знаете (но не пароля!), того, кем вы являетесь, и всего остального

Аутентификация без пароля может использовать что-то известное вам, если это не пароль. Наиболее распространенной альтернативой является PIN-код. И хотя PIN-код может показаться похожим на пароль, это совсем другое. PIN-коды обычно используются для разблокировки локального устройства, например дебетовой карты. Без PIN-кода ваша банковская карта бесполезна. И наоборот, пароли сопоставляются с информацией, хранящейся в центральной базе данных, и сами по себе уязвимы.

Другие распространенные методы в этой области включают распознавание изображений и образов. При регистрации некоторые сервисы будут просить вас выбрать картинку. Затем при аутентификации вы выбираете свою картинку из нескольких вариантов. Точно так же аутентификация с распознаванием образов требует, чтобы вы запомнили предварительно выбранные точки на изображении или сетке.

Биометрическая аутентификация становится все более популярной

Биометрическая аутентификация использует уникальные физические характеристики, такие как ваше лицо или отпечаток пальца, для аутентификации вашей личности. Биометрические технологии становятся мейнстримом, особенно когда они используются в целях безопасности. Наше исследование показало, что 76 % потребителей комфортно используют распознавание лиц для доступа к своему компьютеру или телефону. Что еще более удивительно, 64% пользователей с легкостью используют его для входа в онлайн-аккаунт.

Биометрическая аутентификация быстро интегрируется с методами «телефон как токен». Смартфоны имеют микрофоны, камеры и сканеры отпечатков пальцев, и все они могут использоваться для поддержки множества режимов биометрической аутентификации, которые одновременно подтверждают владение устройством.

Контекстная аутентификация обеспечивает гибкость для пользователей без пароля

Помимо активного подтверждения вашей личности, методы контекстной аутентификации пассивно обнаруживают риск, используя такие факторы, как местоположение, активность и идентификаторы устройств. Этот процесс, также известный как проверка подлинности на основе сигналов, может разрешить окончательный сценарий без пароля, известный как проверка подлинности с нулевым фактором (0FA), в соответствии с которым пользователю предоставляется доступ, если отсутствуют сигналы риска. Если система не уверена, пользователю просто предлагается ввести меру аутентификации, такую как PIN-код или биометрический признак.

Усовершенствованные модели, такие как непрерывное адаптивное доверие (CAT), используют машинное обучение для анализа еще большего набора переменных о пользователе для определения риска, например измерения давления нажатия клавиш или распознавания конкретных движений пользователя при ходьбе с устройством.

Три шага, которые вы можете предпринять, чтобы внедрить беспарольную аутентификацию

Как уже упоминалось, без пароля желательно (по крайней мере, на данный момент), и каждый шаг, который вы делаете в этом направлении, повышает вашу общую безопасность. В этом духе давайте рассмотрим три шага, которые вы можете предпринять, чтобы начать сокращать количество паролей в вашей компании.

Взаимодействие с заинтересованными сторонами для определения приоритетов и предпочтений

Заручитесь поддержкой ключевых заинтересованных сторон, объяснив, как именно отказ от паролей принесет пользу их командам и облегчит их работу. Определите приоритеты для улучшения безопасности, узнайте, как это может повлиять на рабочие процессы, и определите предпочтения для новых методов аутентификации.

Оптимизация существующих инструментов, позволяющих использовать методы без пароля

Оцените и используйте возможности без пароля, которые у вас уже есть. Например, если ваша компания уже использует Windows 10, вы можете использовать Windows Hello для бизнеса, которая сочетает в себе локальный метод проверки подлинности, например биометрическую проверку подлинности или проверку подлинности на основе устройства.

Задайте следующие вопросы:

- Какие возможности без пароля у нас уже есть?

- Можем ли мы изменить текущие потоки аутентификации, чтобы избежать паролей?

- Приведут ли эти изменения в конечном счете к уменьшению трения для пользователей?

Сместите будущие инвестиции в инструменты, не требующие пароля

Чтобы подготовить вашу компанию к повсеместному внедрению аутентификации без пароля, важно со временем упростить путь миграции, по возможности перемещая текущие и будущие инвестиции. Приобретая новое программное обеспечение, учитывайте наличие вариантов аутентификации, использующих биометрические данные, телефон как токен и новые протоколы, такие как FIDO2.

Наша зависимость от паролей скоро исчезнет

В конце концов мы придем к будущему, в котором вам не нужно будет запоминать пароль, серверам не нужно их хранить, а хакеры не смогут их использовать. Это гораздо более безопасный цифровой мир, чем тот, в котором мы живем сегодня. Но это будет происходить мало-помалу и потребует новых подходов к безопасности, таких как доказательства с нулевым разглашением и модели безопасности с нулевым доверием (оба из которых мы рассмотрим в следующих отчетах об исследованиях).

Тенденция состоит в том, чтобы отказаться от паролей и перейти к более личным, контекстуальным и простым формам аутентификации.

Методология

В январе 2022 года компания Capterra провела исследование беспарольной аутентификации 2022 года среди 974 потребителей, в том числе 389 бизнес-лидеров, которые сообщили о своих управленческих обязанностях или выше, чтобы узнать об отношении к различным методам аутентификации и их использованию американскими предприятиями.