Атаки программ-вымогателей на юридическую фирму: что нужно знать, чтобы защитить свою практику

Опубликовано: 2022-05-07Юридические фирмы являются основными целями для все более серьезных атак программ-вымогателей. Пришло время отнестись к угрозе более серьезно.

ПРИМЕЧАНИЕ. Эта статья предназначена для информирования наших читателей о проблемах, связанных с бизнесом в Соединенных Штатах. Он никоим образом не предназначен для предоставления юридических консультаций или одобрения определенного курса действий. Чтобы получить консультацию по вашей конкретной ситуации, обратитесь к юристу.

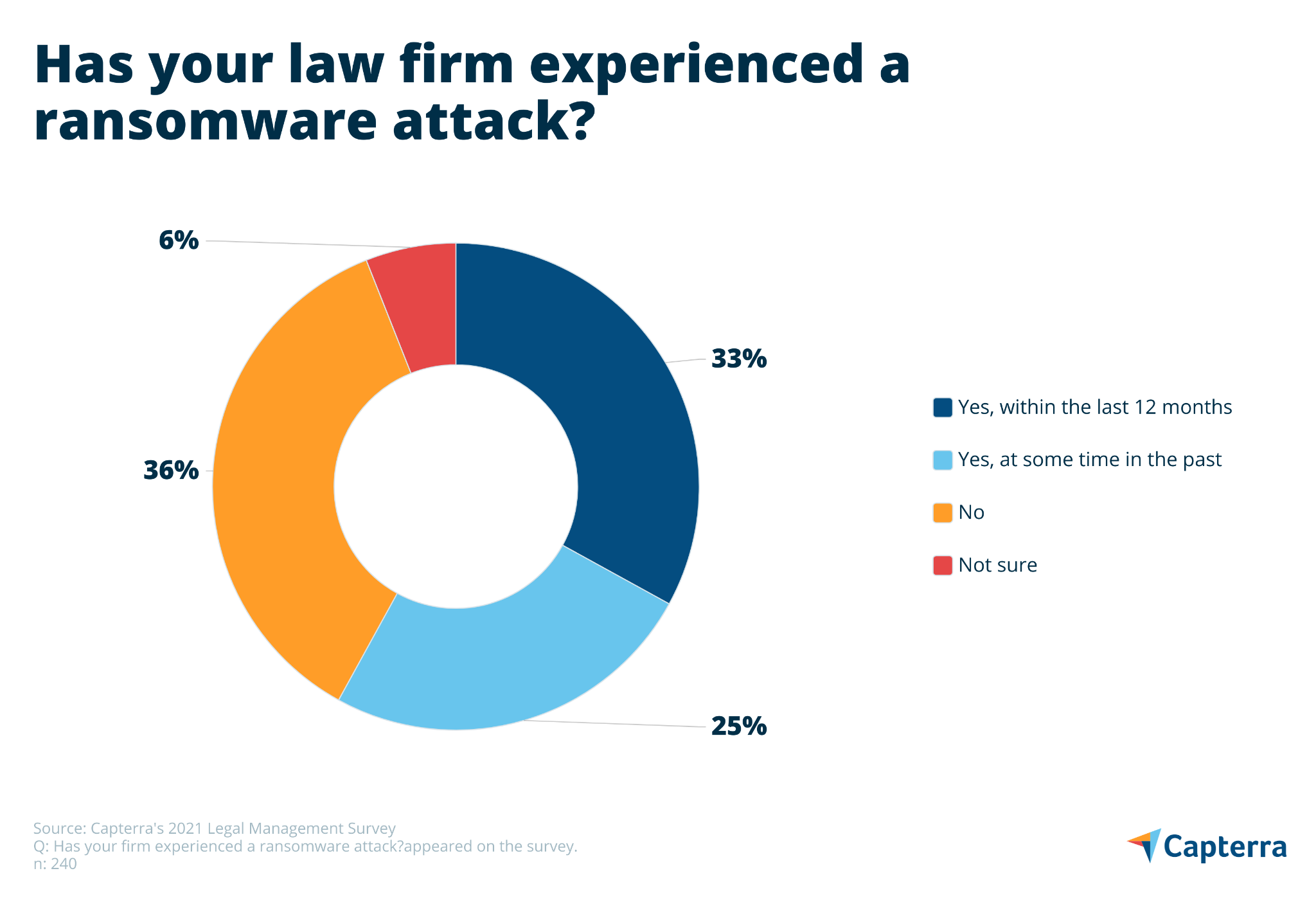

Ваша юридическая фирма хранит горы очень конфиденциальной информации, включая все, от налоговых документов клиента до коммерческой тайны компании. Это делает вас главной целью злоумышленников-вымогателей, которые становятся все более агрессивными с каждым днем, и этот сценарий более вероятен, чем вы думаете. Наш недавний опрос показал, что за последний год атакам подверглась треть юридических фирм.

В этом отчете мы расскажем о результатах нашего недавнего исследования безопасности юридических фирм, поможем вам понять, почему угроза программ-вымогателей растет так быстро, и предложим стратегии по снижению этого риска для вашей практики.

Что такое программы-вымогатели?

Программа-вымогатель — это разновидность вредоносного ПО, которое шифрует данные и предотвращает доступ к этим данным до тех пор, пока не будет произведен платеж. Выплаты выкупа почти всегда производятся в виде криптовалют, таких как Биткойн и Монеро. Программы-вымогатели шифруют файлы с помощью случайно сгенерированных симметричных и асимметричных ключей. После выплаты выкупа жертве отправляется асимметричный ключ, который (надеюсь) используется для расшифровки их файлов.

Программы-вымогатели для юридических фирм представляют собой серьезную и растущую угрозу

4 июня администрация Байдена сравнила угрозу современных программ-вымогателей с угрозой международного терроризма и призвала все предприятия относиться к угрозе гораздо серьезнее. Это последовало за нападением Мэй на колониальный трубопровод, которое привело к нехватке газа на восточном побережье, и последующим нападением на JBS, крупнейшего в мире производителя мяса.

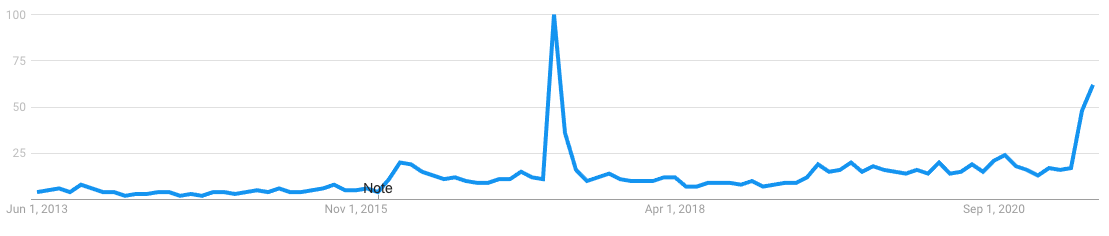

Программы-вымогатели существуют с конца 1980-х годов, но вы, возможно, не слышали о них до тех пор, пока атаки WannaCry в 2017 году не привлекли к этой схеме всеобщее внимание. За считанные дни сотни тысяч атак WannaCry развернулись в более чем 150 странах, заблокировав все, от Национальной службы здравоохранения Великобритании до крупнейшей телекоммуникационной компании Испании Telefonica.

Данные Google Trends за восемь лет по поисковому запросу программ-вымогателей. Большой всплеск в 2017 году связан с WannaCry — недавний всплеск начался с Мэйской атаки Colonial Pipeline. ( Источник )

Но в 2017 году был еще один опасный, но менее известный штамм вируса-вымогателя под названием NotPetya, который нанес глобальные убытки на сумму более 1,2 миллиарда долларов. NotPetya представлял собой еще более изощренную угрозу, чем WannaCry, нанеся ущерб бесчисленному количеству крупных компаний, в том числе DLA Piper, одной из трех крупнейших юридических фирм мира.

Сеть DLA Piper была затронута более недели, в результате чего адвокаты остались без доступа к данным клиентов, электронной почте и даже к телефонным системам. В конце концов, атака обошлась DLA Piper примерно в 300 миллионов долларов и потребовала нескольких месяцев восстановления, чтобы фирма снова стала полностью работоспособной.

Если DLA Piper не может предотвратить атаку программы-вымогателя, насколько хорошо малые и средние компании, такие как ваша, могут рассчитывать на успех?

По данным опрошенных нами юридических фирм, не так хорошо.

Каждая третья юридическая фирма подверглась атаке программ-вымогателей за последние 12 месяцев

Наше исследование показало, что 58% малых и средних юридических фирм сталкивались с инцидентами, связанными с программами-вымогателями. Что еще более поразительно, наше исследование показало, что каждый третий (33%) подвергся нападению только за последние 12 месяцев .

В отличие от автоматически распространяющихся штаммов программ-вымогателей, таких как WannaCry и NotPetya, новые варианты программ-вымогателей, управляемых человеком , таких как Ryuk и REvil, все чаще нацелены на конкретные организации. Они используют модели вымогателей как услуги, которые позволяют аффилированным лицам запускать атаки в обмен на долю прибыли.

Вот почему мы наблюдаем резкое увеличение целенаправленных атак программ-вымогателей на организации, о которых известно, что они обладают ценными и срочными данными, включая больницы, муниципалитеты и юридические фирмы . Банды вымогателей прекрасно знают, что эти организации не терпят простоев и очень заинтересованы в том, чтобы как можно быстрее возобновить работу.

Но становится хуже. В настоящее время появились двусторонние атаки программ-вымогателей, которые не только блокируют ваши данные, но и угрожают опубликовать копию украденных файлов в Интернете, если выкуп не будет уплачен, используя потенциальную утечку данных для оказания еще большего давления.

Целенаправленные атаки также приводят к астрономическим требованиям выкупа. Банда вымогателей, известная как DarkSide (филиал REvil), получила почти 5 миллионов долларов от атаки Colonial Pipeline, в то время как злоумышленники JBS получили колоссальные 11 миллионов долларов. Но даже эти суммы меркнут по сравнению с шокирующей выплатой выкупа страховым гигантом CNA Financial в размере 40 миллионов долларов в марте после недельной атаки программ-вымогателей.

Как юридические фирмы реагируют на атаку программ-вымогателей?

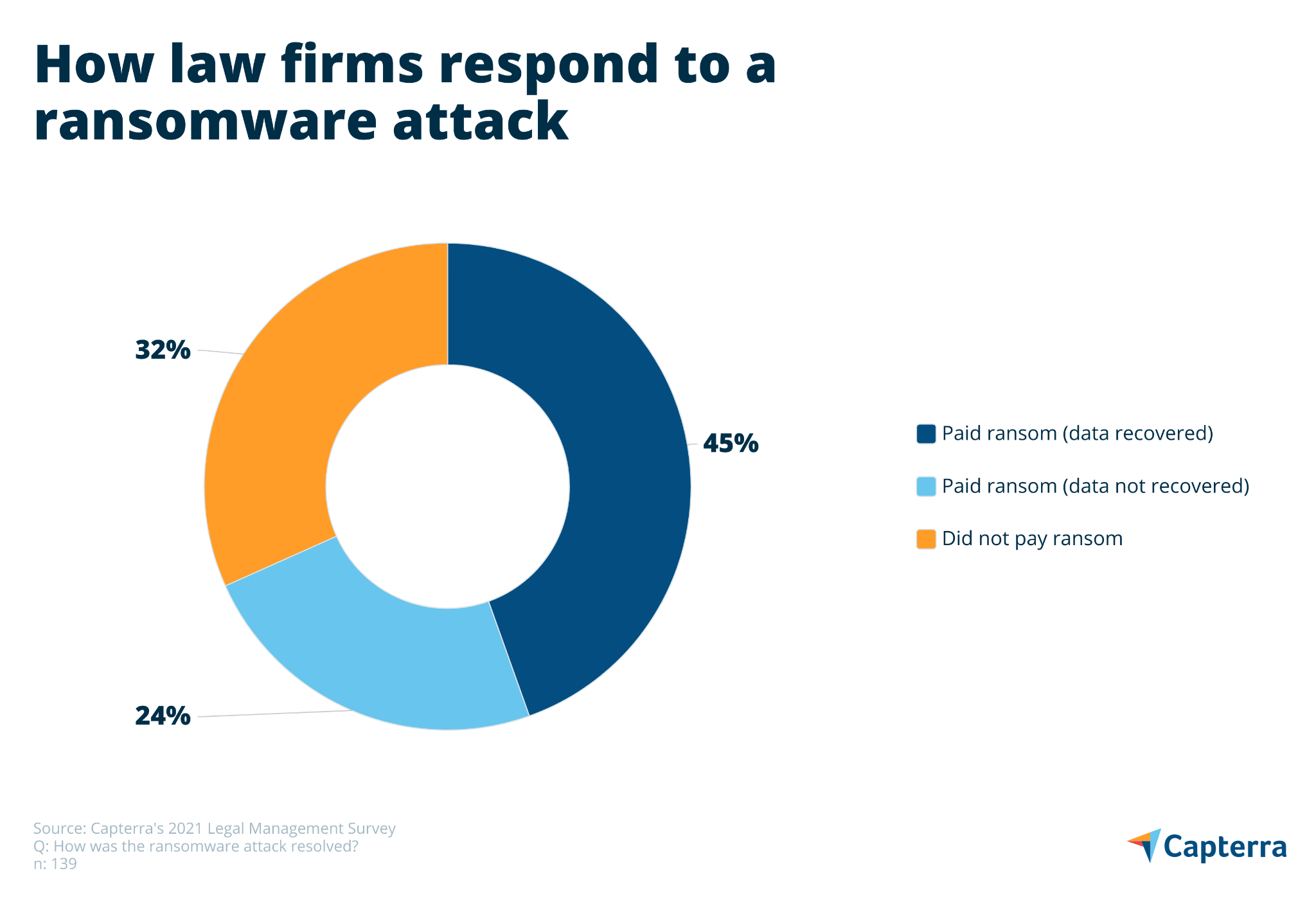

Согласно нашему опросу, 69% юридических фирм платят выкуп. Из тех фирм, которые платят выкуп, примерно две трети (65%) могут восстановить доступ к своим данным. Но это также означает, что 35% фирм платят выкуп только для того, чтобы ничего не получить взамен.

Из тех юридических фирм, которые отказались платить выкуп, 57% смогли расшифровать или иным образом удалить вредоносное ПО. Еще 32% фирм, которые не заплатили, смогли восстановиться после атаки с помощью резервного копирования данных, что является ключевой стратегией предотвращения полной потери данных — наихудшего сценария атаки программ-вымогателей.

Вы также можете обратиться к бесплатным ресурсам, таким как ID Ransomware и No More Ransomware Project, чтобы точно определить, с каким типом вредоносного ПО вы имеете дело, и найти ключ дешифрования, который позволит вам удалить программу-вымогатель без оплаты.

Если ничего не помогает, все юридические фирмы должны иметь надежную стратегию резервного копирования и восстановления данных, на которую можно опереться. Если у вас нет, обязательно ознакомьтесь с кратким списком программного обеспечения для резервного копирования данных Capterra, чтобы найти инструмент, который лучше всего подходит для вашей компании.

5 советов, как защитить вашу юридическую фирму от атаки программ-вымогателей

Некоторые варианты программ-вымогателей собирают сетевые учетные данные, в то время как другие проникают в вашу сеть через небезопасные порты или удаленные устройства. Но большинство случаев заражения программами-вымогателями связаны с недостаточной сетевой безопасностью, фишинговыми схемами и плохой гигиеной безопасности сотрудников. Вот несколько шагов, которые вы можете предпринять, чтобы уменьшить угрозу атаки программ-вымогателей на вашу фирму.

Совет № 1: улучшите свою безопасность

Проведите оценку рисков кибербезопасности, чтобы получить полное представление об информационных активах вашей компании и выявить уязвимости в системе безопасности, которые подвергают их опасности. Некоторые фирмы идут еще дальше и используют тестирование на проникновение (т. е. контролируемый взлом) для выявления и исправления сетевых уязвимостей.

К счастью, 83 % фирм, участвовавших в нашем опросе, когда-либо в прошлом проводили оценку безопасности своих цифровых систем, но только 39 % сделали это за последний год. Динамический характер киберугроз требует ежегодной оценки безопасности.

Если вы хотите улучшить безопасность, но не знаете, с чего начать, одним из вариантов является использование структуры ISO/IEC 270001, чтобы установить ориентир для вашей фирмы, независимо от того, решите ли вы пройти сертификацию или нет. Стандарты, предусмотренные ISO/IEC 270001, могут помочь вашей фирме выявить слабые места в системе безопасности и разработать политики и средства контроля, необходимые для защиты от угроз кибербезопасности.

Совет № 2. Убедитесь, что все программное обеспечение обновлено

Атаки WannaCry и NotPetya использовали эксплойт EternalBlue для заражения устройств Windows, на которые еще не были установлены исправления. К сожалению, Microsoft выпустила исправление за несколько месяцев до первых атак WannaCry, и любая организация, которая должным образом обновила свои системы, легко избежала бы заражения.

Простой урок здесь состоит в том, чтобы убедиться, что все ваше программное обеспечение всегда обновлено. Включите автоматические обновления для программного обеспечения, которое предлагает это, и периодически проверяйте наличие обновлений для программного обеспечения, которое этого не делает. Имейте в виду, что срок службы вашего программного обеспечения может быть прекращен, после чего оно больше не будет поддерживаться обновлениями. В таких ситуациях необходимо установить новое программное обеспечение или заменить неподдерживаемые устройства.

Совет № 3: Используйте надежные пароли и методы аутентификации

Используйте сложные пароли или парольные фразы, состоящие не менее чем из 12 символов (всегда включая цифры, прописные буквы, строчные буквы и специальные символы), и обязательно используйте уникальный пароль для каждой учетной записи. Чтобы упростить эту задачу, многие фирмы выбирают программное обеспечение для управления паролями, которое автоматически создает надежные пароли и надежно их хранит.

Но паролей самих по себе недостаточно. Убедитесь, что двухфакторная аутентификация (2FA) включена для всех бизнес-приложений (т. е. требуются дополнительные меры безопасности, такие как код, отправленный на ваш мобильный телефон). Это единственный наиболее эффективный способ предотвратить большинство методов, которые киберпреступники используют для компрометации сетей, захвата учетных записей и, в конечном итоге, для установки программ-вымогателей.

К сожалению, только 54% опрошенных фирм используют 2FA для всех бизнес-приложений. Это число слишком мало и означает, что почти половина всех юридических фирм по глупости делает ставку только на пароли для защиты своих данных. Стоит отметить, что атака Colonial Pipeline была результатом взлома одного пароля для входа в корпоративную VPN, для которой не была включена двухфакторная аутентификация.

Совет №4: Защититесь от фишинговых схем

Схемы фишинга остаются основным вектором атак программ-вымогателей. Фактически, атака программы-вымогателя DLA Piper была прослежена до украинского офиса фирмы, где администратор щелкнул ссылку в фишинговом электронном письме.

Крайне важно, чтобы все сотрудники юридической фирмы были в курсе изощренных схем фишинга, нацеленных на отдельных сотрудников и обманом заставляющих их щелкнуть вредоносную ссылку, загрузить вложение с вредоносным ПО или ввести свои учетные данные на поддельный веб-сайт. Проведите тесты на фишинг, чтобы определить уязвимость ваших сотрудников к методам социальной инженерии и фишинговым схемам.

Наше исследование показывает, что 52% юридических фирм полагаются на электронную почту как на основное средство внутренней коммуникации. Это означает, что защита от угроз электронной почты должна быть одним из ваших главных приоритетов. Посетите наш каталог безопасности электронной почты, чтобы найти лучший инструмент для вашей фирмы.

Совет № 5: Проводите регулярные тренинги по безопасности

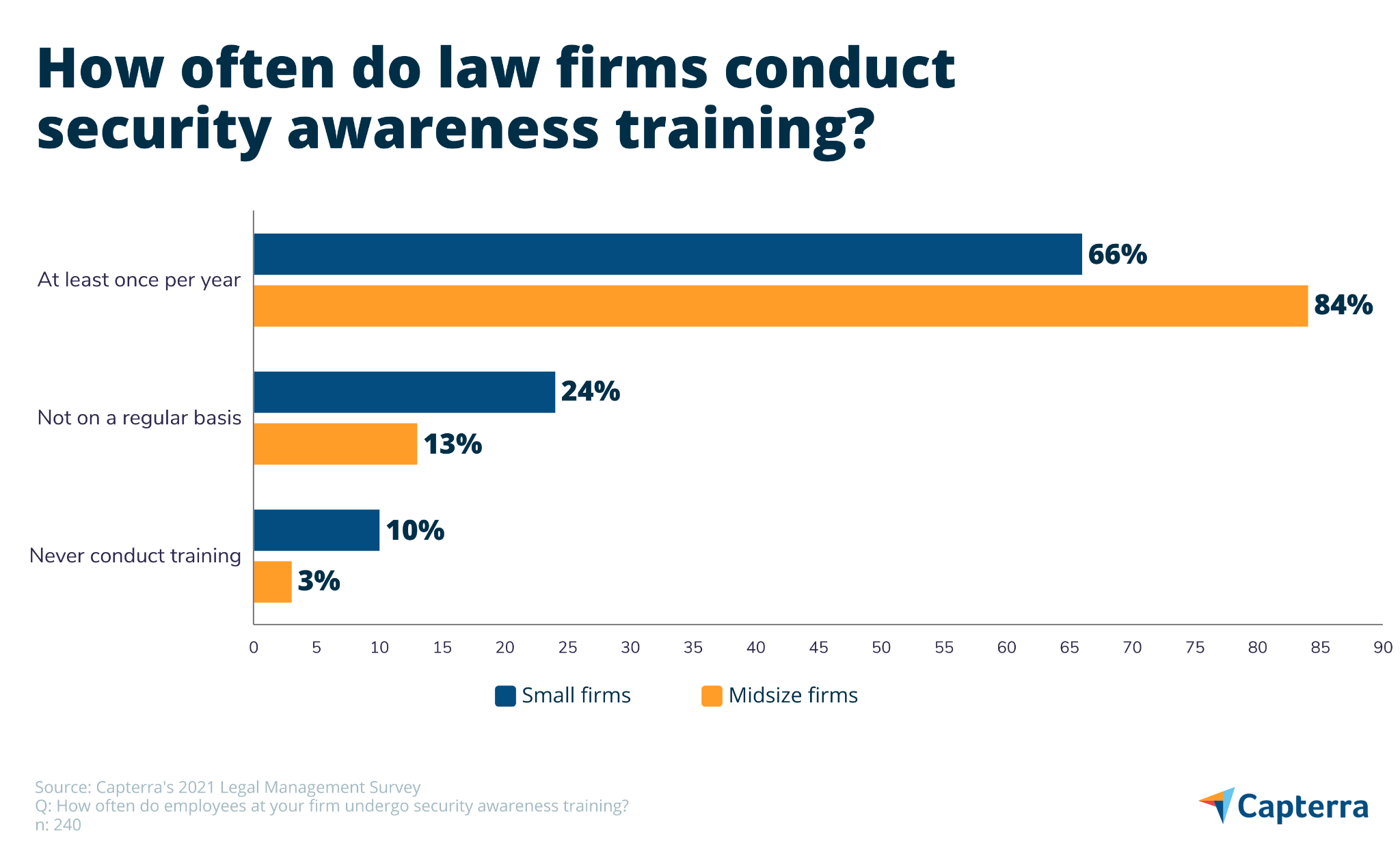

Ключом к предотвращению всех типов угроз кибербезопасности является обучение по вопросам безопасности. Наш опрос показал, что 75% малых и средних фирм регулярно проводят обучение по вопросам безопасности.

И хотя три из четырех — это неплохо, при ближайшем рассмотрении оказывается, что малые фирмы значительно отстают от фирм среднего размера. Только 65 % малых фирм регулярно проводят обучение по вопросам безопасности по сравнению с 84 % фирм среднего размера. Более того, вызывает тревогу то, что каждая десятая малая фирма никогда не проводит обучение по вопросам безопасности.

Если вам нужна помощь в начале работы над программой обучения сотрудников по вопросам безопасности, ознакомьтесь с нашим кратким списком лучших программных платформ для обучения, основанным на собрании непредвзятых данных и отзывов пользователей. Если у вас всего несколько сотрудников, ознакомьтесь с нашим списком бесплатного программного обеспечения для системы управления обучением (LMS) с открытым исходным кодом, чтобы найти недорогие решения для обучения.

Унция предотвращения стоит фунта безопасности

В 2018 году Американская ассоциация юристов опубликовала официальное заключение 483, в котором обязанности юристов были расширены за счет безопасного использования технологий и установлено обязательство отслеживать утечки данных и эффективно реагировать на них.

Это означает, что применение основных превентивных мер для защиты данных вашей фирмы является не просто передовой практикой, а обязательством.

В конце концов, решение платить или не платить выкуп остается за каждой фирмой и ее уникальными обстоятельствами. Хотя наше исследование показывает, что выплата выкупа работает чаще, чем нет, такая выплата побуждает злоумышленников продолжать свои схемы, а также может способствовать последующим атакам на вашу фирму.

Методология

Исследование Capterra Legal Management Survey 2021 было проведено в мае 2021 года среди 401 юриста (240 из которых были адвокатами), чтобы узнать больше об автоматизации, безопасности и других методах работы юридических фирм. Респонденты были проверены на предмет занятости на полную ставку в малых (1-14 адвокатов) и средних (15-49 адвокатов) юридических фирмах. Опрос не включал индивидуальных практикующих без наемных работников.