8 лучших практик для обеспечения безопасности мобильных приложений в 2022 году

Опубликовано: 2022-01-04Мобильные приложения были одним из самых значительных источников дохода для многих предприятий. Их доход был близок к 693 миллиардам долларов в 2021 году и, по прогнозам, достигнет 935 миллиардов долларов в 2023 году. Однако этот феноменальный всплеск достигается за счет угроз кибератак. Вот почему безопасность мобильных приложений так важна.

Согласно отчету Mobile Security Report 2021, 97 % организаций сталкивались с атаками, связанными с мобильными устройствами, при этом 46 % сотрудников загружали хотя бы одно вредоносное приложение. Это вызвало множество опасений в отношении безопасности бизнеса и пользовательских данных, которые взаимодействуют с брендами в различных целях. Они обмениваются данными с брендами в приложениях во время этих взаимодействий, что приводит к вредоносному воздействию без надлежащих мер безопасности.

Вот почему вам нужны надежные меры безопасности, чтобы избежать рисков для данных и защитить ваших клиентов. Ознакомьтесь с различными передовыми методами, которые можно использовать для обеспечения безопасности мобильных приложений .

- Шифрование данных

- Безопасные коды

- Аутентификации пользователей

- Соответствие и честность

- Безопасные API

- Триггеры безопасности

- Права доступа к данным

- Безопасные контейнеры

- Защитите свой бизнес

1. Шифрование данных

Многие приложения используются несколькими пользователями на разных устройствах и в операционных системах. Поэтому вам необходимо убедиться, что данные, которыми обмениваются через приложение, не будут раскрыты из-за уязвимости какой-либо ОС или устройства.

Один из способов сделать это — зашифровать данные между приложениями. Шифрование — это процесс шифрования данных до такой степени, что они становятся нечитаемыми для хакеров. Существует два способа шифрования данных:

- Симметричное шифрование

- Асимметричное шифрование

Симметричное шифрование использует один и тот же ключ безопасности для шифрования и дешифрования данных. В то же время асимметричное шифрование имеет разные ключи безопасности для шифрования и дешифрования. Еще одна передовая практика для обеспечения безопасности мобильных приложений — безопасное кодирование.

2. Безопасные коды

Каждое приложение по своей сути имеет архитектуру, построенную на нескольких фрагментах кода. Итак, когда дело доходит до безопасности мобильных приложений, безопасные коды могут быть чрезвычайно важны.

Согласно отчету IT Pro Portal, 82% уязвимостей появляются в исходном коде приложений. Это означает, что вам нужно убедиться, что исходный код не содержит ошибок и уязвимостей.

Наем профессионального дизайнера приложений может дать вам уверенность в том, что безопасность вашего мобильного приложения безупречна. Наряду с привлечением эксперта тестирование мобильных приложений — лучший способ убедиться в безопасности кода и отсутствии ошибок, которые могут использовать хакеры.

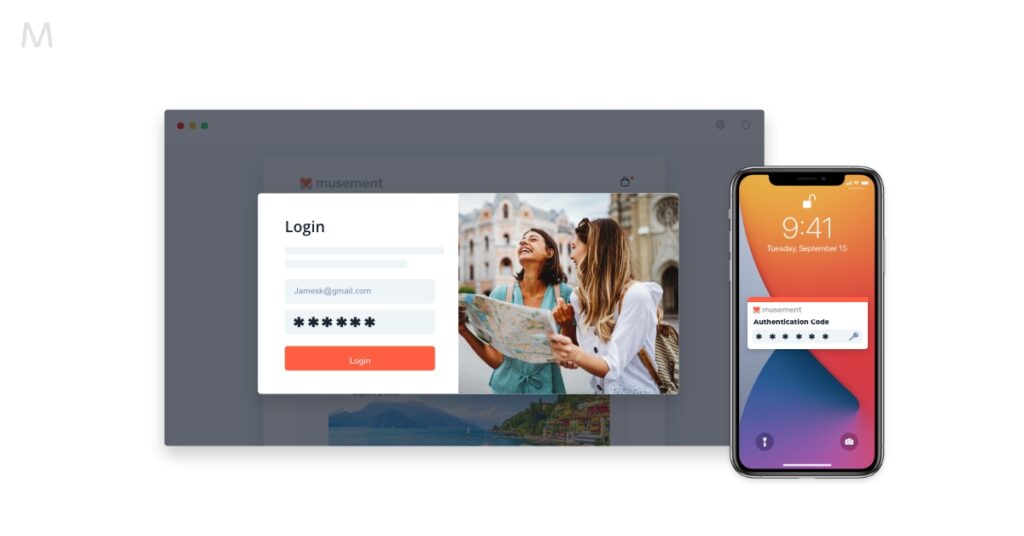

3. Аутентификация пользователей

Мобильные приложения имеют наибольшее количество вкладов через UGC (пользовательский контент). Пользовательский контент может быть подвержен кибератакам без надлежащей системы аутентификации пользователей. Хакеры могут получить доступ к жизненно важной информации пользователей, используя атаки социальной инженерии.

Как только они получают доступ к учетным записям пользователей, вредоносная инъекция становится легкой благодаря пользовательскому контенту. Здесь вы можете использовать процессы аутентификации пользователей, такие как многофакторная аутентификация. Однако, в отличие от традиционного процесса аутентификации, существует дополнительный уровень безопасности с одноразовыми паролями, токенами, ключами безопасности и другими средствами.

Например, процесс двухфакторной аутентификации позволяет пользователям подтверждать свою личность с помощью OTP, полученного на устройстве. Еще одна важная часть безопасности мобильных приложений — соответствие требованиям.

4. Соответствие требованиям и честность

Когда любое мобильное приложение запускается, оно должно пройти определенные параметры безопасности и соответствовать требованиям. Разработчики могут принять особые меры безопасности в соответствии с указаниями магазина приложений. Эти меры могут быть связаны с процессом загрузки и установки приложения.

Современные смартфоны используют магазины приложений для распространения подписанных приложений среди пользователей или программного обеспечения, требующего подписи кода. Этот процесс гарантирует, что платформа распространяет только предварительно проверенные приложения.

Разработчики могут отправлять свои приложения в магазин, и их личность и требования безопасности приложения проверяются. Если все соответствует рекомендациям операционной системы, то приложение доступно для скачивания.

Хотя это может показаться пугающим, это становится проще благодаря нескольким вариантам кодирования, доступным на рынке. Кроме того, вы можете быстро получить экономичный дешевый сертификат подписи кода для своего приложения, чтобы обеспечить соответствие требованиям и целостность. Это доказывает, что код не подвергался фальсификации с момента его создания и исходит от подлинного издателя.

Этот сертификат помогает разработчикам шифровать информацию, связанную с их личностью, которая затем расшифровывается с помощью открытого ключа, предлагаемого пользователям. Еще один аспект безопасности приложений, который вам необходимо знать, — это API или интерфейс прикладного программирования.

5. Безопасные API

API необходимы для интеграции сторонних сервисов, а также для улучшения функциональности. Это позволяет разнородным системам взаимодействовать друг с другом и облегчать обмен данными. Однако для повышения безопасности приложений вам нужны безопасные API и не раскрывайте обмениваемые данные. Лучший способ обеспечить безопасность API — использовать авторизацию доступа к данным.

6. Триггеры безопасности

Вы можете использовать определенные триггеры для оповещения ваших систем в случае подделки исходного кода приложения. Например, функции AWS Lambda можно использовать для предотвращения несанкционированного доступа к облачным приложениям или предупреждений о вредоносных внедрениях.

7. Права доступа к данным

Другой способ гарантировать, что ваше приложение не подвергается злонамеренным кибератакам, — определить привилегии данных. Используйте подход наименьших привилегий, когда вы предоставляете доступ к конфиденциальным данным ограниченным пользователям. Это гарантирует, что человек без доступа к данным и со злым умыслом получит доступ к конфиденциальной информации.

8. Безопасные контейнеры

Одним из наиболее важных аспектов шифрования являются ключи безопасности. Если вы шифруете данные для своего приложения, старайтесь избегать хранения ключей безопасности в локальных центрах обработки данных.

Однако, поскольку большинство организаций используют гибридный облачный подход для хранения конфиденциальной информации в локальных центрах обработки данных, вы можете использовать безопасные контейнеры для хранения этих ключей. Например, вы можете использовать расширенные протоколы безопасности, такие как 256-битное шифрование AES с SHA-256 для хеширования, чтобы обеспечить безопасность таких ключей.

Защитите свой бизнес

Поскольку использование смартфонов увеличивается с каждым днем, безопасность мобильных приложений должна стоять на первом месте в вашем списке приоритетов. К сожалению, благодаря обманчивым атрибутам и методам социальной инженерии хакеры становятся все более эффективными в атаках путем внедрения вредоносных программ.

Это означает, что вам необходимо улучшить меры безопасности для защиты данных и не дать этим хакерам получить контроль над вашими приложениями. Мы надеемся, что эти советы будут вам полезны, и всегда будем рады помочь вам в этом!