Zero Trust melhora a segurança cibernética de acordo com 99% das empresas que a adotam

Publicados: 2022-08-18Quase 99% daqueles que adotaram a confiança zero dizem que isso melhorou a segurança cibernética de sua empresa. Aqui está o que você precisa saber para iniciar a jornada de confiança zero da sua empresa.

A confiança zero é uma estratégia de segurança, mas também é uma mentalidade. Isso não significa nenhuma confiança, mas significa nenhuma confiança implícita . Claro? Não? Ok, vamos cavar nele.

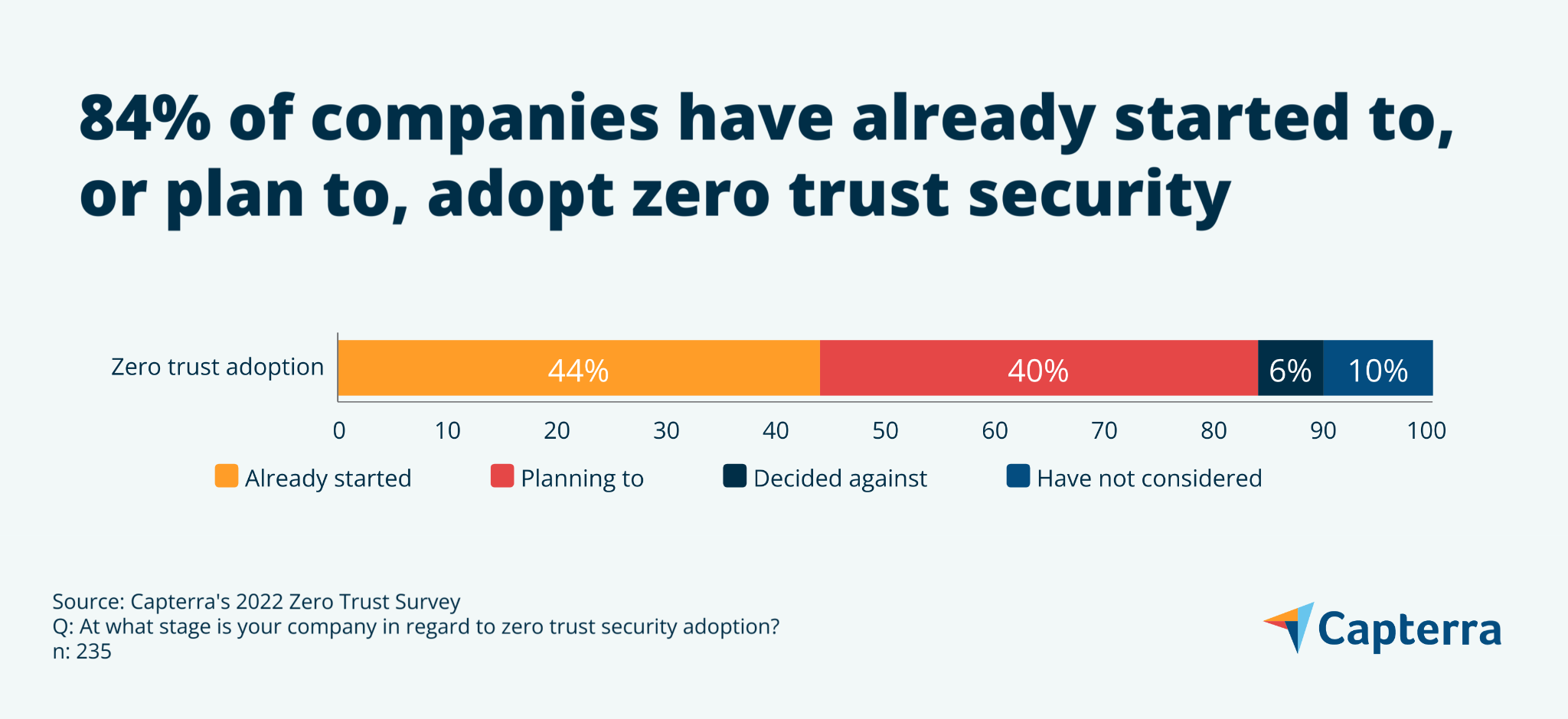

Nossa Pesquisa de Confiança Zero de 2022 [*] revela que 84% das empresas decidiram adotar estratégias de confiança zero . Se sua empresa está preocupada com o crescimento das ameaças à segurança, continue lendo para saber mais sobre os benefícios de mudar para confiança zero e como lidar com os desafios que a acompanham.

O que é confiança zero e por que continuo ouvindo sobre isso?

A confiança zero é uma estratégia que facilita a otimização da segurança para seus negócios, identificando explicitamente os usuários e concedendo a eles a quantidade certa de acesso à sua rede.

A confiança zero substitui o lema modesto da confiança implícita de “ confie, mas verifique ” pela máxima impiedosa “ nunca confie, sempre verifique”. ” Se soa cínico, deveria. A segurança de confiança zero opera sob a mentalidade de que uma violação é inevitável ou já ocorreu.

Assim, a segurança de confiança zero serve como um substituto direto para a segurança de confiança implícita , que historicamente tem sido o padrão para a infraestrutura de TI. Com a confiança implícita, uma vez que alguém está dentro do seu perímetro de segurança, você confia neles implicitamente sem qualquer exame minucioso. Essa estratégia se mostrou inadequada para o ambiente moderno de ameaças direcionadas.

As melhorias de segurança da confiança zero, que discutiremos abaixo, são muitas e variadas. As estratégias de confiança zero já são recomendadas por organizações como CISA [1] e NIST [2] , e agora estão sendo mandatadas para agências federais sob a Ordem do Presidente Biden sobre a Melhoria da Cibersegurança da Nação [3] .

Demonstrando ainda mais o movimento iminente em direção à confiança zero, 44% das empresas pesquisadas já iniciaram a implementação da confiança zero e outros 40% planejam adotá-la em algum momento no futuro - apenas 16% não consideraram ou decidiram contra isso. Daqueles que planejam adotá-lo no futuro, 72% pretendem iniciar a implementação no próximo ano.

Mas, apesar da inevitável adoção em massa da confiança zero, nossa pesquisa mostra que quase metade dos profissionais de TI pesquisados (47%) dizem que a liderança de sua empresa não entende a segurança de confiança zero. Para piorar a situação, 40% de nossos entrevistados dizem que enfrentam desafios para obter o orçamento para novas tecnologias necessárias para implementar a segurança de confiança zero.

E embora esses problemas possam complicar a jornada de confiança zero de sua organização, você simplesmente não pode manter segurança suficiente usando estratégias de segurança de confiança implícita no ambiente de ameaças em rápida escalada de hoje.

O que há de errado com a abordagem de segurança que já estamos usando (ou seja, confiança implícita)?

O modelo de segurança de confiança implícita foi projetado para uma era passada e não é mais adequado para ameaças modernas de segurança cibernética. No passado, quando a maior parte do trabalho era feita em uma rede fechada com pouca conexão com ameaças externas, um nome de usuário e uma senha pareciam suficientes e era fácil supor que qualquer pessoa que operasse dentro de seu perímetro de segurança pudesse ser confiável.

Avançando rapidamente para hoje, as empresas estão conectadas a várias plataformas de software como serviço (SaaS), dependentes de soluções de armazenamento de dados baseadas em nuvem e hospedando cada vez mais trabalhadores remotos em todo o mundo. Em outras palavras, os perímetros de segurança se expandiram e as superfícies de ataque cresceram.

Além disso, as próprias ameaças de segurança cibernética mudaram de infecções de malware geralmente passivas para ataques cada vez mais direcionados e destrutivos direcionados a empresas ou indivíduos específicos, muitas vezes lançados por organizações criminosas altamente organizadas. Por esses motivos, as empresas precisam de estratégias de segurança que verifiquem continuamente as identidades e minimizem o impacto potencial de ataques.

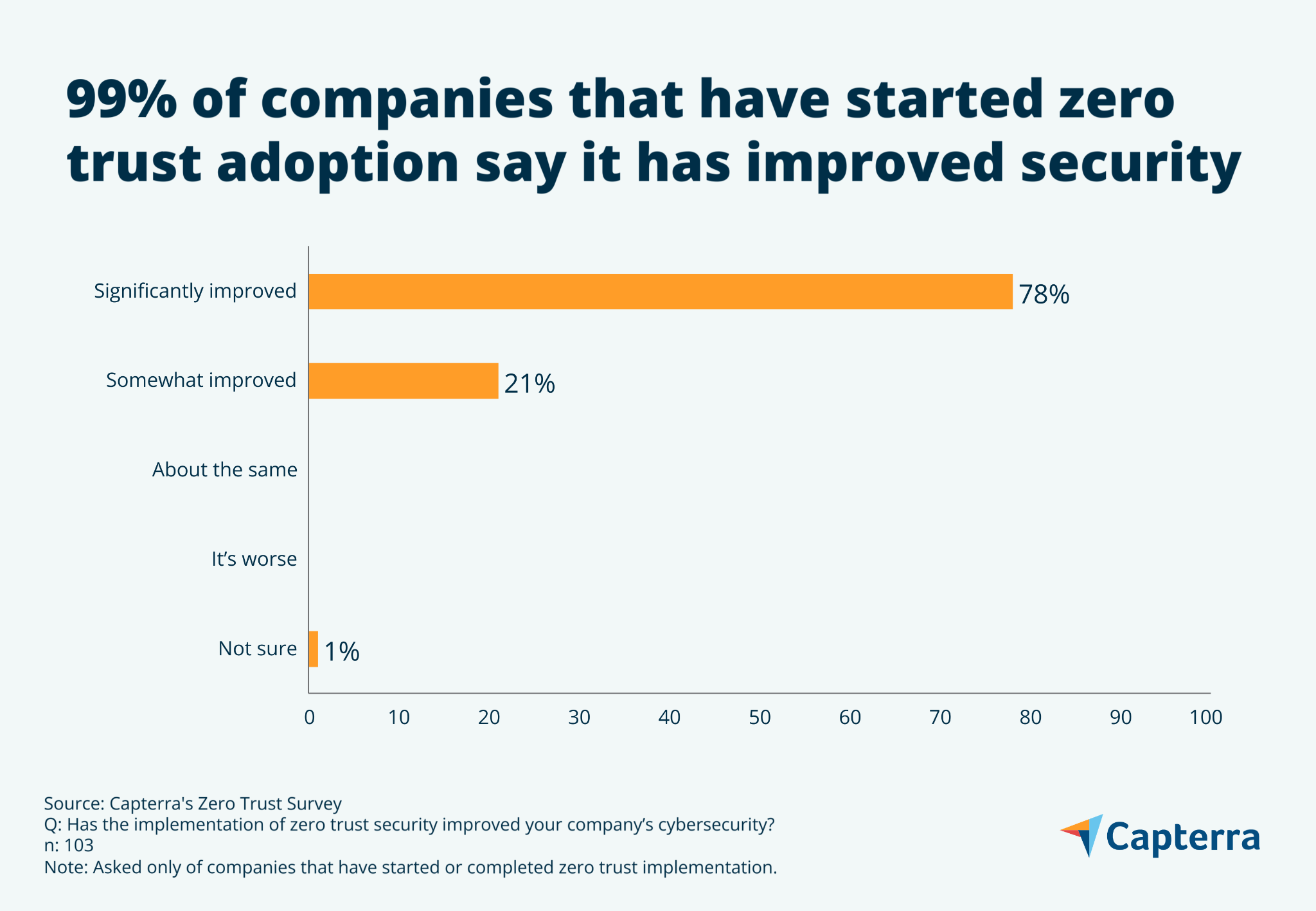

Então, a confiança zero é melhor do que a confiança implícita? Quase 99% dos que iniciaram ou concluíram a adoção de confiança zero dizem que ela melhorou a segurança cibernética de sua empresa – 78% dizem que melhorou significativamente a segurança cibernética.

Qual é o valor comercial da confiança zero?

A confiança zero foi projetada para aumentar a resiliência de sua infraestrutura de TI e reduzir a interrupção dos negócios. Isso é importante porque nossa recente Pesquisa de Impactos de Ransomware [**] descobriu que o maior impacto de um ataque é na produtividade, com mais de um em cada quatro ataques com duração superior a 24 horas (incluindo 8% que duram uma semana ou mais). Não é surpreendente, então, que em ataques de ransomware em que a vítima não paga o resgate, uma em cada três vítimas (34%) ainda incorre em mais de US$ 50.000 em perdas.

A confiança zero diminui a ameaça de ataques cibernéticos, como ransomware, não apenas impedindo-os em primeiro lugar, mas também limitando sua capacidade de se mover pela rede se você for atacado. Isso é feito usando estratégias como classificação de dados, privilégios de acesso restrito e segmentação de rede para que o acesso a uma parte de sua rede não signifique acesso a toda ela.

Nossa pesquisa descobriu que o principal motivo para a adoção de confiança zero é fortalecer a segurança dos dados (72%), seguido pela necessidade de melhorar o gerenciamento de identidade e acesso (63%). A maioria dos ataques cibernéticos envolve credenciais comprometidas ou senhas hackeadas, enquanto uma lista crescente de regulamentações de privacidade de dados pressiona as empresas a fortalecer as práticas de segurança de dados, todas abordadas pela confiança zero.

Além disso, o ambiente de trabalho híbrido moderno precisa ser flexível o suficiente para dar suporte a trabalhadores remotos e impedir o acesso não autorizado. O acesso à rede de confiança zero (ZTNA) oferece suporte à segurança de trabalho remoto, substituindo a tecnologia de rede vulnerável, como VPNs.

Quais são os desafios da implementação de confiança zero?

De acordo com nossa pesquisa Zero Trust, restringir o acesso a dados sem afetar os fluxos de trabalho é o principal desafio enfrentado por empresas que já implementaram a confiança zero (49%) , seguidas de perto pelo desenvolvimento de novas políticas de segurança (47%) e pela seleção de fornecedores de confiança zero (46). %). Vamos dar uma olhada em cada um deles.

Restringindo o acesso a dados sem afetar os fluxos de trabalho

Ao adotar a confiança zero, as empresas devem garantir que os funcionários, contratados e parceiros de negócios possam acessar os dados de que precisam enquanto restringem o acesso aos dados de que não precisam.

É importante reconhecer que a remoção do acesso a sistemas ou dados disponíveis anteriormente pode causar frustração se manuseado de forma aleatória. É por isso que a confiança zero deve fazer parte da cultura da sua empresa para que ela seja bem-sucedida. Os funcionários devem entender que confiança zero não significa que eles não são confiáveis e que se destina simplesmente a permitir que a empresa tenha sucesso no ambiente moderno de ameaças.

Desenvolvimento de novas políticas de segurança

A confiança zero normalmente requer o desenvolvimento de políticas de gerenciamento de identidade e acesso mais abrangentes, juntamente com segmentação de rede granular que se adapta a cargas de trabalho específicas. Os controles de segurança existentes provavelmente serão substituídos pouco a pouco, tanto pelo custo quanto pelo período de transição necessário. Enquanto isso, a equipe de TI geralmente é responsável por manter padrões sobrepostos.

Selecionando fornecedores de confiança zero

Confiança zero é uma palavra da moda e foi adicionada como um recurso para produtos de inúmeros fornecedores de software. Aqui mesmo no Capterra, nosso catálogo apresenta mais de 1.000 produtos que reivindicam recursos de confiança zero. E enquanto isso pode ser, confiança zero claramente se tornou uma ferramenta de marketing tanto quanto uma ferramenta de segurança, confundindo ainda mais seu significado e complicando o processo de seleção.

A confiança zero é uma jornada, não um destino

Ataques de ransomware, trabalhadores remotos e tudo baseado em nuvem são apenas alguns dos motivos pelos quais as empresas devem começar a planejar sua eventual transição para a segurança de confiança zero. Dito isso, é improvável que a maioria das empresas consiga fazer a transição completa para a arquitetura de confiança zero em breve — e tudo bem. Todo e qualquer marco que sua empresa atingir em sua jornada em direção à confiança zero a torna mais segura.

Metodologia de Pesquisa

* A Pesquisa Zero Trust 2022 do Capterra foi realizada em junho de 2022 entre 235 entrevistados dos EUA para saber mais sobre as tendências de adoção de confiança zero. Todos os entrevistados se identificaram como profissionais de TI, executivos ou proprietários de suas empresas.

** A Pesquisa de Impactos de Ransomware 2022 do Capterra foi realizada em maio de 2022 entre 300 líderes empresariais dos EUA que sofreram um ataque de ransomware. Todos os respondentes faziam parte da equipe de resposta ou estavam plenamente cientes da resposta da empresa.

Fontes

- Modelo de maturidade de confiança zero, CISA

- Arquitetura de Confiança Zero, NIST

- Ordem Executiva para Melhorar a Cibersegurança da Nação, Casa Branca