Como criar um plano de resposta a incidentes de segurança cibernética: um guia passo a passo

Publicados: 2022-05-07Gerencie violações de dados e reduza perdas com um plano de resposta a incidentes de segurança cibernética.

O custo crescente de lidar com ataques cibernéticos pode ser incapacitante para pequenas e médias empresas (SMBs), especialmente se elas não tiverem o plano certo de detecção e recuperação.

Espera-se que o impacto financeiro dos ataques ao sistema ciber-físico (CPS) nas empresas ultrapasse US$ 50 bilhões até 2023, segundo pesquisa do Gartner. Esse custo inclui seguro, litígio, compensação, multas regulatórias e perda de reputação. O Gartner também prevê que até 2025, 75% dos diretores executivos (CEOs) serão pessoalmente responsáveis por incidentes de CPS.

Para isso, ter um plano de resposta a incidentes de segurança cibernética ajudará sua pequena empresa a monitorar sistemas com precisão, detectar qualquer incidente de segurança e implementar métodos de prevenção ou recuperação para mitigar perdas.

Neste artigo, explicamos como criar um plano de resposta a incidentes de segurança cibernética em cinco etapas. Mas antes de entrarmos em detalhes, vamos começar entendendo o que é um plano de resposta a incidentes cibernéticos e por que você deve ter um para sua pequena empresa.

O que é um plano de resposta a incidentes de segurança cibernética?

Um plano de resposta a incidentes de segurança cibernética é um conjunto documentado de instruções que ajudam as empresas a detectar ciberataques de maneira rápida e eficiente, isolar qualquer sistema ou rede afetado (em resposta ao ataque) e se recuperar da perda resultante.

Como um ataque cibernético pode afetar sua organização em todas as funções, o plano que você projeta deve considerar todas as funções e departamentos, incluindo recursos humanos, finanças, atendimento ao cliente, jurídico, cadeia de suprimentos, comunicações com funcionários e operações comerciais.

Aqui está uma comparação rápida entre duas empresas com e sem um processo de resposta a incidentes de segurança cibernética. Embora ambos sejam comprometidos pelo mesmo ataque, o negócio B pode reduzir o impacto devido ao planejamento adequado.

Negócio A (Não tem CIRP) | Empresa B (Tem um CIRP) |

|---|---|

Detecta um incidente de segurança, mas não sabe como responder. | Detecta um incidente de segurança junto com seu tipo. |

Leva várias horas para preparar um relatório detalhado para declaração. | Declara rapidamente o incidente após confirmar com o diretor de segurança da informação e especialistas em resposta a incidentes. |

Como a identificação e a declaração de incidentes demoravam, a violação de segurança se espalhou para outros processos de negócios além do sistema inicialmente afetado. | Imediatamente isola o sistema, usuário e objeto afetados do restante dos processos de negócios. |

Nenhum parceiro forense para coletar evidências para a equipe jurídica e aconselhamento sobre recuperação. | Chama o parceiro forense para coletar evidências do ataque e conselhos sobre recuperação. |

A recuperação não pôde acontecer por falta de provas, resultando em perda. | A recuperação oportuna salvou o negócio da perda. |

Passo #1: Construa um plano de ação

A construção de um plano de ação é a base de todo o processo de planejamento de resposta a incidentes. O documento do plano deve ter os seguintes elementos:

Uma declaração de missão

Uma declaração de missão define claramente a finalidade do processo de planejamento de resposta a incidentes, permitindo que você e outras partes interessadas entendam o escopo do trabalho que está sendo feito. Como cada uma das partes interessadas envolvidas no processo de planejamento pode não ser especialista em segurança e risco, a declaração de missão – com termos e definições explicados – os ajudará a permanecer na mesma página e a tomar decisões cruciais quando necessário.

Aqui estão alguns exemplos de declarações de missão:

- Defenda-se contra ameaças de segurança cibernética

- Crie uma equipe de resposta a incidentes

- Investigue ciberataques e seus tipos e declare seu impacto nos negócios

- Reúna evidências do ataque e trabalhe com as autoridades para verificar se algum regulamento legal foi afetado

Funções e responsabilidades definidas

Definir claramente os papéis e responsabilidades das partes interessadas tornará o processo de planejamento altamente prospectivo - todos terão uma direção para trabalhar e não haverá confusão. Você pode definir funções e responsabilidades criando um gráfico direcionador, responsável, consultado e informado (DACI).

Um gráfico DACI - também conhecido como gráfico RACI - define qual parte interessada está envolvida em qual estágio e o que se espera que eles façam. Ele serve como uma representação visual do papel funcional que cada parte interessada desempenha. Aqui está um modelo DACI gratuito para você começar.

D – Motorista | Indivíduos que conduzem uma tarefa (por exemplo, CISO) |

|---|---|

A – Responsável | Indivíduos responsáveis pelo sucesso da tarefa (por exemplo, gerente de projeto)  |

C – Consultado | Indivíduos que precisam ser consultados para obter informações ou afirmação (por exemplo, especialistas no assunto) |

Eu informei | Indivíduos que precisam ser informados sobre o progresso e atualizações da tarefa (por exemplo, liderança). |

Etapa 2: Colete recursos para apoiar seu planejamento

Uma vez que você tenha acertado no planejamento, o próximo passo é coletar ferramentas e recursos para dar suporte ao seu plano. Por exemplo, se você identificar a exfiltração de dados Uma violação de segurança de dados em que dados críticos para uma empresa são roubados, removidos ou movidos por usuários não autorizados. como um risco potencial, você deve ter ferramentas como software de prevenção de perda de dados.

Alguns itens essenciais para garantir que você esteja equipado com os recursos certos são:

Casos de uso para monitoramento de segurança

O monitoramento de segurança é a base para implementar seu plano no prazo e detectar incidentes com precisão, tornando-se uma etapa crucial no processo. Estudar casos de uso - exemplos reais de métodos de monitoramento de incidentes usados anteriormente na empresa - e implementar os métodos comprovados em seu processo de monitoramento atual não apenas aumentará sua tolerância ao risco, mas também ajudará a planejar os objetivos de resposta.

Detectando problemas de segurança

Encontrar os recursos certos para detectar e corrigir problemas de segurança nas funções de negócios é tão importante quanto ter casos de uso. Você pode usar o software de gerenciamento de incidentes para registrar, relatar e priorizar vários incidentes relacionados a TI, desde violações de segurança de dados até mau funcionamento do sistema. O software atribui tíquetes ao pessoal de TI e envia notificações às partes interessadas assim que surge um problema para minimizar o tempo de inatividade.

Passo #3: Junte as coisas

O próximo passo é juntar todo o trabalho árduo que você fez até agora no planejamento e coleta de recursos. A maior parte de seus esforços nesta etapa é definir o escopo e entender os dados coletados e alinhá-los com as diferentes fases do plano de ação preparado. O objetivo é verificar a prontidão de sua equipe para começar a criar um plano de resposta a incidentes de segurança.

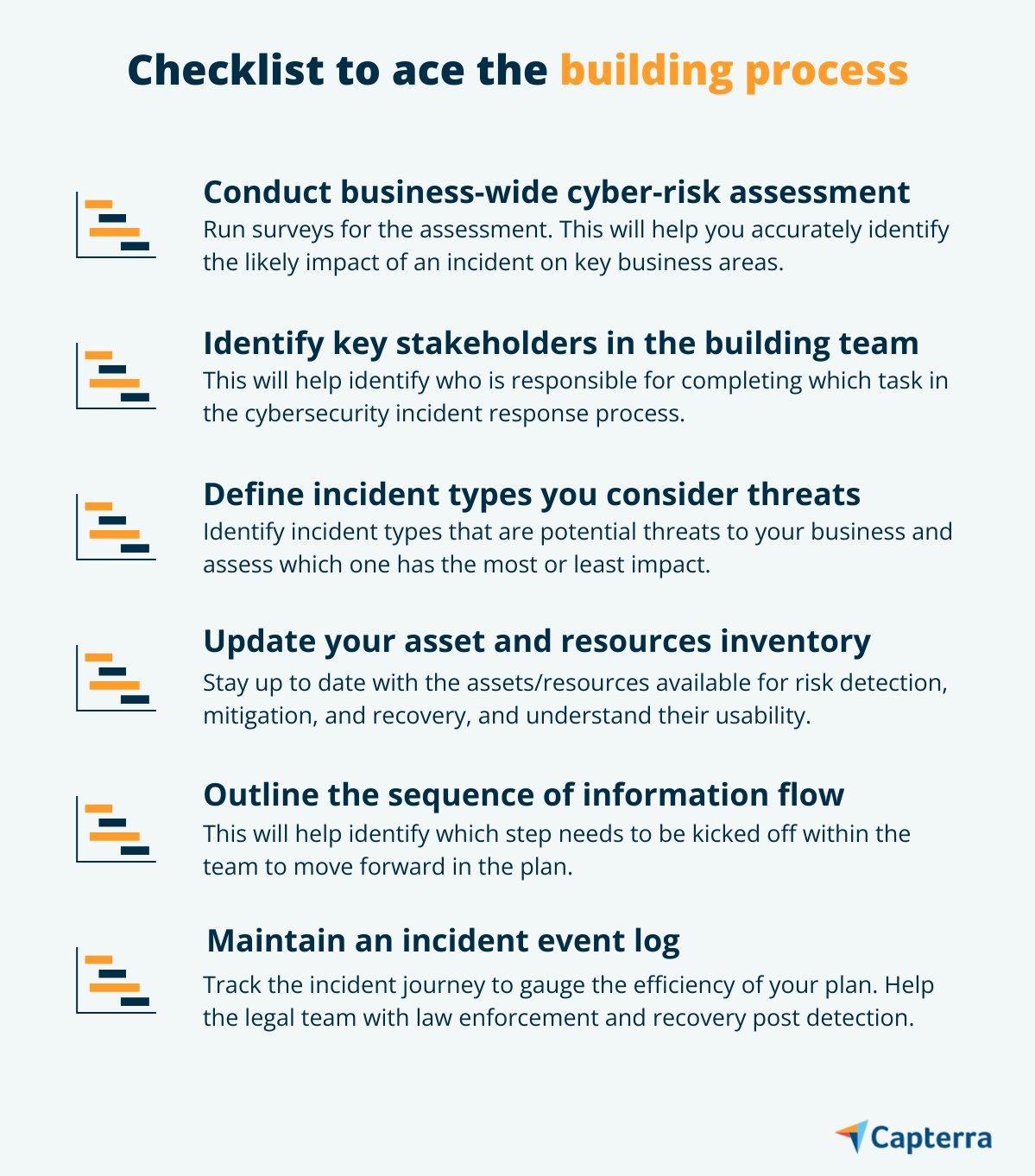

Passo #4: Execute o processo de construção

Quando tudo estiver pronto, você estará pronto para começar a criar seu plano de resposta a incidentes de segurança cibernética. Certifique-se de que o plano e os recursos identificados sejam bem comunicados aos membros da equipe de resposta a incidentes e outras partes interessadas. Isso ajudará a reduzir o impacto de um incidente de segurança.

Passo #5: Aprenda, otimize e improvise

Agora que você criou seu plano de resposta a incidentes de segurança cibernética, é hora de analisar todo o processo de construção, documentar os aprendizados - erros e sucessos - e usá-los para otimizar e melhorar ainda mais o processo de construção. A otimização pode ser qualquer coisa, desde o uso de um conjunto diferente de recursos até o envolvimento de membros adicionais da equipe no processo de construção do plano. No entanto, tudo isso depende de como foi o seu plano de resposta a incidentes de segurança cibernética.

A otimização pode ser acompanhada por uma rodada de exercícios de aprendizado e treinamento para aprimorar ainda mais o processo e maximizar a eficiência da equipe.

Criar um plano de resposta a incidentes de segurança cibernética é o melhor mecanismo de defesa

Ter um CIRP pode ajudar sua equipe de segurança a responder a incidentes de maneira proativa e uniforme, aprimorando assim sua capacidade de resposta a incidentes. Tudo o que você precisa é dos recursos, ferramentas e plano de ação certos para decidir o fluxo de trabalho.

Então, comece a construir seu plano de resposta a incidentes de segurança cibernética hoje mesmo!

Quer saber mais sobre segurança cibernética? Confira estes recursos adicionais:

- Principais ferramentas de software de segurança cibernética

- 4 dicas de especialistas para melhorar a segurança cibernética da sua pequena empresa

- Como expandir seus negócios com segurança cibernética?

- 11 certificações de segurança cibernética para prepará-lo para a guerra da world wide web

- 7 tipos comuns de ataques cibernéticos