Jak działa rozpoznawanie tożsamości w marketingu internetowym?

Opublikowany: 2021-04-09Od ponad 5 lat jestem wtajemniczonym w rozumienie, jak zarządzać i rozliczać pojęcie „tożsamości” w Internecie.

Mogę powiedzieć, że rozpoznawanie tożsamości jako narzędzie dla marketerów jest jednocześnie dość prostym pomysłem i złożonym zakresem. A jeśli zastosujesz go w swojej firmie, może to być niezwykle potężne narzędzie.

To proste: chcemy zrozumieć, że telefon w mojej kieszeni, tablet w mojej torbie i komputer na moim biurku to ta sama osoba. Abyśmy mogli w sposób przemyślany sprzedawać ludziom, a nie przypadkowo miliardom urządzeń na świecie.

Zaczyna się i kończy prostym pytaniem. Kto to jest?

Tożsamość, którą wykorzystujemy w pełni i rozważnie, może całkowicie zmienić sposób, w jaki prowadzimy interesy. Gdy wpadniesz do firmy z odrobiną przezorności, może słabnąć i być postrzegana jako ogromna strata czasu.

Przez lata widziałem oba typy wdrożeń. Nieuchronnie ci, którzy przemyślają swoje plany i poświęcają czas na zintegrowanie rozwiązywania tożsamości ze wszystkimi swoimi procesami, są niezwykle szczęśliwi. Często ci, którzy szukali rozwiązania tożsamości jako rozwiązania punktowego, nie byli.

Wyzwanie architektoniczne polega na tym, że rozpoznawanie tożsamości jest usługą, która steruje innymi usługami. Nie jest czymś, co stoi samo z siebie. Są to informacje, których możesz lub nie używać do różnych zadań w Twojej firmie.

To informacje o informacjach. A ze względu na „meta” charakter tego, zacząłem pasjonować się rozwiązywaniem tożsamości, gdy tylko to zrozumiałem.

Gorączka złota i rozwiązywanie problemów związanych z tożsamością

Dorastałem w San Francisco Bay Area, który był epicentrum gorączki złota w Kalifornii w 1849 roku. Co ciekawe, jako dzieci, tak naprawdę nie uczymy się w szkole ponad 300 000 górników, którzy przybyli do Kalifornii (chociaż kilku z nich dosłownie „uderzyło w złoto”).

Historia gorączki złota opowiadana jest przede wszystkim poprzez historie mężczyzn takich jak Levi Strauss, człowiek, który dorobił się fortuny sprzedając niebieskie dżinsy. Również Samuel Brannan, którego majątek zbudował na sprzedaży kilofów i łopat.

Najcenniejszą rzeczą w Kalifornii w 1850 roku nie było złoto. Były to narzędzia potrzebne do znalezienia złota.

W podobny sposób patrzę na rozwiązywanie tożsamości. Rozwój gospodarki cyfrowej, a w szczególności gospodarki aplikacji w ciągu ostatnich 10 lat, przypomina gorączkę złota.

Z pewnością niektóre usługi cyfrowe będą miały złoty kolor (Uber, Yelp, Amazon). Ale zdecydowana większość nie, ale wielcy gracze, którzy opowiadają historię cyfrowej gorączki złota, to technologie wspomagające .

Nawet teraz, w rejonie zatoki, dużo więcej słyszymy o Larrym Ellisonie (przewodniczącym wykonawczym Oracle). Mark Benioff (dyrektor generalny Salesforce) i Jeff Lawson (dyrektor generalny Twillio) niż my w przypadku Travisa Kalanicka (założyciela Ubera) czy Jeremeya Stoppelmana (dyrektor generalny Yelp).

Mając marzenie o wpływie na większą historię tej cyfrowej gorączki złota, jestem podekscytowany, że mogę pomóc ludziom zdobyć przydatne narzędzia. Również wiedzieć, jak się nimi posługiwać, aby wszyscy mogli odnieść sukces w znalezieniu cyfrowego złota.

Jak odnieść sukces dzięki identyfikacji tożsamości dla Twojej firmy

Regularnie rozmawiam z klientami o systemach tożsamości i często jestem pytany, jak skonfigurować je, aby były najbardziej efektywne.

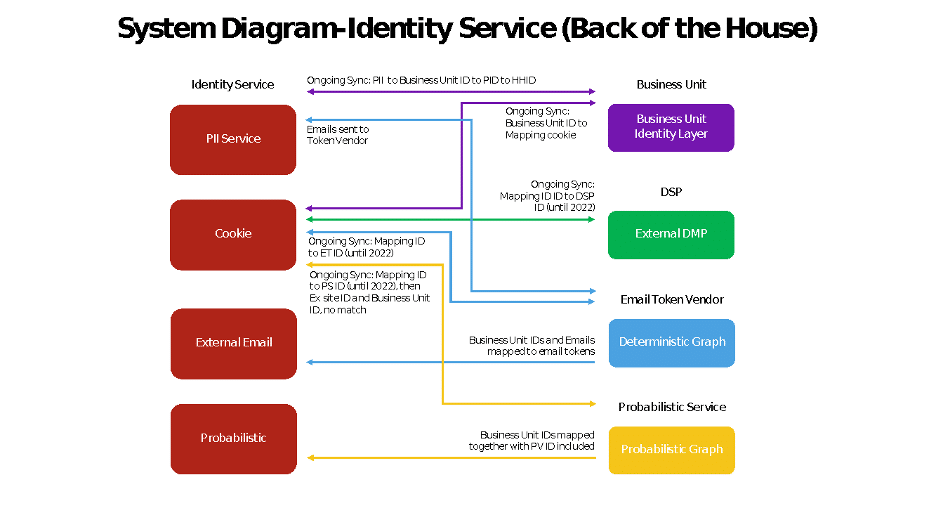

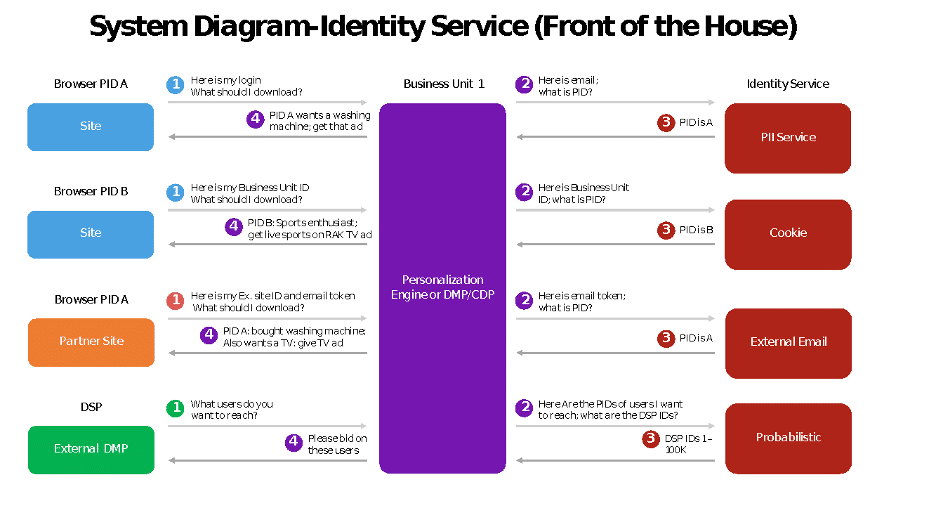

Krótka odpowiedź brzmi, że musisz go używać i używać go wszędzie. Długa odpowiedź brzmi, że używanie go wszędzie oznacza, że musi to być wewnętrzna usługa oparta na interfejsie API, z którą wszystkie inne istniejące systemy integrują się i wykorzystują.

Jeśli Twój zespół monitoruje wydatki na reklamy, które wydajesz na realizację konwersji e-commerce, ten system musi wysyłać zapytania o tożsamość za każdym razem, gdy dochodzi do konwersji. Sprawdź też, czy któryś z identyfikatorów reprezentujących tego użytkownika był reklamowany.

Jeśli próbujesz dotrzeć do użytkowników z określonej grupy demograficznej lub tych, którzy byli w określonych lokalizacjach. Następnie musisz utworzyć listę tych osób na podstawie urządzenia, które wykonało działanie, a następnie rozszerzyć ten segment na wszystkie urządzenia tych osób.

Z drugiej strony, jeśli właśnie sprzedałeś komuś sweter, musisz upewnić się, że narzędzia do tworzenia czarnej listy nie są kierowane (ani retargetowane) na żadne z innych urządzeń.

Kiedy należy używać rozpoznawania tożsamości?

Lista jest długa, ale idea jest aktualna… Zanim podejmiesz działania na podstawie informacji, które opracowałeś lub zdobyłeś na temat osoby, pierwszym krokiem powinno być pytanie „kim jest ta osoba?” W sensie cyfrowym, aby podejmowane przez Ciebie działania dotyczyły wszystkich miejsc, w których możesz znaleźć tę osobę.

Moim ulubionym przykładem szczególnie dobrze zadawanego pytania „kto to jest ta osoba” jest kontakt ze sprzedawcą, z którym współpracowałem jakiś czas temu. Którego strategią marketingową numer jeden był remarketing e-mailowy.

Ogólnie rzecz biorąc, ich marketing e-mailowy działał całkiem dobrze, ale nie mieli adresów e-mail powiązanych z wieloma urządzeniami, które widzieli.

Zbudowali zestaw narzędzi do rozpoznawania tożsamości, który obejmował ich własną wiedzę o konsumentach, a także wiedzę wielu dostawców zewnętrznych. Następnie poprosił zewnętrznych dostawców o mapowanie nieznanych identyfikatorów na inne znane identyfikatory powiązane z adresami e-mail w ich systemie.

Następnie zaktualizowali swój automatyczny system poczty e-mail (który w tamtym czasie po prostu ignorował odsłony strony niezwiązane z e-mailem), aby zadać pytanie „kim jest ta osoba?” Do ich wewnętrznego serwisu i wyślij e-mailem odpowiedni adres, jeśli otrzymali dopasowanie za pośrednictwem ich usługi.

Wynikający z tego wzrost liczby wiadomości e-mail, które generowały konwersje, był wart miliony dolarów rocznie.

Ale jak?

To najtrudniejsza część. Ale jest to wykonalne, zaufaj mi!

Trochę technicznego kontekstu rozwiązywania tożsamości (ale nie martw się, nie jest tak źle)

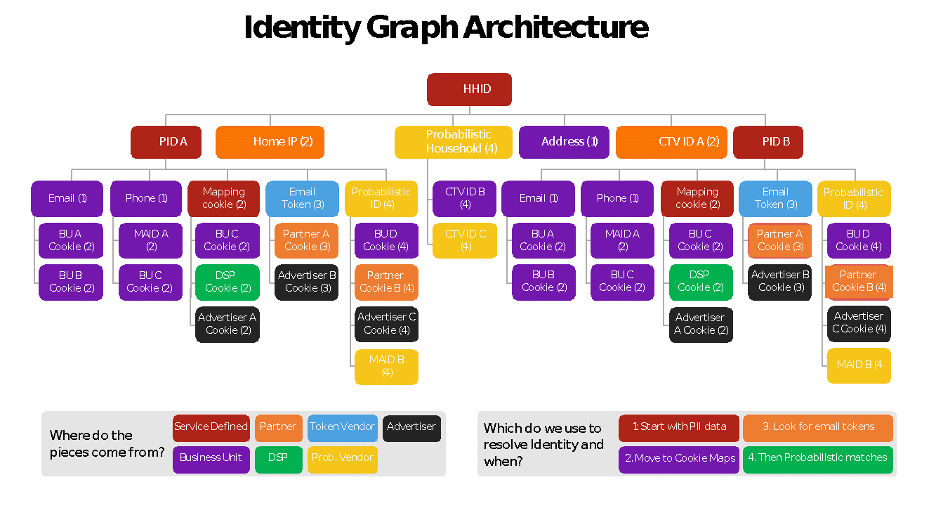

Lubię myśleć o wykresie tożsamości trochę jak o schemacie organizacyjnym firmy. Istnieją 2 główne identyfikatory, identyfikator gospodarstwa domowego (HHID) i identyfikator osoby (PID) oraz wiele innych identyfikatorów drugorzędnych. (plik cookie/identyfikator urządzenia mobilnego/identyfikator CTV/adres e-mail/adres/numer telefonu/itp.).

Identyfikatory PID są „bezpośrednimi raportami” HHID, podobnie jak cechy, które lepiej nadają się do mapowania gospodarstwa domowego (takie jak adres lub identyfikator CTV). Tak więc HHID ma 2 lub 3 lub więcej PID, a każdy PID ma kilka sposobów, w jakie ID są z nim powiązane.

Każdy z tych sposobów mapowania tworzy listę identyfikatorów, które są połączone z PID i HHID

Po nakreśleniu ogólnej struktury schematu organizacyjnego należy podjąć decyzję: Musisz śledzić źródła wskazujące, że określony identyfikator jest mapowany na PID lub HHID w oparciu o wiele zestawów danych i umieszczać go tylko w zestawie danych o najwyższym stopniu ufności lub musisz dodać ten identyfikator w wielu miejscach.

Polecam to drugie ze względu na łatwość użycia w późniejszym badaniu wykresu, ale jest to temat, z którym rozsądne umysły się nie zgadzają.

Następnym krokiem jest zbudowanie interfejsu API, który umożliwia korzystanie z wszystkich innych usług. Aby pomóc im zrozumieć „kim jest ta osoba” i uzyskać odpowiedź na temat ich zainteresowań i powiązanych z nimi identyfikatorów:

Następnie każde podejmowane przez Ciebie działanie, od personalizacji witryny po kierowanie poza witrynę, najpierw zadaje kluczowe pytanie: „kim jest ta osoba?”

Zadając sobie wielokrotnie to proste pytanie i szukając odpowiedzi z niewielką pomocą partnera adtech, możesz mieć głęboki wpływ na rozwój swojego biznesu.