Jak DDoS wpłynie na rozwój branży cyfrowej w 2017 roku?

Opublikowany: 2017-03-09Czy kiedykolwiek przeglądałeś swoją ulubioną stronę internetową lub grałeś w grę online i nagle strumień zaczyna się chwiać, a twoje połączenie wydaje się powolne jak ślimak. Możesz szybko przejść i wypróbować inną witrynę w przeglądarce, aby znaleźć wszystkie inne witryny ładujące się dobrze, ale ta, na której chcesz surfować – te %$@%^s muszą zaktualizować połączenie z serwerem? (Tak myślisz), ale w rzeczywistości może być zupełnie innym scenariuszem, że witryna prawdopodobnie zostanie uderzona przez atak typu Denial of Service.

Cóż, niezwykle duży ruch może również spowolnić ładowanie serwera witryny, ale w większości przypadków, jeśli spowolnienie utrzymuje się nieco bardziej niż komfortowo, może to być atak rozproszonej odmowy usługi ( DDoS) .

Podobnie było w przypadku jednego z naszych klientów 17 stycznia 2017 r. Właśnie szykował się do kasy po zamówieniu lokalnego pakietu SEO z naszej strony internetowej BOOM! Strona utknęła, a potem pojawił się „biały ekran niczego”.

Jak każdy inny nieświadomy gość, Andrew (jestem pewien, że nie będzie miał nic przeciwko temu) był trochę sfrustrowany tym doświadczeniem. A w następnej chwili pisał napad złości w Gmailu, narzekając na to, jak powinniśmy uaktualnić nasze serwery i uzyskać większą pojemność dla ruchu, i jak nasza strona jest do niczego!

Bądź spokojny, Andrew; na pewno nie prowadzimy naszej firmy na wspólnych środowiskach. Sharanyan Sharma , nasz założyciel, nie był zbyt zaskoczony otrzymaniem tego e-maila, ponieważ właśnie w tym momencie zostaliśmy trafieni atakiem DDoS Layer 4 (Syn Flood) o wielkości 6,2 GBpS . Aby dowiedzieć się więcej o naszym doświadczeniu i sposobie, w jaki sobie z nim poradziliśmy, kliknij tutaj.

I to był nasz drugi atak DDoS w ciągu ostatnich 4 lat. Pierwszy, z którym się zmierzyliśmy, nie był ani bliski tej wielkości. Ale 6,2 GB/s, mówię ci, to jest dość cholernie DUŻE.

Od ostatniej dekady liczba ataków typu Denial of Service wzrosła. Eksperci twierdzą, że takich ataków na jakąkolwiek skalę nie można w pełni powstrzymać, ponieważ nigdy nie można naprawdę znaleźć i kontrolować istoty tych ataków, ale szkody można zminimalizować, podejmując kontrolowane środki i pozwalając ekspertom ds. Łagodzenia odmowy usługi zająć się sytuacją.

A kiedy mówię, Eksperci ds. Łagodzenia, w żaden sposób nie odnoszę się do Cloud Flare, mówię o Incapsula, Arbor, Verisign, Nexusguard. Masz dryf. Ci ludzie pobierają 10 000 USD za godziny (na początek). Wypróbowaliśmy wiele usług łagodzących i możemy stwierdzić, że nie istnieje nic takiego, jak tanie łagodzenie ataków DDoS. Albo dostaniesz kogoś dobrego i za to zapłacisz, albo w ogóle się nie przejmujesz.

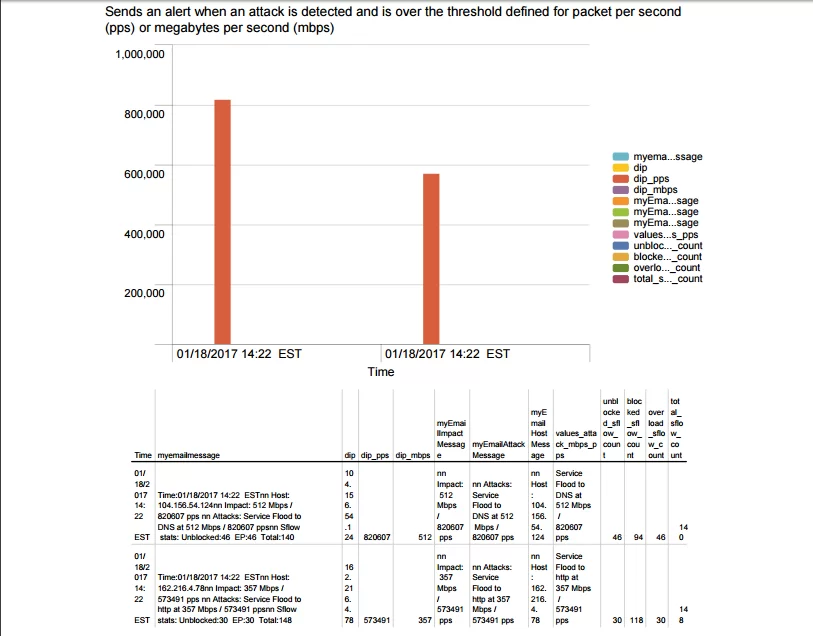

Raport DDoS Alert od Splunk (primeone.global, wpływ na styczeń 2017 r.)

Przyjrzeliśmy się ankiecie dotyczącej cyberbezpieczeństwa i zagrożeń przeprowadzonej przez firmy Arbor, Neustar, Kaspersky i Incapsula tylko po to, by znaleźć bardzo ścisłe podobieństwa w ich badaniach. Neustar przeprowadził badania wśród tysięcy menedżerów, dyrektorów, CTO, CSO, CISO i innych dyrektorów generalnych, aby zrozumieć wpływ ataków Denial of Service na ich organizację i jakie środki podejmują w celu złagodzenia takich ataków.

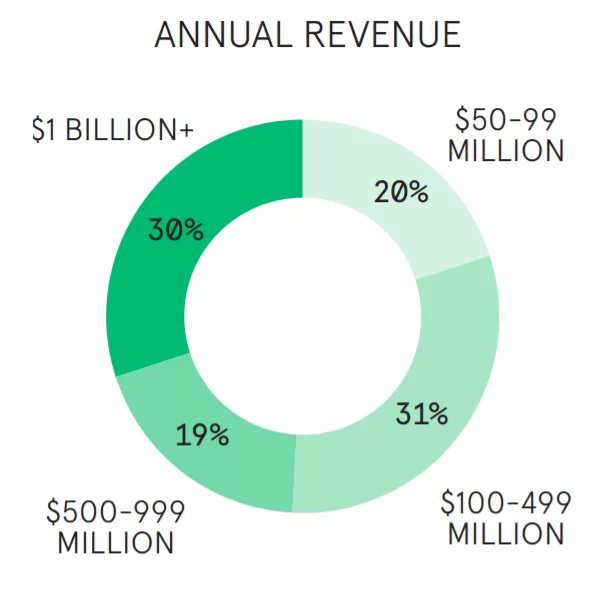

Większość z tych respondentów należy do branży IT, finansów lub handlu detalicznego. Respondenci biorący udział w tych ankietach zarabiają od 100 mln USD do 1 mld USD rocznie. Dla tych firm obraz ryzyka jest wspaniałomyślny. Koszt godzinowego przestoju dla takich organizacji waha się od 100 000 do 500 000 USD, w zależności od szczytowego ruchu i sezonów sprzedaży.

Roczny dochód respondentów organizacji

Roczny dochód respondentów organizacji

Dane globalne w skrócie

- 73% wszystkich ankietowanych organizacji padło ofiarą ataku DDoS.

- 85% zaatakowanych organizacji padło ofiarą wielu ataków DDoS.

- 44% zaatakowanych organizacji zostało trafionych sześć lub więcej razy.

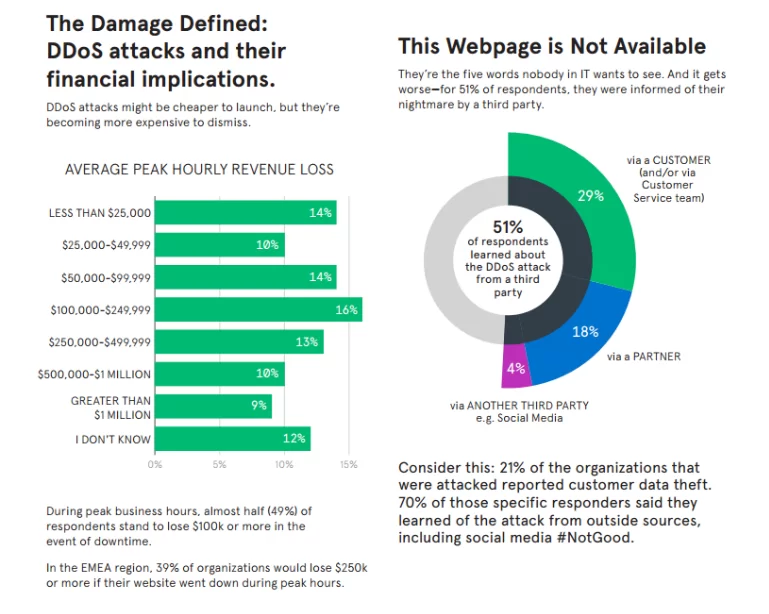

- 49% respondentów straciłoby 100 000 USD lub więcej na godzinę w okresach szczytu z powodu ataku DDoS.

- 33% straciłoby 250 tys. USD lub więcej w tych samych okresach.

- 76% organizacji inwestuje więcej w odpowiedzi na zagrożenie atakami DDoS.

- 38% inwestuje więcej w obronę DDoS, ale przyznaje, że inwestycja powinna być jeszcze większa.

- 39% respondentów potrzebowało trzech lub więcej godzin na wykrycie ataku DDoS.

- 25% wykryło atak DDoS w ciągu trzech do pięciu godzin.

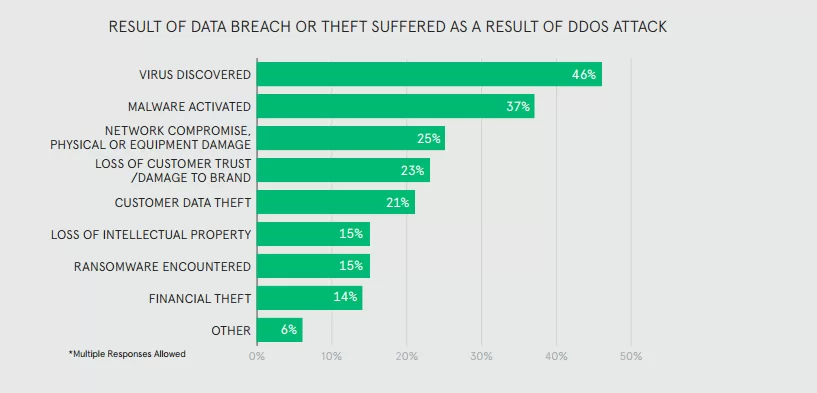

- 53% zaatakowanych organizacji zostało włamanych w wyniku ataku DDoS.

- 46% zgłosiło znalezienie wirusa po włamaniu

(Źródło raportu Neustar 2016 DDoS)

W swoim raporcie z ankiety dotyczącej zagrożeń IT dotyczących ataków DDoS firma Kaspersky stwierdza:

20% firm zatrudniających mniej niż 50 pracowników padło ofiarą ataku DDoS przynajmniej raz w życiu. Nie jest zaskoczeniem, że trzy główne branże dotknięte atakami DDoS to IT, usługi finansowe i telekomunikacja”.

Ataki DDoS kosztują wiele firm. Oprócz strat finansowych i przestojów biznesowych ponad dwie trzecie ofiar ataków DDoS zgłosiło inny rodzaj zagrożenia bezpieczeństwa, który zbiega się bezpośrednio z głównym atakiem. (Na szczęście należymy do jednej trzeciej). Chociaż ataki DDoS nie mówią i nie zdarzają się, i wystarczą do usunięcia dużych witryn internetowych, połączenie takich ataków z innymi włamaniami do zabezpieczeń tylko pomaga zwielokrotnić szkody uboczne, oprócz znacznej utraty przestojów firmy i reputacji.

W Worldwide Infrastructure Security Report Arbor stwierdza…

- W skali roku liczba ataków DDoS stale rośnie. W 2015 r. 20% firm usługowych zgłosiło ataki, średnio 50 Gb/s. W 2016 r. prawie 33% dostawców usług zgłosiło ataki o średniej wielkości 100 Gb/s. Co oznacza tylko, że największy rozmiar tych ataków prawie podwaja się każdego roku.

- Największy atak w 2016 r. odnotował 1 TBPS. Octave Klaba, założyciel OVH, poinformował w tweecie.

@Dominik28111 otrzymaliśmy 2 ogromne multi DDoS: 1156Gbps, a następnie 901Gbps pic.twitter.com/NyFTr6KLCC

— Octave Klaba / Oles (@olesovhcom) 19 września 2016 r.

W tweecie napisano, że w OVH miały miejsce jednoczesne ataki o wielkości 100 Gb/s, które łącznie wyniosły ponad 1 TB/s. A największy pojedynczy atak na OVH osiągnął szczyt 799 Gb/s i 93 Mb/s.

- W większości przypadków to Klienci są celem ataków DDoS.

- Odsetek ankietowanych dostawców usług ankietowych zauważył ataki w chmurze, które wzrosły z 19% w 2012 r. do 29% w 2014 r. i 33% w zeszłym roku – ponownie jest to wyraźny trend.

- Wśród różnych typów ataków ataki warstwy aplikacji wydają się być najbardziej popularne (93 proc. w 2016 r.), znaczny wzrost w porównaniu z 90 proc. w 2015 r. i 86 proc. w 2013 r.

- Najczęstszą usługą atakowaną przez te ataki warstwy aplikacji jest DNS, który nie był zbytnio atakowany

- Najczęstszą główną motywacją przestępców atakujących DDoS jest „pokazanie swoich możliwości ataku”, przy czym drugim i trzecim najczęstszym powodem są „gry” i „wymuszenia”.

- Coraz większy odsetek respondentów twierdzi, że zauważa złośliwe oprogramowanie i wirusy, a także kradzież danych po atakach DDoS, co oznacza, że ataki te mają na celu jedynie odwrócenie uwagi.

- Odnotowano również znaczny wzrost liczby ataków opartych na protokole SIP/VoIP, który wzrósł z 9% w 2015 r. do 19% w 2016 r.

Zwiększone zainteresowanie usługami łagodzenia i wykrywania ataków DDoS utrzymuje się w tym roku ze względu na stale nasilające się ataki.

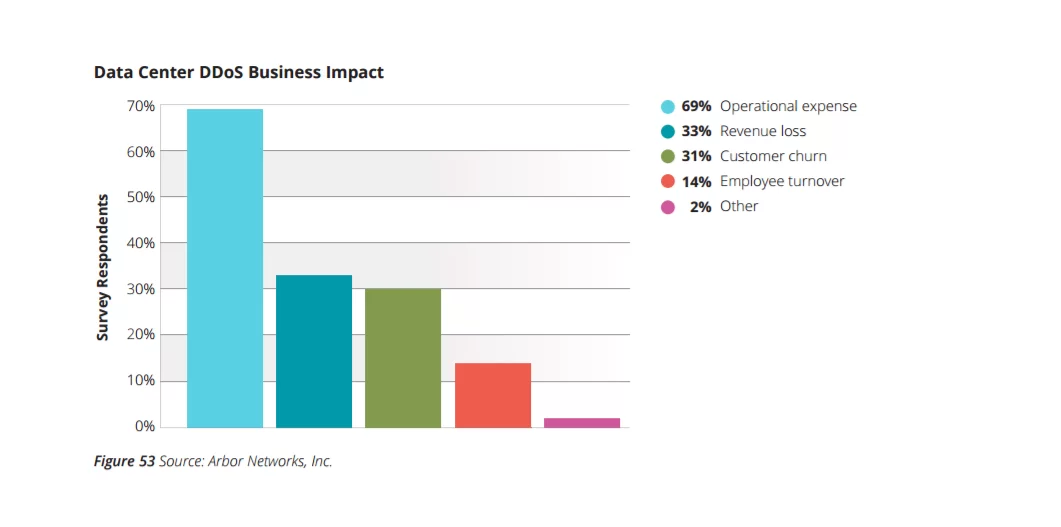

Ataki DDoS mogą spowodować jeszcze większe szkody, jeśli organizacje nie są na to przygotowane. 74% respondentów w ankiecie Arbor stwierdziło, że wydaje więcej na łagodzenie ataków niż na utratę nadgodzin z powodu ataków, a nawet przyznało, że muszą zapłacić więcej, aby lepiej radzić sobie z takimi atakami. Dlatego najważniejszym skutkiem biznesowym spowodowanym przez DDoS są zwiększone koszty operacyjne, a następnie utrata przychodów, rotacja klientów, obrót pracowników i inne. Zobacz obrazek poniżej.

Czas to pieniądz, a pieniądze to gra!

Surowa prawda jest taka, że nikt nie może sobie pozwolić na udany atak DDoS i nikt nie może całkowicie złagodzić ataku DDoS – cóż, przynajmniej ataku tej rangi.

Coraz częściej ataki DDoS są wdrażane w połączeniu z innymi nielegalnymi działaniami w celu odwrócenia uwagi organizacji lub wprowadzenia ich w błąd co do faktycznego motywu takich ataków, którym jest zwykle instalowanie złośliwego oprogramowania, oprogramowania ransomware lub wirusów.

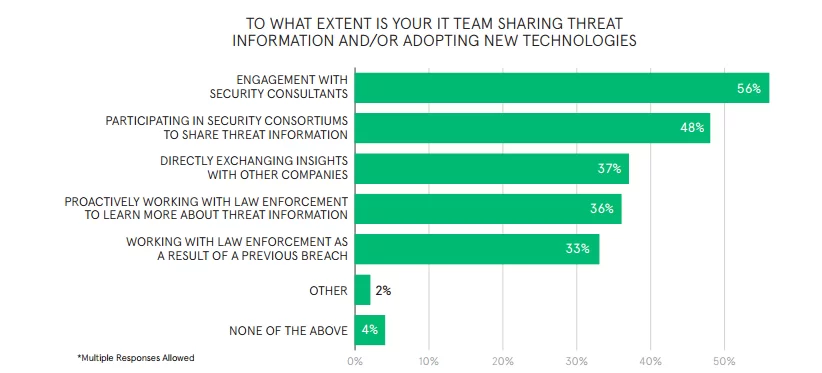

Po burzy

Następstwa burzy pozostawiają silne poczucie bezbronności, że nikt w Internecie nie jest bezpieczny. Tam, gdzie niektóre organizacje zwracają się do siebie o wskazówki i wymianę informacji, inne szukają schronienia w zaciszu konsultantów ds. Bezpieczeństwa, a większość z tych organizacji współpracuje z organami ścigania, aby dotrzeć do źródła tych ataków zamiast poprzednich ataków lub po prostu w obronie zbliżających się ataków.

Zanim pójdziesz!

Wszystkie źródła danych wskazują na jeden i tylko jeden fakt. W 2017 r. obserwujemy już wiele ataków DDoS na całym świecie, a liczba tych ataków będzie rosła w miarę upływu czasu.

„Nie chodzi o to, kiedy te ataki będą miały miejsce, chodzi o to, JAK WIELE RAZY”.

Biorąc pod uwagę nowy typ ataków zasłony dymnej, Denial of Service zaczął przypominać ataki ransomware bardziej niż cokolwiek innego. Małe i średnie firmy to te, które najbardziej cierpią pod presją takich ataków, a technologia stojąca za takimi atakami jest prosta, ale środki ich obrony są złożone i wymagające dużej ilości zasobów.

Średnie szkody finansowe wywołane atakiem DDoS są dość znaczne, co nadal okazuje się mniejsze niż koszt złagodzenia takich ataków. Tak więc większość małych firm medialnych, które wydały pieniądze na usługi łagodzenia ataków DDoS, twierdzi, że wolą wzmocnić bezpieczeństwo swojej infrastruktury, aby zapobiec wyciekom danych, niż wydać więcej pieniędzy na łagodzenie tych niekończących się ataków.

Czy Twoja organizacja doświadczyła ataku DDoS w ciągu ostatnich 12 miesięcy? Jeśli tak, to jak zły był atak i co robisz, aby zapobiec takim atakom w przyszłości? Bezpieczeństwo danych jest dużym problemem i na pewno chcielibyśmy wiedzieć, jak i jak radzisz sobie z tymi niefortunnymi zdarzeniami.