Spojrzenie na ustawę o ochronie prywatności w Kolorado: Prognozy dotyczące przyszłości ochrony danych użytkownika

Opublikowany: 2021-09-16

W lipcu tego roku Kolorado uchwaliło ustawę Colorado Privacy Act (CPA), co czyni ją czwartym stanem, który uchwalił kompleksowe przepisy dotyczące prywatności w USA, po Kalifornii, Nevadzie i Wirginii.

Chociaż CPA i podobne przepisy będą podlegać zmianom w miarę upływu czasu, pozostaje pytanie: czy firmy powinny zacząć pracować nad przestrzeganiem każdego nowego indywidualnego prawa, czy też powinny opracować jakiś plan, dzięki któremu prawa użytkowników będą chronione bez względu na wszystko dzieje się w zakresie zmian polityki?

Dzięki unikalnym przepisom dotyczącym prywatności w każdym stanie, coraz trudniej jest firmom śledzić te zmiany, zapewniać zgodność i unikać kar.

Aby ułatwić ten proces, porównamy kilka ostatnich przykładów z różnych stanów i zaproponujemy wgląd w to, jak mogą one wpływać na praktyki biznesowe, a także przyszłe trendy w ochronie danych użytkowników.

W tym poście na blogu przyjrzymy się ustawie o ochronie prywatności w Kolorado i temu, jak nakłada się ona na inne przepisy dotyczące prywatności, takie jak SB20 w Nevadzie, CDPA w Wirginii, CPPA w Kalifornii i najnowsze CPRA oraz europejskie RODO.

Po pierwsze, oto podsumowanie wszystkich kluczowych przepisów tych praw:

| Kluczowe postanowienia | Kolorado CPA | Nevada SB220 | Wirginia CDPA | Kalifornia CDPA + CPRA | Europa RODO | ||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Zdolność do przetwarzania | |||||||||||||||||||||||||||||||||||

| Minimalizacja danych | TAk | TAk | Nie | TAk | |||||||||||||||||||||||||||||||

| Dopuszczalny cel | TAk | TAk | Nie | TAk | |||||||||||||||||||||||||||||||

| Indywidualne prawa | |||||||||||||||||||||||||||||||||||

| Prawo do otrzymania powiadomienia o czynnościach przetwarzania | TAk | TAk | TAk | TAk | TAk | ||||||||||||||||||||||||||||||

| Prawo dostępu do danych osobowych | TAk | TAk | TAk | TAk | |||||||||||||||||||||||||||||||

| Prawo do przenoszenia danych (tj. dane muszą być dostarczone w łatwym do użytku formacie, aby można je było przenieść z jednego podmiotu/platformy na inny) | TAk | TAk | TAk | TAk | |||||||||||||||||||||||||||||||

| Prawo do poprawiania błędów w danych osobowych | TAk | TAk | Nie | TAk | |||||||||||||||||||||||||||||||

| Prawo do usunięcia danych osobowych | TAk | TAk | TAk | TAk | |||||||||||||||||||||||||||||||

| Prawo do rezygnacji z reklamy behawioralnej | Nie | TAk | Nie | TAk | |||||||||||||||||||||||||||||||

| Prawo do sprzeciwu wobec automatycznego profilowania i podejmowania decyzji | Nie | TAk | Nie | TAk | |||||||||||||||||||||||||||||||

| Prawo do niedyskryminacji w korzystaniu z tych praw | TAk | TAk | TAk | TAk | |||||||||||||||||||||||||||||||

| Prawo do rezygnacji ze sprzedaży danych osobowych | TAk | TAk | TAk | TAk | Nie | ||||||||||||||||||||||||||||||

| Zgoda lub rezygnacja z przetwarzania poufnych informacji | Zaakceptuj | Zaakceptuj | Rezygnacja | Zaakceptuj | |||||||||||||||||||||||||||||||

| Prawo do odwołania od odmowy wniosków | Nie | TAk | Nie | Nie | |||||||||||||||||||||||||||||||

| Odpowiedzialność/Zarządzanie | |||||||||||||||||||||||||||||||||||

| Oceny ochrony danych | TAk | TAk | Nie | TAk | |||||||||||||||||||||||||||||||

| Bezpieczeństwo | |||||||||||||||||||||||||||||||||||

| Odpowiednie bezpieczeństwo danych w celu ochrony informacji | TAk | TAk | TAk | TAk | |||||||||||||||||||||||||||||||

| Powiadomienie o naruszeniu | TAk | TAk | TAk | TAk | |||||||||||||||||||||||||||||||

| Transfery danych poza EOG | |||||||||||||||||||||||||||||||||||

| Dodatkowe środki dla przelewów międzynarodowych | TAk | Nie | Nie | TAk | |||||||||||||||||||||||||||||||

| Przelewy na rzecz osób trzecich | |||||||||||||||||||||||||||||||||||

| Wymagania umowne w umowach z dostawcami usług | TAk | TAk | TAk | TAk | |||||||||||||||||||||||||||||||

| Marketing | |||||||||||||||||||||||||||||||||||

| Zgoda na pliki cookie Adtech | Nie | TAk | TAk | TAk | |||||||||||||||||||||||||||||||

| Zgoda uzyskana przed marketingiem bezpośrednim | TAk | Nie | Nie | TAk | |||||||||||||||||||||||||||||||

| Agencje egzekucyjne | |||||||||||||||||||||||||||||||||||

| Prokurator Generalny | Prokurator Generalny | Prokurator Generalny, CPPA | DPA | ||||||||||||||||||||||||||||||||

| Data operacyjna | |||||||||||||||||||||||||||||||||||

| 1 lipca 2023 | 1 października 2019 | 1 stycznia 2023 | 1 stycznia 2020 / 1 stycznia 2023 | 25 maja 2018 | |||||||||||||||||||||||||||||||

Co mają ze sobą wspólnego wszystkie te przepisy dotyczące prywatności?

CPA jest podobny do innych przepisów dotyczących prywatności, takich jak RODO, prawo Kalifornii i Wirginii. Jednak nie ma porównania z Nevadą, ponieważ ta ostatnia wprowadziła tylko znacznie bardziej ograniczone prawo dotyczące sprzedaży niektórych danych zebranych online, więc jest wykluczona z poniższego porównania.

- Umowa przetwarzania danych — jest to wspólne dla wszystkich przepisów dotyczących prywatności. Mówiąc prościej, oznacza to, że organizacja musi opracować szablon prawny opisujący czynności przetwarzania danych osobowych, które mają miejsce podczas korzystania z usługi lub produktu. W skrócie mówi o tym, jak będzie przebiegać przetwarzanie danych, kto będzie za co odpowiedzialny i jakie środki bezpieczeństwa zostaną podjęte. Przygotowaliśmy nasz szablon już w 2018 roku dla RODO, dostępny tutaj. Z każdym nowym prawem aktualizujemy wzorcowe klauzule, aby dostosować się do wszystkich nowych warunków prawnych.

- Drugą wspólną cechą przepisów dotyczących prywatności jest to, że wszystkie z nich wymagają od organizacji podjęcia odpowiednich środków technicznych i organizacyjnych, aby szybko i właściwie reagować, gdy konsumenci korzystają ze swoich praw. Czym są te prawa, różni się w zależności od prawa, jak widać w powyższej tabeli, ale środki pozostają takie same.

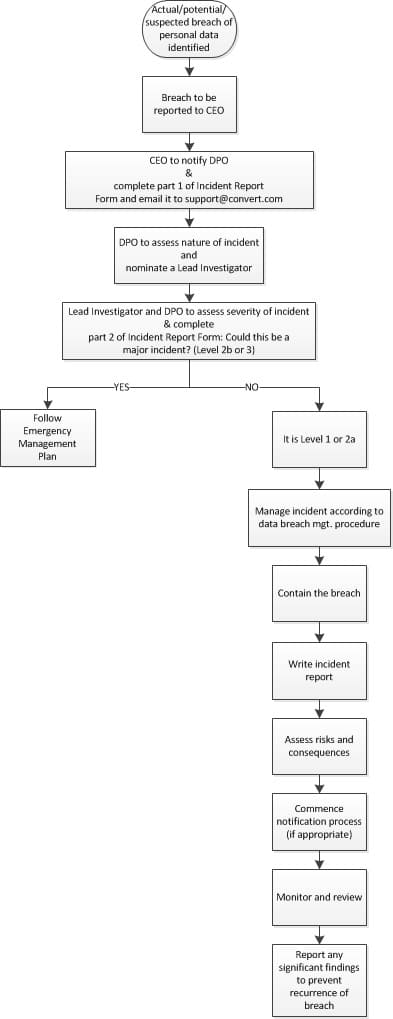

- Powiadomienie o naruszeniu danych osobowych to kolejny powszechnie stosowany w przepisach termin. Naruszenie bezpieczeństwa danych osobowych to każde zdarzenie, które może potencjalnie wpłynąć na poufność, integralność lub dostępność danych osobowych przechowywanych przez organizację w dowolnym formacie.

Naruszenia bezpieczeństwa danych osobowych mogą mieć wiele przyczyn, w tym:- ujawnienie poufnych danych osobom nieuprawnionym;

- utratę lub kradzież danych lub sprzętu, na którym przechowywane są dane;

- nieodpowiednie kontrole dostępu umożliwiające nieuprawnione wykorzystanie informacji;

- próby uzyskania nieautoryzowanego dostępu do systemów komputerowych, np. hacking; rekordy zmieniane lub usuwane bez upoważnienia „właściciela” danych;

- wirusy lub inne ataki bezpieczeństwa na systemy lub sieci sprzętu IT;

- pozostawiania sprzętu informatycznego bez nadzoru po zalogowaniu się na konto użytkownika bez blokowania ekranu, aby uniemożliwić innym dostęp do informacji;

- wiadomości e-mail zawierające dane osobowe lub poufne, omyłkowo wysłane do niewłaściwego odbiorcy.

- Innym powszechnym wymogiem w ramach RODO, CCPA, VCDPA i CPA jest proces przeprowadzania oceny wpływu przetwarzania danych (DPIA) dla wszelkich nowych projektów przetwarzania o wysokim ryzyku. DPIA to proces systematycznego rozważania potencjalnego wpływu, jaki projekt lub inicjatywa może mieć na prywatność osób. Pozwala organizacjom zidentyfikować potencjalne problemy z prywatnością, zanim się pojawią i znaleźć sposób na ich złagodzenie. RODO po raz pierwszy wprowadziło obowiązkowe DPIA dla tych organizacji zaangażowanych w przetwarzanie wysokiego ryzyka; na przykład tam, gdzie wdrażana jest nowa technologia, gdy operacja tworzenia profili prawdopodobnie znacząco wpłynie na osoby fizyczne lub gdy istnieje szeroko zakrojony monitoring publicznie dostępnego obszaru.

Na przykład, aby skorzystać z prawa dostępu do danych osobowych, z których korzysta Convert, musisz wysłać pisemną prośbę na adres [email protected]. We wniosku wspomnij, że Twój wniosek jest składany w ramach korzystania z Twojego prawa dostępu zgodnie z konkretnym prawem dotyczącym prywatności, którym jesteś zainteresowany. IOD jest zobowiązany do udzielenia odpowiedzi na Twój pisemny wniosek. Przygotuj się na przedstawienie dowodu tożsamości, którego IOD powinien wymagać od Ciebie, aby upewnić się, że dane osobowe nie zostaną przekazane niewłaściwej osobie. Powyższy proces jest specyficzny dla RODO, CCPA, CPA i jest już udokumentowany na naszej stronie Prywatność.

Podobnie, jeśli chcesz zamknąć konto Convert, opuścić usługę i chcesz wykonać kopię zapasową wszystkich swoich danych Convert, możesz skorzystać z prawa do przenoszenia danych. Możesz napisać wiadomość e-mail na ten sam adres e-mail powyżej, jeśli opcja pobrania danych nie jest natychmiast dostępna, i poprosić inspektora ochrony danych o kopię zapasową danych używanych w całej usłudze. Inspektor ochrony danych musi działać na Twoją pisemną prośbę.

W swoim Projekcie dotyczącym RODO firma Convert opracowała wytyczne dla pracowników oraz szablon do wykorzystania przy przeprowadzaniu DPIA. Szablon ze wstępnie wypełnionymi pytaniami przesiewowymi znajdziesz tutaj. Ten szablon został od tego czasu dostosowany do nowych amerykańskich przepisów dotyczących prywatności.

Ale są pewne kluczowe różnice!

RODO chroni dane osobowe. Przepisy amerykańskie chronią głównie tych konsumentów, którzy zdecydują się na ochronę swoich danych osobowych.

- Debata na temat ochrony danych a ochrony konsumentów leży u podstaw wszystkich tych inicjatyw dotyczących prywatności. Jest to również kluczowy punkt, który odróżnia RODO od wszystkich innych przepisów dotyczących prywatności. Zgodnie z RODO dane osobowe są chronione na różnych etapach, od gromadzenia, przetwarzania, przechowywania, przekazywania osobom trzecim. Amerykańskie przepisy zapewniają ochronę konsumenta, gdy jest on online i korzysta z usług, przegląda lub testuje produkty. Dlatego Polityka Prywatności firmy nie może pozostać taka sama po wejściu w życie nowego prawa. Należy dodać nowe sekcje, aby odzwierciedlić nowe warunki i przepisy prawne. Zawsze konsultuj się ze swoimi prawnikami, aby dokładnie wiedzieć, co dodać, aby zachować zgodność z każdym prawem.

- Przepisy różnią się również zakresem systemu opt-in / opt-out . RODO działa na zasadzie opt-in, co oznacza, że kraje członkowskie Unii Europejskiej nie zbierają żadnych danych osobowych od odwiedzających, dopóki nie wyrażą na to wyraźnej zgody, zaznaczając pole wyboru na banerze zgody pojawiającym się na stronie, po której się poruszają. W witrynach wydawców z siedzibą w USA dzieje się odwrotnie. Dane mogą być zbierane do momentu, gdy odwiedzający zdecyduje się zrezygnować z przetwarzania danych. Kalifornia działa tylko w ramach hybrydowego systemu opt-out/opt-in. CCPA pozwala organizacji domyślnie gromadzić dane konsumentów, ale wymaga również od podmiotów gromadzących dane dostarczania konsumentom informacji o prywatności przed ich zebraniem. CPA i VCDPA podlegają wyraźnemu reżimowi rezygnacji.

W Convert działamy na zasadzie opt-in, ponieważ cenimy przejrzystość i wybory odwiedzających, a także dostosowaliśmy nasze doświadczenie użytkownika, aby odpowiadało jego wymaganiom. - Różnice widać także w zasadach międzynarodowego przekazywania danych . RODO jest ponownie bardzo surowe w przypadku tych transferów i zezwala na nie tylko wtedy, gdy kraj odbiorcy ma podobne przepisy dotyczące prywatności. W przeciwnym razie wymaga od organizacji stosowania standardowych klauzul umownych lub zgody użytkowników. Z drugiej strony CCPA i VCDPA umożliwiają międzynarodowy transfer danych na całym świecie, aż do wystąpienia incydentu. Następnie organizacja jest pociągana do odpowiedzialności i nakładane są kary. CPA jest nieco łagodny, wymagając od organizacji informowania użytkowników/odwiedzających o międzynarodowych transferach danych, ale nie ogranicza ich.

W Convert przestrzegamy RODO i na żądanie udostępniamy niezbędne narzędzia do przenoszenia danych (Standardowe klauzule umowne są częścią umowy, którą podpisują nasi użytkownicy). - Wreszcie przepisy mają różne okresy reakcji na naruszenia prywatności . RODO i VCDPA dają administratorom lub podmiotom przetwarzającym 30 dni na reakcję na naruszenia prywatności. CPPA jest dozwolona, ale nie musi oferować okresu na naprawienie naruszeń CPRA. CPA musi oferować 60-dniowy okres na odpowiedź.

Ponieważ Convert nie naruszył prywatności, nie było to łatwe do przetestowania, ale przeprowadziliśmy wewnętrzną symulację takich żądań i okazało się, że możemy odpowiedzieć w ciągu 7–10 dni. Dość imponujące, biorąc pod uwagę fakt, że można w to zaangażować wiele osób i narzędzi.

Czy Twoja firma jest przygotowana na CPA?

Wiele z tych praw ma podobne słownictwo, więc dostrzeżenie różnic jest dość trudne. Jednak staraliśmy się, aby było to jaśniejsze w powyższym porównaniu. Aby osiągnąć zgodność z tymi przepisami dotyczącymi prywatności, przygotuj się na poświęcenie dużej ilości czasu na ich przeglądanie i konsultowanie się z ekspertami prawnymi.

Na szczęście niektóre środki mają zastosowanie do wszystkich z nich. Wymieniliśmy je w jednym z naszych poprzednich artykułów, ale tutaj są one ponownie, aby odświeżyć Twoją pamięć:

- Twórz i utrzymuj kompleksową inwentaryzację danych, zapewniającą wgląd zarówno w rodzaje danych, jak i charakter czynności przetwarzania.

- Upewnij się, że wrażliwe dane są segregowane i zarządzane bez niepotrzebnego ryzyka.

- Wdrożenie ram do przeprowadzania ocen skutków dla ochrony danych (DPIA).

- Oceń obowiązujące zasady, praktyki i kontrole cyberbezpieczeństwa, aby upewnić się, że są one zgodne z uznanymi w branży standardami.

- Umożliwienie konsumentom rezygnacji ze sprzedaży ich danych osobowych (w stosownych przypadkach).

- Zaktualizuj polityki prywatności dostępne publicznie, aby m.in. zobowiązać się, że nie będą ponownie identyfikować danych osobowych pozbawionych elementów pozwalających na identyfikację, a także przekażą szczegółowe informacje na temat działań związanych z przetwarzaniem danych.

- Opracuj mechanizmy akceptowania, śledzenia, weryfikowania i honorowania wniosków konsumentów o dostęp, poprawianie, usuwanie i rezygnację z danych osobowych w ramach CPA.

- Upewnij się, że pracownicy obsługi klienta mają dokładną wiedzę na temat przepisów, aby skutecznie i przewidywalnie spełniać żądania konsumentów.

Jak będzie wyglądał krajobraz prywatności w następnej dekadzie?

Prywatność danych staje się kluczowym zagadnieniem tej dekady. Będzie to świat coraz bardziej wrażliwy na prywatność, w którym zarówno firmy, jak i osoby prywatne będą coraz bardziej świadome, że nie ma już czegoś takiego jak „prywatność”.

Ostatnie przepisy dotyczące prywatności nauczyły nas, że inicjatywy te wymagają znacznych wysiłków i czasu, aby starannie zaplanować, wykryć luki w mechanizmach ochrony prywatności oraz wdrożyć nowe zasady, procesy i działania naprawcze. Tak więc krajobraz prywatności danych nie ulegnie szybkim zmianom.

Chociaż przyszłość prywatności jest w dużej mierze niepisana, kilka trendów już ją kształtuje na różne sposoby. Organizacje, które najlepiej radzą sobie z tymi trendami w ciągu najbliższych dziesięciu lat, będą bardziej konkurencyjne niż te, które nadal będą przestrzegać nowych przepisów.

Zobaczmy, jakie one są.

- Większość konsumentów będzie proaktywnie chronić swoje dane osobowe. Zobaczymy lepsze narzędzia ochrony prywatności (w ten sam sposób, w jaki mamy teraz narzędzia naruszające prywatność). Organizacje, które nie zastosują się do tych zabezpieczeń, ryzykują utratę klientów.

- Transgraniczne transfery danych staną się prostsze. Nie będziemy musieli budować lokalnych królestw danych, do których nie mogą wejść obcokrajowcy.

- Podróże z doświadczeniem klienta w zakresie prywatności : zostaną opracowane nowe projekty, które będą zgodne z kulturowymi i prawnymi oczekiwaniami przepisów dotyczących prywatności, a także ze stanowiskiem każdej firmy w zakresie etyki danych i technologii.

- Kultura prywatności pracowników: Zasoby ludzkie będą korzystać z programów ochrony prywatności pracowników, które są zgodne z wartościami danych i technologii firmy, aby opracować wszechstronną kulturę prywatności. Taki program może obejmować komisję pracowniczą, która dokonuje przeglądu i komunikuje oceny wpływu na prywatność i etykę nowych technologii i wykorzystania danych w miejscu pracy.

Wiele może się zmienić w ciągu 10 lat, ale z drugiej strony niewiele też może się zmienić. W firmie Convert uczyniliśmy z poszanowania prywatności naszych gości i użytkowników częścią naszej kultury. Gdzie będziemy w 2030 roku? Do 2030 roku widzimy firmy, które szanują prywatność użytkowników wraz z organami regulacyjnymi, które współpracują ze sobą płynnie, nie naruszając wolności jednostki. Ta wizja jest najważniejsza dla naszego zespołu w firmie Convert i mamy nadzieję, że Ty również do nas dołączysz!