9 wskazówek dotyczących bezpieczeństwa cyfrowego, aby zapewnić bezpieczeństwo swojej firmie usługowej

Opublikowany: 2017-02-22Wraz z rozwojem firmy rośnie wartość. Każda zarezerwowana praca i każdy zadowolony klient staje się członkiem Twojej bazy danych, zwiększając ogólną wartość Twojej firmy.

Większa część Twojej firmy odbywa się teraz w formie wymiany informacji online. Ze względu na wartość Twojej firmy oraz wszystkie informacje, które zbierasz i przechowujesz na wszystkich swoich urządzeniach, ważne jest, aby były one bezpieczne. Nie tylko chronisz informacje swoich klientów, ale także chronisz własne interesy biznesowe.

Praca z odpowiednimi protokołami bezpieczeństwa cyfrowego zajmuje trochę więcej czasu, ale będzie warto. Będziesz mieć większy spokój, jeśli chodzi o bezpieczeństwo Twojej firmy i wszystkich jej danych. Będzie to również dobrze odzwierciedlać Twoją firmę dla klientów, aby być tak sumiennym w ochronie ich informacji. Będzie przykładem Twojego profesjonalizmu. Postępuj zgodnie z tymi sześcioma wskazówkami, aby zapewnić bezpieczeństwo informacji.

1. Poważnie podchodź do swoich haseł

Prawdopodobnie jesteś teraz zalogowany we wszystkich rodzajach aplikacji na swoim telefonie, podobnie jak wszyscy inni członkowie Twojego zespołu. Aby przede wszystkim uniknąć naruszeń bezpieczeństwa i chronić je przed wpływem na wiele kont w telefonie, upewnij się, że hasła są na miejscu.

Na początek używaj unikalnych haseł dla każdego konta lub logowania. Brzmi zbyt trudno? Dojdziemy do tego za sekundę.

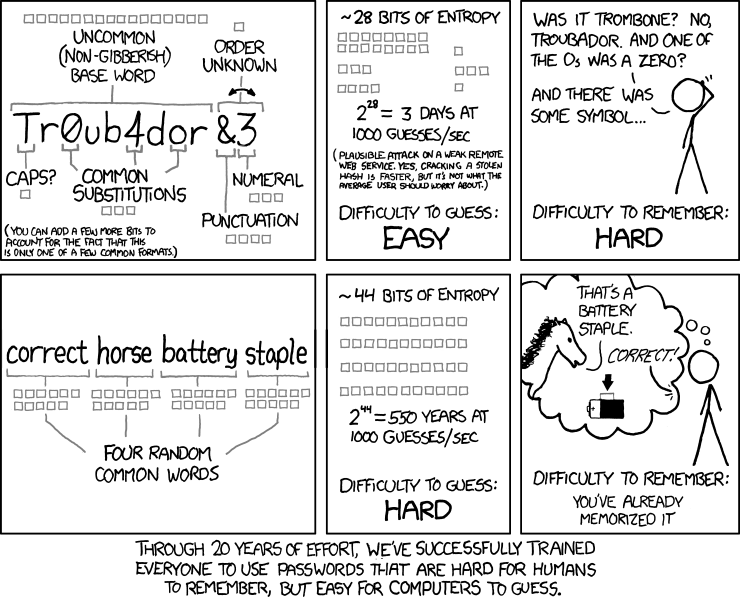

Chcesz również, aby Twoje hasła były losowe i trudne do odgadnięcia przez komputer. Te teksty piosenek, które uważasz za nieprzepuszczające powietrza pod względem bezpieczeństwa? Program do łamania haseł może je odgadnąć w ciągu kilku minut, nawet po sprytnych podstawieniach liczbowych.

Aby śledzić je wszystkie i zachować wszystko w porządku, użyj menedżera haseł, takiego jak LastPass lub 1password.

Aby lepiej zilustrować zdolność komputera do odgadywania haseł, zapoznaj się z tym zabawnym komiksem autorstwa xkcd:

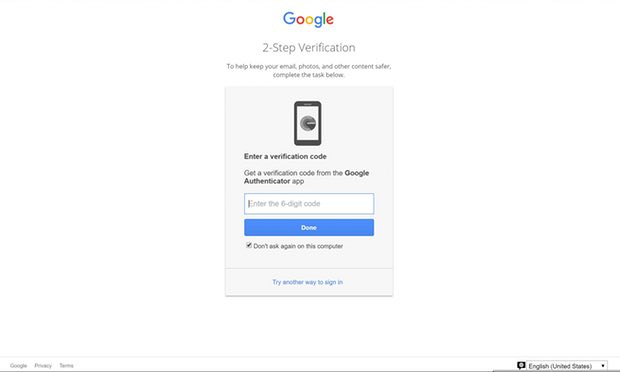

2. Zawsze używaj uwierzytelniania dwuskładnikowego

Tak, to dodatkowy krok, ale uwierzytelnianie dwuetapowe lub dwuskładnikowe (2FA, jeśli jesteś doświadczony), jest cyfrowym odpowiednikiem blokady zasuwy na twoich kontach. Wymaganie drugiego kroku, zwykle obejmującego kod tekstowy na smartfonie, oznacza, że Twoje terminale i urządzenia przenośne pozostaną bezpieczne. Czas, jaki to zajmuje, jest tego wart, kropka. Dwuskładnikowy SMS jest lepszy niż nic, ale korzystanie z dedykowanej aplikacji dwuskładnikowej innej firmy jest lepsze.

Możesz lepiej zabezpieczyć każde logowanie do aplikacji, korzystając z aplikacji do uwierzytelniania dwuskładnikowego Google, aby lepiej udowodnić, że to rzeczywiście Ty się logujesz. Dodaje to drugą warstwę bezpieczeństwa, ponieważ wymaga posiadania obu (unikalnych!) haseł w kolejności do zalogowania się i jest o wiele bezpieczniejszy niż sam SMS. Ktoś, kto próbuje zalogować się na Twoje konto z innego urządzenia, zostałby zatrzymany, nawet jeśli zna Twoje hasło.

Zamów bezpłatne demo Vonigo, aby zobaczyć, jak może on działać w Twojej firmie usługowej.

3. Aktualizuj oprogramowanie

Dlaczego aktualizacje oprogramowania i aplikacji są tak ważne? Ponieważ wiele aktualizacji zawiera lepszą ochronę przed potencjalnymi naruszeniami bezpieczeństwa.

Wszyscy odpowiedzialni twórcy oprogramowania stale aktualizują zabezpieczenia swoich aplikacji, gdy odkrywają słabe punkty. Najlepsze praktyki tworzenia oprogramowania obejmują przeprowadzanie testów bezpieczeństwa i audytów we własnym zakresie, dzięki czemu potencjalne zagrożenia są identyfikowane i aktualizowane, zanim się pojawią.

Wszystko, co musisz zrobić, to zaktualizować swoje aplikacje, gdy będą dostępne aktualizacje, a zawsze będziesz mieć najnowsze i najlepsze zabezpieczenia.

zdjęcie: androidcentral.com

4. Zablokuj każde urządzenie w swoim zespole

Wymagaj haseł do odblokowywania urządzeń lub korzystaj z najnowszych opcji zabezpieczeń odcisków palców i odcisków palców. Twoje bezpieczeństwo cyfrowe jest tak dobre, jak najsłabsze ogniwo w łańcuchu, więc wszystkie zespoły terenowe i pracownicy biurowi powinni mieć zwyczaj blokowania różnych urządzeń.

Jeśli urządzenie przenośne zniknie w miejscu pracy, będziesz miał czas, aby przewoźnik je zablokował i zabezpieczył włamanie, zanim to się stanie, ponieważ złodziej nigdy nie wymyśli, jak je odblokować.

Możesz także śledzić lokalizację wszystkich swoich urządzeń, korzystając z funkcji takich jak „Znajdź mój telefon” firmy Apple lub aplikacji do lokalizowania rodziny, takich jak Life360. Włącz i trzymaj. Zgubione urządzenie nie zawsze jest stracone. Może leży na siedzeniu ciężarówki i szybkie sprawdzenie go znajdzie — zagadka rozwiązana.

5. Bezpiecznie zaszyfruj swoje dane w chmurze

Długo pisaliśmy o wartości przechowywania danych w chmurze i o tym, jak jest ono bezpieczniejsze niż przechowywanie lokalne. Bezpieczeństwo cyfrowe to nie tylko ochrona przed niepożądanymi naruszeniami, ale także dostępność i wolność od awarii sprzętu.

Można by pomyśleć, że utworzenie kopii zapasowej bazy danych na drugim dysku w biurze liczy się jako bezpieczna nadmiarowość. Dopóki nie nastąpi nieoczekiwana powódź lub przepięcie. Albo twoje biuro cierpi z powodu włamania. Moglibyśmy kontynuować tutaj, ale nie ma potrzeby stosowania taktyki nadmiernego strachu. Wszystkie firmy z listy Fortune 100 powierzają swoje dane firmom zajmującym się przechowywaniem danych w chmurze i Ty też możesz.

Chcesz mieć pewność, że WSZYSTKIE Twoje dane (a nie tylko dane oprogramowania usług terenowych) mają kopię zapasową w chmurze? Skorzystaj z usługi takiej jak Crashplan, która zapewni Ci ochronę nawet w najgorszym przypadku.

6. Zaszyfruj swoje dyski twarde

Następnie przechowuj klucz szyfrowania w bezpiecznym miejscu. System operacyjny komputera oferuje tę opcję zaraz po wyjęciu z pudełka, więc jest to najłatwiejszy i najbardziej darmowy środek bezpieczeństwa, jaki możesz zastosować. Nie ma powodu, dla którego nie powinieneś tego robić, prawda?

7. Użyj oprogramowania antywirusowego

Oznacza to, że Ty też, użytkownicy komputerów Mac. Uruchom program antywirusowy w swoich systemach i aktualizuj go. Ustaw go tak, aby przeprowadzał pełną kontrolę co najmniej raz w tygodniu i automatycznie aktualizował się, gdy zostaną opublikowane poprawki i aktualizacje zabezpieczeń.

Chcesz dobry? Wysokie stawki Bitdefender zapewniają najlepszą ochronę przed wirusami przy minimalnym wpływie na komputer.

8. Uważaj na oszustwa phishingowe

Nie, prawdopodobnie nie musisz się obawiać psychodelicznej, koncertowej grupy rockowej (Phish). „Oszustwo phishingowe” ma miejsce, gdy nikczemna strona nakłania Cię do wprowadzenia prywatnych danych logowania w formularzu, który nie jest taki, na jaki się wydaje; przechwytywanie danych logowania w trakcie. Jeśli otrzymasz wiadomość e-mail ze źródła, które Twoim zdaniem może być podejrzane, nie klikaj go i zdecydowanie nie wypełniaj żadnych formularzy.

Z czasem Twoja umiejętność wyczuwania fałszywych linków (zawsze nawiguj bezpośrednio do swoich kont, a nie przez podejrzane linki, których adresy URL są oczywiście fałszywe) będzie na miejscu. Chcesz sprawdzić swoje umiejętności wykrywania phishingu? Weź udział w darmowym teście online.

9. Stwórz hasło i politykę bezpieczeństwa dla całej firmy

"To jest napisane." Stwórz politykę bezpieczeństwa dla firmy i egzekwuj wszystkie osiem powyższych punktów. Stworzenie formalnej polityki zapewni, że wszyscy pracownicy będą jej przestrzegać; nic tak nie przekazuje wiadomości o znaczeniu bezpieczeństwa, jak dobrze napisana polityka. Żaden pracownik nie chce być słabym ogniwem w łańcuchu, więc używaj jasnego języka i instrukcji, aby upewnić się, że wszyscy są na pokładzie i w kolejce. Twój spokój ducha to spokój ducha zespołu, więc wyjaśnij, dlaczego obowiązuje zasada, i dokładnie wyjaśnij wszystkim, jak to się robi.

Mając to wszystko na swoim miejscu, możesz nadal zwiększać wartość swojej firmy i spać spokojnie, wiedząc, że Twoja inwestycja jest bezpieczna.