8 najlepszych praktyk dotyczących bezpieczeństwa aplikacji mobilnych w 2022 r.

Opublikowany: 2022-01-04Aplikacje mobilne są jednym z najważniejszych źródeł przychodów dla wielu firm. Ich przychody były bliskie 693 miliardów dolarów w 2021 roku i mają osiągnąć 935 miliardów dolarów w 2023 roku. Jednak ten fenomenalny wzrost wiąże się z zagrożeniami cyberatakami. Dlatego bezpieczeństwo aplikacji mobilnych jest tak ważne.

Według raportu Mobile Security Report 2021, 97% organizacji stanęło w obliczu ataków związanych z urządzeniami mobilnymi, a 46% pracowników pobrało co najmniej jedną złośliwą aplikację. Doprowadziło to do wielu obaw dotyczących firm i bezpieczeństwa danych użytkowników, którzy wchodzą w interakcje z markami w różnych celach. Podczas tych interakcji wymieniają z markami dane dotyczące aplikacji, co prowadzi do złośliwego narażenia bez odpowiednich środków bezpieczeństwa.

Dlatego potrzebujesz niezawodnych środków bezpieczeństwa, aby uniknąć ryzyka związanego z danymi i chronić swoich klientów. Zapoznaj się z różnymi sprawdzonymi metodami, których możesz użyć, aby zapewnić bezpieczeństwo aplikacji mobilnych .

- Szyfrowanie danych

- Bezpieczne kody

- Uwierzytelnianie użytkownika

- Zgodność i uczciwość

- Bezpieczne interfejsy API

- Wyzwalacze bezpieczeństwa

- Uprawnienia do danych

- Bezpieczne pojemniki

- Chroń swój biznes

1. Szyfrowanie danych

Wiele aplikacji jest używanych przez kilku użytkowników na różnych urządzeniach i systemach operacyjnych. Musisz więc upewnić się, że dane wymieniane za pośrednictwem aplikacji nie zostaną ujawnione z powodu podatności żadnego systemu operacyjnego lub urządzenia.

Jednym ze sposobów na to jest szyfrowanie danych w aplikacjach. Szyfrowanie to proces szyfrowania danych do momentu, w którym stają się one nieczytelne dla hakerów. Istnieją dwa sposoby szyfrowania danych:

- Szyfrowanie symetryczne

- Szyfrowanie asymetryczne

Szyfrowanie symetryczne używa tego samego klucza bezpieczeństwa do szyfrowania i deszyfrowania danych. Jednocześnie szyfrowanie asymetryczne ma różne klucze bezpieczeństwa do szyfrowania i deszyfrowania. Inną najlepszą praktyką, którą należy zastosować w zakresie bezpieczeństwa aplikacji mobilnych, jest bezpieczne kodowanie.

2. Bezpieczne kody

Każda aplikacja w swoim rdzeniu ma architekturę zbudowaną na kilku fragmentach kodu. Tak więc, jeśli chodzi o bezpieczeństwo aplikacji mobilnych, bezpieczne kody mogą być niezwykle ważne.

Według raportu IT Pro Portal, 82% luk pojawia się w kodzie źródłowym aplikacji. Oznacza to, że musisz upewnić się, że kod źródłowy jest wolny od błędów i nie ma luk.

Zatrudnienie profesjonalnego projektanta aplikacji zapewni Ci pewność, że zabezpieczenia Twojej aplikacji mobilnej są szczelne. Oprócz posiadania eksperta na pokładzie, testowanie aplikacji mobilnych to najlepszy sposób na zapewnienie, że kod jest bezpieczny i nie ma żadnych błędów, które hakerzy mogliby wykorzystać.

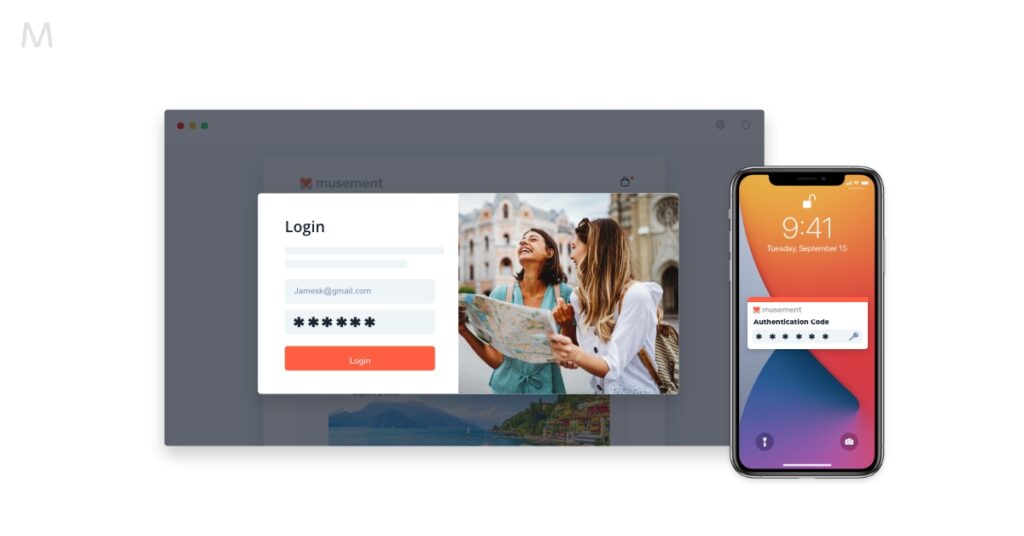

3. Uwierzytelnianie użytkownika

Aplikacje mobilne mają największą liczbę wpisów za pośrednictwem UGC (treści generowane przez użytkowników). UGC może być narażony na cyberataki bez odpowiedniego systemu uwierzytelniania użytkowników. Hakerzy mogą uzyskać dostęp do ważnych informacji o użytkownikach, wykorzystując ataki socjotechniczne.

Po uzyskaniu dostępu do kont użytkowników złośliwe wstrzykiwanie staje się łatwe dzięki UGC. Tutaj możesz zastosować procesy uwierzytelniania użytkowników, takie jak uwierzytelnianie wieloskładnikowe. Jednak w przeciwieństwie do tradycyjnego procesu uwierzytelniania, istnieje dodatkowa warstwa bezpieczeństwa z jednorazowymi hasłami, tokenami, kluczami bezpieczeństwa i innymi.

Na przykład proces uwierzytelniania dwuskładnikowego pozwala użytkownikom zweryfikować swoją tożsamość za pomocą OTP otrzymanego na urządzeniu. Kolejnym istotnym elementem bezpieczeństwa aplikacji mobilnych jest zgodność.

4. Zgodność i uczciwość

Uruchomiona aplikacja mobilna musi spełniać określone parametry bezpieczeństwa i spełniać wymagania. Mogą istnieć określone środki bezpieczeństwa, których powinni przestrzegać programiści pod kierunkiem sklepu z aplikacjami. Te środki mogą dotyczyć procesu pobierania i instalacji aplikacji.

Nowoczesne smartfony używają sklepów z aplikacjami do dystrybucji podpisanych aplikacji do użytkowników lub oprogramowania, które wymaga podpisywania kodu. Ten proces zapewnia, że platforma dystrybuuje tylko wstępnie sprawdzone aplikacje.

Deweloperzy mogą przesyłać swoje aplikacje do sklepu, a ich tożsamości i wymagania bezpieczeństwa aplikacji są weryfikowane. Jeśli wszystko zgadza się z wytycznymi systemu operacyjnego, to aplikacja jest dostępna do pobrania.

Choć może się to wydawać zniechęcające, staje się to łatwe dzięki kilku dostępnym na rynku opcjom znaków kodowania. Ponadto możesz szybko uzyskać niedrogi, tani certyfikat podpisywania kodu dla swojej aplikacji, aby zapewnić zgodność i integralność. Świadczy to o tym, że kod nie był modyfikowany od samego początku i pochodzi od prawdziwego wydawcy.

Ten certyfikat pomaga programistom szyfrować informacje związane z ich tożsamością, które są dalej odszyfrowywane za pomocą klucza publicznego oferowanego użytkownikom. Innym aspektem, który musisz zrozumieć w zakresie bezpieczeństwa aplikacji, są interfejsy API lub interfejs programowania aplikacji.

5. Bezpieczne API

Interfejsy API są niezbędne do integracji usług innych firm, a także do poprawy funkcjonalności. Umożliwia interakcję między heterogenicznymi systemami i ułatwia wymianę danych. Jednak dla lepszego bezpieczeństwa aplikacji potrzebujesz bezpiecznych interfejsów API i nie ujawniaj wymienianych danych. Najlepszym sposobem zapewnienia bezpieczeństwa API jest wykorzystanie autoryzacji dostępu do danych.

6. Wyzwalacze bezpieczeństwa

Możesz wykorzystać określone wyzwalacze, aby ostrzec swoje systemy w przypadku manipulacji w kodzie źródłowym aplikacji. Na przykład funkcje AWS Lambda można wykorzystać, aby zapewnić manipulowanie aplikacjami natywnymi dla chmury lub alerty o złośliwym wstrzyknięciu.

7. Uprawnienia do danych

Innym sposobem na zapewnienie, że Twoja aplikacja nie będzie narażona na złośliwe cyberataki, jest zidentyfikowanie uprawnień do danych. Użyj podejścia z najmniejszymi uprawnieniami, gdy zapewniasz dostęp do poufnych danych ograniczonym użytkownikom. Zapewni to, że osoba bez dostępu do danych i mająca złośliwe zamiary uzyska dostęp do poufnych informacji.

8. Bezpieczne pojemniki

Jednym z najważniejszych aspektów szyfrowania są klucze bezpieczeństwa. Jeśli szyfrujesz dane swojej aplikacji, spróbuj unikać przechowywania kluczy bezpieczeństwa w lokalnych centrach danych.

Jednak w przypadku większości organizacji wykorzystujących podejście chmury hybrydowej do przechowywania poufnych informacji w lokalnych centrach danych, do przechowywania tych kluczy można używać bezpiecznych kontenerów. Na przykład możesz wykorzystać zaawansowane protokoły bezpieczeństwa, takie jak 256-bitowe szyfrowanie AES z SHA-256 do mieszania, aby zapewnić bezpieczeństwo takich kluczy.

Chroń swój biznes

Ponieważ korzystanie ze smartfonów rośnie z każdym dniem, bezpieczeństwo aplikacji mobilnych powinno znajdować się wysoko na liście priorytetów. Niestety, dzięki oszukańczym atrybutom i praktykom socjotechniki hakerzy stają się skuteczni w atakach złośliwych wstrzyknięć.

Oznacza to, że musisz poprawić zabezpieczenia danych i powstrzymać hakerów przed przejęciem kontroli nad Twoimi aplikacjami. Mamy nadzieję, że te wskazówki okażą się pomocne i zawsze chętnie poprowadzimy Cię po drodze!