Zero Trust migliora la sicurezza informatica secondo il 99% delle aziende che lo adottano

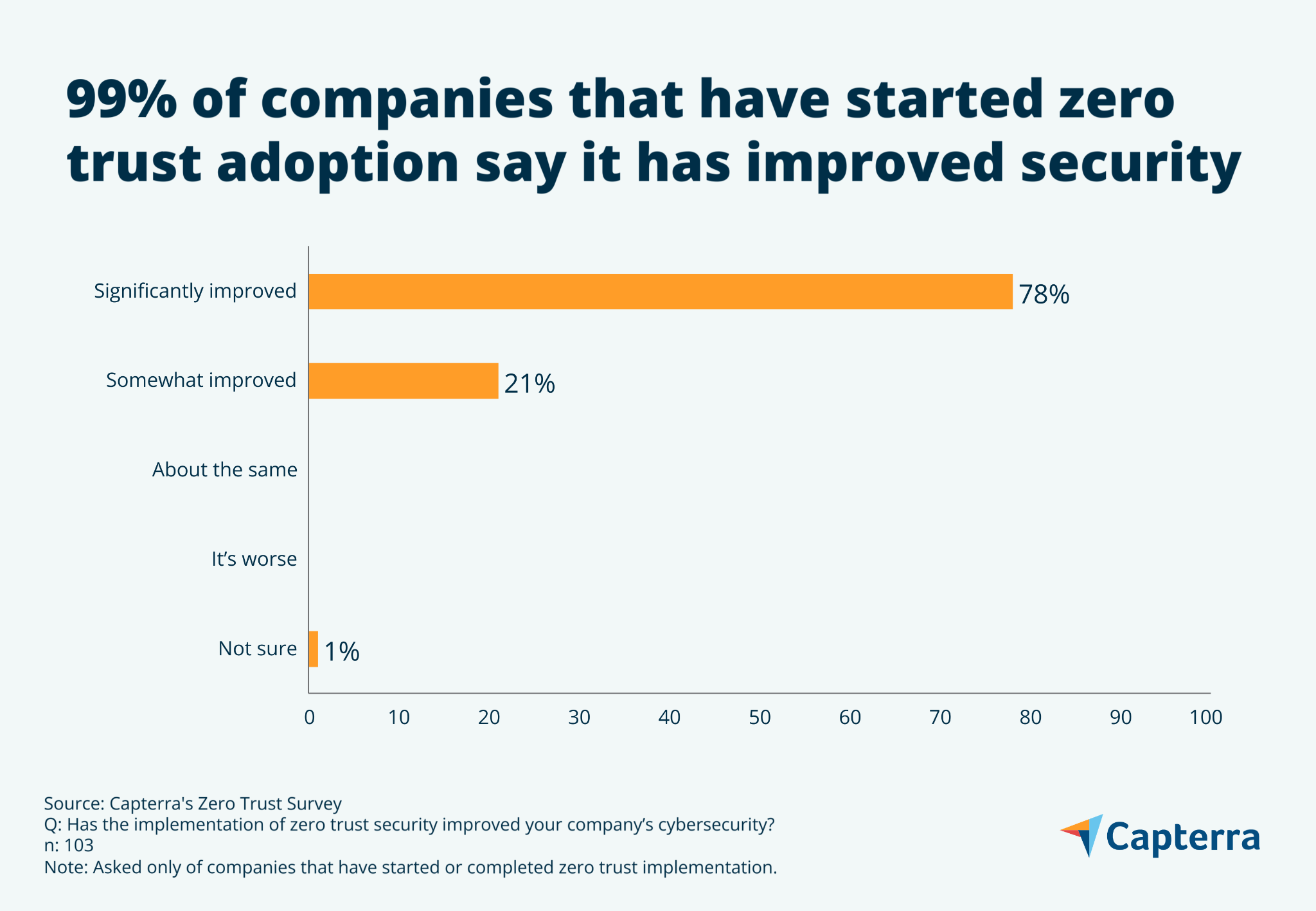

Pubblicato: 2022-08-18Un 99% quasi unanime di coloro che hanno adottato lo zero trust afferma che ha migliorato la sicurezza informatica della propria azienda. Ecco cosa devi sapere per iniziare il viaggio zero trust della tua azienda.

Zero trust è una strategia di sicurezza, ma è anche una mentalità. Non significa nessuna fiducia, ma significa nessuna fiducia implicita . Chiaro? No? Va bene, approfondiamolo.

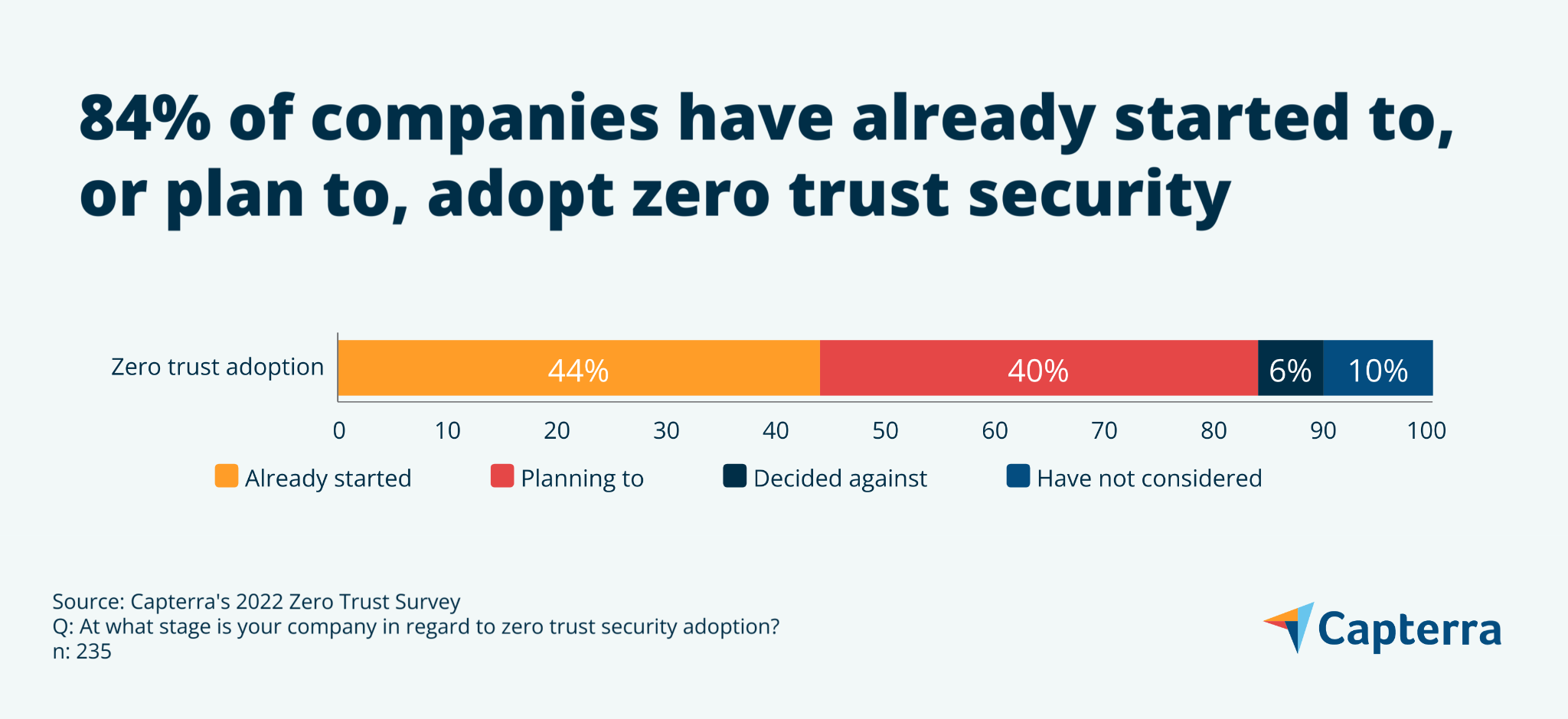

Il nostro sondaggio Zero Trust 2022 [*] rivela che l' 84% delle aziende ha deciso di adottare strategie zero trust . Se la tua azienda è preoccupata per le crescenti minacce alla sicurezza, continua a leggere per scoprire i vantaggi del passaggio a zero trust e come affrontare le sfide che ne derivano.

Che cos'è la fiducia zero e perché continuo a sentirne parlare?

Zero trust è una strategia che semplifica l'ottimizzazione della sicurezza per la tua azienda identificando esplicitamente gli utenti e garantendo loro la giusta quantità di accesso alla tua rete.

La fiducia zero sostituisce il modesto motto della fiducia implicita di “ fidati, ma verifica ” con la massima spietata “ non fidarti mai, verifica sempre. Se suona cinico, dovrebbe. La sicurezza Zero Trust opera con la mentalità che una violazione è inevitabile o si è già verificata.

Di conseguenza, la sicurezza zero trust funge da sostituto diretto della sicurezza implicita , che storicamente è stata l'impostazione predefinita per l'infrastruttura IT. Con fiducia implicita, una volta che qualcuno è all'interno del tuo perimetro di sicurezza, ti fidi implicitamente di loro senza ulteriori controlli. Questa strategia si è rivelata inadeguata per il moderno ambiente di minacce mirate.

I miglioramenti della sicurezza di zero trust, di cui parleremo di seguito, sono molti e vari. Le strategie Zero Trust sono già raccomandate da organizzazioni come CISA [1] e NIST [2] e sono ora richieste per le agenzie federali ai sensi dell'Ordine del Presidente Biden sul miglioramento della sicurezza informatica della nazione [3] .

A ulteriore dimostrazione dell'imminente passaggio verso lo zero trust, il 44% delle aziende che abbiamo intervistato ha già avviato l'implementazione dello zero trust e un altro 40% prevede di adottarlo a un certo punto in futuro: solo il 16% non l'ha preso in considerazione o ha deciso di non farlo. Di coloro che intendono adottarlo in futuro, il 72% intende iniziare l'attuazione entro il prossimo anno.

Ma nonostante l'inevitabile adozione di massa dello zero trust, il nostro sondaggio rileva che quasi la metà dei professionisti IT che abbiamo intervistato (47%) afferma che la leadership della propria azienda non comprende la sicurezza zero trust. A peggiorare le cose, il 40% dei nostri intervistati afferma di dover affrontare sfide nell'ottenere il budget per la nuova tecnologia necessaria per implementare la sicurezza zero trust.

E sebbene questi problemi possano complicare il percorso di sicurezza zero della tua organizzazione, semplicemente non puoi mantenere una sicurezza sufficiente utilizzando strategie di sicurezza basate sulla fiducia implicita nell'ambiente odierno in rapida escalation delle minacce.

Cosa c'è di sbagliato nell'approccio alla sicurezza che stiamo già utilizzando (vale a dire, fiducia implicita)?

Il modello di sicurezza della fiducia implicita è stato progettato per un'era passata e non è più adatto alle moderne minacce alla sicurezza informatica. In passato, quando la maggior parte del lavoro veniva svolto all'interno di una rete chiusa con poca connessione a minacce esterne, un nome utente e una password sembravano sufficienti ed era facile presumere che chiunque operasse all'interno del tuo perimetro di sicurezza potesse essere considerato affidabile.

Avanti veloce fino ad oggi e le aziende sono collegate a varie piattaforme Software-as-a-Service (SaaS), dipendenti da soluzioni di archiviazione dati basate su cloud e ospitano sempre più lavoratori remoti in tutto il mondo. In altre parole, i perimetri di sicurezza si sono ampliati e le superfici di attacco sono cresciute.

Inoltre, le stesse minacce alla sicurezza informatica sono passate da infezioni malware generalmente passive ad attacchi sempre più mirati e distruttivi rivolti a società o individui specifici, spesso lanciati da organizzazioni criminali altamente organizzate. Per questi motivi, le aziende necessitano di strategie di sicurezza che verifichino continuamente le identità e riducano al minimo il potenziale impatto di un attacco.

Quindi, la fiducia zero è meglio della fiducia implicita? Un 99% quasi unanime di coloro che hanno iniziato o completato l'adozione di zero trust afferma che ha migliorato la sicurezza informatica della propria azienda, il 78% afferma che ha notevolmente migliorato la sicurezza informatica.

Qual è il valore aziendale di zero trust?

Zero Trust è progettato per aumentare la resilienza della tua infrastruttura IT e ridurre le interruzioni del business. Questo è importante perché il nostro recente Ransomware Impacts Survey [**] ha rilevato che l'impatto maggiore di un attacco è sulla produttività con più di un attacco su quattro che dura più di 24 ore (incluso l'8% che dura una settimana o più). Non sorprende, quindi, che negli attacchi ransomware in cui la vittima non paga il riscatto, una vittima su tre (34%) subisca ancora più di $ 50.000 di perdite.

Zero trust riduce la minaccia di attacchi informatici come i ransomware non solo prevenendoli in primo luogo, ma anche limitando la loro capacità di spostarsi all'interno della rete in caso di attacco. Ciò si ottiene utilizzando strategie come la classificazione dei dati, i privilegi di accesso limitati e la segmentazione della rete in modo che l'accesso a una parte della rete non significhi l'accesso a tutta la rete.

La nostra ricerca rileva che il motivo principale per l'adozione di zero trust è il rafforzamento della sicurezza dei dati (72%), seguito dalla necessità di migliorare la gestione dell'identità e dell'accesso (63%). La maggior parte degli attacchi informatici coinvolge credenziali compromesse o password hackerate, mentre un elenco crescente di normative sulla privacy dei dati ha spinto le aziende a rafforzare le pratiche di sicurezza dei dati, il tutto affrontato con zero trust.

Inoltre, il moderno ambiente di lavoro ibrido deve essere sufficientemente flessibile da supportare i lavoratori remoti prevenendo l'accesso non autorizzato. Zero Trust Network Access (ZTNA) supporta la sicurezza del lavoro remoto sostituendo la tecnologia di rete vulnerabile come le VPN.

Quali sono le sfide dell'implementazione di zero trust?

Secondo il nostro sondaggio Zero Trust, limitare l'accesso ai dati senza influire sui flussi di lavoro è la principale sfida affrontata dalle aziende che hanno già implementato zero trust (49%) , seguita da vicino dallo sviluppo di nuove politiche di sicurezza (47%) e dalla selezione di fornitori zero trust (46 %). Diamo un'occhiata a ciascuno di questi.

Limitare l'accesso ai dati senza influire sui flussi di lavoro

Quando adottano lo zero trust, le aziende devono garantire che dipendenti, appaltatori e partner commerciali siano in grado di accedere ai dati di cui hanno bisogno limitando l'accesso ai dati di cui non hanno bisogno.

È importante riconoscere che la rimozione dell'accesso a sistemi o dati precedentemente disponibili può causare frustrazione se gestita a casaccio. Ecco perché la fiducia zero deve far parte della cultura della tua azienda se vuole avere successo. I dipendenti dovrebbero capire che zero trust non significa che non sono affidabili e che è semplicemente inteso a consentire all'azienda di avere successo nel moderno ambiente delle minacce.

Sviluppo di nuove politiche di sicurezza

Lo zero trust richiede in genere lo sviluppo di identità e policy di gestione degli accessi più estese insieme a una segmentazione granulare della rete che si adatti a carichi di lavoro specifici. È probabile che i controlli di sicurezza esistenti vengano sostituiti a poco a poco, sia a causa dei costi che di un necessario periodo di transizione. Nel frattempo, il personale IT è spesso responsabile del mantenimento degli standard sovrapposti.

Selezione di fornitori zero trust

Zero trust è una parola d'ordine ed è stata aggiunta come funzionalità a innumerevoli prodotti di fornitori di software. Proprio qui su Capterra, il nostro catalogo presenta più di 1000 prodotti che rivendicano caratteristiche di zero trust. E anche se questo può essere, la fiducia zero è diventata chiaramente uno strumento di marketing tanto quanto uno strumento di sicurezza, confondendone ulteriormente il significato e complicando il processo di selezione.

Zero trust è un viaggio, non una destinazione

Attacchi ransomware, lavoratori remoti e tutto basato sul cloud sono solo alcuni dei motivi per cui le aziende devono iniziare a pianificare la loro eventuale transizione verso la sicurezza zero trust. Detto questo, è improbabile che la maggior parte delle aziende sia in grado di passare completamente all'architettura zero trust in qualunque momento presto, e va bene così. Tutte le pietre miliari che la tua azienda raggiunge nel suo viaggio verso lo zero trust la rende più sicura.

Metodologia di indagine

* Il sondaggio Zero Trust 2022 di Capterra è stato condotto nel giugno 2022 tra 235 intervistati statunitensi per saperne di più sulle tendenze di adozione dello zero trust. Tutti gli intervistati sono stati identificati come professionisti IT, dirigenti o proprietari della propria azienda.

** Il sondaggio sull'impatto del ransomware del 2022 di Capterra è stato condotto nel maggio 2022 tra 300 leader aziendali statunitensi che hanno subito un attacco ransomware. Tutti gli intervistati facevano parte del team di risposta o erano pienamente consapevoli della risposta dell'azienda.

Fonti

- Modello di Maturità Zero Trust, CISA

- Architettura Zero Trust, NIST

- Ordine esecutivo sul miglioramento della sicurezza informatica della nazione, La Casa Bianca