Email spoofing: cos'è e come prevenirlo? (+ Suggerimenti)

Pubblicato: 2023-05-09Che tu sia un'azienda multimiliardaria o un individuo che utilizza la posta elettronica per scopi personali, non sei al sicuro da una delle truffe più comuni online: lo spoofing della posta elettronica.

Sembra spaventoso, vero? Se siamo tutti inclini a qualcosa di dannoso come lo spoofing della posta elettronica, dobbiamo imparare qualcosa al riguardo per prendere le giuste precauzioni per evitare di cadere nelle sue trappole.

Che cos'è lo spoofing della posta elettronica? (definizione)

Lo spoofing delle e-mail è un attacco informatico in cui un truffatore o un hacker invia e-mail con un indirizzo del mittente contraffatto o falso. L'obiettivo è indurre i destinatari a pensare che le e-mail provengano da una fonte attendibile e indurli ad aprire o rispondere al messaggio.

Le e-mail contraffatte sono pericolose e possono rappresentare un'enorme minaccia per la tua privacy e sicurezza. In genere, queste e-mail vengono inviate in modo che gli hacker possano inviare malware, impossessarsi dei tuoi account online o rubare fondi o denaro.

Ma la domanda è: come funziona esattamente lo spoofing della posta elettronica? Scopriamolo!

Come funziona lo spoofing della posta elettronica?

Lo spoofing della posta elettronica può essere eseguito facilmente con l'aiuto di un server SMTP (Simple Mail Transfer Protocol) funzionante e piattaforme di posta elettronica popolari come Gmail o Outlook.

Poiché le e-mail hanno tre elementi principali: una busta, un'intestazione del messaggio e un corpo del messaggio, un hacker può comporre un'e-mail e quindi falsificare i campi all'interno di quell'e-mail e inserirvi ciò che desidera. Possono personalizzare le informazioni nelle aree come FROM, REPLY-TO, SUBJECT, ecc.

E poiché SMTP non fornisce un modo per autenticare gli indirizzi, il programma di posta elettronica legge il contenuto dei campi e genera ciò che il destinatario vede. Quindi, quando il destinatario riceve l'e-mail, sembra provenire da un indirizzo contraffatto.

Ad esempio, un utente malintenzionato o un hacker potrebbe creare un'e-mail che sembra inviata da PayPal. Potrebbe contenere un messaggio che chiede ai destinatari di fare clic su un collegamento per autenticarsi o modificare la password dell'account. Ciò potrebbe indurre il destinatario a fornire le proprie credenziali e i dettagli del conto, con conseguente furto del denaro.

Ragioni per lo spoofing della posta elettronica

Le ragioni dello spoofing delle e-mail sono semplici e principalmente destinate a scopi criminali. Alcuni dei motivi più comuni alla base di questo atto dannoso includono quanto segue:

1. Furto di identità o occultamento di identità

Uno dei motivi principali alla base dello spoofing della posta elettronica è nascondere o nascondere l'identità. Consente agli aggressori o agli hacker di rimanere anonimi o fingere di essere qualcun altro per guadagnare la fiducia dei loro obiettivi e quindi raccogliere informazioni riservate da loro.

2. Evitare una lista nera di spam

La maggior parte dei provider di posta elettronica consente all'utente di creare una lista nera che li aiuta a filtrare lo spam. Quindi gli hacker falsificano i loro indirizzi e-mail per sfuggire ai filtri senza essere rilevati ed evitare di essere inclusi nella lista nera dello spam.

3. Infangare la reputazione del mittente

Di solito, un'e-mail contraffatta contiene informazioni false e collegamenti dannosi che hanno lo scopo di danneggiare il destinatario in un modo o nell'altro. Gli aggressori a volte utilizzano questo metodo per inviare malware tramite e-mail per offuscare l'immagine o la reputazione di organizzazioni o persone.

4. Intenzione di causare danni personali

Lo spoofing delle e-mail può essere utilizzato per ottenere informazioni personali, contatti commerciali, account di social media e altro ancora del target. L'accesso a questo può consentire all'attaccante di interrompere la vita digitale del bersaglio e causare danni o danni alla sua vita personale.

I pericoli dello spoofing delle e-mail sono al di fuori del tuo controllo una volta che cadi nella sua trappola, ed è spesso abbastanza facile rimanerne intrappolati. Sfrutta il fattore umano che nessuno ricontrolla le e-mail che riceve.

Questo ci porta alla domanda successiva: in che modo esattamente gli hacker falsificano il tuo indirizzo email? Scopriamolo nella prossima sezione!

In che modo gli hacker falsificano gli indirizzi e-mail?

Lo spoofing dell'e-mail viene eseguito principalmente falsificando la sintassi dell'e-mail, ma varia a seconda della parte dell'e-mail che l'hacker tenta di falsificare. Ecco 3 diversi modi in cui gli aggressori falsificano le e-mail:

1. Spoofing e-mail tramite nome visualizzato

Lo spoofing tramite nome visualizzato è un tipo di spoofing e-mail in cui viene falsificato il nome visualizzato del mittente dell'e-mail. Questo può essere fatto facilmente semplicemente registrando un nuovo account di posta elettronica con lo stesso nome della persona che viene impersonata.

Quindi, se ricevi un'e-mail da una celebrità che chiede denaro o accesso ai tuoi dati bancari, puoi essere certo che si tratta di spoofing tramite il nome visualizzato. Questo tipo di spoofing della posta elettronica spesso supera le misure di sicurezza in quanto non viene filtrato come spam ed è piuttosto efficace in quanto le app di posta elettronica non mostrano i metadati sugli smartphone.

2. Email spoofing tramite domini legittimi

In caso di spoofing di e-mail tramite domini legittimi, l'attaccante può utilizzare un indirizzo e-mail attendibile nell'intestazione FROM. Ciò significa che il nome visualizzato e l'indirizzo e-mail mostreranno informazioni errate.

Per questo tipo di spoofing, l'attaccante non ha bisogno di hackerare la rete interna del bersaglio; devono solo utilizzare server SMTP che consentono connessioni senza autenticazione che consente loro di specificare manualmente gli indirizzi " A " e " Da ". Questo è molto pericoloso poiché molti domini di posta elettronica aziendali non utilizzano alcuna contromisura per la verifica.

3. Email spoofing tramite domini simili

Lo spoofing tramite domini simili è uno spoofing di posta elettronica in cui l'hacker registra e utilizza un dominio simile al dominio impersonato. Il cambiamento è spesso minimo e un destinatario potrebbe non notare la differenza.

Ad esempio, qualcosa come @gma1l.com invece di @gmail.com. Gli hacker di solito lo fanno quando un dominio è protetto e lo spoofing non è possibile. Con questo metodo, le e-mail aggirano i controlli antispam perché sono caselle di posta legittime.

Ora che sai come gli hacker possono falsificare gli indirizzi e-mail, devi imparare a proteggerti da loro. Scopriamo come nella prossima sezione!

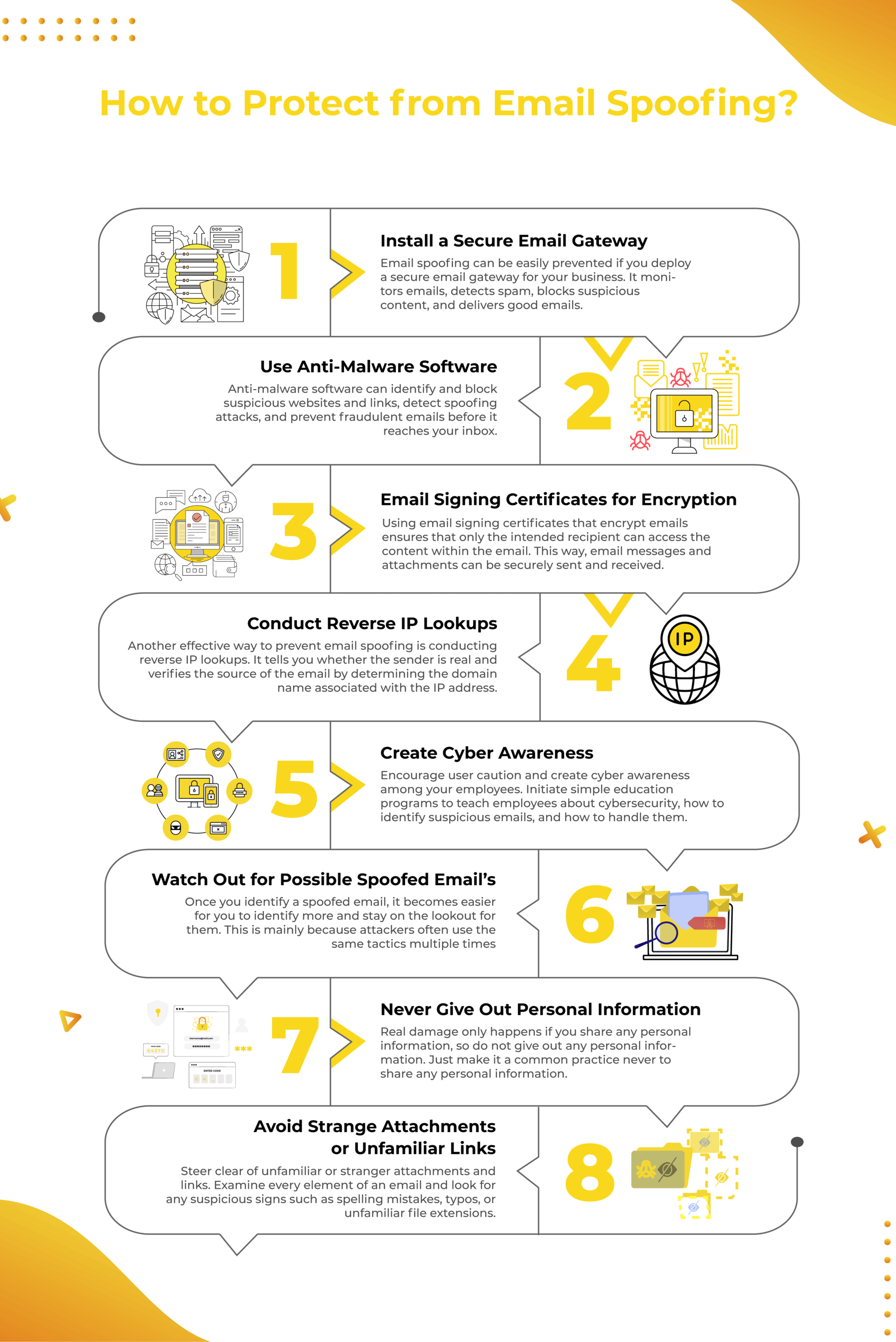

Come proteggersi dallo spoofing delle e-mail?

1. Installare un gateway e-mail sicuro

Lo spoofing della posta elettronica può essere facilmente prevenuto se si distribuisce un gateway di posta elettronica sicuro per la propria azienda. Un Secure Email Gateway (SEG) è un software che monitora le e-mail inviate e ricevute. Rileva la maggior parte degli attacchi di malware, spam e phishing.

Un gateway di posta elettronica garantisce la sicurezza della tua posta elettronica bloccando le e-mail in entrata e in uscita con elementi sospetti o che non soddisfano le politiche di sicurezza messe in atto da un'azienda. La protezione del gateway e-mail previene le e-mail indesiderate e consegna solo quelle valide.

2. Utilizzare il software antimalware

Un altro software che può aiutarti a prevenire lo spoofing della posta elettronica è il software anti-malware. Questi programmi software possono identificare e bloccare siti Web e collegamenti sospetti, rilevare attacchi di spoofing e prevenire e-mail fraudolente prima che raggiungano la tua casella di posta. Il software anti-malware può anche funzionare come un campo di forza che protegge il tuo sistema dalle e-mail contraffatte.

3. Utilizzare i certificati di firma e-mail per la crittografia

Un modo popolare per prevenire lo spoofing della posta elettronica consiste nell'utilizzare certificati di firma della posta elettronica che crittografano le e-mail. Solo il destinatario previsto può accedere al contenuto all'interno dell'e-mail.

I certificati di crittografia e-mail utilizzano la crittografia asimmetrica, in cui una chiave pubblica crittografa l'e-mail e la invia al destinatario. Il destinatario ottiene quindi una chiave privata per aiutarli a decrittografare il messaggio. In questo modo, i messaggi di posta elettronica e gli allegati possono essere inviati e ricevuti in modo sicuro.

Inoltre, per garantire ai tuoi destinatari che la fonte dell'e-mail e il suo contenuto siano validi e autentici, puoi anche aggiungere la tua firma digitale.

4. Condurre ricerche IP inverse

Un modo semplice ma efficace per identificare lo spoofing della posta elettronica consiste nell'effettuare ricerche IP inverse. Ti dice se il mittente è reale, verifica l'origine dell'e-mail determinando il nome di dominio associato all'indirizzo IP e ti dice anche da dove proviene l'e-mail.

È possibile utilizzare gli strumenti di ricerca inversa online per determinare il nome di dominio associato all'indirizzo IP. In questo caso, se l'indirizzo IP è diverso da quello da cui doveva provenire l'e-mail, è possibile identificare facilmente l'attacco di spoofing dell'e-mail. Questo lo rende un test di spoofing della posta elettronica.

Puoi anche pubblicare un record DNS (Domain Name System) che indichi chi può inviare e-mail per conto del tuo dominio in modo che i messaggi possano essere ispezionati prima del download. Questo ti aiuterà a bloccare o rifiutare il contenuto prima che causi danni.

5. Creare consapevolezza informatica

Puoi fare affidamento sulla tecnologia e sul nuovo software per combattere lo spoofing della posta elettronica. Tuttavia, diventa molto più efficace se incoraggi la cautela degli utenti e crei consapevolezza informatica tra i tuoi dipendenti.

Se i tuoi dipendenti non sono a conoscenza, un'e-mail falsa potrebbe sembrare reale. Pertanto, è necessario avviare semplici programmi educativi per insegnare ai dipendenti la sicurezza informatica, come identificare le e-mail sospette e come gestirle.

Durante la formazione dei dipendenti sulla consapevolezza informatica, è necessario aggiornare periodicamente i materiali di formazione e i metodi di insegnamento per tenere il passo con i nuovi sviluppi nell'area dello spoofing della posta elettronica.

6. Fai attenzione a possibili indirizzi e-mail contraffatti

Il più delle volte, il tipo di indirizzi e-mail che vedi nei messaggi è familiare o prevedibile, quindi puoi imparare a fare attenzione agli indirizzi e-mail sconosciuti o sospetti. Se ricevi un'email strana, puoi verificarne l'origine prima di interagire con il contenuto.

Una volta identificata un'e-mail contraffatta, diventa più facile identificarne altre e stare alla ricerca di loro. Ciò è dovuto principalmente al fatto che gli aggressori usano spesso le stesse tattiche più volte. Quindi stai sempre vigile!

7. Non fornire mai informazioni personali

Questo è un gioco da ragazzi: non fornire mai informazioni personali o riservate. Nella maggior parte dei casi, anche se un'e-mail falsificata arriva nella tua casella di posta, il vero danno si verifica solo se condividi informazioni personali. Quindi la cosa più semplice che puoi fare è non fornire informazioni personali. Rendi una pratica comune non condividere mai informazioni personali e voilà, limiterai in modo significativo il danno di un attacco di spoofing e-mail.

8. Evita allegati strani o collegamenti sconosciuti

Ecco un altro gioco da ragazzi: evita collegamenti e collegamenti sconosciuti o sconosciuti. Puoi farlo esaminando ogni elemento di un'e-mail e cercando eventuali segni sospetti, come errori di ortografia, errori di battitura o estensioni di file sconosciute. Puoi anche provare a scoprire la fonte di un collegamento facendo clic con il pulsante destro del mouse o toccandolo a lungo.

Incartare

Non si può negare che a un certo punto si verificheranno attacchi di spoofing della posta elettronica. Quindi sta a noi prendere le giuste misure per prevenirlo o identificarlo prima che causi danni reali.

Seguendo questi semplici metodi, puoi assicurarti che la tua casella di posta sia al sicuro dalle intenzioni dannose degli aggressori. Speriamo di averti aiutato a imparare qualcosa sullo spoofing delle email e su come affrontarlo. Stai al sicuro, gente! Buona e-mail!

Ulteriori letture

VPN: come funziona e come scegliere quella giusta?

I 9 migliori pulitori di posta elettronica nel 2023 (a pagamento e gratuiti)

I 9 migliori strumenti di spionaggio per tenere d'occhio i concorrenti!

11 strumenti di verifica e-mail da verificare nel 2023

21 plugin Gmail per professionisti intelligenti!

Gli 11 migliori strumenti e software per il monitoraggio delle e-mail!