8 best practice per la sicurezza delle tue app mobili nel 2022

Pubblicato: 2022-01-04Le applicazioni mobili sono state uno dei generatori di entrate più significativi per molte aziende. Le loro entrate sono state vicine a $ 693 miliardi nel 2021 e si prevede che raggiungeranno $ 935 miliardi nel 2023. Tuttavia, questa fenomenale impennata ha un costo per le minacce di attacchi informatici. Ecco perché la sicurezza delle app mobili è così cruciale.

Secondo il Mobile Security Report 2021, il 97% delle organizzazioni ha subito attacchi relativi ai dispositivi mobili, con il 46% dei dipendenti che ha scaricato almeno un'applicazione dannosa. Ciò ha portato a molte preoccupazioni per quanto riguarda le aziende e la sicurezza dei dati degli utenti che interagiscono con i marchi per scopi diversi. Scambiano dati con i marchi sulle applicazioni durante queste interazioni, portando a esposizioni dannose senza adeguate misure di sicurezza.

Ecco perché hai bisogno di misure di sicurezza affidabili per evitare rischi per i dati e proteggere i tuoi clienti. Dai un'occhiata alle diverse best practice che puoi utilizzare per garantire la sicurezza delle app mobili .

- Crittografie dei dati

- Codici di sicurezza

- Autenticazioni utente

- Conformità e integrità

- API sicure

- Trigger di sicurezza

- Privilegi dei dati

- Contenitori sicuri

- Proteggi la tua attività

1. Crittografie dei dati

Molte applicazioni vengono utilizzate da diversi utenti su dispositivi e sistemi operativi. Quindi è necessario assicurarsi che i dati scambiati tramite l'applicazione non vengano esposti a causa della vulnerabilità di qualsiasi sistema operativo o dispositivo.

Un modo per farlo è crittografare i dati tra le applicazioni. La crittografia è un processo di codificazione dei dati fino al punto in cui diventano illeggibili per gli hacker. Esistono due modi per crittografare i dati:

- Crittografia simmetrica

- Crittografia asimmetrica

Le crittografie simmetriche utilizzano la stessa chiave di sicurezza per la crittografia e la decrittografia dei dati. Allo stesso tempo, la crittografia asimmetrica ha chiavi di sicurezza diverse per la crittografia e la decrittografia. Un'altra best practice da seguire per la sicurezza delle app mobili è la codifica sicura.

2. Codici di sicurezza

Ogni applicazione al suo interno ha un'architettura costruita su diversi pezzi di codice. Quindi, quando si tratta di sicurezza delle app mobili, i codici di sicurezza possono essere estremamente importanti.

Secondo un rapporto di IT Pro Portal, l'82% delle vulnerabilità compare nel codice sorgente dell'applicazione. Ciò significa che è necessario assicurarsi che il codice sorgente sia privo di bug e non vi siano vulnerabilità.

Assumere un designer di app professionale può darti la tranquillità che la sicurezza della tua app mobile è ermetica. Oltre ad avere un esperto a bordo, il test delle applicazioni mobili è il modo migliore per garantire che il codice sia sicuro e che non ci siano bug che gli hacker possono sfruttare.

3. Autenticazioni utente

Le applicazioni mobili hanno il maggior numero di contributi tramite UGC (contenuto generato dagli utenti). UGC può essere esposto ad attacchi informatici senza un sistema di autenticazione utente adeguato. Gli hacker possono accedere alle informazioni vitali degli utenti sfruttando gli attacchi di ingegneria sociale.

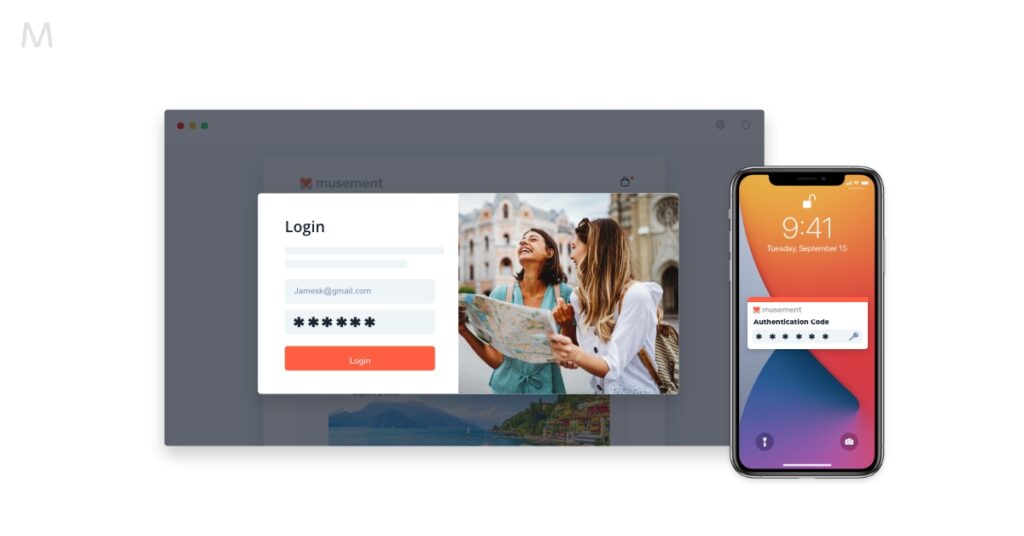

Una volta ottenuto l'accesso agli account utente, l'iniezione dannosa diventa facile tramite UGC. Qui puoi utilizzare processi di autenticazione utente come l'autenticazione a più fattori. Tuttavia, a differenza del tradizionale processo di autenticazione, esiste un ulteriore livello di sicurezza con password, token, chiavi di sicurezza o altro monouso.

Ad esempio, un processo di autenticazione a due fattori consente agli utenti di convalidare la propria identità tramite OTP ricevuta sul dispositivo. Un'altra parte essenziale della sicurezza delle applicazioni mobili è la conformità.

4. Conformità e integrità

Quando viene avviata un'app mobile, deve superare determinati parametri di sicurezza e seguire i requisiti. Potrebbero esserci misure di sicurezza specifiche che gli sviluppatori devono seguire sotto la direzione dell'app store. Queste misure potrebbero riguardare il processo di download e installazione di un'app.

Gli smartphone moderni utilizzano gli app store per distribuire app firmate a utenti o software che richiedono la firma del codice. Questo processo garantisce che una piattaforma distribuisca solo le applicazioni pre-controllate.

Gli sviluppatori possono inviare le loro app allo store e le loro identità e i requisiti di sicurezza dell'applicazione vengono convalidati. Se tutto corrisponde alle linee guida del sistema operativo, l'applicazione è disponibile per il download.

Anche se questo può sembrare scoraggiante, diventa facile con diverse opzioni di segni di codifica disponibili sul mercato. Inoltre, puoi ottenere rapidamente un certificato di firma del codice economico e conveniente per la tua applicazione per garantire conformità e integrità. Dimostra che il codice non è stato manomesso sin dall'inizio e proviene da un vero editore.

Questo certificato aiuta gli sviluppatori a crittografare le informazioni relative alla loro identità, che viene ulteriormente decrittografata tramite una chiave pubblica offerta agli utenti. Un altro aspetto che devi comprendere sulla sicurezza delle app sono le API o l'interfaccia di programmazione dell'applicazione.

5. API sicure

Le API sono essenziali per integrare servizi di terze parti e migliorare anche la funzionalità. Consente a sistemi eterogenei di interagire tra loro e facilitare lo scambio di dati. Tuttavia, per una migliore sicurezza delle app, sono necessarie API sicure e non esporre i dati scambiati. Il modo migliore per garantire la sicurezza dell'API è sfruttare le autorizzazioni di accesso ai dati.

6. Trigger di sicurezza

Puoi sfruttare trigger specifici per avvisare i tuoi sistemi in caso di manomissione del codice sorgente dell'applicazione. Ad esempio, le funzioni di AWS Lambda possono essere sfruttate per garantire la manomissione delle applicazioni native del cloud o avvisi di iniezione dannosa.

7. Privilegi sui dati

Un altro modo per garantire che l'applicazione non sia esposta ad attacchi informatici dannosi consiste nell'identificare i privilegi dei dati. Utilizzare l'approccio del privilegio minimo in cui si fornisce l'accesso ai dati sensibili a utenti limitati. Ciò garantirà che una persona senza accesso ai dati e con intenti dannosi ottenga l'accesso a informazioni sensibili.

8. Contenitori sicuri

Uno degli aspetti più cruciali della crittografia sono le chiavi di sicurezza. Se stai crittografando i dati per la tua applicazione, prova a evitare l'archiviazione delle chiavi di sicurezza nei data center locali.

Tuttavia, poiché la maggior parte delle organizzazioni sfrutta l'approccio del cloud ibrido per archiviare informazioni riservate nei data center locali, puoi utilizzare contenitori sicuri per archiviare queste chiavi. Ad esempio, puoi sfruttare protocolli di sicurezza avanzati come la crittografia AES a 256 bit con SHA-256 per l'hashing per garantire la sicurezza di tali chiavi.

Proteggi la tua attività

Poiché l'utilizzo dello smartphone aumenta ogni giorno, la sicurezza delle applicazioni mobili dovrebbe essere in cima all'elenco delle priorità. Sfortunatamente, con attributi ingannevoli e pratiche di ingegneria sociale, gli hacker stanno diventando efficienti negli attacchi di iniezione dannosa.

Ciò significa che devi migliorare le misure di sicurezza per la sicurezza dei dati e impedire a questi hacker di assumere il controllo delle tue applicazioni. Ci auguriamo che questi suggerimenti siano utili e siamo sempre felici di guidarti lungo il percorso!