Qu’est-ce que STIR/SHAKEN et comment aide-t-il les entreprises ?

Publié: 2024-01-04À quelle fréquence êtes-vous interrompu par des appels automatisés ?

Il devient difficile de les ignorer, surtout lorsqu’ils proviennent de numéros apparemment légitimes. Certains de ces appels sont authentiques, mais la plupart ne le sont pas. Les escroqueries ciblant des victimes sans méfiance sont en augmentation.

Avec la voix sur protocole Internet (VoIP), l'authentification du numéro de téléphone est un gros problème – et cela ne fera que devenir plus difficile.

Des fournisseurs de services VoIP réputés , des réseaux de téléphonie mobile et le gouvernement se sont associés pour fournir un système permettant d'authentifier les numéros de téléphone avant que le téléphone de quelqu'un ne sonne.

L'authentification des appels téléphoniques garantit l'identité de l'appelant d'origine. Cette technologie est connue sous le nom de STIR/SHAKEN. Nous expliquerons comment ce protocole fonctionne pour lutter contre l'usurpation d'identité de l'appelant et les appels automatisés et comment il affecte vos communications professionnelles.

Qu’est-ce que STIR/SHAKEN ?

STIR/SHAKEN est une combinaison de deux acronymes :

STIR : L' identité téléphonique sécurisée revisitée

SHAKEN : gestion basée sur la signature des informations affirmées à l'aide de To KEN

STIR/SHAKEN est un cadre de protocoles utilisé par les fournisseurs de services téléphoniques pour authentifier l'identité d'un appelant d'origine. Les solutions STIR/SHAKEN sont destinées à empêcher les appels téléphoniques malveillants d'être effectués par des parties non autorisées.

Les fournisseurs de services d'origine et d'arrivée vérifient les identifications des appelants pour authentifier les appelants et éviter les appels automatisés frauduleux. Il aide les destinataires des appels à se protéger contre l’usurpation d’identité de l’appelant et à maintenir leur confiance dans le service téléphonique.

Le framework STIR/SHAKEN authentifie les appels VoIP à l'aide de l'en-tête SIP (Session Initiation Protocol) pour transmettre le certificat d'authentification.

Pour les centres d'appels légitimes, ces normes ne sont pas difficiles à respecter. Mais pour les appelants illégaux, STIR/SHAKEN rend plus difficile l’utilisation de fausses informations d’identification de l’appelant.

Examinons en profondeur son fonctionnement.

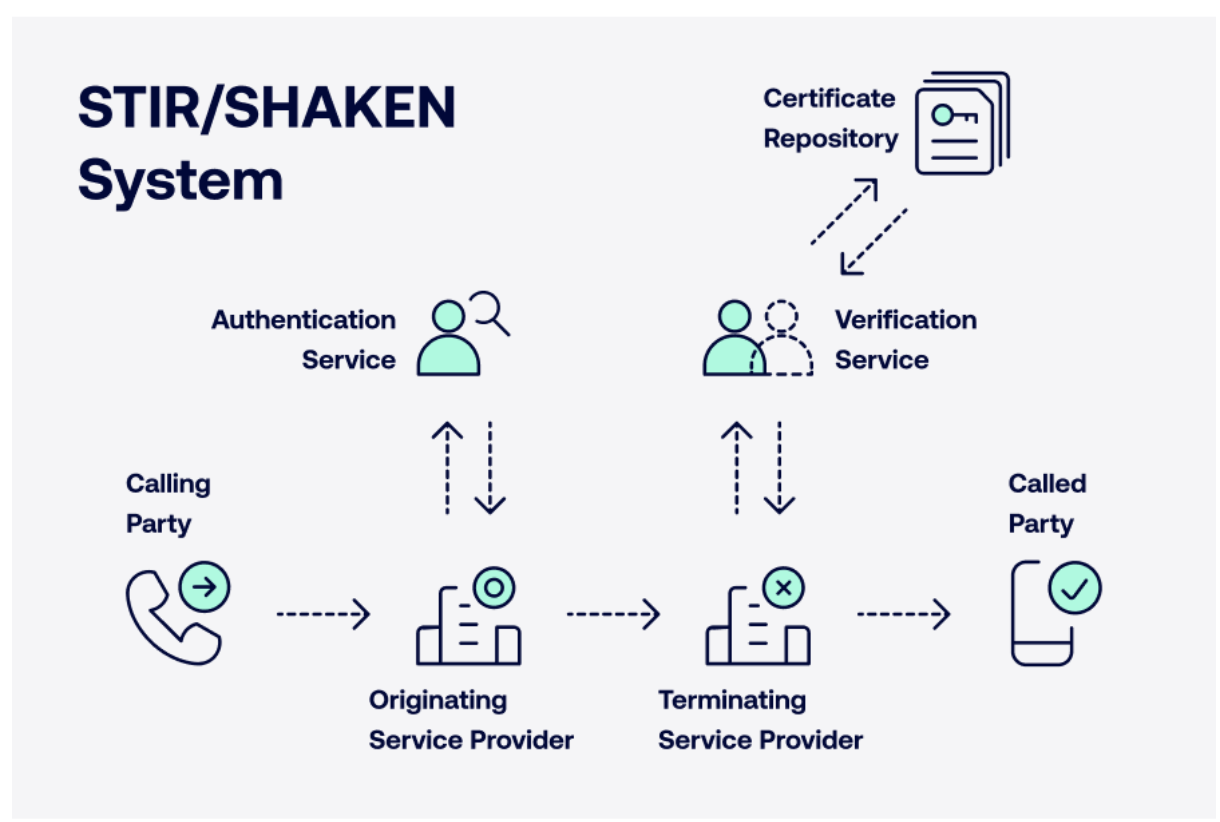

Comment fonctionne le STIR/SHAKEN ?

Le fournisseur de services téléphoniques obtient un certificat numérique auprès d'une autorité de certification. Ces certificats numériques fonctionnent avec des techniques de cryptographie à clé publique et sont reconnus par d'autres fournisseurs de services. Ils aident à authentifier les appels.

Dans le cadre du protocole SIP , STIR utilise la signature numérique du fournisseur de services téléphoniques pour authentifier l'identification de l'appelant. L'appelant envoie une invitation SIP à son fournisseur de services lors du lancement d'un appel. Le fournisseur de services vérifie la source et le numéro d'appelant pour déterminer le niveau d'attestation.

Il existe trois niveaux d'attestation :

- Attestation complète : le fournisseur de services vérifie avec succès le client et son numéro de téléphone. C'est ce qu'on appelle également l'attestation de niveau A.

- Attestation partielle : le fournisseur de services vérifie l'utilisateur final mais pas la source du numéro de téléphone. Elle est également connue sous le nom d’attestation de niveau B.

- Attestation de passerelle : le fournisseur de services ne peut pas identifier la source de l'appel même lorsqu'il provient d'un réseau. Elle est également connue sous le nom d'attestation de niveau C et constitue un cas typique avec les numéros internationaux. Les émetteurs d'appels internationaux utilisant le plan de numérotation nord-américain ( NANP ) devraient fournir des outils et des informations aux fournisseurs de passerelles nationaux pour vérifier l'identité de leur appelant.

Saviez-vous? Plus d’ un tiers des appels automatisés reçoivent des niveaux d’attestation Gateway.

Ensuite, le fournisseur de services crée un en-tête d'identité SIP chiffré et l'envoie au fournisseur d'arrivée avec l'invitation SIP. Les informations sont récupérées par un service de vérification qui s'authentifie en fonction de plusieurs facteurs, notamment la clé publique du certificat, sa chaîne de confiance et divers autres.

Le fournisseur d'arrivée décide d'autoriser ou de bloquer un appel en fonction des niveaux d'attestation et d'autres facteurs selon ses analyses.

Types d’appels frauduleux STIR/SHAKEN peuvent atténuer

Essentiellement, STIR est une technologie et SHAKEN est une politique. Ils travaillent ensemble pour authentifier les identifications des appelants et se protéger contre de multiples escroqueries, notamment :

1. Phishing

Les acteurs de la menace se font passer pour de véritables sources telles que des banques, des sociétés de cartes de crédit ou des agences gouvernementales pour inciter les victimes à révéler des informations personnelles. Ils peuvent essayer d'amener les victimes à révéler des mots de passe à usage unique et d'autres détails susceptibles de compromettre leur identité.

STIR/SHAKEN empêche les tentatives malveillantes d'usurper l'identité de l'appelant, vous protégeant ainsi contre les tentatives de phishing.

2. Vishing

C'est l'abréviation de « phishing vocal ». Les attaquants incitent leurs cibles à divulguer des informations sensibles en se faisant passer pour un professionnel légitime. Ils tentent de récupérer des informations personnelles ou de recevoir des paiements financiers.

STIR/SHAKEN permet à la compagnie de téléphone de vérifier si un numéro entrant est le même que celui figurant sur l'identification de l'appelant. Il empêche les tentatives de vishing grâce à la validation numérique du transfert des appels téléphoniques via des réseaux complexes.

3. Escroqueries au support technique

De nombreux acteurs malveillants se font passer pour le personnel d'assistance technique d'une entreprise pour convaincre les victimes de la présence de logiciels malveillants dans leur système. Ils incitent les cibles à mettre à jour le logiciel. Lors de la mise à jour, la victime donne innocemment l’accès à distance à son ordinateur.

Les attaquants en profitent pour obtenir les informations personnelles de la victime. Parfois, ils peuvent installer des logiciels malveillants ou des ransomwares sur l'ordinateur de la victime. STIR/SHAKEN évite de tels incidents en vérifiant les numéros avec leurs identifiants d'appelant.

4. Appels automatisés

Les appels automatisés sont des messages préenregistrés qui peuvent être légaux ou malveillants. Ils sont authentiques lorsque les appels concernent des rappels de paiement, des alertes ou des appels entrants provenant de télévendeurs légitimes.

Cependant, certains de ces appels automatisés indésirables sont générés par des escrocs qui engagent malicieusement les victimes avec de fausses notifications telles que : « Vous avez violé le code de la route, payez X $ d'amende pour éviter une enquête judiciaire à grande échelle. »

Les appels automatisés favorisent généralement les escroqueries ou vendent des produits indésirables. Lorsque des attaquants usurpent l’identification de l’appelant, il devient difficile pour les victimes d’identifier et de bloquer ces appels. STIR/SHAKEN atteste de tels appels et les marque comme spam.

Les équipes disposent de plus d'espace et de bande passante pour répondre aux appels légitimes lorsqu'elles peuvent facilement reconnaître le spam.

Avantages de remuer/secouer

STIR/SHAKEN fait la différence entre les appels authentiques et falsifiés pour éviter les expériences téléphoniques à risque. Voici quelques-uns de ses avantages notables :

- Réduit le spam et les appels automatisés : STIR/SHAKEN identifie et bloque ces appels, rendant le système téléphonique professionnel plus sécurisé et fiable. Le fournisseur de services vocaux surveille les modèles de trafic, identifie les appels automatisés illégaux et vous aide à prendre les mesures appropriées.

- Rend les identifications des appelants fiables : les abonnés sont conscients des appels légitimes et peuvent les donner la priorité au spam, ce qui leur donne plus de temps pour répondre aux véritables appelants.

- Protège contre la fraude : la fraude peut entraîner des pertes financières. STIR/SHAKEN aide à protéger les entreprises contre la fraude téléphonique, réduisant ainsi les dépenses inutiles.

- Les appels professionnels légitimes sont couronnés de succès : depuis l'introduction de ces normes d'authentification des appels en 2020, de plus en plus de fournisseurs de services se sont inscrits pour permettre aux appelants authentifiés d'accéder de manière fiable à leurs réseaux téléphoniques.

Pourquoi devriez-vous utiliser des numéros authentifiés pour la numérotation sortante

Les numéros de téléphone professionnels authentifiés vous aident à établir la crédibilité de votre entreprise et à apporter la confiance initiale nécessaire aux clients pour répondre aux appels. Il offre plusieurs bonnes choses pour une organisation, telles que :

Augmentation des taux de réponse aux appels

Lorsque vous enregistrez le nom de votre identifiant d'appelant auprès du fournisseur de services et mettez en œuvre STIR/SHAKEN, cela aide les clients à voir qu'un appel est authentique et provient d'une source légitime. Vos appels parviennent aux oreilles des clients au lieu d'acheminer vers leur messagerie vocale.

Lorsque votre identification de l'appelant est positive, les clients ne vous bloquent pas définitivement. Cela évite de faibles notes d’attestation et peut conduire à de meilleures opportunités de vente et à des relations établies à long terme avec les clients.

Réputation de la marque améliorée

Vous pouvez montrer votre engagement envers la sécurité et l'intégrité des clients avec des numéros authentifiés. Cela vous aide à faire de bonnes premières impressions, car les clients pensent que vous êtes une source digne de confiance et non un escroc essayant de se faire passer pour vous.

Grâce à la réputation positive de votre marque , les clients se sentent plus en confiance lorsqu'ils répondent à leur téléphone sans hésitation. À l’inverse, si votre identification de l’appelant est inexacte, les consommateurs peuvent avoir l’impression que vous participez à des pratiques louches, érodant ainsi leur confiance dans votre marque.

Conformité à la réglementation

De nombreux pays et organismes de réglementation imposent STIR/SHAKEN pour les appels sortants. Les règles de la Federal Communications Commission (FCC) exigent que la plupart des fournisseurs implémentent STIR/SHAKEN sur leur réseau IP.

Ils exigent que les fournisseurs certifient dans la base de données d'atténuation des appels automatisés qu'ils ont mis en œuvre STIR/SHAKEN, dans le cadre de la loi TRACED , qui signifie Telephone Robocall Abuse Criminal Enforcement and Deterrence.

La loi définit les risques et les sanctions en cas de communications téléphoniques frauduleuses.

Quel est le lien entre STIR/SHAKEN et 10DLC

Les codes longs à 10 chiffres (10DLC) sont des numéros de code longs locaux approuvés par les opérateurs de numéros mobiles locaux pour la messagerie d'application à personne (A2P). Puisqu’elles sont pré-approuvées par les opérateurs de réseaux téléphoniques, les entreprises évitent toute pénalité due au non-respect des réglementations en matière de messagerie.

A2P 10DLC se concentre sur l'authentification SMS, tandis que STIR/SHAKEN se concentre sur l'authentification de l'identification de l'appelant. Ensemble, ils améliorent la sécurité et l'intégrité des communications d'entreprise.

Ils se complètent. La conformité 10DLC oblige les entreprises à enregistrer leur marque et leurs campagnes, réduisant ainsi le risque de communications non autorisées. STIR/SHAKEN empêche l'usurpation d'identité de l'appelant, créant ainsi un environnement plus sécurisé pour la communication vocale.

Le remuer/secouer est-il obligatoire ?

Oui, aux États-Unis, il est obligatoire de mettre en œuvre le protocole à partir du 30 juin 2021 pour les grands transporteurs et du 30 juin 2022 pour les petits transporteurs et les transporteurs ruraux. La loi TRACED impose la mise en œuvre de STIR/SHAKEN.

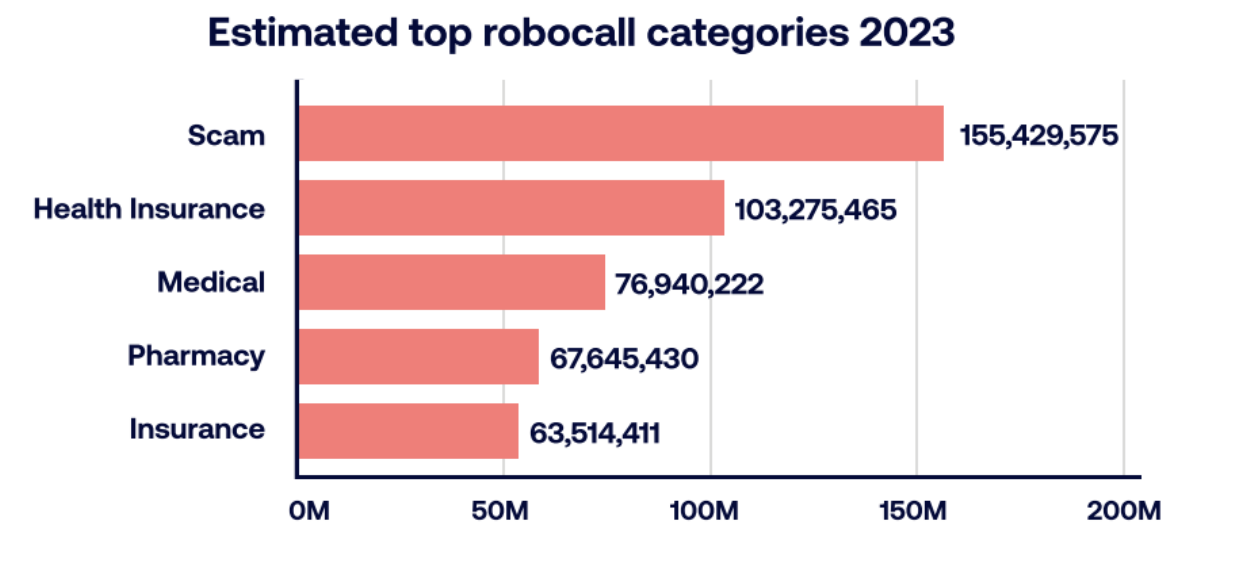

Les consommateurs américains ont reçu à eux seuls plus de 60 milliards d’appels automatisés en 2023. Face à la tendance à la hausse des appels automatisés et des fraudes téléphoniques, les organismes de réglementation de différents pays encouragent les entreprises à adopter des mesures d’authentification robustes dans les délais de mise en œuvre.

Récemment, la FCC a adopté de nouvelles règles pour renforcer la protection des consommateurs, permettant aux opérateurs de bloquer de manière plus agressive les appels et les SMS malveillants provenant de réseaux téléphoniques non conformes.

D'autres pays font quelques progrès dans l'authentification des appels tout en empêchant l'usurpation de l'identité de l'appelant. On estime que 25 % de tous les appels entrants sur des numéros de téléphone canadiens étaient des appels automatisés en 2021. Pour lutter contre cela, la FCC des États-Unis s'est engagée à coopérer avec le Canada dans ses efforts d'application de la loi.

Restez vigilant avec Nextiva

Après avoir appliqué des réglementations pour atténuer les appels automatisés, le nombre de plaintes déposées auprès de la Federal Trade Commission a diminué. Cependant, ils restent un problème.

Gardez une longueur d'avance sur les exigences STIR/SHAKEN avec une plateforme VoIP professionnelle entièrement conforme de Nextiva. Il est facile à configurer et votre équipe adorera ses fonctionnalités. De plus, vous préserverez également la confiance des clients dans votre marque afin de pouvoir faire évoluer votre entreprise plus rapidement.

Service VoIP professionnel bien fait.

Intégrez un service téléphonique sécurisé, des SMS, des vidéos et des discussions d'équipe sur UNE SEULE plateforme.