Attaques de ransomwares dans les cabinets d'avocats : ce que vous devez savoir pour protéger votre cabinet

Publié: 2022-05-07Les cabinets d'avocats sont les principales cibles d'attaques de ransomwares de plus en plus graves. Il est temps de prendre la menace plus au sérieux.

REMARQUE : cet article est destiné à informer nos lecteurs sur les problèmes liés aux entreprises aux États-Unis. Il n'est en aucun cas destiné à fournir des conseils juridiques ou à approuver une ligne de conduite spécifique. Pour obtenir des conseils sur votre situation particulière, consultez votre conseiller juridique.

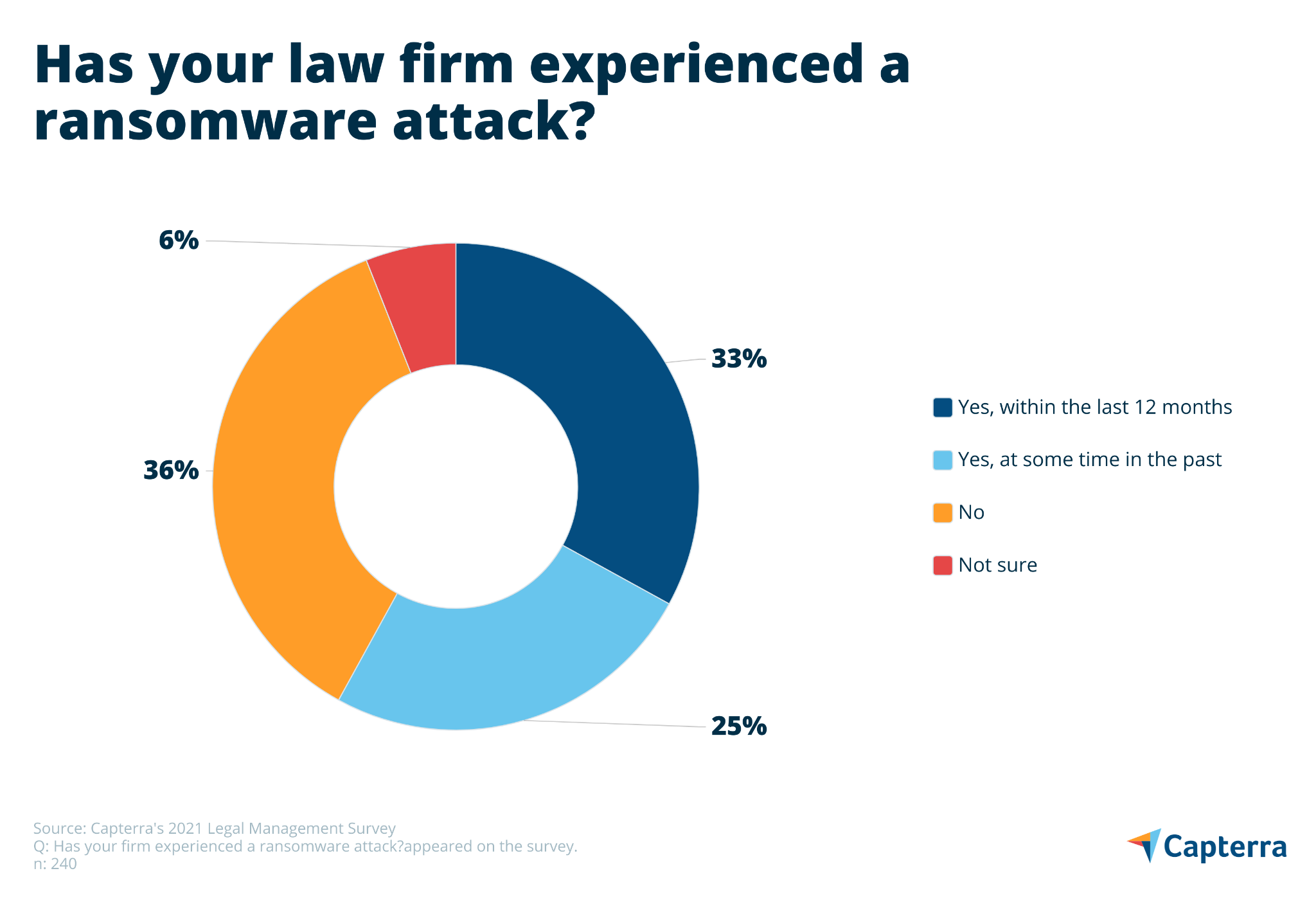

Votre cabinet d'avocats détient des montagnes d'informations hautement sensibles, allant des documents fiscaux des clients aux secrets commerciaux de l'entreprise. Cela fait de vous une cible privilégiée des attaquants de rançongiciels qui deviennent de plus en plus agressifs de jour en jour, et le scénario est plus probable que vous ne le pensez. Notre récente enquête a révélé qu'un tiers des cabinets d'avocats ont été attaqués au cours de la dernière année.

Dans ce rapport, nous révélerons les résultats de notre récente enquête sur la sécurité des cabinets d'avocats, vous aiderons à comprendre pourquoi la menace des ransomwares se développe si rapidement et vous proposerons des stratégies pour atténuer ce risque pour votre pratique.

Qu'est-ce qu'un ransomware ?

Un ransomware est une forme de malware qui crypte les données et empêche l'accès à ces données jusqu'à ce qu'un paiement soit effectué. Les paiements de rançon sont presque toujours effectués sous la forme de crypto-monnaies telles que Bitcoin et Monero. Les rançongiciels cryptent les fichiers à l'aide de clés symétriques et asymétriques générées de manière aléatoire. Lors du paiement de la rançon, la victime reçoit la clé asymétrique qui est (espérons-le) utilisée pour décrypter ses fichiers.

Le rançongiciel des cabinets d'avocats est une menace grave et croissante

Le 4 juin, l'administration Biden a comparé la menace des rançongiciels modernes à celle du terrorisme international et a encouragé toutes les entreprises à prendre la menace beaucoup plus au sérieux. Cela faisait suite à l'attaque de mai contre le pipeline colonial qui a entraîné des pénuries de gaz le long de la côte Est et une attaque ultérieure contre JBS, le plus grand producteur de viande au monde.

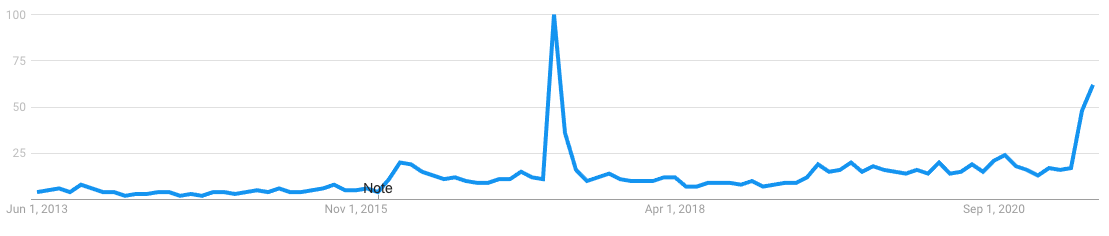

Les ransomwares existent depuis la fin des années 1980, mais vous n'en avez peut-être pas entendu parler jusqu'à ce que les attaques WannaCry de 2017 aient propulsé le système sous les projecteurs mondiaux. En quelques jours, des centaines de milliers d'attaques WannaCry se sont déroulées dans plus de 150 pays, verrouillant tout, du National Health Service du Royaume-Uni à la plus grande entreprise de télécommunications espagnole, Telefonica.

Huit ans de données Google Trends pour le terme de recherche ransomware. Le gros pic en 2017 est WannaCry - le pic récent a commencé avec l'attaque du pipeline colonial en mai. ( Source )

Mais il y avait en 2017 une autre souche de rançongiciel grave, mais moins connue, appelée NotPetya, qui a causé plus de 1,2 milliard de dollars de pertes mondiales. NotPetya était une menace encore plus sophistiquée que WannaCry, paralysant d'innombrables grandes entreprises, dont DLA Piper, l'un des trois plus grands cabinets d'avocats au monde.

Le réseau de DLA Piper a été touché pendant plus d'une semaine, laissant les avocats sans accès aux données des clients, aux e-mails et même aux systèmes téléphoniques. En fin de compte, l'attaque a coûté à DLA Piper environ 300 millions de dollars et a nécessité plusieurs mois de remédiation pour que l'entreprise redevienne pleinement opérationnelle.

Si DLA Piper ne peut pas empêcher une attaque par rançongiciel, comment les petites et moyennes entreprises comme la vôtre peuvent-elles s'en sortir ?

Selon les cabinets d'avocats que nous avons interrogés, pas si bien.

Un cabinet d'avocats sur trois attaqué par un rançongiciel au cours des 12 derniers mois

Nos recherches révèlent que 58 % des cabinets d'avocats de petite et moyenne taille ont été confrontés à un incident de ransomware. Plus surprenant encore, nos recherches révèlent qu'une personne sur trois (33 %) a été attaquée au cours des 12 derniers mois seulement .

Contrairement aux souches de ransomwares à propagation automatique telles que WannaCry et NotPetya, les nouvelles variantes de ransomwares exploités par l'homme telles que Ryuk et REvil sont de plus en plus destinées à des organisations spécifiques. Ils exploitent des modèles de ransomware en tant que service qui permettent aux affiliés de lancer des attaques en échange d'une réduction des bénéfices.

C'est pourquoi nous avons constaté une forte augmentation des attaques de ransomwares très ciblées contre des entités connues pour posséder des données précieuses et urgentes, notamment les hôpitaux, les municipalités et les cabinets d'avocats . Les gangs de rançongiciels savent très bien que ces organisations tolèrent peu les temps d'arrêt et sont très motivées pour remettre les opérations en marche le plus rapidement possible.

Mais ça empire. Des attaques de rançongiciels à deux volets sont maintenant apparues qui non seulement verrouillent vos données, mais menacent également de publier une copie des fichiers volés sur Internet si la rançon n'est pas payée, en utilisant une violation potentielle des données pour appliquer encore plus de pression.

Les attaques hautement ciblées entraînent également des demandes de rançon astronomiques. Un gang de rançongiciels connu sous le nom de DarkSide (une filiale de REvil) a collecté près de 5 millions de dollars grâce à l'attaque du Colonial Pipeline tandis que les attaquants de JBS ont récolté 11 millions de dollars. Mais même ces sommes sont dérisoires par rapport au paiement choquant de 40 millions de dollars de rançon du géant de l'assurance CNA Financial en mars à la suite d'une attaque de ransomware d'une semaine.

Comment les cabinets d'avocats réagissent-ils à une attaque de ransomware ?

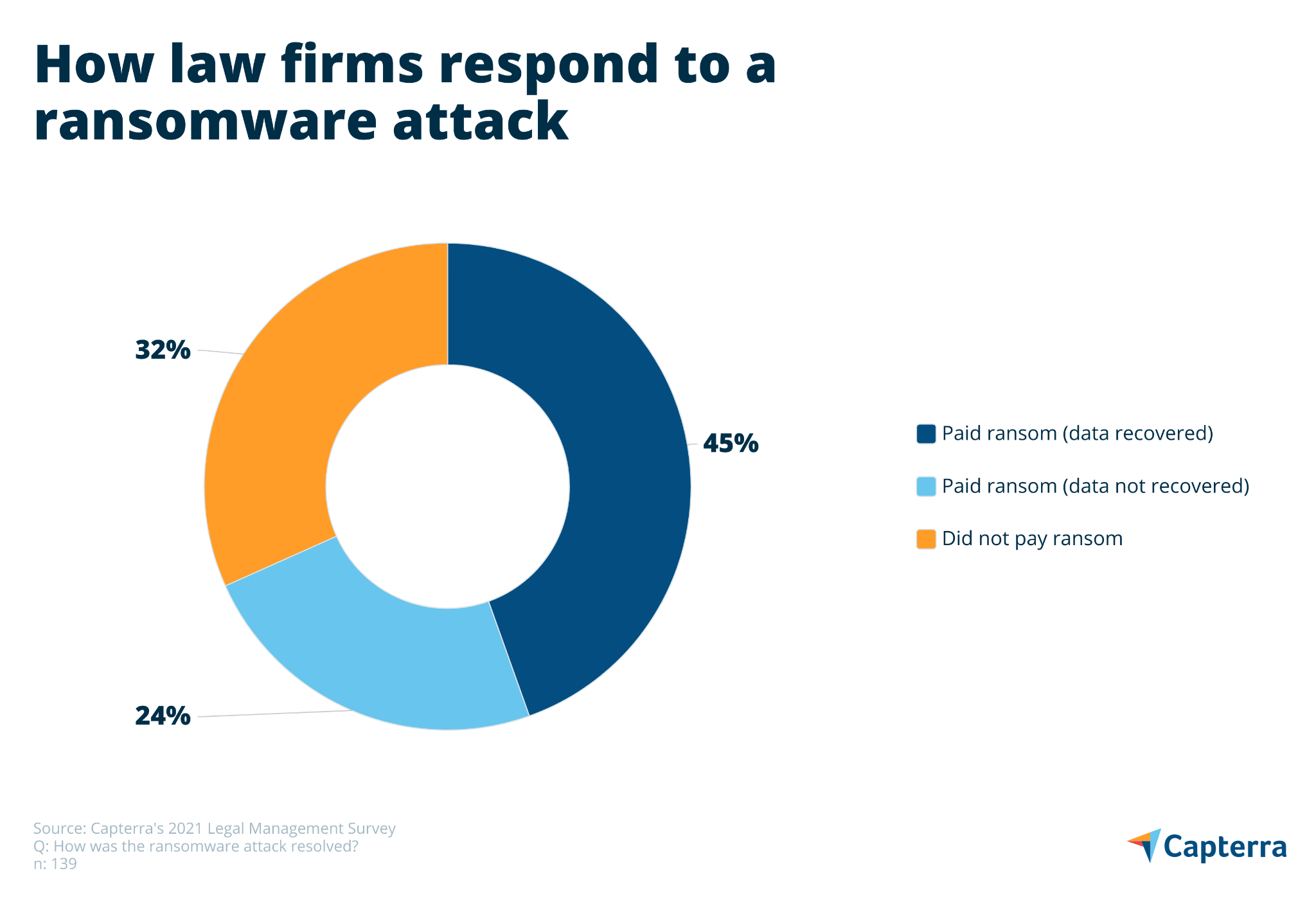

Selon notre enquête, 69 % des cabinets d'avocats paient la rançon. Parmi les entreprises qui paient une rançon, environ deux sur trois (65 %) sont en mesure de retrouver l'accès à leurs données. Mais cela signifie également que 35 % des entreprises paient une rançon uniquement pour ne rien obtenir en retour.

Parmi les cabinets d'avocats qui ont refusé de payer une rançon, 57 % ont pu décrypter ou supprimer le logiciel malveillant. 32 % des entreprises qui n'ont pas payé ont pu se remettre de l'attaque à l'aide d'une sauvegarde des données, une stratégie clé pour éviter une perte totale de données, le pire scénario d'une attaque par ransomware.

Vous pouvez également consulter des ressources gratuites telles que ID Ransomware et le projet No More Ransomware pour vous aider à déterminer exactement le type de logiciel malveillant auquel vous avez affaire et trouver une clé de déchiffrement qui pourrait vous permettre de supprimer le ransomware sans effectuer de paiement.

Si tout le reste échoue, tous les cabinets d'avocats devraient avoir une solide stratégie de sauvegarde et de restauration des données sur laquelle se rabattre. Si ce n'est pas le cas, assurez-vous de consulter la liste restreinte des logiciels de sauvegarde de données de Capterra pour trouver l'outil qui convient le mieux à votre entreprise.

5 conseils pour protéger votre cabinet d'avocats contre une attaque de ransomware

Certaines variantes de ransomware collectent les informations d'identification du réseau tandis que d'autres pénètrent dans votre réseau via des ports non sécurisés ou des appareils distants. Mais la plupart des infections de ransomwares proviennent d'une sécurité réseau inadéquate, de schémas de phishing et d'une mauvaise hygiène de sécurité des employés. Voici quelques mesures que vous pouvez prendre pour atténuer la menace d'une attaque de ransomware contre votre entreprise.

Conseil n° 1 : Améliorez votre posture de sécurité

Effectuez une évaluation des risques de cybersécurité pour acquérir une compréhension complète des actifs informationnels de votre entreprise et identifier les vulnérabilités de sécurité qui les mettent en péril. Certaines entreprises choisissent d'aller plus loin et d'utiliser des tests d'intrusion (c'est-à-dire un piratage contrôlé) pour identifier et corriger les vulnérabilités du réseau.

Heureusement, 83 % des entreprises de notre enquête ont effectué une évaluation de la sécurité de leurs systèmes numériques à un moment donné dans le passé, mais seulement 39 % l'ont fait au cours de la dernière année. La nature dynamique des cybermenaces exige que des évaluations de sécurité soient effectuées chaque année.

Si vous souhaitez améliorer la sécurité mais ne savez pas par où commencer, une option consiste à utiliser le cadre ISO/IEC 270001 pour établir une référence pour votre entreprise, que vous choisissiez ou non de passer par la certification. Les normes fournies par ISO/IEC 270001 peuvent aider votre entreprise à identifier les faiblesses de sécurité et à développer les politiques et contrôles nécessaires pour la protéger contre les menaces de cybersécurité.

Conseil n° 2 : assurez-vous que tous les logiciels sont mis à jour

Les attaques WannaCry et NotPetya ont exploité l'exploit EternalBlue pour infecter les appareils Windows qui n'avaient pas encore été corrigés. Frustrant, Microsoft avait rendu le correctif disponible des mois avant les premières attaques WannaCry et toute organisation qui avait correctement mis à jour ses systèmes aurait facilement évité l'infection.

La leçon simple ici est de s'assurer que tous vos logiciels sont à jour à tout moment. Activez les mises à jour automatiques sur les logiciels qui les proposent et vérifiez périodiquement les mises à jour sur les logiciels qui ne le proposent pas. Gardez à l'esprit que votre logiciel peut atteindre un état de fin de vie, après quoi il ne sera plus pris en charge par les mises à jour. Dans ces situations, vous devez effectuer une mise à niveau vers un nouveau logiciel ou remplacer vos appareils non pris en charge.

Conseil n° 3 : utilisez des mots de passe et des méthodes d'authentification forts

Utilisez des mots de passe complexes ou des phrases secrètes composées d'au moins 12 caractères (incluez toujours des chiffres, des lettres majuscules, des lettres minuscules et des caractères spéciaux) et assurez-vous d'utiliser un mot de passe unique pour chaque compte. Pour faciliter cela, de nombreuses entreprises optent pour un logiciel de gestion des mots de passe qui crée automatiquement des mots de passe forts et les stocke en toute sécurité.

Mais les mots de passe ne suffisent pas à eux seuls. Assurez-vous que l'authentification à deux facteurs (2FA) est activée pour toutes les applications professionnelles (c'est-à-dire, exigez des mesures de sécurité secondaires telles qu'un code envoyé sur votre téléphone mobile). C'est le moyen le plus efficace d'empêcher la plupart des méthodes utilisées par les cybercriminels pour compromettre les réseaux, prendre le contrôle des comptes et finalement installer des rançongiciels.

Malheureusement, seulement 54 % des entreprises interrogées utilisent 2FA pour toutes les applications métier. Ce nombre est bien trop faible et signifie que près de la moitié de tous les cabinets d'avocats misent bêtement sur les seuls mots de passe pour protéger leurs données. Il convient de noter que l'attaque de Colonial Pipeline était le résultat d'un seul mot de passe compromis pour une connexion VPN d'entreprise qui n'avait pas activé l'authentification à deux facteurs.

Conseil n° 4 : Protégez-vous contre les schémas de phishing

Les schémas de phishing restent un vecteur d'attaque principal pour les attaques de ransomwares. En fait, l'attaque du rançongiciel DLA Piper a été retracée jusqu'au bureau de l'entreprise en Ukraine, où un administrateur a cliqué sur un lien dans un e-mail de phishing.

Il est essentiel que tout le personnel du cabinet d'avocats soit au courant des stratagèmes de phishing sophistiqués qui ciblent des employés individuels et les incitent à cliquer sur un lien malveillant, à télécharger une pièce jointe chargée de logiciels malveillants ou à saisir leurs informations d'identification sur un faux site Web. Effectuez des tests d'hameçonnage pour déterminer la vulnérabilité de votre personnel aux tactiques d'ingénierie sociale et aux stratagèmes d'hameçonnage.

Notre recherche révèle que 52 % des cabinets d'avocats utilisent le courrier électronique comme principal moyen de communication interne. Cela signifie que la protection contre les menaces par e-mail doit figurer parmi vos principales priorités. Consultez notre catalogue de sécurité des e-mails pour trouver le meilleur outil pour votre entreprise.

Conseil n° 5 : organisez régulièrement des formations de sensibilisation à la sécurité

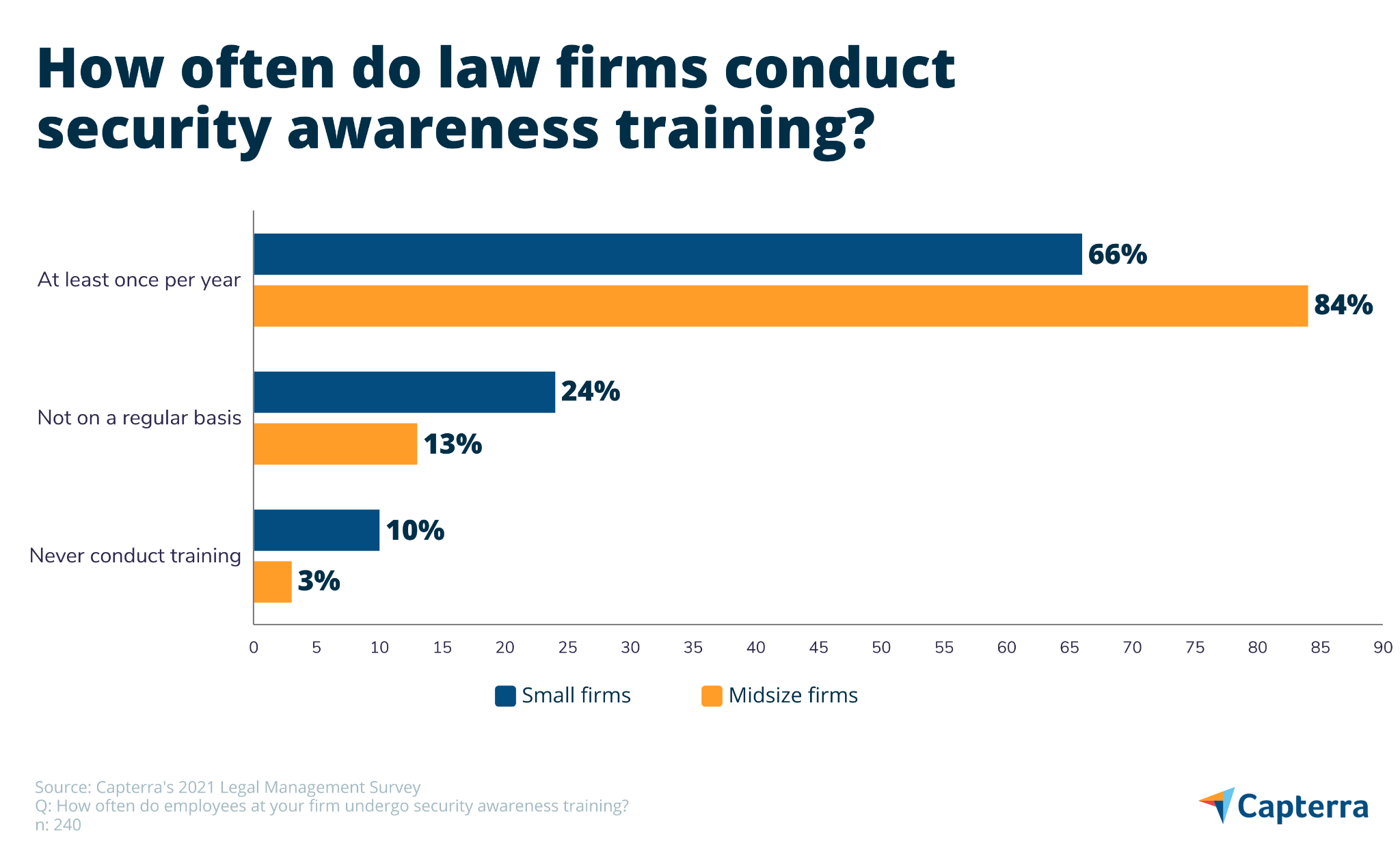

La clé pour prévenir tous les types de menaces de cybersécurité est la formation de sensibilisation à la sécurité. Notre enquête a révélé que 75 % des petites et moyennes entreprises organisent régulièrement des formations de sensibilisation à la sécurité.

Et bien que trois sur quatre ne soient pas mauvais, une inspection plus approfondie révèle que les petites entreprises sont bien en retard par rapport aux entreprises de taille moyenne. Seulement 65 % des petites entreprises organisent régulièrement des formations de sensibilisation à la sécurité, contre 84 % des entreprises de taille moyenne. De plus, une petite entreprise alarmante sur 10 déclare ne jamais offrir de formation de sensibilisation à la sécurité.

Si vous avez besoin d'aide pour démarrer un programme de formation de sensibilisation à la sécurité des employés, consultez notre liste des meilleures plates-formes logicielles de formation selon une collection de données impartiales et d'avis d'utilisateurs. Si vous n'avez que quelques employés, consultez notre liste de logiciels de système de gestion de l'apprentissage (LMS) gratuits et open source pour trouver des solutions de formation à faible coût.

Une once de prévention vaut une livre de sécurité

En 2018, l'American Bar Association a émis un avis formel 483 qui a étendu le devoir de compétence des avocats à l'utilisation sécurisée de la technologie et a établi une obligation de surveiller et de répondre efficacement aux violations de données.

Cela signifie que l'utilisation de mesures préventives de base pour sécuriser les données de votre entreprise n'est pas seulement une pratique exemplaire, c'est une obligation.

En fin de compte, la décision de payer ou de ne pas payer une rançon appartient à chaque entreprise et à ses circonstances uniques. Bien que nos recherches révèlent que le paiement de la rançon fonctionne plus souvent qu'il ne l'est pas, le fait d'effectuer ce paiement incite les pirates à poursuivre leurs stratagèmes et pourrait également encourager des attaques ultérieures contre votre entreprise.

Méthodologie

L'enquête sur la gestion juridique 2021 de Capterra a été menée en mai 2021 auprès de 401 professionnels du droit (dont 240 avocats) pour en savoir plus sur l'automatisation, la sécurité et d'autres pratiques des cabinets d'avocats. Les répondants ont été présélectionnés pour un emploi à temps plein dans des cabinets d'avocats de petite taille (1 à 14 avocats) et de taille moyenne (15 à 49 avocats). L'enquête excluait les praticiens seuls sans employés.