Ataques de ransomware de bufetes de abogados: lo que necesita saber para proteger su práctica

Publicado: 2022-05-07Los bufetes de abogados son los principales objetivos de los ataques de ransomware cada vez más graves. Es hora de tomar la amenaza más en serio.

NOTA: Este artículo pretende informar a nuestros lectores sobre las preocupaciones relacionadas con los negocios en los Estados Unidos. De ninguna manera tiene la intención de proporcionar asesoramiento legal o respaldar un curso de acción específico. Para obtener asesoramiento sobre su situación específica, consulte a su asesor legal.

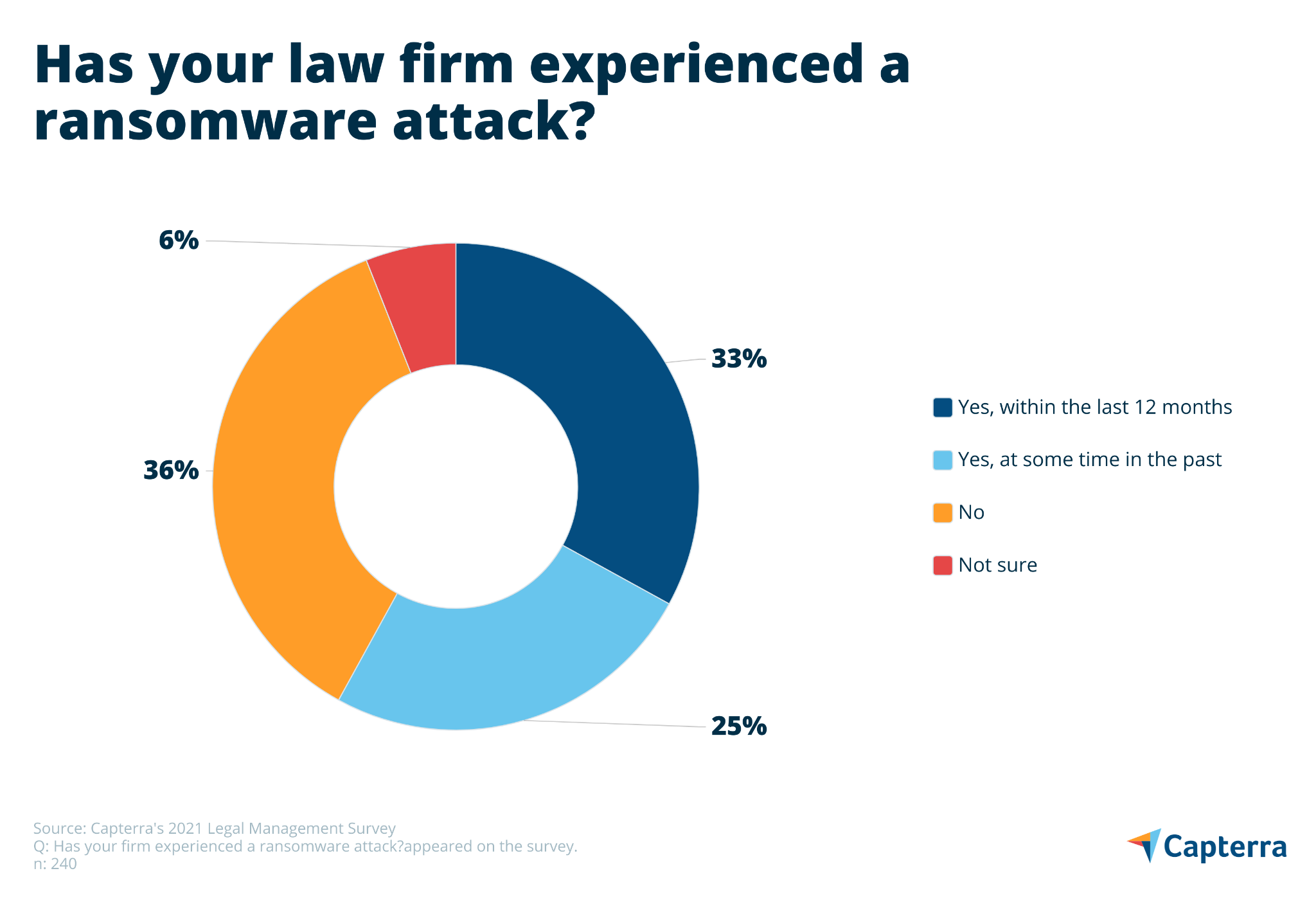

Su bufete de abogados tiene montañas de información altamente confidencial que incluye todo, desde documentos fiscales de clientes hasta secretos comerciales de la empresa. Esto lo convierte en un objetivo principal de los atacantes de ransomware que se vuelven más agresivos cada día, y el escenario es más probable de lo que piensa. Nuestra encuesta reciente encontró que un tercio de los bufetes de abogados han sido atacados en el último año.

En este informe, revelaremos los resultados de nuestra reciente encuesta de seguridad de la firma de abogados, lo ayudaremos a comprender por qué la amenaza del ransomware está creciendo tan rápidamente y brindaremos estrategias para mitigar ese riesgo para su práctica.

¿Qué es el ransomware?

El ransomware es una forma de malware que cifra los datos y evita el acceso a esos datos hasta que se realiza un pago. Los pagos de rescate casi siempre se realizan en forma de criptomonedas como Bitcoin y Monero. El ransomware cifra los archivos mediante claves simétricas y asimétricas generadas aleatoriamente. Tras el pago del rescate, a la víctima se le envía la clave asimétrica que (con suerte) se utiliza para descifrar sus archivos.

El ransomware para bufetes de abogados es una amenaza grave y creciente

El 4 de junio, la administración Biden comparó la amenaza del ransomware moderno con la del terrorismo internacional y alentó a todas las empresas a tomar la amenaza mucho más en serio. Esto siguió al ataque de May al Oleoducto Colonial que provocó escasez de gas a lo largo de la costa este y un ataque posterior a JBS, el mayor productor de carne del mundo.

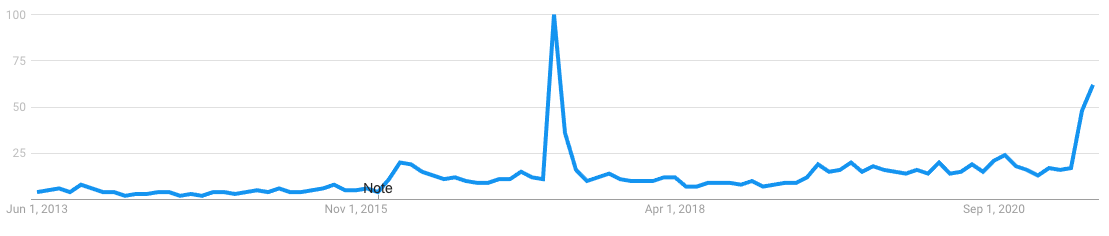

El ransomware ha existido desde fines de la década de 1980, pero es posible que no haya oído hablar de él hasta que los ataques WannaCry de 2017 llevaron el esquema al centro de atención mundial. En cuestión de días, cientos de miles de ataques WannaCry se desarrollaron en más de 150 países, bloqueando todo, desde el Servicio Nacional de Salud del Reino Unido hasta la compañía de telecomunicaciones más grande de España, Telefónica.

Ocho años de datos de Google Trends para el término de búsqueda ransomware. El gran pico en 2017 es WannaCry: el pico reciente comenzó con el ataque al oleoducto colonial de May. ( Fuente )

Pero hubo otra cepa de ransomware severa, aunque menos conocida, en 2017 llamada NotPetya que causó más de $ 1.2 mil millones en pérdidas globales. NotPetya era una amenaza aún más sofisticada que WannaCry, que paralizó a innumerables empresas importantes, incluida DLA Piper, una de las tres firmas de abogados más importantes del mundo.

La red de DLA Piper se vio afectada durante más de una semana, lo que dejó a los abogados sin acceso a los datos de los clientes, el correo electrónico e incluso los sistemas telefónicos. Al final, el ataque le costó a DLA Piper un estimado de $300 millones y requirió varios meses de remediación para que la empresa volviera a estar completamente operativa.

Si DLA Piper no puede evitar un ataque de ransomware, ¿qué tan bien pueden esperar que les vaya a las pequeñas y medianas empresas como la suya?

Según los bufetes de abogados que encuestamos, no tan bien.

Uno de cada tres bufetes de abogados atacados por ransomware en los últimos 12 meses

Nuestra investigación encuentra que el 58 % de las firmas de abogados pequeñas y medianas han experimentado un incidente de ransomware. Más sorprendente aún, nuestra investigación encuentra que uno de cada tres (33%) ha sido atacado en los últimos 12 meses .

A diferencia de las cepas de ransomware que se propagan automáticamente, como WannaCry y NotPetya, las nuevas variantes de ransomware operadas por humanos , como Ryuk y REvil, están cada vez más dirigidas a organizaciones específicas. Operan modelos de ransomware como servicio que permiten a los afiliados lanzar ataques a cambio de una parte de las ganancias.

Es por eso que hemos visto un fuerte aumento en los ataques de ransomware altamente dirigidos a entidades que se sabe que poseen datos valiosos y sensibles al tiempo, incluidos hospitales, municipios y bufetes de abogados . Las pandillas de ransomware saben muy bien que estas organizaciones tienen poca tolerancia al tiempo de inactividad y están muy motivadas para que las operaciones vuelvan a funcionar lo más rápido posible.

Pero se pone peor. Ahora han surgido dos ataques de ransomware que no solo bloquean sus datos, sino que también amenazan con liberar una copia de los archivos robados en Internet si no se paga el rescate, utilizando una posible violación de datos para aplicar aún más presión.

Los ataques altamente dirigidos también están generando demandas de rescate astronómicas. Una pandilla de ransomware conocida como DarkSide (una filial de REvil) recaudó casi $5 millones del ataque de Colonial Pipeline, mientras que los atacantes de JBS obtuvieron la friolera de $11 millones. Pero incluso esas sumas palidecen en comparación con el impactante pago de rescate de $ 40 millones del gigante de seguros CNA Financial en marzo después de un ataque de ransomware de una semana.

¿Cómo responden los bufetes de abogados a un ataque de ransomware?

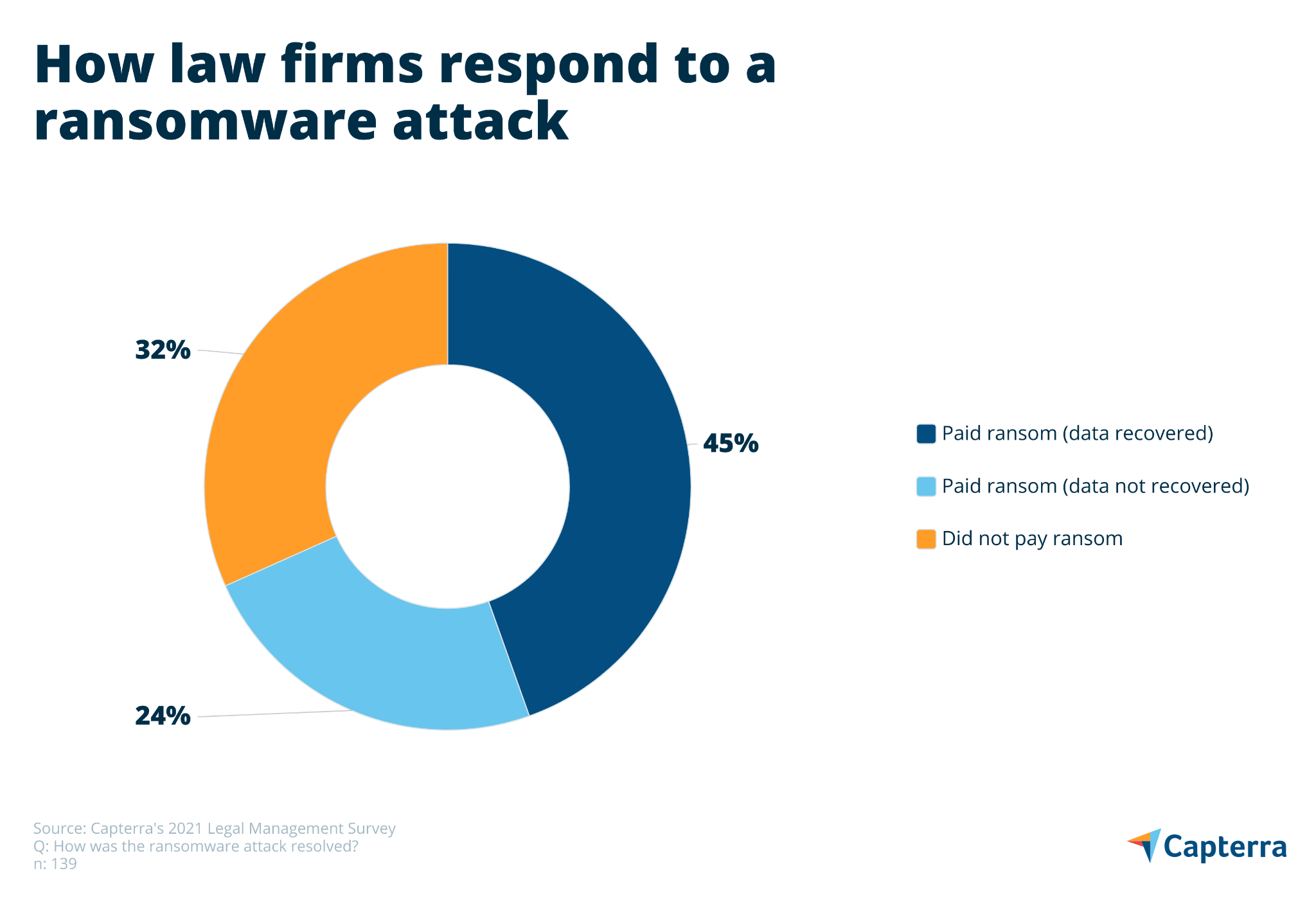

Según nuestra encuesta, el 69 % de los bufetes de abogados pagan el rescate. De aquellas empresas que pagan un rescate, aproximadamente dos de cada tres (65%) pueden recuperar el acceso a sus datos. Pero eso también significa que el 35% de las empresas pagan un rescate y no reciben nada a cambio.

De los bufetes de abogados que se negaron a pagar un rescate, el 57 % pudo descifrar o eliminar el malware. Otro 32 % de las empresas que no pagaron pudieron recuperarse del ataque mediante una copia de seguridad de datos, una estrategia clave para evitar una pérdida total de datos, el peor de los casos de un ataque de ransomware.

También puede buscar recursos gratuitos como ID Ransomware y No More Ransomware Project para ayudar a determinar exactamente con qué tipo de malware está tratando y encontrar una clave de descifrado que le permita eliminar el ransomware sin realizar un pago.

Si todo lo demás falla, todos los bufetes de abogados deben tener una sólida estrategia de copia de seguridad y restauración de datos a la que recurrir. Si el suyo no es así, asegúrese de consultar la lista de software de copia de seguridad de datos de Capterra para encontrar la herramienta que mejor se adapte a su empresa.

5 consejos para proteger su bufete de abogados contra un ataque de ransomware

Algunas variantes de ransomware recolectan credenciales de red, mientras que otras ingresan a su red a través de puertos inseguros o dispositivos remotos. Pero la mayoría de las infecciones de ransomware se derivan de una seguridad de red inadecuada, esquemas de phishing y una mala higiene de la seguridad de los empleados. Aquí hay algunos pasos que puede seguir para mitigar la amenaza de un ataque de ransomware en su empresa.

Consejo #1: Mejore su postura de seguridad

Realice una evaluación de riesgos de ciberseguridad para obtener una comprensión completa de los activos de información de su empresa e identificar las vulnerabilidades de seguridad que los ponen en peligro. Algunas empresas optan por ir un paso más allá y emplean pruebas de penetración (es decir, piratería informática controlada) para identificar y corregir las vulnerabilidades de la red.

Afortunadamente, el 83 % de las empresas de nuestra encuesta han realizado una evaluación de seguridad de sus sistemas digitales en algún momento del pasado, pero solo el 39 % lo ha hecho en el último año. La naturaleza dinámica de las amenazas cibernéticas exige que se realicen evaluaciones de seguridad anualmente.

Si desea mejorar la seguridad pero no está seguro por dónde empezar, una opción es utilizar el marco ISO/IEC 270001 para establecer un punto de referencia para su empresa, ya sea que elija o no obtener la certificación. Los estándares proporcionados por ISO/IEC 270001 pueden ayudar a su empresa a identificar las debilidades de seguridad y desarrollar las políticas y los controles necesarios para protegerla contra las amenazas de ciberseguridad.

Consejo #2: asegúrese de que todo el software esté actualizado

Los ataques WannaCry y NotPetya aprovecharon el exploit EternalBlue para infectar dispositivos Windows que aún no habían sido parcheados. De manera frustrante, Microsoft había puesto a disposición el parche meses antes de los primeros ataques de WannaCry y cualquier organización que hubiera actualizado correctamente sus sistemas habría evitado fácilmente la infección.

La lección simple aquí es asegurarse de que todo su software esté actualizado en todo momento. Habilite las actualizaciones automáticas en el software que lo ofrece y verifique periódicamente si hay actualizaciones en el software que no lo hace. Tenga en cuenta que su software puede llegar a un estado de fin de vida después del cual ya no es compatible con las actualizaciones. En estas situaciones, debe actualizar a un nuevo software o reemplazar sus dispositivos no compatibles.

Consejo #3: Use contraseñas seguras y métodos de autenticación

Use contraseñas complejas o frases de contraseña compuestas por al menos 12 caracteres (siempre incluya números, letras mayúsculas, minúsculas y caracteres especiales) y asegúrese de usar una contraseña única para cada cuenta. Para hacer esto más fácil, muchas empresas optan por un software de gestión de contraseñas que crea automáticamente contraseñas seguras y las almacena de forma segura.

Pero las contraseñas no son suficientes por sí solas. Asegúrese de que la autenticación de dos factores (2FA) esté habilitada para todas las aplicaciones comerciales (es decir, requiera medidas de seguridad secundarias, como un código enviado a su teléfono móvil). Esta es la forma más eficaz de evitar la mayoría de los métodos que utilizan los ciberdelincuentes para comprometer redes, apoderarse de cuentas y, en última instancia, instalar ransomware.

Desafortunadamente, solo el 54% de las empresas encuestadas usan 2FA para todas las aplicaciones comerciales. Este número es demasiado bajo y significa que casi la mitad de todos los bufetes de abogados confían tontamente en contraseñas solo para proteger sus datos. Vale la pena señalar que el ataque de Colonial Pipeline fue el resultado de una sola contraseña comprometida para el inicio de sesión de VPN de una empresa que no tenía habilitada la autenticación de dos factores.

Consejo #4: Protéjase contra esquemas de phishing

Los esquemas de phishing siguen siendo un vector de ataque principal para los ataques de ransomware. De hecho, el ataque del ransomware DLA Piper se rastreó hasta la oficina de la empresa en Ucrania, donde un administrador hizo clic en un enlace de un correo electrónico de phishing.

Es fundamental que todo el personal de la firma de abogados esté actualizado sobre los sofisticados esquemas de phishing que se dirigen a empleados individuales y los engañan para que hagan clic en un enlace malicioso, descarguen un archivo adjunto cargado de malware o ingresen sus credenciales en un sitio web falso. Realice pruebas de phishing para determinar la vulnerabilidad de su personal a las tácticas de ingeniería social y los esquemas de phishing.

Nuestra investigación encuentra que el 52% de los bufetes de abogados confían en el correo electrónico como su principal medio de comunicación interna. Esto significa que la protección contra las amenazas de correo electrónico debe estar entre sus principales prioridades. Visite nuestro catálogo de seguridad de correo electrónico para encontrar la mejor herramienta para su empresa.

Sugerencia n.° 5: Realice capacitaciones periódicas de concientización sobre seguridad

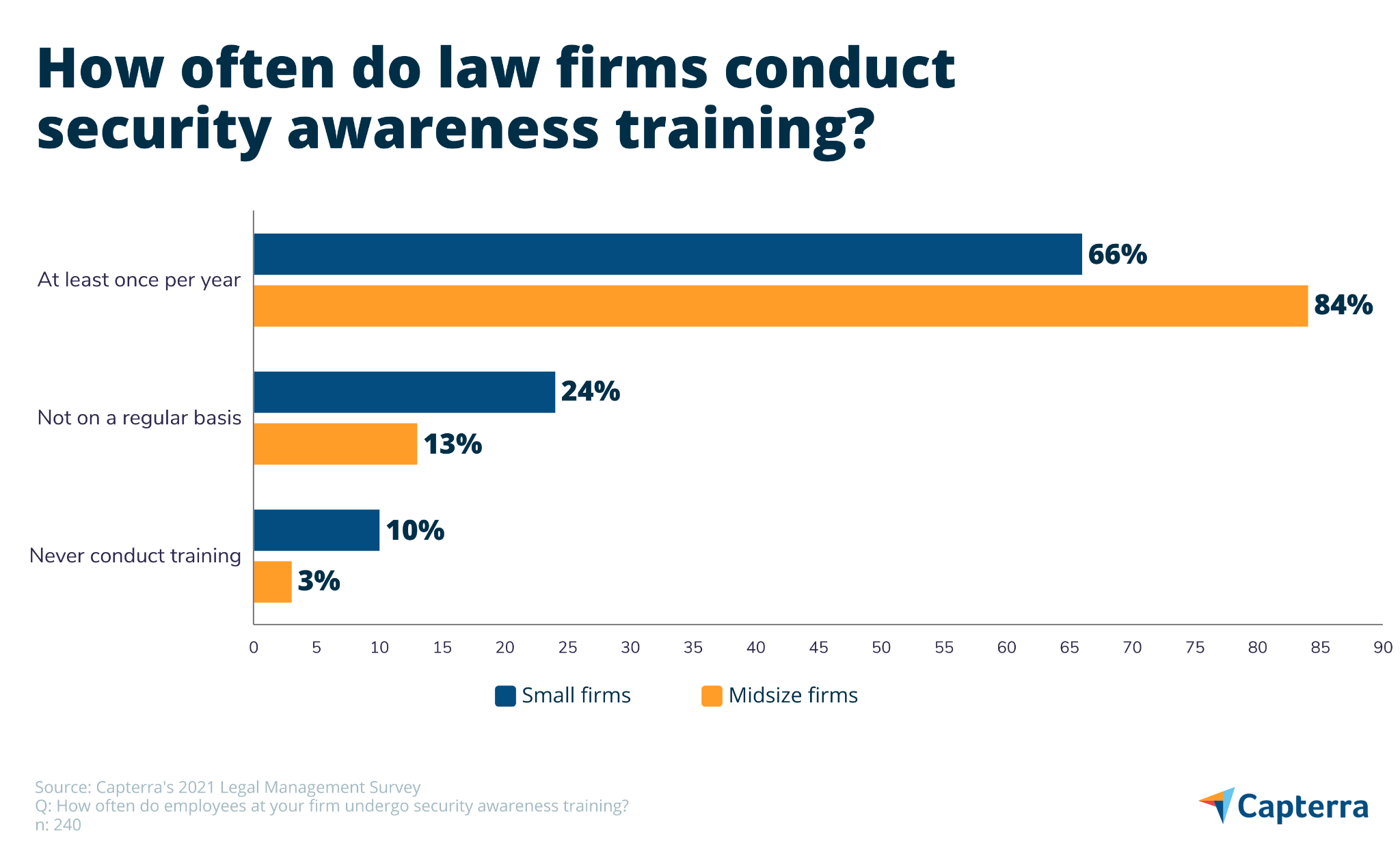

La clave para prevenir todo tipo de amenazas a la ciberseguridad es la capacitación en concientización sobre seguridad. Nuestra encuesta encontró que el 75 % de las pequeñas y medianas empresas realizan capacitaciones de concientización sobre seguridad de manera regular.

Y si bien tres de cuatro no está mal, una inspección más detallada revela que las pequeñas empresas están muy rezagadas con respecto a las empresas medianas. Solo el 65 % de las pequeñas empresas realizan capacitaciones regulares sobre seguridad en comparación con el 84 % de las medianas empresas. Además, una cifra alarmante de 1 de cada 10 pequeñas empresas dice que nunca brinda capacitación sobre seguridad.

Si necesita ayuda para comenzar un programa de capacitación de concientización sobre seguridad para empleados, eche un vistazo a nuestra lista de las mejores plataformas de software de capacitación de acuerdo con una recopilación de datos imparciales y reseñas de usuarios. Si solo tiene unos pocos empleados, eche un vistazo a nuestra lista de software de sistema de gestión de aprendizaje (LMS) gratuito y de código abierto para encontrar soluciones de capacitación de bajo costo.

Una onza de prevención vale una libra de seguridad

En 2018, la American Bar Association emitió la opinión formal 483 que amplió el deber de competencia de los abogados al uso seguro de la tecnología y estableció la obligación de monitorear y responder de manera efectiva a las violaciones de datos.

Esto significa que emplear medidas preventivas básicas para proteger los datos de su empresa no es solo una buena práctica, es una obligación.

Al final, la decisión de pagar o no pagar un rescate depende de cada empresa y sus circunstancias únicas. Si bien nuestra investigación encuentra que pagar el rescate funciona más a menudo que no, hacer ese pago incentiva a los actores de amenazas a continuar con sus esquemas y también podría alentar ataques posteriores a su empresa.

Metodología

La Encuesta de gestión legal 2021 de Capterra se realizó en mayo de 2021 entre 401 profesionales del derecho (240 de los cuales eran abogados) para obtener más información sobre la automatización, la seguridad y otras prácticas de los bufetes de abogados. Los encuestados fueron evaluados para empleo de tiempo completo en bufetes de abogados pequeños (1 a 14 abogados) y medianos (15 a 49 abogados). La encuesta excluyó a los profesionales independientes sin empleados.