8 mejores prácticas para la seguridad de su aplicación móvil en 2022

Publicado: 2022-01-04Las aplicaciones móviles han sido uno de los generadores de ingresos más importantes para muchas empresas. Sus ingresos han estado cerca de $ 693 mil millones en 2021 y se proyecta que alcancen los $ 935 mil millones en 2023. Sin embargo, este aumento fenomenal tiene el costo de las amenazas de ciberataques. Es por eso que la seguridad de las aplicaciones móviles es tan crucial.

Según el Informe de seguridad móvil 2021, el 97 % de las organizaciones se han enfrentado a ataques relacionados con dispositivos móviles y el 46 % de los empleados han descargado al menos una aplicación maliciosa. Esto ha generado muchas preocupaciones con respecto a las empresas y la seguridad de los datos de los usuarios que interactúan con las marcas para diferentes propósitos. Intercambian datos con las marcas en las aplicaciones durante estas interacciones, lo que lleva a una exposición maliciosa sin las medidas de seguridad adecuadas.

Es por eso que necesita medidas de seguridad confiables para evitar riesgos de datos y proteger a sus clientes. Consulte las diferentes prácticas recomendadas que puede utilizar para garantizar la seguridad de las aplicaciones móviles .

- Cifrados de datos

- Códigos seguros

- Autenticaciones de usuario

- Cumplimiento e integridad

- API seguras

- Disparadores de seguridad

- Privilegios de datos

- Contenedores Seguros

- Proteja su negocio

1. Cifrados de datos

Muchos usuarios utilizan muchas aplicaciones en todos los dispositivos y sistemas operativos. Por lo tanto, debe asegurarse de que los datos intercambiados a través de la aplicación no queden expuestos debido a la vulnerabilidad de cualquier sistema operativo o dispositivo.

Una forma de hacerlo es encriptando los datos entre aplicaciones. El cifrado es un proceso de codificación de los datos hasta un punto en el que se vuelve ilegible para los piratas informáticos. Hay dos formas de cifrar datos:

- Cifrado simétrico

- Cifrado asimétrico

Los cifrados simétricos utilizan la misma clave de seguridad para el cifrado y descifrado de datos. Al mismo tiempo, el cifrado asimétrico tiene diferentes claves de seguridad para el cifrado y descifrado. Otra práctica recomendada a seguir para la seguridad de las aplicaciones móviles es la codificación segura.

2. Códigos seguros

Cada aplicación en su núcleo tiene una arquitectura construida sobre varias piezas de código. Entonces, cuando se trata de la seguridad de las aplicaciones móviles, los códigos seguros pueden ser extremadamente importantes.

Según un informe de IT Pro Portal, el 82% de las vulnerabilidades aparecen en el código fuente de la aplicación. Esto significa que debe asegurarse de que el código fuente esté libre de errores y no haya vulnerabilidades.

Contratar a un diseñador de aplicaciones profesional puede darle la tranquilidad de saber que la seguridad de su aplicación móvil es hermética. Además de contar con un experto a bordo, la prueba de aplicaciones móviles es la mejor manera de garantizar que el código sea seguro y que no haya errores que los piratas informáticos puedan explotar.

3. Autenticaciones de usuarios

Las aplicaciones móviles tienen el mayor número de contribuciones a través de UGC (contenido generado por el usuario). UGC puede estar expuesto a ataques cibernéticos sin un sistema de autenticación de usuario adecuado. Los piratas informáticos pueden obtener acceso a información vital de los usuarios aprovechando los ataques de ingeniería social.

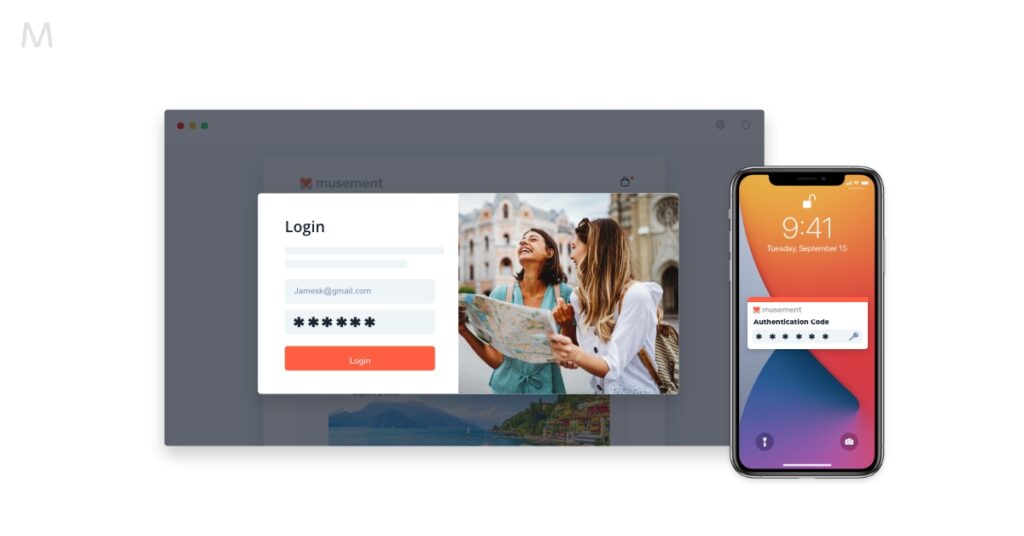

Una vez que obtienen acceso a las cuentas de usuario, la inyección maliciosa se vuelve fácil a través de UGC. Aquí, puede emplear procesos de autenticación de usuarios como la autenticación multifactor. Sin embargo, a diferencia del proceso de autenticación tradicional, existe una capa adicional de seguridad con contraseñas de un solo uso, tokens, claves de seguridad u otros.

Por ejemplo, un proceso de autenticación de dos factores permite a los usuarios validar su identidad a través de OTP recibido en el dispositivo. Otra parte esencial de la seguridad de las aplicaciones móviles es el cumplimiento.

4. Cumplimiento e integridad

Cuando se inicia cualquier aplicación móvil, debe pasar ciertos parámetros de seguridad y cumplir con los requisitos. Puede haber medidas de seguridad específicas que los desarrolladores deben seguir bajo la dirección de la tienda de aplicaciones. Estas medidas podrían ser para el proceso de descarga e instalación de una aplicación.

Los teléfonos inteligentes modernos usan tiendas de aplicaciones para distribuir aplicaciones firmadas a usuarios o software que necesita firma de código. Este proceso garantiza que una plataforma distribuya solo aplicaciones previamente examinadas.

Los desarrolladores pueden enviar sus aplicaciones a la tienda y se validan sus identidades y los requisitos de seguridad de la aplicación. Si todo corresponde a las pautas del sistema operativo, entonces la aplicación está disponible para su descarga.

Si bien esto puede parecer desalentador, se vuelve fácil con varias opciones de señales de codificación disponibles en el mercado. Además, puede obtener rápidamente un certificado de firma de código económico y rentable para su aplicación para garantizar el cumplimiento y la integridad. Demuestra que el código no ha sido manipulado desde su inicio y proviene de un editor genuino.

Este certificado ayuda a los desarrolladores a cifrar la información relacionada con su identidad, que luego se descifra a través de una clave pública que se ofrece a los usuarios. Otro aspecto que debe comprender sobre la seguridad de las aplicaciones son las API o la interfaz de programación de aplicaciones.

5. API seguras

Las API son esenciales para integrar servicios de terceros y también mejorar la funcionalidad. Permite que sistemas heterogéneos interactúen entre sí y faciliten el intercambio de datos. Sin embargo, para una mejor seguridad de la aplicación, necesita API seguras y no exponga los datos intercambiados. La mejor manera de garantizar la seguridad de la API es aprovechar las autorizaciones de acceso a los datos.

6. Disparadores de seguridad

Puede aprovechar disparadores específicos para alertar a sus sistemas en caso de manipulación del código fuente de la aplicación. Por ejemplo, las funciones de AWS Lambda se pueden aprovechar para garantizar la manipulación de aplicaciones nativas de la nube o alertas de inyección maliciosa.

7. Privilegios de datos

Otra forma de asegurarse de que su aplicación no esté expuesta a ciberataques maliciosos es identificando los privilegios de datos. Utilice el enfoque de privilegios mínimos cuando proporcione acceso a datos confidenciales a usuarios limitados. Esto garantizará que una persona sin acceso a los datos y con intenciones maliciosas obtenga acceso a información confidencial.

8. Contenedores seguros

Uno de los aspectos más cruciales del cifrado son las claves de seguridad. Si está cifrando datos para su aplicación, intente evitar el almacenamiento de claves de seguridad en centros de datos locales.

Sin embargo, dado que la mayoría de las organizaciones aprovechan el enfoque de nube híbrida para almacenar información confidencial en centros de datos locales, puede usar contenedores seguros para almacenar estas claves. Por ejemplo, puede aprovechar los protocolos de seguridad avanzados como el cifrado AES de 256 bits con SHA-256 para hash para garantizar la seguridad de dichas claves.

Proteja su negocio

A medida que aumenta el uso de teléfonos inteligentes todos los días, la seguridad de las aplicaciones móviles debe ocupar un lugar destacado en su lista de prioridades. Desafortunadamente, con atributos engañosos y prácticas de ingeniería social, los piratas informáticos se están volviendo eficientes en los ataques de inyección maliciosa.

Esto significa que debe mejorar las medidas de seguridad para la seguridad de los datos y evitar que estos piratas informáticos tomen el control de sus aplicaciones. ¡Esperamos que estos consejos sean útiles y siempre nos complace guiarlo en el camino!