あなたのeコマースウェブサイトを保護するためのトップ10の重要なMagentoセキュリティのヒント

公開: 2018-09-27 私たちは、読者の大多数がそのビジネスのセキュリティに関心を持っていることを知っています。 最も人気のあるタイプのビジネスがオンラインショップであることは周知の事実です。 そのため、Magentoeストアのセキュリティに関するヒントをいくつか紹介します。 ゲストのAlexLetitovが、サイバー犯罪からビジネスを防ぐ方法を説明します。

私たちは、読者の大多数がそのビジネスのセキュリティに関心を持っていることを知っています。 最も人気のあるタイプのビジネスがオンラインショップであることは周知の事実です。 そのため、Magentoeストアのセキュリティに関するヒントをいくつか紹介します。 ゲストのAlexLetitovが、サイバー犯罪からビジネスを防ぐ方法を説明します。何千ものeコマース企業がeストアにMagentoプラットフォームを使用しています。 これらのストアでは、数百万の価値のあるトランザクションが毎日実行されます。 お金があればリスクがあります。 サイバー犯罪は、いつでもあなたのビジネスの成功パーティーを台無しにする可能性があります。 Magentoを含むすべてのeコマースプラットフォームは、堅牢なセキュリティ機能を提供し、それらを頻繁にアップグレードし続けますが、それと一緒に暮らすことを本当に望むことはできません。 Magentoストアへの基本的なサイバー攻撃は、顧客のオンラインウォレットからの金銭の盗難とは別に、事業運営を停止させ、顧客データの盗難とその後の法的罰則につながる可能性があります。 さらに、あなたの店がサイバー攻撃の犠牲者であるというニュースを出すと、その評判は大打撃を受けるでしょう。 ありがたいことに、Magentoストアのセキュリティを強化するためにできることはたくさんあります。 ストアを安全に保つためのMagentoのセキュリティに関する最も重要な10のヒントについて説明します。

Magentoインストールに最新バージョンのパッチを適用し続ける

Magentoは、優れたeコマースWebサイトビルダーとしての評判があり、セキュリティの更新、バージョンの更新、およびパッチを介してシステムのセキュリティをアップグレードし続けることができます。 Magentoストアのセキュリティを最高の状態に保つために実行できる最も重要なアクションは、今日、最新バージョンにアップグレードすることです。 Magentoのアップグレードは次のもので構成されています。- メンテナンス関連の修正

- バグの修正

- サイバー犯罪者によって悪用されている最新の脆弱性を処理するセキュリティ修正

デフォルトの管理者ログインパスを変更する

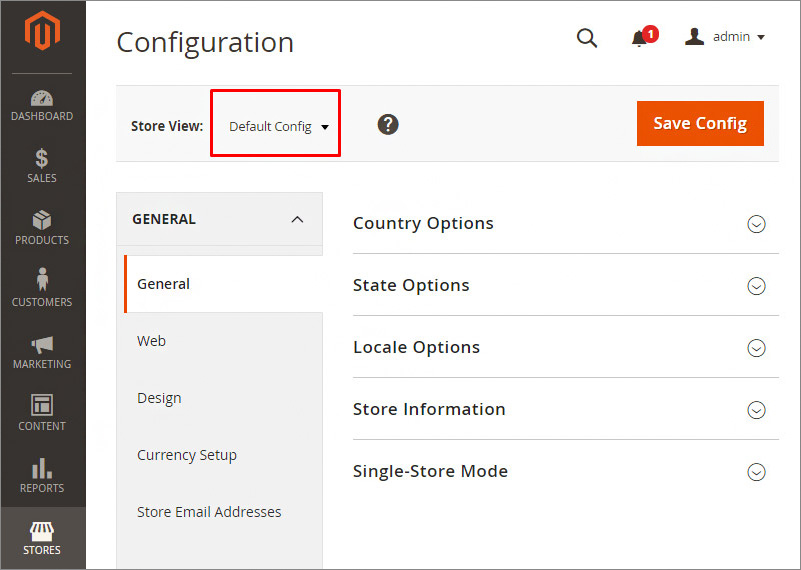

デフォルトのログインページを変更することで、ハッカーがストアに侵入するのを非常に困難にすることができます。 Magentoストアのデフォルトの管理者ログインページのリンクは、www.storename.com / index.php /admin/のようになります。 代わりに、カスタムURLを使用して、ハッカーがこのページにアクセスしてブルートフォース攻撃を開始してバックエンドに侵入できないようにします。 これは、システム設定から実行できます。 [構成]に移動し、[管理]、[管理ベースURL]の順に選択して、[カスタム管理パスを使用]を選択します。 これを行う別の方法は、local.xml構成ファイルに移動し、次のコードブロックを探すことです。 <admin> <routers> <adminhtml> <args> <frontName> <![CDTA [admin]] </ frontName> </ args> </ routers> </ admin>ここで、[admin]を新しい管理パスに置き換えます。 編集した設定ファイルを保存し、キャッシュを更新します。 完了です。

デフォルトのログインページを変更することで、ハッカーがストアに侵入するのを非常に困難にすることができます。 Magentoストアのデフォルトの管理者ログインページのリンクは、www.storename.com / index.php /admin/のようになります。 代わりに、カスタムURLを使用して、ハッカーがこのページにアクセスしてブルートフォース攻撃を開始してバックエンドに侵入できないようにします。 これは、システム設定から実行できます。 [構成]に移動し、[管理]、[管理ベースURL]の順に選択して、[カスタム管理パスを使用]を選択します。 これを行う別の方法は、local.xml構成ファイルに移動し、次のコードブロックを探すことです。 <admin> <routers> <adminhtml> <args> <frontName> <![CDTA [admin]] </ frontName> </ args> </ routers> </ admin>ここで、[admin]を新しい管理パスに置き換えます。 編集した設定ファイルを保存し、キャッシュを更新します。 完了です。Secure Socket Layer(SSL)を追加する

Magentoストアの所有者は、買い物客のデータがストアから他のITシステムに安全に送信されるようにする責任があります。 そのためには、MagentoストアにSSLを追加する必要があります。 SSL暗号化を使用することにより、サードパーティがデータを傍受してアクセスできたとしても、データの文字化けした文字列を理解できないようにすることができます。 SSLを有効にするには、[システム]>[構成]>[Web]>[セキュア]に移動します。 ここで、「フロントエンドで安全なURLを使用する」/「管理者で安全なURLを使用する」に「はい」のマークを付けます。 SSLをアクティブにすると、MagentoストアのURLに、Webブラウザのアドレスバーの右側にある非常に人気のある緑色の錠前アイコンが表示されます。 これは、eストアの信頼を構築するのに役立ちます。超強力なパスワードを使用する

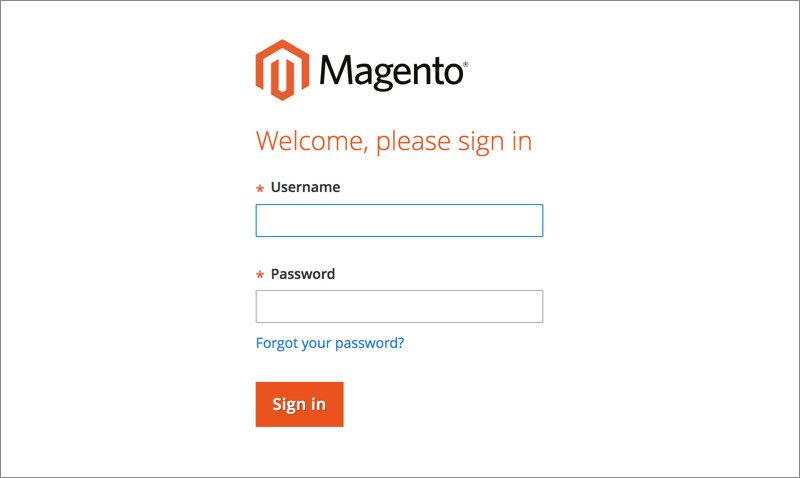

これは、ちょっとしたヒントとして出くわします。 ただし、Magentoストアの所有者の何人かがパスワードの過失を犯し続けているのは驚くべきことであり、ストアのセキュリティが危険にさらされています。 Magentoには7文字以上のパスワードが必要ですが、より長いパスワードを選択することを強くお勧めします。 覚えておくべきいくつかのベストプラクティスは次のとおりです。

これは、ちょっとしたヒントとして出くわします。 ただし、Magentoストアの所有者の何人かがパスワードの過失を犯し続けているのは驚くべきことであり、ストアのセキュリティが危険にさらされています。 Magentoには7文字以上のパスワードが必要ですが、より長いパスワードを選択することを強くお勧めします。 覚えておくべきいくつかのベストプラクティスは次のとおりです。- パスワードには、大文字と小文字のアルファベット、数字、特殊記号を組み合わせて使用します。

- パスワードには、個人名、ブランド名、または会社名を含めないでください。

- パスワードに1234やqwertyなどの連続した文字列を含めないでください。

2要素認証で強力なパスワードを補完する

Magentoストアにセキュリティの別のレイヤーを追加することで、誰かが侵入する可能性を軽減できます。2要素認証は、これを行うための簡単で信頼性の高い方法です。 必要なのは、2要素認証を設定するための信頼できるMagento拡張機能だけです。 これは、ユーザーがパスワードと、動的に生成されたワンタイムパスワード(OTP)を必要とすることを意味します。 このOTPは、SMS(または電子メール)を介してユーザーの携帯電話に送信されます。 基本的に、これは、Magentoの管理コンソールにアクセスできるようにするには、何か(ログイン資格情報)を知っていて、何か(デバイス)を所有している必要があることを意味します。 アプリを使用してMagentoバックエンドにログインするための信頼できるデバイスを追加できるMagentoセキュリティ拡張機能であるRublonを試すことができます。 Magento Hackathonは、ユーザーの登録済みデバイスに1回限りのコードを送信するオプションなど、複雑な多要素認証ルールを設定できるもう1つの優れたオプションです。

Magentoストアにセキュリティの別のレイヤーを追加することで、誰かが侵入する可能性を軽減できます。2要素認証は、これを行うための簡単で信頼性の高い方法です。 必要なのは、2要素認証を設定するための信頼できるMagento拡張機能だけです。 これは、ユーザーがパスワードと、動的に生成されたワンタイムパスワード(OTP)を必要とすることを意味します。 このOTPは、SMS(または電子メール)を介してユーザーの携帯電話に送信されます。 基本的に、これは、Magentoの管理コンソールにアクセスできるようにするには、何か(ログイン資格情報)を知っていて、何か(デバイス)を所有している必要があることを意味します。 アプリを使用してMagentoバックエンドにログインするための信頼できるデバイスを追加できるMagentoセキュリティ拡張機能であるRublonを試すことができます。 Magento Hackathonは、ユーザーの登録済みデバイスに1回限りのコードを送信するオプションなど、複雑な多要素認証ルールを設定できるもう1つの優れたオプションです。MagentoWebストアを定期的にバックアップする

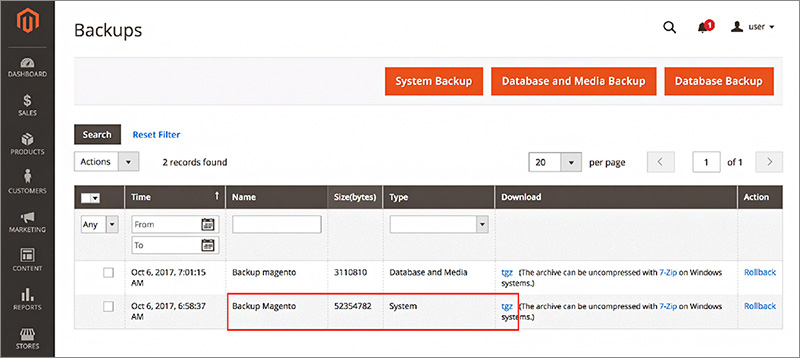

後悔するよりも準備しておくほうがいいです。 Magento2データのバックアップを定期的に作成します。 これにより、データが盗まれた場合に、時計を元に戻してWebストアを最近の安定した状態に復元することができます。 自動バックアップは、ストアの所有者が利用できるMagentoのセキュリティ機能の1つです。 これは、Magento 2の管理パネルから行います。[ツール]に移動し、[バックアップ]を選択します。 最良の部分–バックアップアクティビティを自動化してスケジュールし、毎日、毎週、毎月、または1回だけ実行することができます。 また、信頼できるMagento 2拡張機能を使用してバックアップを作成し、バックアップを作成することもできます。

後悔するよりも準備しておくほうがいいです。 Magento2データのバックアップを定期的に作成します。 これにより、データが盗まれた場合に、時計を元に戻してWebストアを最近の安定した状態に復元することができます。 自動バックアップは、ストアの所有者が利用できるMagentoのセキュリティ機能の1つです。 これは、Magento 2の管理パネルから行います。[ツール]に移動し、[バックアップ]を選択します。 最良の部分–バックアップアクティビティを自動化してスケジュールし、毎日、毎週、毎月、または1回だけ実行することができます。 また、信頼できるMagento 2拡張機能を使用してバックアップを作成し、バックアップを作成することもできます。SQLインジェクションを防ぐためにファイアウォールを使用する

ハッカーはコード化されたコマンドを実行して、Magentoストアのバックエンドを変更し、セキュリティを危険にさらす可能性があります。 MagentoバックエンドはSQLインジェクション攻撃に対して本質的に安全に作られていますが、それはあなたがそれをより強くすることができないという意味ではありません。 ファイアウォールを使用して、すべての高度なSQLインジェクション攻撃も無効になっていることを確認します。 ファイアウォールは、未承認のSQLステートメントを検出して報告し、SQLインジェクションをブロックし、すべてのSQLアクティビティをログに記録し、SQLステートメントのホワイトリストを作成してフォールスネガティブを回避できます。Magento拡張機能で非常にうるさい

Magentoのサードパーティ製拡張機能は、オープンソースのeコマースプラットフォームの主要なUSPです。 ただし、拡張機能を選択するときは注意が必要です。 気付く前に、偽のMagento拡張機能が、サイバー犯罪者がeストアから保護された情報にアクセスするためのゲートウェイになる可能性があります。 拡張機能を使用する場合は、開発者の経歴を確認してください。 また、独立したMagentoアドオンレビューアによってレビューされた拡張機能を探します。 使用評価とレビューも、拡張機能の信頼性の良い指標です。高度なセキュリティオプションを使用してMagentoをより安全にする

Magentoは、ストアをこれまで以上に安全にすることができるいくつかの高度なセキュリティ設定を提供します。 これらの設定の一部と、検討する価値のあるその他のセキュリティのベストプラクティスを次に示します。- 管理パネルへのアクセスをIPアドレスで制限して、限られた既知の数のネットワークからのみアクセスできるようにします。

- 暗号化されたキーファイルを使用してユーザーを認証するセキュアFTP(SFTPとも呼ばれる)を使用する

- ブルートフォース攻撃を防ぐために、「/downloader/」ディレクトリをロックします

- 悪意のあるコードがないか定期的にWebサイトをスキャンします

- 古いTLS1.0プロトコルを無効にして、ストアをPCIに準拠させます。