最も一般的な 8 つのアドフラウドの手口と、オンライン キャンペーンでそれらを回避する方法

公開: 2020-03-17クイックリンク

- ドメインのなりすまし

- クッキーの詰め物

- クリックインジェクション

- クリックスパム

- ピクセルスタッフィング

- 広告スタッキング

- 広告の挿入

- ジオマスキング

- 広告詐欺を回避する方法

- 結論

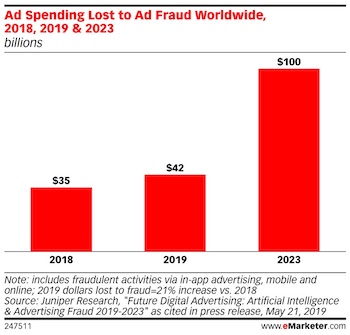

最大1000億ドル。 アドフラウドが 2023 年に業界にもたらすコストは次のとおりです。

経営幹部の 70% 近くがそれを予算増加の最大の障害と呼んでいるほど普及していますが、ブランドがどのように盗まれているのかは、多くの人にとって謎のままです。 そして、自分がどのようにだまされているのかわからない場合は、それを防ぐ力がありません。 本日は、最も一般的なアドフラウドのいくつかと、それらを回避する方法について説明します。

アドフラウドの 8 つの一般的なタイプとその回避方法

広告主がキャンペーンの設計と実行において創造的であるのと同じように、詐欺師はブランドをだますための計画を立てることができます. ドメイン スプーフィングからクリック ファームまで、最も一般的なアドフラウド スキームと、それらを回避するためのヒントを次に示します。

1. ドメインのなりすまし

広告スペースの入札では、プレースメントの種類、Web サイトのコンテンツ、トラフィックの品質などが考慮されます。プレースメントの品質が高いほど、サイト運営者はより多くの費用を請求できます。 ドメイン スプーフィングは、このシステムをいくつかの異なる方法で利用します。広告主をだまして、実際よりも優れた在庫にお金を払っていると思わせることです。

- URL 置換は、ドメイン スプーフィングの最も単純で怠惰な形式であり、実際のプレースメントの URL を偽のプレースメントに置き換えます。 広告主は、ある場所に広告を掲載しているのに、別の場所に入札していると考えています。

- クロスドメイン埋め込みには、2 つの Web サイトの使用が含まれます。1 つはトラフィックが多く、在庫の質が低いサイトで、もう 1 つはトラフィックが少なく、在庫の質が高いサイトです。 ここで、詐欺師は iframe を使用して、トラフィックの多い低品質のサイトに高品質のサイトを重ね合わせます。 このようにして、ブランドに安全でないコンテンツ (ポルノ、ヘイトスピーチ、フェイク ニュースなど) を含む Web サイトは、ブランドに安全な環境から訪問者に広告を表示することで、トラフィックを収益化できます。 もちろん、これは広告主に誤解を与えるものであり、訪問者には関係ありません。

- ボットはカスタム ブラウザを使用して、インターネット上の任意のサイトにアクセスできます。これらのボットは、任意のサイトの URL をプレミアム サイトの URL に見せかけることができます。 この URL は広告主に報告され、広告主は広告が配置されていないサイトに配信されたことを確認します。

- 人間のブラウザは、従来のマルウェアのように機能します。 訪問者のシステムが感染し、Web サイトを訪問すると、マルウェアは広告のプレースメントを乗っ取り、独自のプレースメントを挿入します。

いずれの場合も、ドメイン スプーフィングはシステムを操作して、広告主やパブリッシャーを欺きます。 URL 置換のような単純なドメイン スプーフィングは、熱心な広告主によって検出される可能性があります。 より複雑なフォームには、より複雑な防御が必要です。

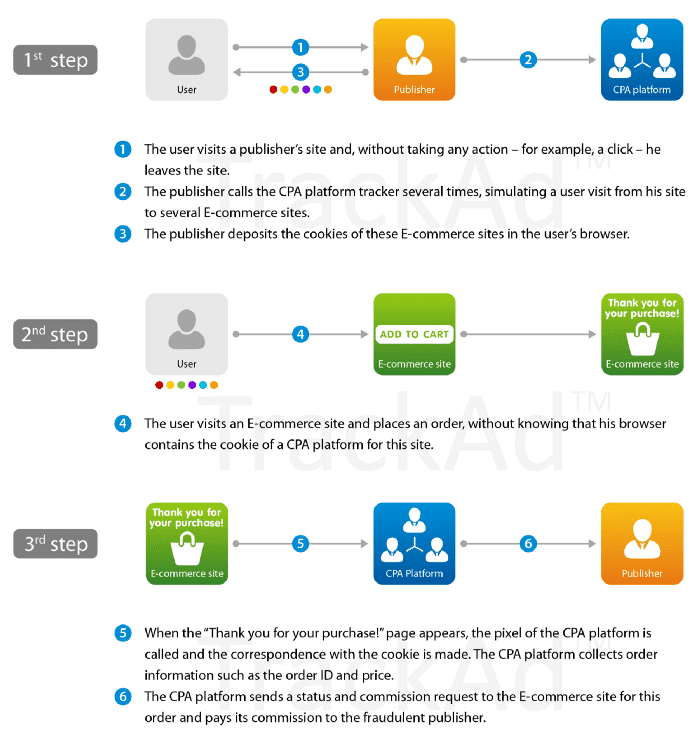

2. クッキーの詰め物

Cookie は、訪問者の閲覧行動に関する情報を保存するテキスト ファイルです。 入札、分析、クリエイティブなどに関連する情報を渡すことで、ブランドが広告を配信するのを支援します。

しかし、これらの Cookie が乗っ取られ、訪問者に関する誤った情報が入力される可能性があります。 これは、マーケティング担当者がブランドと提携して製品を宣伝するアフィリエイト マーケティングでは一般的です。

テキスト ファイルに虚偽の情報を詰め込むことで、マーケティング担当者はクリック、コンバージョン、販売などのクレジットを盗むことができます。

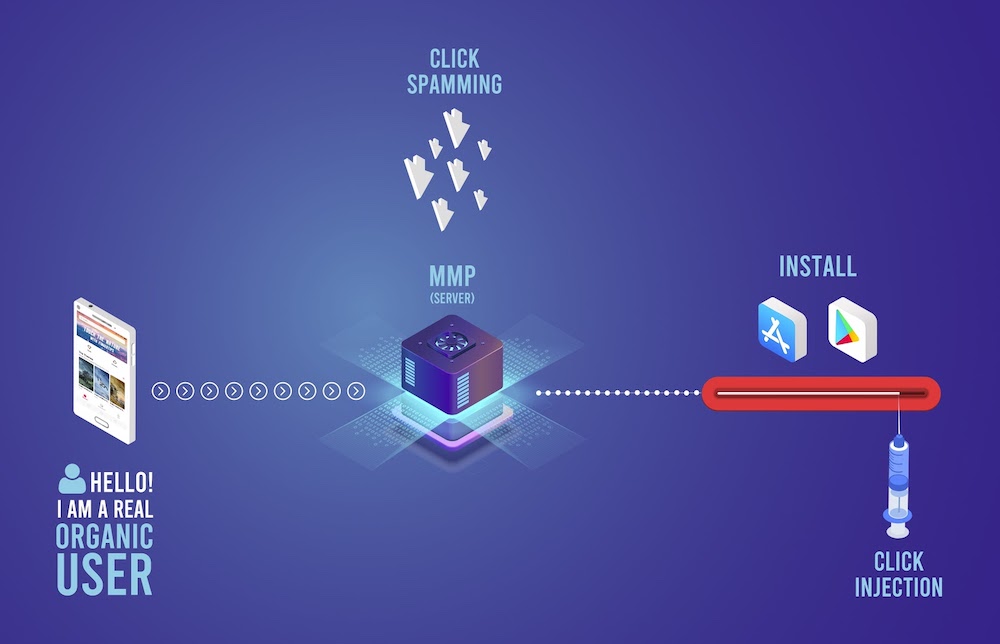

3. クリックインジェクション

クリック インジェクションは、モバイル広告詐欺の一般的な形態です。 クリック インジェクションとは、その名のとおり、偽のクリックを広告シナリオに「注入」することです。 これらのクリックは広告やアプリのダウンロードにつながり、不正な帰属につながり、詐欺師がクリックを生成したことを認めます。

詐欺師は、ユーザーが無意識のうちにダウンロードする悪意のあるアプリを通じて、このスキームを利用します。 たとえば、壁紙やボイス チェンジャーを提供するような一見無害なアプリケーションでも、ダウンロードされるとユーザーのデバイスに感染します。

そこでは、これらのアプリがバックグラウンドで実行され、Tech Crunch が言うように、「ユーザーの知らないうちに目に見えない広告」をクリックします。 生成されたクリック数を膨らませることで、詐欺師はクリックの生成から得られる収益を最大化できます。

広告のクリック数を水増しするだけでなく、このスキームはダウンロードのクレジットを乗っ取る可能性があります。 Android デバイスでは特に一般的で、デバイスに新しいアプリがインストールされると、既存のすべてのアプリに「ブロードキャスト」されます。 悪意のあるアプリがこのブロードキャストを受信すると、ダウンロードと報酬のクレジットを盗む偽のクリックを生成します。

4.クリックスパム

クリック インジェクションと同様に、クリック スパムは不正なクリックを生み出します。 しかし、不正なコードを挿入して最後の 1 秒でクリックを偽造する代わりに、クリック スパムは測定システムに低品質のクリックを大量に送り込み、そのうちの 1 つが忍び寄ってクレジットを盗むことを期待します。 Interceptd のブログ投稿で、Brittany Irhig は有益な類推を提供しています。

クリック スパムとは、ランダムな見知らぬ人の玄関先に現れて、長い間行方不明だった親戚のふりをして、彼らがあなたを信じて無料の食事に招待してくれることを期待するようなものです。 あなたが本物の親戚であるとうまく誤解される(誤解される)可能性は低いです。 ただし、1 か月間毎日 40 軒の家を訪問すると、無料のフィードの可能性が高くなります。 怪しい? はい。 洗練された? いいえ、クリックスパムです。

詐欺師は、ソフトウェアの助けを借りてこれを行うことができます。または、より正当に見えるクリックのために、人力によるクリック ファームを使用することさえあります。 これらには、広告をクリックするか、広告をインストールおよびアンインストールして収益を生み出す責任を負っている低賃金の従業員のグループによる勤勉な作業が含まれます。 クリック ファームは他の国にあることが多いため、クリックを比較的簡単に特定できます。 たとえば、インドのようなソースからのクリックの流入は、クリック ファーム スキームの証拠である可能性があります。

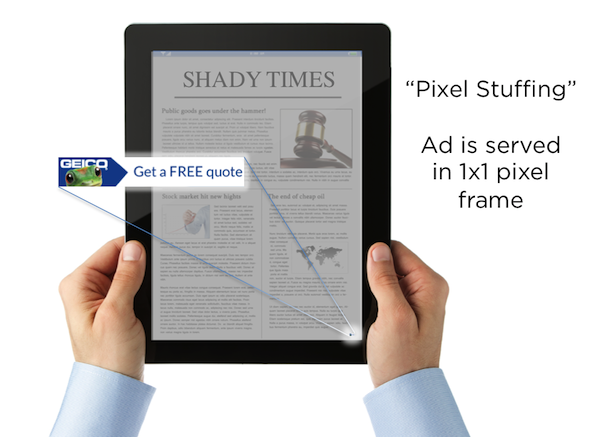

5. ピクセル スタッフィング

1×1 ピクセルの領域に広告を表示した場合、表示できる広告の数を想像してみてください。 これがピクセル スタッフィングです。

詐欺師がピクセル スタッフィングを使用する場合、検出できないほど小さなスペースに大きな広告を表示します。 そして、訪問者がそれを見なくても、詐欺師は印象の功績を認めます. さらに悪いことに、このメソッドは 1 つのページで何度も繰り返される可能性があります。

6.広告スタッキング

パブリッシャーの Web サイトに広告を詰め込む方法は、ピクセル スタッフィングだけではありません。 詐欺師が 1 つの広告配置を複数に変えたい場合は、広告スタッキングを使用できます。

広告の積み重ねを概念化するために、本屋で通路を歩いて本を見ていると想像してください。 表紙は見えますが、明らかにページは見えません。 これは、広告が積み上げられているサイトに訪問者が到着したときに起こることと似ています。

訪問者は 1 つの広告を見ることができますが、次のように他の広告の上に「積み重ね」られます。

ここでは、訪問者は実際には 1 つのプレースメントに 1 つの広告しか表示しませんが、詐欺師は 8 つを表示したことで功績を認められます。

7. 広告の挿入

クリックの注入とは、クリックがないところにクリックを生み出すことです。 広告の挿入も同じです。

ブラウザ拡張機能とアドウェア プラグインを介して、広告インジェクションにより、詐欺師は自分が属していない場所に広告を配置できます。

サーバーをハイジャックして、選択した広告を別の広告に属するスペースに滑り込ませることができます。 また、AdCumulus によると、通常は広告がまったく表示されない Web サイトに広告を掲載することもできます。

8.ジオマスキング

あなたのトラフィックはどこから来ていますか? アメリカ? その外? その場所に応じて、それを生成するコストが変わる可能性があります。

このトラフィックを効果的にターゲティングすることは、キャンペーンの中心です。 そのターゲティングには、特定の場所のパラメーターが含まれている可能性があります。 顧客が米国の場合、より多くの価値を生み出す傾向があることがわかっている場合は、特に米国の顧客に焦点を当てることができます。 キャンペーンの注文時に指定できます。

ただし、詐欺師は質の高いトラフィックのためにお金を稼ぎ、それほど価値のないトラフィックを販売する可能性があります。 また、ジオ マスキングと呼ばれる手法を使用して、低品質のトラフィックを高品質に見せることができます。

結果: 彼らは、高品質のソースからのように見える低品質のトラフィックに対して広告主が支払うことで利益を上げます。 幸いなことに、キャンペーンに細心の注意を払っている広告主は、数字が足し合わないことに気付くでしょう。 かなりの数のクリックが発生する可能性がありますが、価値の高いコンバージョンは非常にまれです。

一般的なタイプのアドフラウドを回避する方法

アドフラウドを回避するための普遍的なアドバイスはありません。 場合によっては、広告主の注意によって防ぐことができます。 他の国では、いくら調査しても巧妙な詐欺を発見することはできません。 アドフラウドに関するホワイト ペーパーで、アド フォームは、アドフラウドを回避するための優れたヒントをタイプ別に提供しています。

- 偽のデータ: 詐欺師がハッキングを利用して広告主のデータを水増しする場合、広告費の浪費を食い止めることができるのは勤勉さです。 予算が無駄にならないようにするために、広告主はまずアドフラウドと、それがキャンペーンを悩ませる方法を認識する必要があります。 第二に、大規模な投資を行う前に、オープンまたはプライベートのネットワークに関する調査を行う必要があります。 第 3 に、ブランドの KPI とベンチマークに関する知識は、広告主が怪しいものを検出するのに役立ちます。 これらを組み合わせることで、予算が浪費される前に、レポート内の偽のデータを検出するために必要な考え方を形成できます。

- 偽の供給: ドメイン スプーフィングと広告挿入の場合、解決策は業界標準の採用です。 ads.txt (サイト運営者がサイトに追加できる認定広告ベンダーのリスト ファイル) の導入により、IAB はドメイン スプーフィングの抑制を試みました。 それ以来、プログラマティック動画広告パブリッシャーの 80% が採用しています。

最近では、モバイルでの詐欺を減らすために app-ads.txt が開発され、ad.cert は現在、広告インジェクションを防ぐことを目的としています。 これらの基準を採用することで、詐欺師がパブリッシャーに侵入することをより困難にするレベルの透明性がもたらされます。

- 偽のトラフィック: ボット、広告スタッキング、クリック ファーム、ピクセル スタッフィング — トラフィックを操作するこれらの形態は、アドフラウドの最も一般的な形態の 1 つです。 解決策は、トランザクション プロセスのさまざまな段階でアドフラウドを検出して対処できる、このような手法に対抗するために構築された高度なテクノロジーです。 Ad Form は次のように述べています。入札前の段階で、疑わしいドメイン、ユーザーの IP アドレス、さらには Cookie ID を特定し、それらのオークションでの入札を拒否するために使用できます。 または、広告が配信されるまでテクノロジーが脅威を検出しない場合、偽のインプレッションを報告して登録せずに、今後の入札で回避するために詐欺をログに記録することができます。

Instapage で実際のクリックを促進し、より多くのコンバージョンを達成する

アドフラウドの大部分は、広告主の注意によって防ぐことができます。 Instapage を使用すると、実際のクリックをコンバージョンに変えるパーソナライズされたクリック後のランディング ページを作成できるだけでなく、KPI を監視してデータの所有権を取得するための業界で最も高度な分析ダッシュボードも利用できます。

唯一のクリック後自動化プラットフォームである Instapage のデモでその方法を学びましょう。