Single Sign-On: Was es ist, wie es funktioniert und warum Sie es brauchen

Veröffentlicht: 2022-05-07Wahrscheinlich haben Sie sich in der letzten Woche über Single Sign-On bei etwas angemeldet, aber wissen Sie, wie es funktioniert und warum Ihr Unternehmen es verwenden sollte?

Was ist der wertvollste Teil Ihrer Website?

Ihr süßer Algorithmus zum Komprimieren von Videodateien? Ihre ständig wachsende Sammlung von Original-IP? Oder vielleicht das Spielerlebnis, das Ihre Benutzer bekommen, wenn sie sich durch einen Ort hacken, der im Grunde genommen Mittelerde ist, aber aus rechtlichen Gründen definitiv nicht Mittelerde ist?

Aus der Sicht eines Hackers spielt das alles keine Rolle. Hacker suchen nach persönlichen Daten. Namen, Adressen, E-Mails und Passwörter – Details zur Identität eines Benutzers, die später für Phishing-Betrug, Ransomware-Angriffe und Identitätsdiebstahl verwendet werden können.

Passwörter und andere Anmeldedaten können heutzutage ganz oben auf der Liste stehen. Das Wohndesign-Unternehmen Houzz hat im vergangenen Jahr über 48 Millionen Passwörter verloren. Zynga, der Spielehersteller, der für „Words with Friends“ und „Draw Something“ bekannt ist, wurde ebenfalls von einem Sicherheitsangriff getroffen, bei dem schätzungsweise 218 Millionen Benutzerdaten gestohlen wurden.

Leider ist die Prävention von Sicherheitsverletzungen nie zu 100 % möglich. Es gibt jedoch Möglichkeiten, die Wahrscheinlichkeit zu verringern, dass Benutzern ihre Passwörter bei einer Sicherheitsverletzung gestohlen werden. Willkommen bei Single Sign-On, einer Identitätsverwaltungsstruktur, die eine Menge gängiger Geschäftsprobleme löst.

Was ist Single-Sign-On (SSO)?

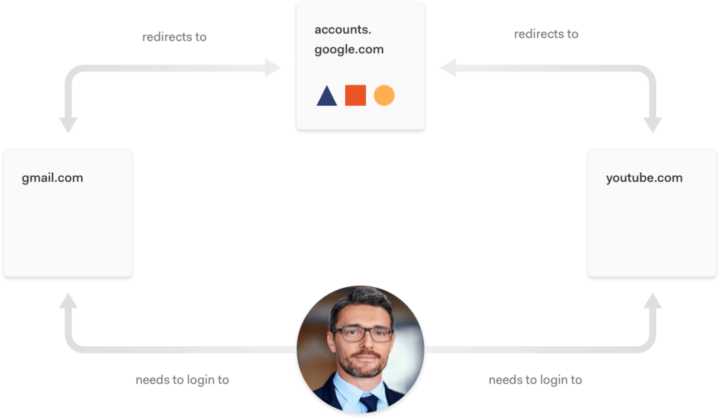

Single Sign-On (SSO) ist ein Identifizierungssystem, das es Websites ermöglicht, andere, vertrauenswürdige Websites zu verwenden, um Benutzer zu verifizieren. Dies befreit Unternehmen von der Notwendigkeit, Passwörter in ihren Datenbanken zu speichern, reduziert die Fehlerbehebung bei der Anmeldung und verringert den Schaden, den ein Hack verursachen kann.

SSO-Systeme fungieren als Identitätsanbieter – ähnlich wie ein Personalausweis. Wenn Sie zum Beispiel wegen Geschwindigkeitsüberschreitung angehalten werden, muss der Polizist Sie nicht persönlich kennen; Sie können sich einfach Ihre Lizenz ansehen und sehen, dass Ihr Staat für Ihre Identität bürgt.

Ebenso zwingt Sie Ihre Website mit SSO nicht dazu, Ihre Identität nachzuweisen, indem sie sich selbst überprüft. Stattdessen prüft es bei einem SSO-Anbieter (wie LinkedIn, Microsoft oder Google), ob er Ihre Identität verifizieren kann. Wenn es möglich ist, nimmt die Website ihr Wort dafür.

Technisch gesehen ist vieles, was als Single Sign-On bezeichnet wird, tatsächlich eine Mischung aus reinem SSO und Delegierung oder Föderation. Es gibt eine Art Durcheinander zwischen allen Plattformen, zumal Identity-as-a-Service-Anbieter in die Mischung geraten.

Wir verwenden hier SSO mit Callouts, wenn die Unterschiede wirklich wichtig sind.

Wie funktioniert SSO?

Es ist einfach, das System in groben Zügen zu erklären, aber die Erläuterung des Prozesses der Implementierung von SSO erfordert etwas mehr Hintergrundwissen. Wenn Sie sich bei einem System anmelden, werden Sie normalerweise vom Dienstanbieter oder der Domäne (in diesem Beispiel website.com) selbst authentifiziert. So:

1. Als Benutzer schlagen Sie auf website.com sporadisch auf eine Seite vor, auf der überprüft wird, ob Sie bereits angemeldet sind. Wenn dies der Fall ist, ist die SSO-Authentifizierung abgeschlossen und das System leitet Sie zu dem weiter, was Sie wirklich wollten (Ihre Gmail Posteingang zum Beispiel).

2. Wenn Sie noch nicht angemeldet sind, wird Ihnen ein Anmeldebildschirm angezeigt.

3. Sie geben Ihre Anmeldeinformationen (E-Mail und Passwort) in das Formular ein, website.com gleicht diese Anmeldeinformationen mit ihrer Datenbank ab, und dann werden Sie entweder angemeldet oder abgelehnt.

4. Wenn Sie eingeloggt sind, gibt website.com eine Art Tracker aus. Dies kann sich auf dem Server befinden oder als Token an Sie gesendet werden.

Wenn Sie sich jetzt auf der Website bewegen, überprüft das System einfach, ob der Tracker – und damit Ihre Authentifizierung – auf dem neuesten Stand ist.

Wenn Sie dasselbe mit SSO tun würden, würde es eher so aussehen:

1. Als Benutzer stoßen Sie auf website.com auf eine periodisch auftretende Seite (ein SSO-Portal), die überprüft, ob Sie bereits angemeldet sind. zum Beispiel.

2. Wenn Sie noch nicht angemeldet sind, bietet website.com Ihnen Optionen zur Authentifizierung über einen Drittanbieter (Google, Amazon, Facebook usw.). Sie wählen den Anbieter Ihrer Wahl aus und melden sich dann bei diesem Anbieter an, beispielsweise bei Google.

3. Google überprüft, ob Sie Sie sind, prüft, ob website.com die Website ist, für die sie sich ausgibt, authentifiziert Sie dann anhand der Google-Passwortdatenbank und gibt ein Token an website.com zurück.

4. Website.com erhält das Token von Google und verifiziert Ihre Identität. Es verknüpft Sie jetzt mit den restlichen Benutzerdaten – Einstellungen, Verlauf, Warenkorb usw. – und schon sind Sie fertig.

- In einem echten SSO-System fahren Sie einfach mit vollem Zugriff von Site zu Site.

- In einem delegierten System gibt Google sowohl eine Identitätsprüfung als auch eine Reihe autorisierter Verwendungen zurück. Website.com kann beispielsweise Zugriff auf Ihren Namen und Ihre E-Mail-Adresse erhalten, jedoch nicht Ihren Standort oder Ihr Alter. (Siehe Beispiel unten.)

Groß! Aber warum sollte sich jemand damit beschäftigen?

Die Vorteile für Anwender

Es gibt einige Hauptvorteile für Benutzer, die mit SSO interagieren.

- Bequemlichkeit. Benutzer müssen sich nur einen Satz Anmeldedaten merken. Indem Sie Ihre Website mit ihren Logins bei Google verbinden, stellen Sie sicher, dass sich auch sporadische Benutzer daran erinnern können, wie sie sich anmelden. Sie melden sich einfach bei Google an.

- Transparenz. Benutzer wissen, was von einem System zum anderen geteilt wird – zumindest in einem delegierten System. Es ist, als würden Sie eine neue Anwendung auf Ihrem Telefon installieren und um Erlaubnis bitten, auf Ihre Fotos, Kontakte und Ihr Bankkonto zuzugreifen. Wenn Sie mit diesen Optionen nicht zufrieden sind, können Sie sich abmelden.

- Geschwindigkeit. Mit SSO müssen Benutzer keine langwierigen Anmelde- und Autorisierungsprozesse durchlaufen. Da Google bereits die gesamte E-Mail-Verifizierung und Datenerfassung durchgeführt hat, können sich neue Benutzer so schnell anmelden, wie sie sich bei Google anmelden können.

- Sicherheit. Benutzer erhalten auch die Gewissheit, dass der Eigentümer der Website, Marlon Rando, ihr Passwort nicht irgendwo draußen im Hinterland des Internets im Klartext gespeichert hat. Google ist weiterhin der wichtigste Vertrauenspunkt, der es dem Benutzer ermöglicht, ohne Angst neue Dinge auszuprobieren.

Die Vorteile für Ihr Unternehmen

Das sind großartige Neuigkeiten für Ihre Benutzer, aber was haben Sie als Eigentümer der Website davon?

- Mehr Benutzeranmeldungen. SSO bietet eine niedrigere Eintrittsbarriere, sodass sich neue Kunden einfach und sicher anmelden können, indem sie sich auf eine bekannte Marke verlassen. Facebook verwaltet den Prozess, sodass sie sich keine Sorgen um Ihr unbekanntes System und Ihre Marke machen müssen. Das Vertrauen wird erhöht, was die Conversions erhöht.

- Weniger Arbeit am Backend. Das heißt, Sie müssen nicht mit Passwörtern herumspielen. Während es wichtig ist, Ihr Hacking-Risiko zu reduzieren, ist es noch wichtiger, die Passwörter anderer Personen nicht alle fünf Minuten zurücksetzen zu müssen. Das gesamte Authentifizierungs- und Passwort-Heavy-Lifting wird vom vertrauenswürdigen Authentifikator verwaltet.

- Datensammlung. Sie können auch auf mehr Informationen als Google oder Facebook oder wer auch immer sie zur Verfügung stellt, zugreifen. Es sind alle Vorteile der Datenerfassung ohne den damit verbundenen Aufwand.

- Reduziertes Risiko. Schließlich entfernen Sie diesen verführerischen Kuchen von der Fensterbank. Hacker haben weniger Anreiz, auf Ihre Website zuzugreifen, wenn Sie nicht viele Anmeldedaten hosten. Es ist auch weniger wahrscheinlich, dass eine Gruppe von Benutzern mit schrecklich schwachen Passwörtern Löcher in die Gesamtsicherheit Ihrer Website bohrt.

Kurz gesagt, die Einführung einer SSO-Lösung kann Ihnen und Ihren Kunden das Leben erleichtern.

SSO + MFA: Komfort ohne Abstriche bei der Sicherheit

SSO ist praktisch, hat aber seine Tücken. Wenn nämlich ein SSO-Konto gehackt wird, können auch andere unter demselben Authentifizierungssystem angegriffen werden. Eine Möglichkeit, diesem Risiko entgegenzuwirken, ist die Implementierung einer Multi-Faktor-Authentifizierung (MFA).

Eine Benutzerauthentifizierungsmethode, bei der Benutzer zwei oder mehr Verifizierungsfaktoren angeben müssen.

SSO in Kombination mit MFA schützt Benutzerkonten viel besser als SSO allein. Darüber hinaus bedeutet die Bereitstellung der Effizienz und Benutzerfreundlichkeit von MFA und SSO für Benutzer, dass die Wahrscheinlichkeit einer Kennwortzurücksetzung oder eines Helpdesk-Anrufs verringert wird.

Einstieg

Wenn Ihr Unternehmen technisch versiert ist – das heißt, Sie beschäftigen Software-Ingenieure der einen oder anderen Art –, können Sie sich auch das OAuth-Protokoll ansehen, das vielen kommerziellen Lösungen auf dem Markt zugrunde liegt.

Wenn Sie nach einem Tool suchen, das Sie in Ihren aktuellen Tech-Stack integrieren können, können Sie das Identitätsverwaltungsverzeichnis von Capterra nach einer vollständigen Liste von SSO-Anbietern durchsuchen, wo Sie das Filtertool (linke Seite des Bildschirms) verwenden können, um MFA zu durchsuchen. spezifische Produkte. Unsere Authentifizierungssoftware und Single-Sign-On-Verzeichnisse sind beide großartige Orte, um SSO- und MFA-Tools zu finden.