Ransomware-Angriffe auf Anwaltskanzleien: Was Sie wissen müssen, um Ihre Praxis zu schützen

Veröffentlicht: 2022-05-07Anwaltskanzleien sind die Hauptziele für immer schwerere Ransomware-Angriffe. Es ist an der Zeit, die Bedrohung ernster zu nehmen.

HINWEIS: Dieser Artikel soll unsere Leser über geschäftliche Bedenken in den Vereinigten Staaten informieren. Es ist in keiner Weise beabsichtigt, Rechtsberatung zu leisten oder eine bestimmte Vorgehensweise zu unterstützen. Wenden Sie sich für Ratschläge zu Ihrer spezifischen Situation an Ihren Rechtsbeistand.

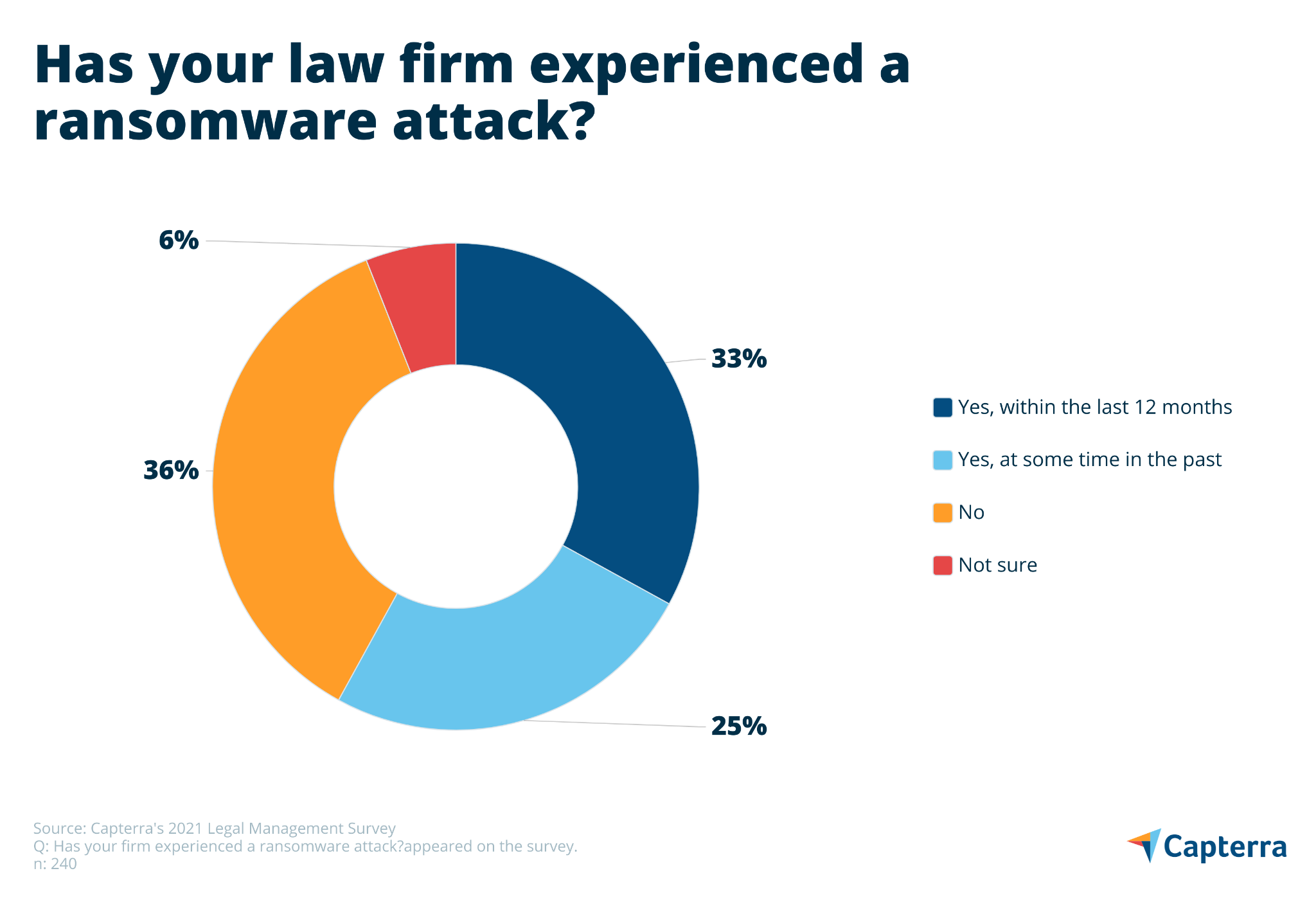

Ihre Anwaltskanzlei verfügt über Berge hochsensibler Informationen, darunter alles, von Steuerdokumenten für Kunden bis hin zu Geschäftsgeheimnissen des Unternehmens. Dies macht Sie zu einem Hauptziel von Ransomware-Angreifern, die von Tag zu Tag aggressiver werden – und das Szenario ist wahrscheinlicher, als Sie vielleicht denken. Unsere kürzlich durchgeführte Umfrage ergab, dass ein ganzes Drittel der Anwaltskanzleien im letzten Jahr angegriffen wurde.

In diesem Bericht stellen wir die Ergebnisse unserer kürzlich durchgeführten Sicherheitsumfrage in Anwaltskanzleien vor, helfen Ihnen zu verstehen, warum die Ransomware-Bedrohung so schnell zunimmt, und stellen Strategien vor, um dieses Risiko für Ihre Praxis zu mindern.

Was ist Ransomware?

Ransomware ist eine Form von Malware, die Daten verschlüsselt und den Zugriff auf diese Daten verhindert, bis eine Zahlung erfolgt ist. Lösegeldzahlungen erfolgen fast immer in Form von Kryptowährungen wie Bitcoin und Monero. Ransomware verschlüsselt Dateien mit zufällig generierten symmetrischen und asymmetrischen Schlüsseln. Nach Zahlung des Lösegelds erhält das Opfer den asymmetrischen Schlüssel, der (hoffentlich) zum Entschlüsseln seiner Dateien verwendet wird.

Ransomware für Anwaltskanzleien ist eine ernsthafte und zunehmende Bedrohung

Am 4. Juni verglich die Biden-Regierung die Bedrohung durch moderne Ransomware mit der des internationalen Terrorismus und ermutigte alle Unternehmen, die Bedrohung viel ernster zu nehmen. Dies folgte dem Angriff von May auf die Colonial Pipeline, der zu Gasknappheit entlang der Ostküste und einem anschließenden Angriff auf JBS, den weltgrößten Fleischproduzenten, führte.

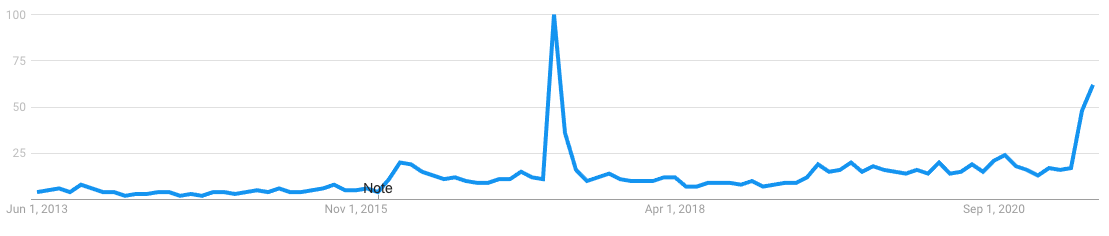

Ransomware gibt es seit den späten 1980er Jahren, aber Sie haben vielleicht noch nie davon gehört, bis die WannaCry-Angriffe 2017 das Schema ins globale Rampenlicht rückten. Innerhalb weniger Tage entfalteten sich Hunderttausende von WannaCry-Angriffen in mehr als 150 Ländern und blockierten alles, vom britischen National Health Service bis hin zu Spaniens größtem Telekommunikationsunternehmen Telefonica.

Acht Jahre Google Trends-Daten zum Suchbegriff Ransomware. Der große Anstieg im Jahr 2017 ist WannaCry – der jüngste Anstieg begann mit dem Angriff auf die Colonial Pipeline im Mai. ( Quelle )

Aber es gab 2017 einen weiteren schweren – wenn auch weniger bekannten – Ransomware-Stamm namens NotPetya, der weltweit Verluste in Höhe von mehr als 1,2 Milliarden US-Dollar verursachte. NotPetya war eine noch ausgeklügeltere Bedrohung als WannaCry, die unzählige große Unternehmen lahmlegte, darunter DLA Piper, eine der drei führenden Anwaltskanzleien der Welt.

Das Netzwerk von DLA Piper war mehr als eine Woche lang beeinträchtigt, sodass Anwälte keinen Zugriff auf Kundendaten, E-Mails und sogar Telefonsysteme hatten. Am Ende kostete der Angriff DLA Piper schätzungsweise 300 Millionen US-Dollar und erforderte mehrere Monate der Behebung, bis das Unternehmen wieder voll funktionsfähig war.

Wenn DLA Piper einen Ransomware-Angriff nicht verhindern kann, wie gut können kleine und mittelständische Unternehmen wie Ihres damit rechnen?

Laut den von uns befragten Anwaltskanzleien nicht so gut.

Eine von drei Anwaltskanzleien wurde in den letzten 12 Monaten von Ransomware angegriffen

Unsere Untersuchungen haben ergeben, dass 58 % der kleinen und mittelgroßen Anwaltskanzleien schon einmal einen Ransomware-Vorfall erlebt haben. Noch erstaunlicher ist, dass unsere Untersuchungen zeigen, dass jeder Dritte (33 %) allein in den letzten 12 Monaten angegriffen wurde .

Im Gegensatz zu sich selbst verbreitenden Ransomware-Stämmen wie WannaCry und NotPetya richten sich neuere, von Menschen betriebene Ransomware-Varianten wie Ryuk und REvil zunehmend an bestimmte Organisationen. Sie betreiben Ransomware-as-a-Service-Modelle, die es Affiliates ermöglichen, Angriffe gegen eine Kürzung der Gewinne zu starten.

Aus diesem Grund haben wir einen starken Anstieg hochgradig gezielter Ransomware-Angriffe auf Einrichtungen festgestellt, die bekanntermaßen im Besitz wertvoller und zeitkritischer Daten sind, darunter Krankenhäuser, Kommunen und Anwaltskanzleien . Ransomware-Gangs wissen genau, dass diese Organisationen Ausfallzeiten kaum tolerieren und hochmotiviert sind, den Betrieb so schnell wie möglich wieder zum Laufen zu bringen.

Aber es kommt noch schlimmer. Jetzt sind zweigleisige Ransomware-Angriffe aufgetaucht, die nicht nur Ihre Daten sperren, sondern auch damit drohen, eine Kopie der gestohlenen Dateien im Internet freizugeben, wenn das Lösegeld nicht gezahlt wird – und eine potenzielle Datenschutzverletzung nutzen, um noch mehr Druck auszuüben.

Sehr gezielte Angriffe führen auch zu astronomischen Lösegeldforderungen. Eine Ransomware-Bande namens DarkSide (ein Tochterunternehmen von REvil) sammelte fast 5 Millionen US-Dollar aus dem Angriff auf die Colonial Pipeline, während die JBS-Angreifer satte 11 Millionen US-Dollar einheimsten. Aber selbst diese Summen verblassen im Vergleich zu der schockierenden Lösegeldzahlung von 40 Millionen US-Dollar des Versicherungsriesen CNA Financial im März nach einem wochenlangen Ransomware-Angriff.

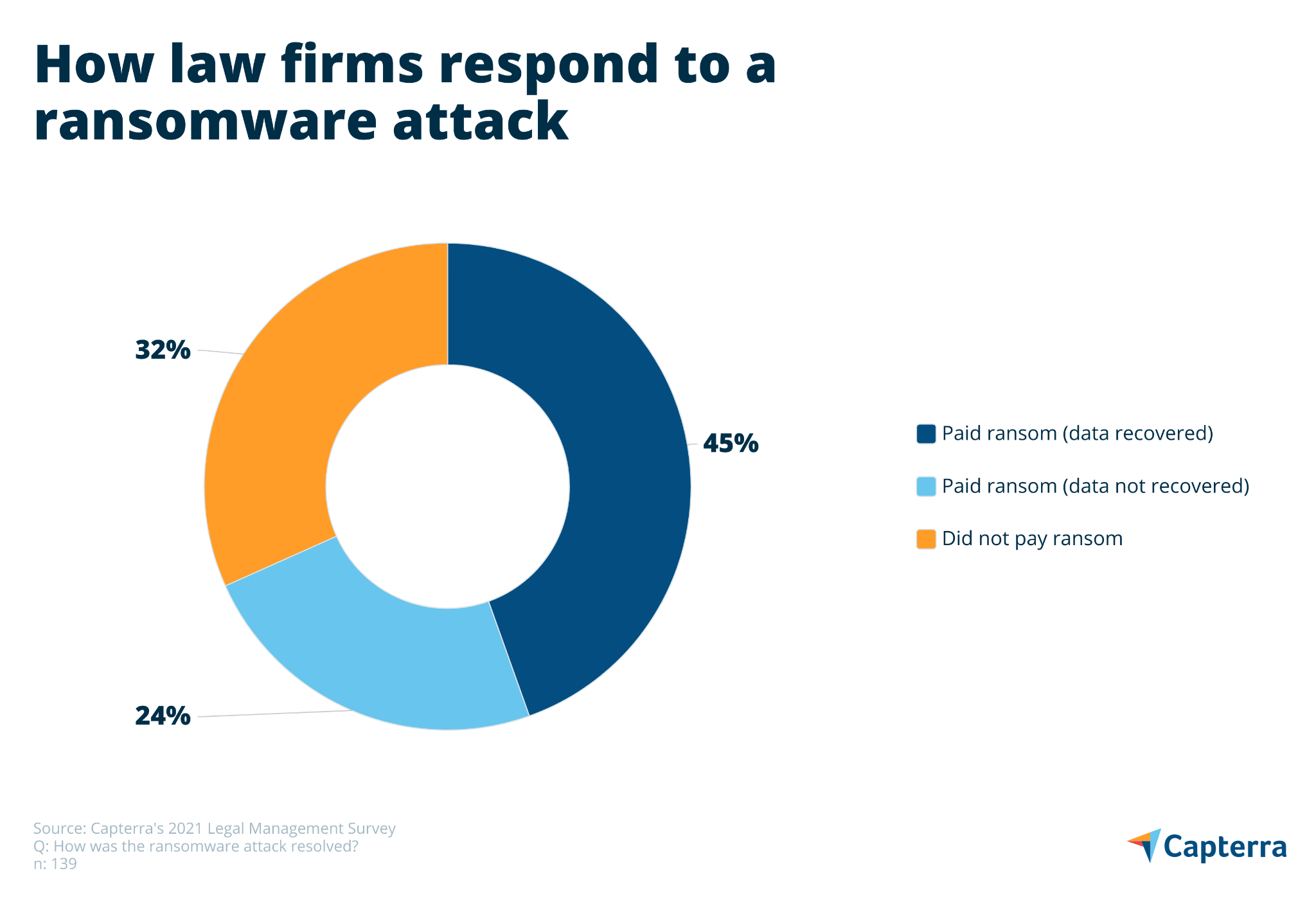

Wie reagieren Anwaltskanzleien auf einen Ransomware-Angriff?

Laut unserer Umfrage zahlen ganze 69 % der Anwaltskanzleien das Lösegeld. Von den Unternehmen, die ein Lösegeld zahlen, können etwa zwei von drei (65 %) wieder auf ihre Daten zugreifen. Das bedeutet aber auch, dass 35 % der Unternehmen ein Lösegeld zahlen, nur um keine Gegenleistung zu erhalten.

Von den Anwaltskanzleien, die sich weigerten, ein Lösegeld zu zahlen, waren 57 % in der Lage, die Malware zu entschlüsseln oder anderweitig zu entfernen. Weitere 32 % der Unternehmen, die nicht bezahlt haben, konnten sich mithilfe einer Datensicherung von dem Angriff erholen, einer Schlüsselstrategie zur Verhinderung eines vollständigen Datenverlusts – dem Worst-Case-Szenario eines Ransomware-Angriffs.

Sie können auch nach kostenlosen Ressourcen wie ID Ransomware und dem No More Ransomware Project suchen, um herauszufinden, mit welcher Art von Malware Sie es zu tun haben, und einen Entschlüsselungsschlüssel finden, mit dem Sie die Ransomware möglicherweise ohne Zahlung entfernen können.

Wenn alles andere fehlschlägt, sollten alle Anwaltskanzleien über eine starke Datensicherungs- und Wiederherstellungsstrategie verfügen, auf die sie zurückgreifen können. Wenn dies bei Ihnen nicht der Fall ist, sehen Sie sich unbedingt die Auswahlliste der Datensicherungssoftware von Capterra an, um das Tool zu finden, das für Ihr Unternehmen am besten geeignet ist.

5 Tipps zum Schutz Ihrer Kanzlei vor einem Ransomware-Angriff

Einige Ransomware-Varianten sammeln Netzwerkanmeldeinformationen, während andere über unsichere Ports oder Remote-Geräte in Ihr Netzwerk gelangen. Die meisten Ransomware-Infektionen sind jedoch auf unzureichende Netzwerksicherheit, Phishing-Schemata und schlechte Sicherheitshygiene der Mitarbeiter zurückzuführen. Hier sind einige Schritte, die Sie unternehmen können, um die Gefahr eines Ransomware-Angriffs auf Ihr Unternehmen zu mindern.

Tipp Nr. 1: Verbessern Sie Ihre Sicherheitslage

Führen Sie eine Cybersicherheits-Risikobewertung durch, um die Informationsressourcen Ihres Unternehmens vollständig zu verstehen und Sicherheitslücken zu identifizieren, die sie gefährden. Einige Firmen entscheiden sich dafür, einen Schritt weiter zu gehen und Penetrationstests (dh kontrolliertes Hacking) einzusetzen, um Netzwerkschwachstellen zu identifizieren und zu beheben.

Glücklicherweise haben 83 % der Unternehmen in unserer Umfrage irgendwann in der Vergangenheit eine Sicherheitsbewertung ihrer digitalen Systeme durchgeführt – aber nur 39 % haben dies im letzten Jahr getan. Die dynamische Natur von Cyberbedrohungen erfordert die jährliche Durchführung von Sicherheitsbewertungen.

Wenn Sie die Sicherheit verbessern möchten, sich aber nicht sicher sind, wo Sie anfangen sollen, besteht eine Möglichkeit darin, das ISO/IEC 270001-Framework zu verwenden, um einen Maßstab für Ihr Unternehmen zu setzen, unabhängig davon, ob Sie sich für eine Zertifizierung entscheiden oder nicht. Die von ISO/IEC 270001 bereitgestellten Standards können Ihrem Unternehmen helfen, Sicherheitslücken zu identifizieren und die Richtlinien und Kontrollen zu entwickeln, die zum Schutz vor Cybersicherheitsbedrohungen erforderlich sind.

Tipp Nr. 2: Stellen Sie sicher, dass die gesamte Software aktualisiert ist

Die WannaCry- und NotPetya-Angriffe nutzten den EternalBlue-Exploit, um Windows-Geräte zu infizieren, die noch nicht gepatcht wurden. Frustrierenderweise hatte Microsoft den Patch Monate vor den ersten WannaCry-Angriffen zur Verfügung gestellt, und jede Organisation, die ihre Systeme ordnungsgemäß aktualisiert hätte, hätte eine Infektion leicht vermeiden können.

Die einfache Lektion hier ist sicherzustellen, dass Ihre gesamte Software jederzeit auf dem neuesten Stand ist. Aktivieren Sie automatische Updates für Software, die dies anbietet, und suchen Sie regelmäßig nach Updates für Software, die dies nicht bietet. Denken Sie daran, dass Ihre Software möglicherweise einen End-of-Life-Status erreicht, nach dem sie nicht mehr mit Updates unterstützt wird. In diesen Situationen müssen Sie auf neue Software aktualisieren oder Ihre nicht unterstützten Geräte ersetzen.

Tipp Nr. 3: Verwenden Sie starke Passwörter und Authentifizierungsmethoden

Verwenden Sie komplexe Passwörter oder Passphrasen, die aus mindestens 12 Zeichen bestehen (immer Zahlen, Großbuchstaben, Kleinbuchstaben und Sonderzeichen enthalten) und stellen Sie sicher, dass Sie für jedes einzelne Konto ein eindeutiges Passwort verwenden. Um dies zu vereinfachen, entscheiden sich viele Unternehmen für eine Passwortverwaltungssoftware, die automatisch sichere Passwörter erstellt und sicher speichert.

Aber Passwörter allein reichen nicht aus. Stellen Sie sicher, dass die Zwei-Faktor-Authentifizierung (2FA) für alle Geschäftsanwendungen aktiviert ist (dh sekundäre Sicherheitsmaßnahmen wie einen an Ihr Mobiltelefon gesendeten Code erfordern). Dies ist der effektivste Weg, um die meisten Methoden zu verhindern, die Cyberkriminelle verwenden, um Netzwerke zu kompromittieren, Konten zu übernehmen und letztendlich Ransomware zu installieren.

Leider nutzen nur 54 % der befragten Unternehmen 2FA für alle Geschäftsanwendungen. Diese Zahl ist viel zu niedrig und bedeutet, dass fast die Hälfte aller Anwaltskanzleien dummerweise nur auf Passwörter zum Schutz ihrer Daten setzen. Es ist erwähnenswert, dass der Colonial Pipeline-Angriff das Ergebnis eines einzelnen kompromittierten Passworts für eine Firmen-VPN-Anmeldung war, bei der die Zwei-Faktor-Authentifizierung nicht aktiviert war.

Tipp Nr. 4: Schützen Sie sich vor Phishing-Schemata

Phishing-Schemata bleiben ein primärer Angriffsvektor für Ransomware-Angriffe. Tatsächlich wurde der Ransomware-Angriff von DLA Piper bis zum ukrainischen Büro der Firma zurückverfolgt, wo ein Administrator auf einen Link in einer Phishing-E-Mail klickte.

Es ist wichtig, dass alle Mitarbeiter einer Anwaltskanzlei über die ausgeklügelten Phishing-Schemata auf dem Laufenden sind, die auf einzelne Mitarbeiter abzielen und sie dazu verleiten, auf einen bösartigen Link zu klicken, einen mit Malware beladenen Anhang herunterzuladen oder ihre Anmeldeinformationen auf einer gefälschten Website einzugeben. Führen Sie Phishing-Tests durch, um die Anfälligkeit Ihrer Mitarbeiter für Social-Engineering-Taktiken und Phishing-Schemata zu ermitteln.

Unsere Untersuchungen haben ergeben, dass 52 % der Anwaltskanzleien E-Mails als primäres Mittel der internen Kommunikation verwenden. Das bedeutet, dass der Schutz vor E-Mail-Bedrohungen zu Ihren obersten Prioritäten gehören muss. Besuchen Sie unseren E-Mail-Sicherheitskatalog, um das beste Tool für Ihr Unternehmen zu finden.

Tipp Nr. 5: Führen Sie regelmäßig Schulungen zum Sicherheitsbewusstsein durch

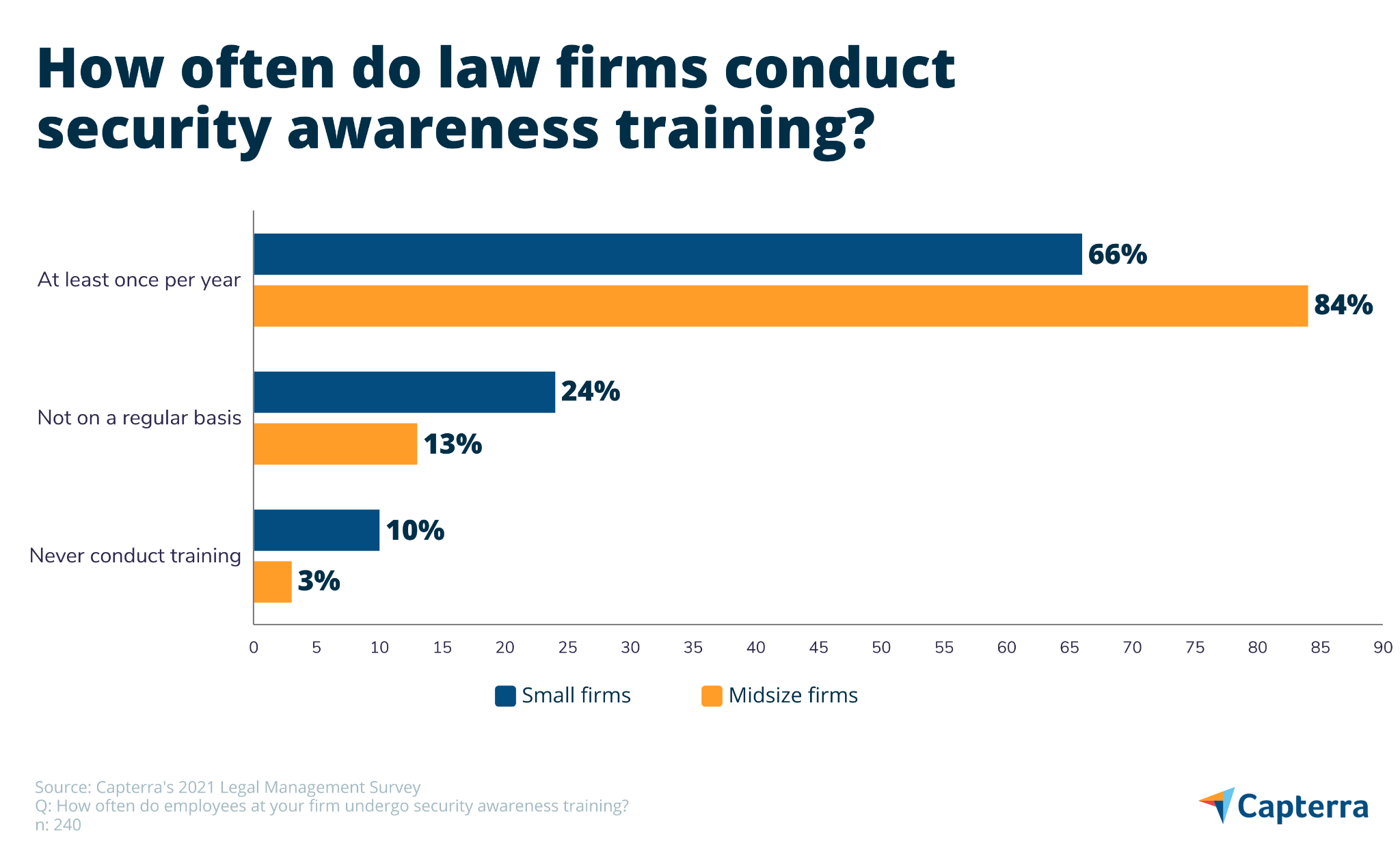

Der Schlüssel zur Abwehr aller Arten von Cybersicherheitsbedrohungen ist die Schulung des Sicherheitsbewusstseins. Unsere Umfrage ergab, dass 75 % der kleinen und mittelständischen Unternehmen regelmäßig Sicherheitsbewusstseinsschulungen durchführen.

Und während drei von vier nicht schlecht sind, stellt eine nähere Betrachtung fest, dass kleine Firmen deutlich hinter mittelgroßen Firmen zurückbleiben. Nur 65 % der kleinen Unternehmen führen regelmäßige Schulungen zum Sicherheitsbewusstsein durch, verglichen mit 84 % der mittelständischen Unternehmen. Darüber hinaus gibt ein alarmierendes 1 von 10 kleinen Unternehmen an, dass sie niemals Schulungen zum Sicherheitsbewusstsein anbieten.

Wenn Sie Hilfe beim Einstieg in ein Schulungsprogramm für das Sicherheitsbewusstsein Ihrer Mitarbeiter benötigen, werfen Sie einen Blick auf unsere Auswahlliste der besten Schulungssoftwareplattformen, die auf einer Sammlung unvoreingenommener Daten und Benutzerbewertungen basiert. Wenn Sie nur wenige Mitarbeiter haben, werfen Sie einen Blick auf unsere Liste mit kostenlosen und Open-Source-Software für Lernmanagementsysteme (LMS), um kostengünstige Schulungslösungen zu finden.

Ein Gramm Prävention ist ein Pfund Sicherheit wert

Im Jahr 2018 veröffentlichte die American Bar Association die formelle Stellungnahme 483, die die Kompetenzpflicht von Anwälten auf die sichere Nutzung von Technologie ausweitete und eine Verpflichtung zur Überwachung von Datenschutzverletzungen und zur wirksamen Reaktion darauf begründete.

Das bedeutet, dass der Einsatz grundlegender Präventivmaßnahmen zum Schutz der Daten Ihres Unternehmens nicht nur eine bewährte Vorgehensweise, sondern eine Verpflichtung ist.

Letztendlich liegt die Entscheidung, ein Lösegeld zu zahlen oder nicht zu zahlen, bei jedem Unternehmen und seinen individuellen Umständen. Unsere Untersuchungen haben zwar ergeben, dass die Zahlung des Lösegelds häufiger funktioniert als nicht, aber diese Zahlung motiviert Angreifer dazu, ihre Pläne fortzusetzen, und könnte auch spätere Angriffe auf Ihr Unternehmen fördern.

Methodik

Die Legal Management Survey 2021 von Capterra wurde im Mai 2021 unter 401 Rechtsexperten (davon 240 Anwälte) durchgeführt, um mehr über die Automatisierung, Sicherheit und andere Praktiken von Anwaltskanzleien zu erfahren. Die Befragten wurden auf eine Vollzeitbeschäftigung in kleinen (1–14 Anwälte) und mittelgroßen (15–49 Anwälte) Anwaltskanzleien überprüft. Die Umfrage schloss Einzelpraktiker ohne Angestellte aus.