8 Best Practices für die Sicherheit Ihrer mobilen App im Jahr 2022

Veröffentlicht: 2022-01-04Mobile Anwendungen sind für viele Unternehmen einer der wichtigsten Umsatzbringer. Ihre Einnahmen beliefen sich 2021 auf fast 693 Milliarden US-Dollar und sollen 2023 voraussichtlich 935 Milliarden US-Dollar erreichen. Dieser phänomenale Anstieg geht jedoch zu Lasten von Bedrohungen durch Cyberangriffe. Aus diesem Grund ist die Sicherheit mobiler Apps so entscheidend.

Laut dem Mobile Security Report 2021 waren 97 % der Unternehmen mit mobilen Angriffen konfrontiert, wobei 46 % der Mitarbeiter mindestens eine bösartige Anwendung heruntergeladen haben. Dies hat zu vielen Bedenken hinsichtlich der Unternehmen und der Sicherheit von Benutzerdaten geführt, die mit Marken für verschiedene Zwecke interagieren. Sie tauschen während dieser Interaktionen Daten mit den Marken über Anwendungen aus, was ohne angemessene Sicherheitsmaßnahmen zu böswilliger Offenlegung führt.

Deshalb brauchen Sie zuverlässige Sicherheitsmaßnahmen, um Datenrisiken zu vermeiden und Ihre Kunden zu schützen. Sehen Sie sich verschiedene Best Practices an, mit denen Sie die Sicherheit mobiler Apps gewährleisten können .

- Datenverschlüsselung

- Sichere Codes

- Benutzerauthentifizierungen

- Compliance & Integrität

- Sichere APIs

- Sicherheitsauslöser

- Datenrechte

- Sichere Container

- Schützen Sie Ihr Unternehmen

1. Datenverschlüsselung

Viele Anwendungen werden von mehreren Benutzern über Geräte und Betriebssysteme hinweg verwendet. Sie müssen also sicherstellen, dass die über die Anwendung ausgetauschten Daten nicht aufgrund der Schwachstelle eines Betriebssystems oder Geräts offengelegt werden.

Eine Möglichkeit, dies zu tun, besteht darin, die Daten anwendungsübergreifend zu verschlüsseln. Verschlüsselung ist ein Prozess, bei dem die Daten bis zu einem Punkt verschlüsselt werden, an dem sie für Hacker unlesbar werden. Es gibt zwei Möglichkeiten, Daten zu verschlüsseln:

- Symmetrische Verschlüsselung

- Asymmetrische Verschlüsselung

Symmetrische Verschlüsselungen verwenden denselben Sicherheitsschlüssel für die Verschlüsselung und Entschlüsselung von Daten. Gleichzeitig hat die asymmetrische Verschlüsselung unterschiedliche Sicherheitsschlüssel für die Verschlüsselung und Entschlüsselung. Eine weitere Best Practice für die Sicherheit mobiler Apps ist die sichere Codierung.

2. Sicherheitscodes

Jede Anwendung hat im Kern eine Architektur, die auf mehreren Codeteilen aufbaut. Wenn es also um die Sicherheit mobiler Apps geht, können sichere Codes äußerst wichtig sein.

Laut einem Bericht von IT Pro Portal treten 82 % der Schwachstellen im Quellcode der Anwendung auf. Das bedeutet, dass Sie sicherstellen müssen, dass der Quellcode fehlerfrei ist und keine Schwachstellen aufweist.

Die Beauftragung eines professionellen App-Designers kann Ihnen die Gewissheit geben, dass die Sicherheit Ihrer mobilen App lückenlos ist. Zusammen mit einem Experten an Bord ist das Testen mobiler Anwendungen der beste Weg, um sicherzustellen, dass der Code sicher ist und es keine Fehler gibt, die Hacker ausnutzen können.

3. Benutzerauthentifizierungen

Mobile Anwendungen haben die höchste Anzahl an Beiträgen durch UGC (user-generated content). UGC kann ohne ein geeignetes Benutzerauthentifizierungssystem Cyberangriffen ausgesetzt sein. Hacker können Zugang zu wichtigen Informationen der Benutzer erhalten, indem sie Social-Engineering-Angriffe nutzen.

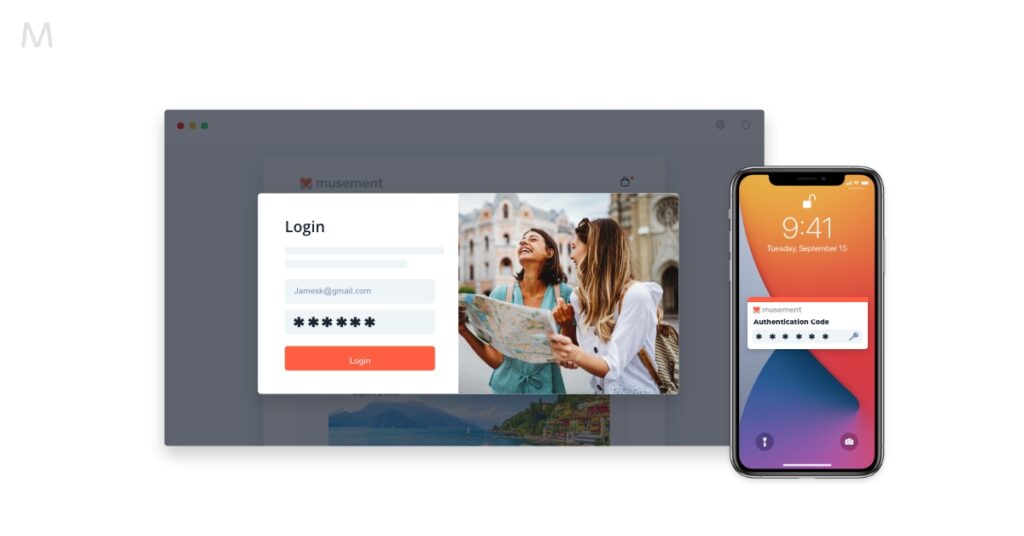

Sobald sie Zugriff auf Benutzerkonten erhalten, wird die böswillige Injektion durch UGC einfach. Hier können Sie Benutzerauthentifizierungsverfahren wie die Multi-Faktor-Authentifizierung einsetzen. Im Gegensatz zum herkömmlichen Authentifizierungsprozess gibt es jedoch eine zusätzliche Sicherheitsebene mit Einmalkennwörtern, Tokens, Sicherheitsschlüsseln und anderen.

Beispielsweise ermöglicht ein Zwei-Faktor-Authentifizierungsprozess Benutzern, ihre Identität über das auf dem Gerät empfangene OTP zu validieren. Ein weiterer wesentlicher Bestandteil der Sicherheit mobiler Anwendungen ist die Compliance.

4. Compliance und Integrität

Wenn eine mobile App gestartet wird, muss sie bestimmte Sicherheitsparameter erfüllen und Anforderungen erfüllen. Es kann bestimmte Sicherheitsmaßnahmen geben, die von Entwicklern gemäß den Anweisungen des App-Stores befolgt werden müssen. Diese Maßnahmen könnten für den Download- und Installationsprozess einer App gelten.

Moderne Smartphones verwenden App Stores, um signierte Apps an Benutzer oder Software zu verteilen, die Codesignaturen benötigen. Dieser Prozess stellt sicher, dass eine Plattform nur vorgeprüfte Anwendungen verteilt.

Entwickler können ihre Apps beim Store einreichen und ihre Identität und die Sicherheitsanforderungen der Anwendung werden validiert. Entspricht alles den Vorgaben des Betriebssystems, steht die Anwendung zum Download bereit.

Auch wenn dies entmutigend erscheinen mag, wird es mit mehreren auf dem Markt erhältlichen Optionen für Codierzeichen einfach. Darüber hinaus können Sie schnell ein kostengünstiges Code Signing-Zertifikat für Ihre Anwendung erhalten, um Compliance und Integrität sicherzustellen. Es beweist, dass der Code seit seiner Einführung nicht manipuliert wurde und von einem echten Herausgeber stammt.

Dieses Zertifikat hilft Entwicklern, die Informationen zu ihrer Identität zu verschlüsseln, die durch einen öffentlichen Schlüssel, der den Benutzern angeboten wird, weiter entschlüsselt werden. Ein weiterer Aspekt, den Sie in Bezug auf App-Sicherheit verstehen müssen, sind die APIs oder Application Programming Interface.

5. Sichere APIs

APIs sind unerlässlich, um Dienste von Drittanbietern zu integrieren und die Funktionalität zu verbessern. Es ermöglicht, dass heterogene Systeme miteinander interagieren und den Datenaustausch erleichtern. Für eine bessere App-Sicherheit benötigen Sie jedoch sichere APIs und legen die ausgetauschten Daten nicht offen. Der beste Weg, um die API-Sicherheit zu gewährleisten, besteht darin, Datenzugriffsberechtigungen zu nutzen.

6. Sicherheitsauslöser

Sie können bestimmte Auslöser nutzen, um Ihre Systeme im Falle einer Manipulation des Anwendungsquellcodes zu warnen. Beispielsweise können AWS Lambda-Funktionen genutzt werden, um sicherzustellen, dass Cloud-native Anwendungen manipuliert oder böswillige Injektionswarnungen ausgegeben werden.

7. Datenprivilegien

Eine weitere Möglichkeit sicherzustellen, dass Ihre Anwendung keinen böswilligen Cyberangriffen ausgesetzt ist, besteht darin, Datenprivilegien zu identifizieren. Verwenden Sie den Ansatz der geringsten Rechte, wenn Sie eingeschränkten Benutzern Zugriff auf vertrauliche Daten gewähren. Dadurch wird sichergestellt, dass eine Person ohne Datenzugriff und mit böswilliger Absicht Zugriff auf vertrauliche Informationen erhält.

8. Container sichern

Einer der wichtigsten Aspekte der Verschlüsselung sind Sicherheitsschlüssel. Wenn Sie Daten für Ihre Anwendung verschlüsseln, vermeiden Sie die Speicherung von Sicherheitsschlüsseln in lokalen Rechenzentren.

Da die meisten Unternehmen jedoch den hybriden Cloud-Ansatz nutzen, um vertrauliche Informationen in lokalen Rechenzentren zu speichern, können Sie sichere Container verwenden, um diese Schlüssel zu speichern. Sie können beispielsweise erweiterte Sicherheitsprotokolle wie 256-Bit-AES-Verschlüsselung mit SHA-256 für Hashing nutzen, um die Sicherheit für solche Schlüssel zu gewährleisten.

Schützen Sie Ihr Unternehmen

Da die Nutzung von Smartphones täglich zunimmt, sollte die Sicherheit mobiler Anwendungen ganz oben auf Ihrer Prioritätenliste stehen. Leider werden Hacker mit täuschenden Attributen und Social-Engineering-Praktiken bei böswilligen Einschleusungsangriffen immer effizienter.

Das bedeutet, dass Sie die Sicherheitsmaßnahmen für die Datensicherheit verbessern und verhindern müssen, dass diese Hacker die Kontrolle über Ihre Anwendungen übernehmen. Wir hoffen, dass diese Tipps hilfreich sind und helfen Ihnen gerne weiter!