كيف يعمل حل الهوية في التسويق عبر الإنترنت؟

نشرت: 2021-04-09لقد كنت مطلعًا على فهم كيفية إدارة وحساب فكرة "الهوية" على الإنترنت لأكثر من 5 سنوات.

يمكنني أن أخبرك أن تحليل الهوية كأداة للمسوقين هو في الوقت نفسه فكرة بسيطة جدًا ومعقدة في النطاق. وإذا قمت بتطبيقها على عملك ، فقد تكون أداة قوية للغاية.

الأمر بسيط: نريد أن نفهم أن الهاتف في جيبي ، والكمبيوتر اللوحي في حقيبتي ، والكمبيوتر الشخصي على مكتبي ، كلهم نفس الشخص. حتى نتمكن من التسويق بعناية للناس بدلاً من التسويق العشوائي لمليارات الأجهزة في العالم.

يبدأ وينتهي بسؤال بسيط. من هذا الشخص؟

عند استخدامها بشكل كامل ومدروس ، يمكن للهوية أن تغير الطريقة التي نؤدي بها أعمالنا بالكامل. عند الانخراط في عمل مع القليل من التفكير ، يمكن أن يضعف ويُنظر إليه على أنه مضيعة كبيرة للوقت.

لقد رأيت كلا النوعين من التطبيقات على مر السنين. حتما ، أولئك الذين يفكرون في خططهم ويأخذون الوقت الكافي لدمج تحليل الهوية في جميع عملياتهم سعداء للغاية. في كثير من الأحيان ، لم يكن أولئك الذين يتألقون في حل الهوية كحل نقطي كذلك.

التحدي من الناحية المعمارية هو أن حل الهوية هو خدمة تقود الخدمات الأخرى. ليس شيئًا يقف من تلقاء نفسه. إنها معلومات يمكنك استخدامها أو عدم استخدامها في مهام مختلفة في عملك.

إنها معلومات عن المعلومات. وبسبب الطبيعة "الفوقية" لها ، أصبحت شغوفًا بحل الهوية بمجرد أن فهمتها.

اندفاع الذهب وقرار الهوية

لقد نشأت في منطقة خليج سان فرانسيسكو ، والتي كانت مركز اندفاع الذهب في كاليفورنيا عام 1849. ومن المثير للاهتمام ، كأطفال ، أن ما يزيد عن 300000 عامل مناجم هم الذين توافدوا إلى كاليفورنيا الذين ندرسهم في المدرسة (على الرغم من أن القليل منهم حرفياً "حصل على الذهب").

تُروى قصة اندفاع الذهب في المقام الأول من خلال قصص رجال مثل ليفي شتراوس ، الرجل الذي جمع ثروة من بيع الجينز الأزرق. أيضا ، صموئيل برانان ، الذي بُنيت ثروته على بيع الفؤوس والمجارف.

لم يكن الذهب هو الشيء الأكثر قيمة في كاليفورنيا في عام 1850. كانت الأدوات اللازمة للعثور على الذهب.

أرى تحليل الهوية بطريقة مماثلة. يبدو النمو في الاقتصاد الرقمي ، ولا سيما اقتصاد التطبيقات في السنوات العشر الماضية ، وكأنه اندفاع نحو الذهب.

بالتأكيد ، ستضرب بعض الخصائص الرقمية الذهب (Uber ، Yelp ، Amazon). لكن الغالبية العظمى ليست كذلك ، لكن اللاعبين الكبار الذين يروون قصة اندفاع الذهب الرقمي هم التقنيات التمكينية .

حتى الآن ، في Bay Area ، نسمع الكثير عن Larry Ellison (الرئيس التنفيذي لشركة Oracle). Mark Benioff (الرئيس التنفيذي لشركة Salesforce) ، وجيف لوسون (الرئيس التنفيذي لشركة Twillio) أكثر مما نفعل تجاه Travis Kalanick (مؤسس Uber) أو Jeremey Stoppelman (الرئيس التنفيذي لشركة Yelp).

مع حلم التأثير في التاريخ الأكبر لهذا الاندفاع الرقمي للذهب ، أنا متحمس لمساعدة الناس في الحصول على أدوات مفيدة. أيضًا لمعرفة كيفية استخدامها ، حتى نتمكن جميعًا من النجاح في العثور على الذهب الرقمي.

كيف تنجح مع حل الهوية لعملك

أتحدث مع العملاء حول أنظمة الهوية بانتظام ، وغالبًا ما يُسأل عن كيفية إعدادها لتكون الأكثر فاعلية.

الإجابة المختصرة هي أنه يجب عليك استخدامه ، واستخدامه في كل مكان. الإجابة الطويلة هي أن استخدامه في كل مكان يعني أنه يجب أن يكون خدمة داخلية قائمة على واجهة برمجة التطبيقات تتكامل معها جميع أنظمتك الحالية الأخرى وتستفيد منها.

إذا قام فريقك بمراقبة الدولارات الإعلانية التي تنفقها لتقديم تحويلات التجارة الإلكترونية ، فيجب على هذا النظام الاستعلام عن الهوية في كل مرة يحدث فيها تحويل. وتحقق أيضًا مما إذا تم الإعلان عن أي من المعرفات التي تمثل هذا المستخدم.

إذا كنت تحاول الوصول إلى المستخدمين في فئة ديموغرافية معينة أو أولئك الذين زاروا مواقع محددة. ثم تحتاج إلى إنشاء قائمة بهؤلاء الأشخاص بناءً على الجهاز الذي اتخذ الإجراء ، ثم توسيع هذا المقطع ليشمل جميع أجهزة هؤلاء الأشخاص.

من ناحية أخرى ، إذا قمت للتو ببيع سترة لشخص ما ، فأنت بحاجة إلى التأكد من أن أدوات القائمة السوداء الخاصة بك لا تستهدفهم (أو تعيد استهدافهم) على أي من أجهزتهم الأخرى.

متى يجب استخدام تحليل الهوية؟

تستمر القائمة ، لكن الفكرة تبقى… قبل أن تتخذ إجراءً بشأن المعلومات التي طورتها أو اكتسبتها عن شخص ما ، يجب أن تكون خطوتك الأولى هي أن تسأل "من هو هذا الشخص؟" بالمعنى الرقمي ، بحيث ينطبق الإجراء الذي تتخذه على جميع الأماكن التي قد تجد هذا الشخص فيها.

المثال المفضل لدي عن سؤال "من هو هذا الشخص" الذي يتم طرحه جيدًا بشكل خاص هو مع بائع تجزئة عملت معه منذ بعض الوقت. الذي كانت إستراتيجيته التسويقية الأولى هي تجديد النشاط التسويقي عبر البريد الإلكتروني.

بشكل عام ، كان التسويق عبر البريد الإلكتروني يعمل جيدًا ، لكن لم يكن لديهم عناوين بريد إلكتروني مرتبطة بعدد من الأجهزة التي رأوها.

لقد قاموا ببناء مجموعة أدوات لتحليل الهوية تضمنت معرفتهم الخاصة بالمستهلكين بالإضافة إلى معرفة العديد من البائعين الخارجيين. ثم طلب من البائعين الخارجيين تعيين المعرفات غير المعروفة لمعرفات أخرى معروفة مرتبطة بعناوين البريد الإلكتروني في نظامهم.

ثم قاموا بتحديث نظام البريد الإلكتروني الآلي الخاص بهم (والذي كان في ذلك الوقت يتجاهل فقط مشاهدات الصفحة غير المرتبطة برسالة بريد إلكتروني) لطرح السؤال ، "من هو هذا الشخص؟" إلى خدمتهم الداخلية والبريد الإلكتروني على العنوان المناسب إذا حصلوا على تطابق عبر خدمتهم.

كانت الزيادة الطفيفة في رسائل البريد الإلكتروني التي أدت إلى التحويلات تساوي ملايين الدولارات سنويًا.

ولكن كيف؟

هذا هو الجزء الصعب. لكنها قابلة للتنفيذ ، صدقني!

سياق تقني بسيط لتحليل الهوية (لكن لا تقلق ، إنه ليس بهذا السوء)

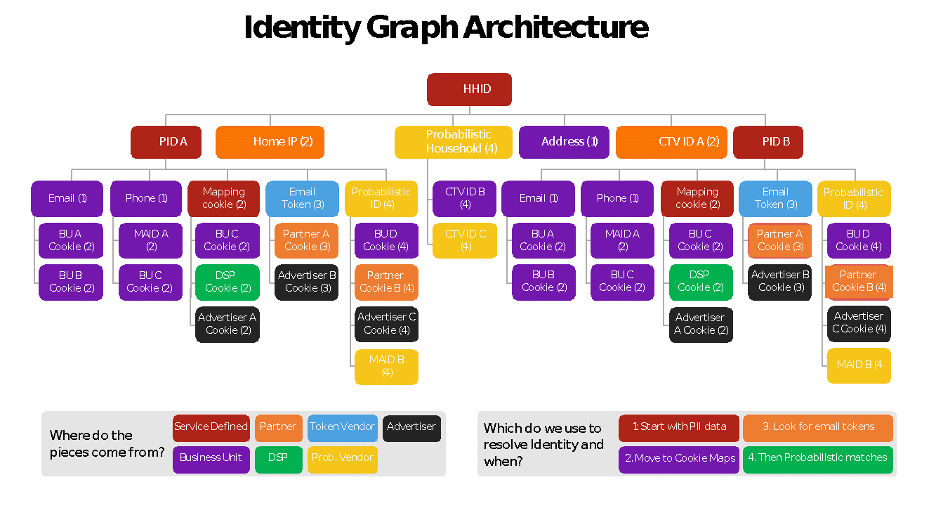

أحب التفكير في رسم بياني للهوية يشبه إلى حد ما مخطط هيكلي لشركة. هناك معرفان رئيسيان ، معرف الأسرة (HHID) ومعرف الشخص (PID) والعديد من المعرفات الثانوية الأخرى. (ملف تعريف الارتباط / معرف الجهاز المحمول / معرف CTV / عنوان البريد الإلكتروني / العنوان / رقم الهاتف / إلخ).

PIDs هي "التقارير المباشرة" لـ HHID ، وكذلك الخصائص التي يتم تقديمها بشكل أفضل لتعيين الأسرة (مثل العنوان أو معرف CTV). لذلك ، يحتوي HHID على 2 أو 3 أو أكثر من PIDs ولكل PID عدة طرق يتم ربط المعرفات بها.

تنشئ كل طريقة من طرق التعيين هذه قائمة بالمعرفات المتصلة بـ PID و HHID

بعد تحديد الهيكل العام للمخطط التنظيمي ، هناك قرار يجب اتخاذه: إما أنه يجب عليك تتبع المصادر التي تشير إلى أن معرفًا معينًا يخطط لمعرف PID أو HHID استنادًا إلى مجموعات بيانات متعددة ووضعه فقط في أعلى مجموعة بيانات ثقة ، أو يجب عليك إضافة هذا المعرف في أماكن متعددة.

أوصي بهذا الأخير لسهولة استخدامه في الاستعلام عن الرسم البياني لاحقًا ، لكنه موضوع تختلف فيه العقول المعقولة.

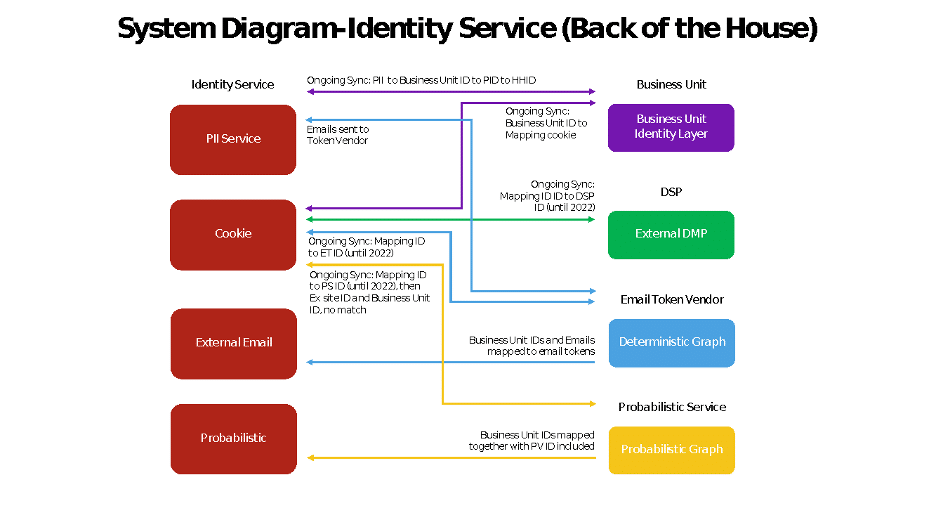

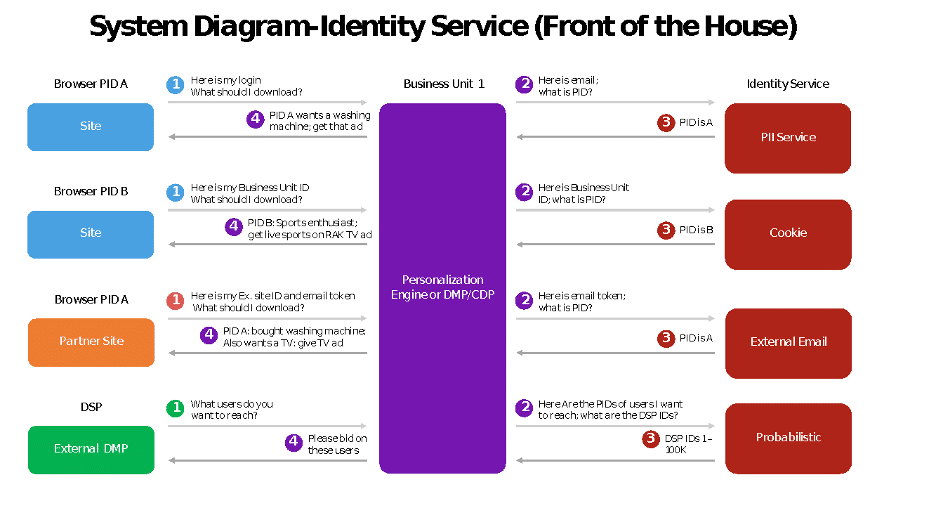

تتمثل الخطوة التالية في إنشاء واجهة برمجة تطبيقات تتيح جميع خدماتك الأخرى المتنوعة. لمساعدتهم على فهم "من هو هذا الشخص" والحصول على رد بشأن اهتماماتهم ومعرفاتهم المرتبطة بهم:

بعد ذلك ، يسأل كل إجراء تتخذه ، من تخصيص الموقع إلى الاستهداف خارج الموقع أولاً سؤالنا المهم: "من هو هذا الشخص؟"

من خلال طرح هذا السؤال البسيط على نفسك مرارًا وتكرارًا والبحث عن إجابات مع القليل من المساعدة من أحد شركاء تكنولوجيا الإعلانات ، يمكن أن يكون لديك تأثير عميق على نمو عملك.