التحويل هو أداة الاختبار الأكثر تركيزًا على الخصوصية في السوق. هنا لماذا

نشرت: 2018-06-28

لقد قمنا بتحسين النتائج لمدة عقد حتى الآن.

ومع اختبار أكثر من 30 مليار تجربة ، فقد أتقننا أداة تؤدي إلى تحويلات محسّنة للعملاء من جميع الصناعات الممكنة - دون متاعب.

ولكن عندما ضربت موجة المد والجزر في اللائحة العامة لحماية البيانات ، أردنا أن نتجاوز تحسين النتائج.

أردنا أن نكون أداة التحسين للمستخدمين الأذكياء في عالم تزداد فيه أهمية الخصوصية مع مرور كل عام.

استغرق الأمر الجزء الأكبر من 8 أشهر ، وآلاف الساعات ، ومئات الحجج (الصغيرة) لكننا تمكنا من تحقيق كل ما أردناه.

كل ما تحتاجه لإجراء الاختبارات والأفكار المتعلقة بالألغام ، دون تجاهل القانون العام لحماية البيانات (GDPR) أو لائحة الخصوصية الإلكترونية.

قائمة المحتويات:

- تحديثات داخل التطبيق: موازنة الخصوصية والميزات

- إخفاء هوية معرّف الزائر: اختبر بدون موافقة في وضعنا الافتراضي

- إزالة معرّفات المعاملات: الحصول على "دفع"

- انتهاء صلاحية ملف تعريف الارتباط الدائم: أنت رائع ولكننا سنذكرك فقط لمدة 6 أشهر

- إزالة ملفات تعريف ارتباط الطرف الثالث: نحن لا "نتحدث" معهم

- لقد حصلنا على ظهرك: تحذيرات ملائمة من اللائحة العامة لحماية البيانات!

- خادم تسجيل الدخول: فرانكفورت ، ألمانيا

- إعداد DNT: المستعرض الخاص بك يتحدث ، ونحن نستمع

- إلغاء الاشتراك: رابط واحد لاستبعادهم جميعًا

- اختبار عبر المجالات: غير مسموح به افتراضيًا

- DPIA: نحن نأخذ التغييرات على محمل الجد

- تقييم المصلحة المشروعة (LIA): نحن لا نفترض

- PCI-DSS لبيانات حامل البطاقة الآمنة: المعلومات الحساسة هي أولويتنا

- ما بعد تحديثات التطبيق: تغييرات اللائحة العامة لحماية البيانات في فريق التحويل

- قانوني:

- مبيعات:

- الموارد البشرية (HR):

- دعم العملاء:

- تطوير:

- إطار السياسة: يرشدنا إلى مستقبل آمن للبيانات يركز على الخصوصية

- سياسات أمن واستخدام تكنولوجيا المعلومات:

- سياسات وإجراءات البيانات:

تحديثات داخل التطبيق: موازنة الخصوصية والميزات

إخفاء هوية معرّف الزائر: اختبر بدون موافقة في وضعنا الافتراضي

يعد تقليل البيانات أحد المبادئ المهمة في اللائحة العامة لحماية البيانات (GDPR) (الفصل 2 ، المادة 5).

وهذا يعني أنه في سياق البيانات الشخصية ، يجب على مزودي المنتجات والخدمات فقط جمع وتخزين ومعالجة ما هو مناسب وملائم ومقتصر على دراسة الجدوى الخاصة بهم.

لا يوجد تعريف واضح لماهية البيانات الشخصية التي يجب جمعها وما لا يجب جمعه. يعتمد بالكامل على حالة الاستخدام المحددة.

لممارسة مبدأ تقليل البيانات ، قمنا بإخفاء هوية الزائر في تتبعنا من خلال تجميع المئات من زوار الموقع في مجموعات الزوار التي تحسب فقط وجود الزائر .

لا يتم تخزين الزوار الفرديين في تحويل التجارب. لن يكون من الممكن إعادة ربط أعداد المجموعة بالزوار الفرديين بأي شكل من الأشكال.

أتاح لنا القانون العام لحماية البيانات (GDPR) فرصة لإلقاء نظرة فاحصة على ما كنا نخزنه في التحويل وما هي حالة الاستخدام لإبقائه في بيئة تتمحور حول الخصوصية بشكل متزايد.

إزالة معرّفات المعاملات: الحصول على "دفع"

قمنا أيضًا بتغيير تتبع الإيرادات لدينا لاستخدام pushRevenue بدلاً من sendRevenue .

- PushRevenue لا يرسل أي معرفات المعاملات.

- يرسل sendRevenue معرّف المعاملة ولكن يتم تجاهله ولا يتم تخزينه.

<script> window['_conv_q'] = window['_conv_q'] || []; window['_conv_q'].push(["pushRevenue",revenue,products_cnt,goal_id]); </script>انتهاء صلاحية ملف تعريف الارتباط الدائم: أنت رائع ولكننا سنذكرك فقط لمدة 6 أشهر

يتم وضع ملفات تعريف الارتباط الدائمة على جهاز كمبيوتر المستخدم عند تسجيل الدخول لأول مرة إلى موقع ويب وتظل على هذا الكمبيوتر حتى بعد انتقال المستخدم بعيدًا عن الموقع وإغلاق المتصفح.

أخذت ملفات تعريف الارتباط هذه اسم "ملفات تعريف الارتباط للتتبع" ، حيث يتم استخدامها غالبًا من قبل المعلنين لتتبع حركة مستخدم الموقع عبر صفحات ويب متعددة وإنشاء إعلانات مستهدفة بناءً على تصفح المستخدم وأنماط البحث.

كل ملف تعريف ارتباط دائم له اسم وتاريخ انتهاء صلاحية يحددهما المنشئ.

عندما يرسل موقع ويب ملف تعريف ارتباط ، فإنه يطلب من متصفحك الاحتفاظ بملف تعريف الارتباط هذا حتى مرور تاريخ ووقت معينين.

وفقًا لتوصية توجيه الخصوصية الإلكترونية ، يجب حذف ملفات تعريف الارتباط الدائمة كل 12 شهرًا على الأقل ، ولكن للأسف يتم تخزين معظمها لفترة أطول من ذلك بكثير.

في Google Adwords ، قد يستمر ملف تعريف الارتباط لمدة تصل إلى 540 يومًا وفي Google Analytics قد يستمر ملف تعريف الارتباط لمدة تصل إلى عامين. تم تسجيل أمثلة لملفات تعريف الارتباط التي تم إنشاؤها ليكون عمرها الافتراضي +7000 عام!

يمكن إساءة استخدام ملفات تعريف الارتباط الدائمة بسهولة وهناك الكثير من القلق حول هذا الاحتمال. في الواقع ، كشفت ياهو أن الاختراقات المبلغ عنها لخوادمها تضمنت ملفات تعريف ارتباط مسروقة ومزورة سمحت للمتسللين بالوصول إلى حسابات المستخدمين دون الحاجة إلى كلمة مرور. هذا يعني أن المتسللين كانوا قادرين على نسخ ملفات تعريف الارتباط الدائمة الموجودة على خوادم Yahoo ، وإنشاء إصدارات مزورة منها ، ثم الوصول إلى حسابات المستخدمين بجهد ضئيل.

للاستجابة لتحدي الخصوصية هذا ، نفذنا في شركة Convert تخفيضًا في حد التخزين الدائم لملف تعريف الارتباط مدى الحياة من 12 شهرًا إلى 6 أشهر.

إزالة ملفات تعريف ارتباط الطرف الثالث: نحن لا "نتحدث" معهم

ملف تعريف ارتباط الطرف الثالث ، هو ملف تعريف ارتباط (أ) يأتي من مجال مختلف ، أو (ب) يتم تعيينه بواسطة وحدة تحكم في البيانات تختلف عن تلك التي تشغل موقع الويب الذي يزوره المستخدم.

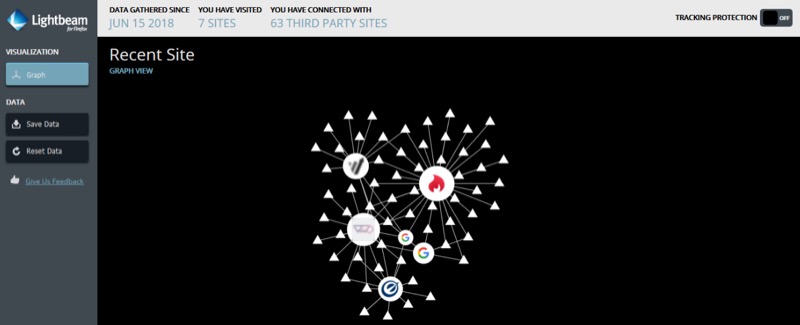

يمكنك تثبيت برنامج يسمى Lightbeam على متصفح FireFox الخاص بك والذي يتيح لك رؤية جميع ملفات تعريف الارتباط الخاصة بالجهات الخارجية التي تم تنزيلها في ظلال متصفح الويب الخاص بك. فيما يلي نتائجي لمواقع الويب التي يكثر زيارتها:

كما ترى في لقطة الشاشة أعلاه ، أصبح متصفحي حرفياً عبارة عن برطمان ملف تعريف ارتباط - بعد زيارة 7 مواقع ويب مباشرة.

غالبًا ما تشير المواقع إلى زيارتك لمنصات الطرف الثالث وتشارك بيانات التصفح الخاصة بك معهم للحصول على مزايا إعلانية وتسويقية.

حظيت ملفات تعريف الارتباط باهتمام كبير بموجب توجيه الخصوصية الإلكترونية لأنها لا تتعقب المعلومات فحسب ، بل يمكنها بالفعل سرقة المعلومات.

تخلق طبيعة وعملية التتبع من قبل أطراف ثالثة تضاربًا في المصالح بين المستخدمين ومالكي مواقع الويب ، خاصةً عندما تكون ملفات تعريف ارتباط الطرف الثالث من الإعلانات الموجودة على الموقع متضمنة.

إذا كان موقعك يستخدم ملفات تعريف الارتباط الخاصة بطرف ثالث أو يسمح باستخدامها ، فإنك تعرض نفسك لمزيد من العواقب بموجب قانون ملفات تعريف الارتباط.

لضمان الخصوصية الكاملة للعميل والزائر ، اعتبارًا من 21 فبراير 2018 ، قمنا بتعطيل جميع ملفات تعريف الارتباط الخاصة بالجهات الخارجية.

لقد حصلنا على ظهرك: تحذيرات ملائمة من اللائحة العامة لحماية البيانات!

قدمنا تحذيرات لإبلاغ عملائنا بالإعدادات أو الخيارات المتعلقة بالائحة العامة لحماية البيانات المستخدمة في مشاريعهم أو تجاربهم:

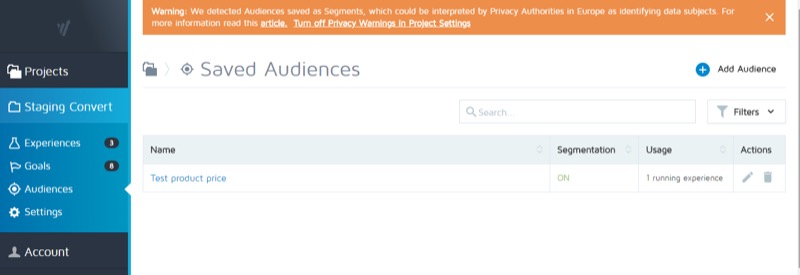

- سمح موقع Convert Experiences تقليديًا بتجميع زوار الموقع حسب ظروف مثل الموقع والسلوك. يشار إلى هذه المجموعات على أنها شرائح مخصصة. ومع ذلك ، بعد اللائحة العامة لحماية البيانات ، إذا تم تمكين ميزة التجزئة ، فيمكن تفسير ذلك من قبل سلطات الخصوصية في أوروبا كطريقة لتحديد موضوعات البيانات. لإبلاغ المستخدمين ، قمنا بإدراج تحذيرات واضحة يتم تنشيطها إذا تم تمكين التقسيم لجمهور واحد على الأقل.

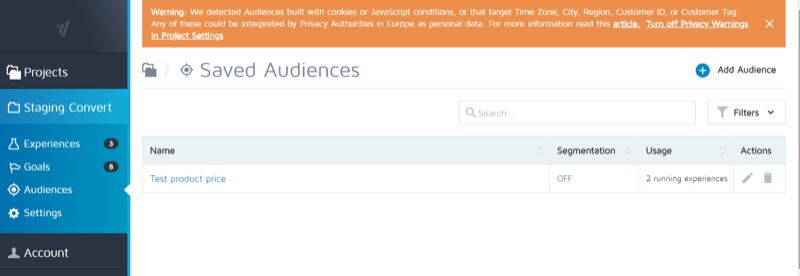

- الجماهير التي تم إنشاؤها باستخدام البيانات الشخصية: يوجد تحذير بشأن القانون العام لحماية البيانات (GDPR) في الجماهير المحفوظة وفي صفحات ملخص التجربة عندما يتم إنشاء الجماهير باستخدام ملفات تعريف الارتباط أو شروط JavaScript ، أو إذا تم استهداف المنطقة الزمنية أو المدينة أو المنطقة أو معرف العميل أو علامات العميل:

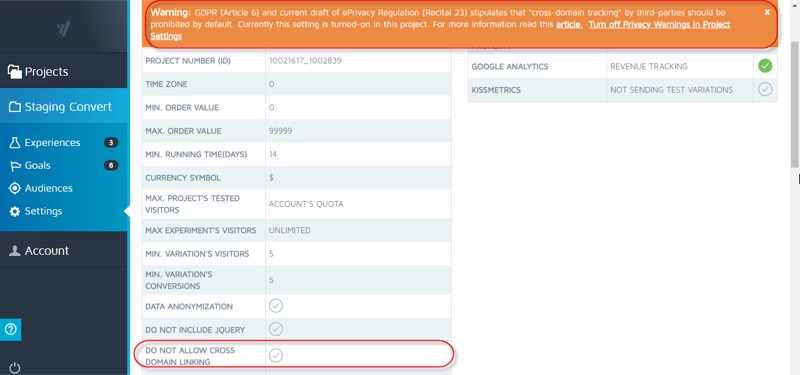

- التتبع عبر النطاقات: يتم إيقاف تشغيل ملف تعريف الارتباط عبر النطاقات افتراضيًا لجميع المشاريع في "تحويل التجارب". يؤدي تشغيله إلى تنشيط تحذير آخر:

- قد تحتوي تجارب التخصيص على شرائح صغيرة (أقل من 100 زائر فريد) ويمكن تفسير ذلك من قبل سلطات الخصوصية في أوروبا على أنه تعريف لموضوعات البيانات. لهذا السبب ، أضفنا تحذيرًا إلى ملخص أي تجربة تخصيص.

الغرض من هذه التحذيرات هو التأكد من أن مستخدمينا يفهمون الميزات التي يمكن اعتبارها "تعريف" محتمل لموضوعات البيانات من قبل سلطات الاتحاد الأوروبي.

من الصعب حفظ جوهر تفويضات اللائحة العامة لحماية البيانات وتوجيهات الخصوصية الإلكترونية!

باستخدام تحويل التجارب ، فأنت تعمل باستخدام أداة يمكنها فعل الكثير ، ولكن أيضًا تتخلل إمكاناتها بتذكيرات بأن بعض الإجراءات يتم تفسيرها الآن بشكل مختلف في دول الاتحاد الأوروبي.

لديك القدرة على إيقاف تشغيل تحذيرات القانون العام لحماية البيانات (GDPR).

خادم تسجيل الدخول: فرانكفورت ، ألمانيا

يتعلق التغيير الكبير الآخر الذي أدخله القانون العام لحماية البيانات (GDPR) بموقع تخزين البيانات.

هذا بسيط.

إذا قمت بتخزين بيانات مواطني الاتحاد الأوروبي ، فيجب أن تظل البيانات على أراضي الاتحاد الأوروبي. بمعنى آخر ، يجب أن يكون لديك خوادم في دول الاتحاد الأوروبي.

لا ينبغي إرسال البيانات إلى خوادم خارج الاتحاد الأوروبي (إلى الولايات المتحدة ، على سبيل المثال) ، تحت أي ظرف من الظروف.

لقد نقلنا خادم تسجيل الدخول الخاص بنا من الولايات المتحدة إلى مركز بيانات في فرانكفورت بألمانيا يعمل بالطاقة الكربونية المحايدة.

إعداد DNT: المستعرض الخاص بك يتحدث ، ونحن نستمع

Do Not Track عبارة عن إطار تقني وقانوني يمكّن المستخدمين من إلغاء الاشتراك في التتبع بواسطة الشبكات الإعلانية وخدمات التحليلات والأنظمة الأساسية الاجتماعية.

يمنح DNT حركة المرور بقوة الاختيار.

إنها ميزة في متصفحات الويب تتيح للمستخدمين التعبير عن تفضيلهم لعدم تعقبهم إلى مواقع الويب والخدمات التي يستخدمونها كل يوم.

يفرض القانون العام لحماية البيانات (GDPR) للاتحاد الأوروبي احترام تفضيل المتصفح الجديد هذا. توفر التكنولوجيا والقانون معًا مسارًا قابلاً للتطبيق للمضي قدمًا لاستعادة الحق في الخصوصية على الويب.

DNT هو مستخدم يقدم طلب ميزة صريحًا ، ولا أريد أن يتم تعقبي. DNT هو أحد تفضيلات المستخدم الذي يفرض على المتصفح إرسال طلب HTTP إلى الخادم لإخبار ذلك الخادم صراحةً بعدم تتبع سلوكيات المستخدم.

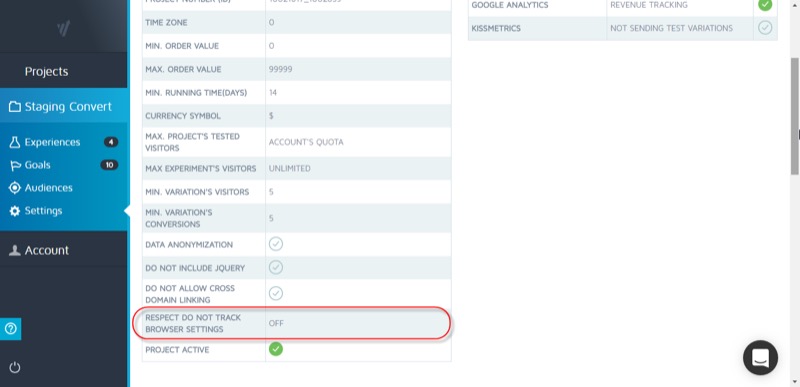

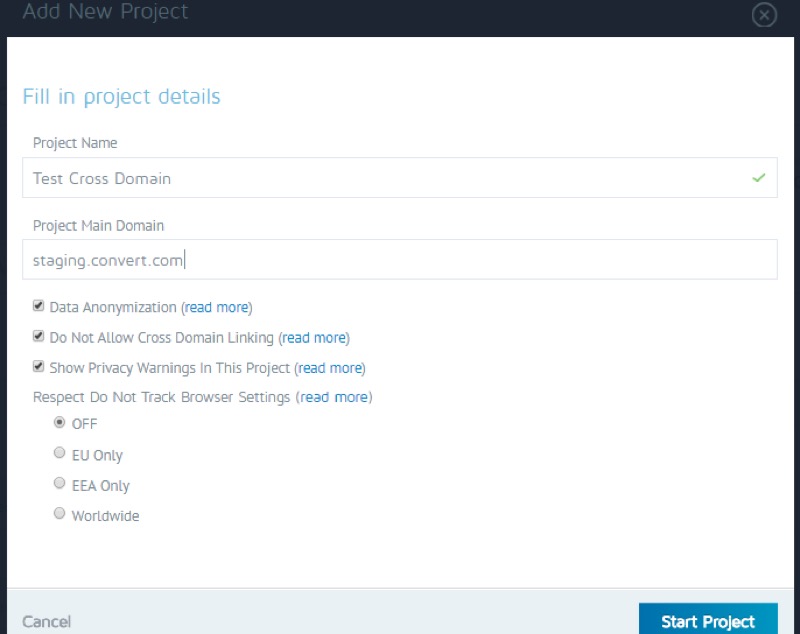

لقد أضفنا دعمًا قابلاً للتكوين لإعدادات "عدم التعقب" للمتصفح بواسطة Project.

بشكل افتراضي ، يتم تحديد خيار إيقاف التشغيل عند إنشاء مشروع جديد ، ولكن يمكنك الاختيار من بين أي من الإعدادات التالية:

- إيقاف

- الاتحاد الأوروبي فقط

- المنطقة الاقتصادية الأوروبية فقط

- في جميع أنحاء العالم

باختصار ، نسمح لمستخدمينا بالابتعاد عن العد أو بأي شكل من الأشكال باستخدام بيانات الأفراد الذين يفضلون عدم تعقبهم.

تعرف على المزيد حول هذه الميزة الجديدة هنا.

إلغاء الاشتراك: رابط واحد لاستبعادهم جميعًا

هناك جانبان لقصة التتبع.

يمكن لزوار موقع الويب الأذكياء اختيار تمكين عدم التعقب على متصفحاتهم والاختباء من أعين المتطفلين.

ثانيًا ، يجب أن يكون لديهم القدرة على إلغاء الاشتراك في التتبع مباشرة من مواقع الويب التي يزورونها.

نحن في Convert نعلم ذلك وقد وضعنا ميزة إلغاء الاشتراك https://www.convert.com/opt-out/ في صفحة تحويل إعدادات التطبيق.

بنقرة واحدة فقط على رابط Opt-Out ، يمكن للزوار اختيار إلغاء الاشتراك من تتبع جميع مواقع الويب التي تستخدم تطبيق Convert Experiences.

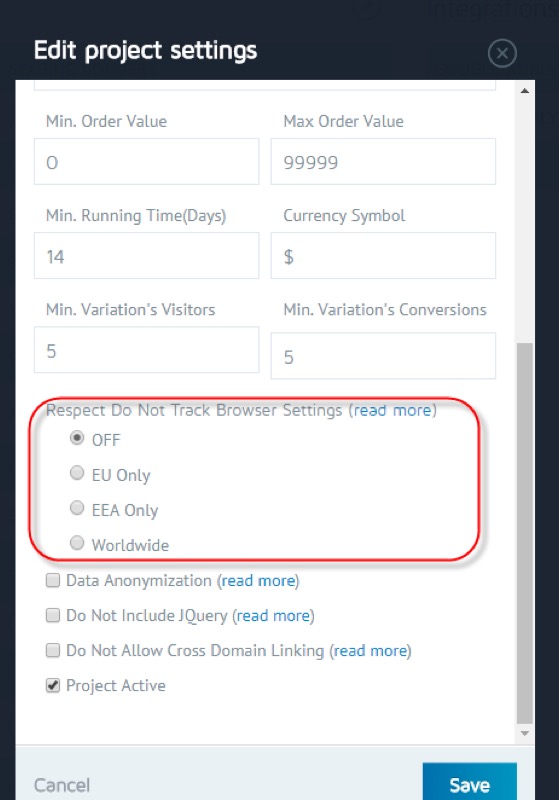

اختبار عبر المجالات: غير مسموح به افتراضيًا

يتيح التتبع عبر النطاقات لـ Convert Experiences إمكانية مشاهدة الجلسات على موقعين مرتبطين (مثل موقع التجارة الإلكترونية وموقع عربة التسوق المنفصل) كجلسة واحدة. يسمى هذا أحيانًا ارتباط الموقع .

لنفترض أن لديك متجرًا عبر الإنترنت وعربة تسوق تابعة لجهة خارجية مستضافة على مجال آخر ، مثل:

- www.example-store.com

- www.example-commerce-host.com/example-store/

بدون التتبع عبر النطاقات ، سيتم احتساب المستخدم الذي يأتي إلى متجرك عبر الإنترنت ثم ينتقل إلى سلة التسوق التابعة لجهة خارجية كمستخدمين منفصلين ، مع جلستين منفصلتين بفترات مختلفة.

يتيح التتبع عبر النطاقات لـ Convert Experiences رؤية ذلك كجلسة واحدة لمستخدم واحد وتستمر الجلسة التي بدأوها على موقع المتجر حتى الوقت الذي يقضونه على موقع عربة التسوق.

ومع ذلك ، نظرًا لأن التتبع عبر النطاقات عبارة عن منطقة رمادية بموجب القانون العام لحماية البيانات (GDPR) ، عند إنشاء مشروع جديد ، يكون الخيار القابل للتكوين لعدم السماح بالربط عبر النطاقات قيد التشغيل الآن افتراضيًا.

DPIA: نحن نأخذ التغييرات على محمل الجد

تساعد تقييمات تأثير حماية البيانات (DPIAs) المؤسسات على تحديد وتقييم وتخفيف أو تقليل مخاطر الخصوصية من خلال أنشطة معالجة البيانات. إنها ذات صلة بشكل خاص عند تقديم عملية أو نظام أو تقنية جديدة لمعالجة البيانات.

تدعم تقييمات حماية البيانات الشخصية أيضًا مبدأ المساءلة ، حيث إنها تساعد المنظمات على الامتثال لمتطلبات اللائحة العامة لحماية البيانات (GDPR) وتثبت أنه قد تم اتخاذ التدابير المناسبة لضمان الامتثال.

هل تعلم أن الإخفاق في إجراء تقييم حماية البيانات الشخصية بشكل ملائم عند الاقتضاء يعد انتهاكًا للائحة العامة لحماية البيانات ويمكن أن يؤدي إلى غرامات تصل إلى 2٪ من حجم المبيعات العالمي السنوي للمنظمة أو 10 ملايين يورو - أيهما أكبر؟

كجزء من مشروع القانون العام لحماية البيانات (GDPR) الخاص بـ Convert ، قمنا بتطوير إرشادات لأعضاء الفريق ونموذجًا يُستخدم لإجراء تقييمات تأثير حماية البيانات (DPIAs).

تقييم المصلحة المشروعة (LIA): نحن لا نفترض

المصلحة المشروعة هي أحد الأسس القانونية الستة المنصوص عليها في اللائحة العامة لحماية البيانات (GDPR) لتبرير معالجة البيانات الشخصية.

ويبدو أنه أقل عمل!

أساس المصلحة المشروعة واسع النطاق ومرن. بعبارات الشخص العادي ، تقول أنه يمكنك معالجة البيانات إذا كانت معالجة تلك البيانات لا تحتاج إلى تفكير.

ولكن هناك العديد من الطرق لتفسيرها ، بحيث أن استخدام المصلحة المشروعة هو ببساطة يعرض نفسك للشك والتدقيق. يوصى بشدة باللجوء إلى أساس المصلحة المشروعة عندما لا تتوفر أسس أخرى (مثل الالتزام القانوني أو المصلحة الحيوية) ، أو عندما تكون المصلحة المشروعة هي الأنسب للاستخدام في نشاط المعالجة.

ومع ذلك ، فإن تقييم التناسب مطلوب. قبل استخدام أساس المصلحة المشروعة ، قم بما يلي:

- اختبار الغرض: تحديد المصلحة المشروعة ؛

- اختبار الضرورة: تقييم ما إذا كانت المعالجة ضرورية لتحقيق هذا الاهتمام ؛ و

- اختبار الموازنة: الموازنة بين المصلحة المشروعة ومصالح الفرد وحقوقه وحرياته.

لقد أجرينا تقييمنا الخاص لتأثير المصلحة المشروعة (LIA) وقمنا ببناء خيارات الموافقة الخاصة بنقاط الاتصال التسويقية وفقًا لذلك.

PCI-DSS لبيانات حامل البطاقة الآمنة: المعلومات الحساسة هي أولويتنا

نحن نتبع المبادئ والمعايير التي وضعها مجلس معايير PCI لتخزين معلومات بطاقة الائتمان والتعامل معها. يتوفر مزيد من المعلومات هنا.

على الرغم من أن PCI DSS يركز على تأمين بيانات حامل بطاقة الدفع والغرض من اللائحة العامة لحماية البيانات هو حماية البيانات الشخصية لسكان الاتحاد الأوروبي ، فإن خرق PCI يعد أيضًا خرقًا للبيانات الشخصية.

وبالتالي ، في إطار الامتثال لمعايير PCI DSS ، أجرينا دائمًا مراجعات سنوية لبيانات حامل البطاقة. يمنحنا جدول المراجعات هذا إطارًا تم استخدامه عند تنفيذ التدابير للامتثال للائحة العامة لحماية البيانات (GDPR).

بالإضافة إلى ذلك ، استثمرنا في تقنيات آمنة للحفاظ على بيانات حامل البطاقة آمنة.

ما بعد تحديثات التطبيق: تغييرات اللائحة العامة لحماية البيانات في فريق التحويل

قانوني:

لقد قمنا بتحديث سياسة الخصوصية وشروط الخدمة. لقد أضفنا سياسة ملفات تعريف الارتباط الجديدة. دخلت هذه التحديثات حيز التنفيذ للمستخدمين والعملاء الحاليين والجدد في 25 مايو 2018.

وفقًا للمادة 28 ، الفقرة 4 من القانون العام لحماية البيانات (GDPR) ، فإننا نوقع اتفاقية معالجة البيانات (DPA) مع جميع عملائنا الأوروبيين كمعيار.

مبيعات:

لقد جعلنا عمليات المبيعات لدينا متوافقة مع اللائحة العامة لحماية البيانات.

- LiveChat . إذا تم تمكين DNT للمتصفحات ، فلن تظهر LiveChat. لقد أزلنا جميع عناوين IP من سجل LiveChat الخاص بنا.

- نموذج الاتصال بنا . تم تحديثه ليكون متوافقًا مع الناتج المحلي الإجمالي.

- طلب نموذج تجريبي . تم تحديثه أيضًا ليعكس خيارات الموافقة على القانون العام لحماية البيانات (GDPR).

- إعادة ترخيص حملات البريد الإلكتروني . لقد قمنا بتشغيل حملات إعادة الإذن لجميع العملاء المحتملين الذين يجرون محادثات مع المديرين التنفيذيين للحساب لجمع موافقتهم للحصول على مساعدة 1: 1.

- نموذج تجريبي مجاني . تم تحديثه ليكون متوافقًا مع الناتج المحلي الإجمالي.

تسويق:

لقد جعلنا عمليات التسويق لدينا متوافقة مع اللائحة العامة لحماية البيانات.

- عملاء البريد الإلكتروني الصادر . لقد أوقفنا الحملات الصادرة مراعاةً للائحة العامة لحماية البيانات (GDPR).

- إعادة ترخيص حملة البريد الإلكتروني . قمنا بتشغيل حملات إعادة الترخيص لقاعدة البيانات بأكملها ، وحصلنا على موافقة دقيقة للاتصال بهم بأنواع مختلفة من الاتصالات.

- نموذج النشرة الإخبارية . تم تحديثه ليكون متوافقًا مع الناتج المحلي الإجمالي.

- أشكال الرصاص المغناطيس . تم تحديثها لتكون متوافقة مع اللائحة العامة لحماية البيانات.

- نموذج الويبينار . تم تحديثه ليكون متوافقًا مع الناتج المحلي الإجمالي.

- نموذج تجريبي مجاني . تم تحديثه ليكون متوافقًا مع الناتج المحلي الإجمالي.

- استمارة بريد الضيف . تم تحديثه ليكون متوافقًا مع الناتج المحلي الإجمالي.

الموارد البشرية (HR):

قمنا بتدريب موظفينا من خلال الندوات وجميعهم حاصلون على شهادة اللائحة العامة لحماية البيانات (GDPR) التي تغطي المعرفة الأساسية.

دعم العملاء:

لقد قمنا بتدريب موظفي CS لدينا على الرد بشكل مناسب على أسئلة / تذاكر اللائحة العامة لحماية البيانات وانتهاكات البيانات.

تطوير:

تم تطبيق العديد من الإرشادات على دائرة تطوير البرمجيات لدينا:

- التدريب (تم تدريب المطورين على جوانب الخصوصية والأمان)

- التصميم (جميع متطلبات التصميم الموجهة نحو البيانات والمعالجة الموجهة بواسطة القانون العام لحماية البيانات)

- الترميز (يستخدم المطورون الأدوات والأطر المعتمدة ، والوظائف والوحدات النمطية غير الآمنة المعطلة ، وينفذون بانتظام تحليل الكود الثابت ومراجعة الكود)

- الاختبار (قمنا باختبار للتأكد من تنفيذ متطلبات حماية البيانات والأمان بشكل صحيح)

- قبل كل إصدار ، تم وضع خطة الاستجابة للحوادث ، وتم إجراء مراجعة أمنية كاملة للبرنامج. ثم تمت الموافقة على الإصدار وأرشفت جميع البيانات ذات الصلة من عملية التطوير بأكملها.

- الصيانة (تم تجهيز التحويل للرد على الحوادث وخروقات البيانات الشخصية والأخطاء والهجمات ، وهو قادر على إصدار تحديثات وإرشادات ومعلومات للمستخدمين والمتضررين من البرنامج)

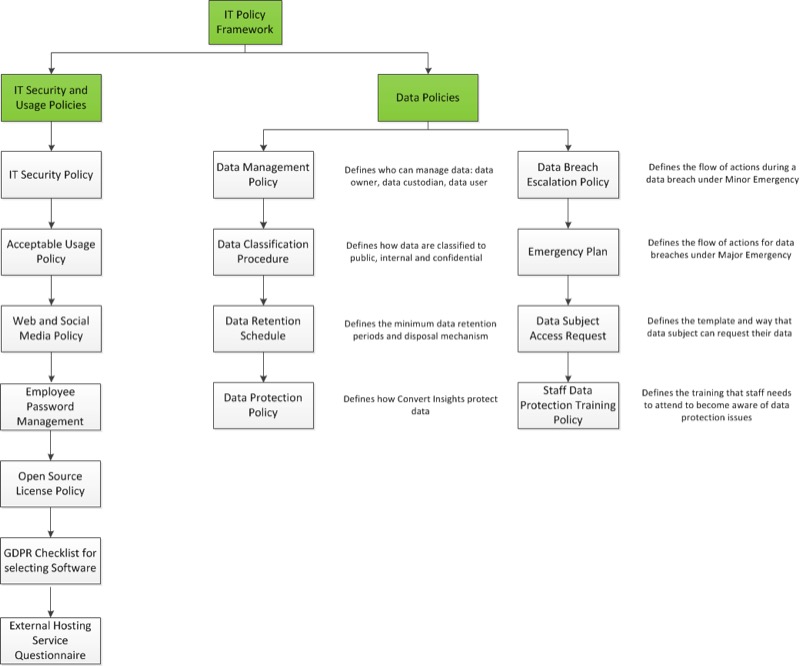

إطار السياسة: يرشدنا إلى مستقبل آمن للبيانات يركز على الخصوصية

لضمان تنفيذ وإدارة موارد تقنية المعلومات وعملياتها وممارساتها بشكل متسق وعالي الجودة ، حددنا إطارًا شاملاً لسياسات وإجراءات ومعايير محددة جيدًا.

عند تطوير سياسات وإجراءات ومعايير تكنولوجيا المعلومات هذه ، أشرنا إلى سلسلة معايير ISO 27000 التي تم حجزها على وجه التحديد من قبل ISO (منظمة المعايير الدولية) لمسائل أمن المعلومات.

تنقسم سياسات تكنولوجيا المعلومات لدينا إلى مجالين: السياسات المتعلقة بأمن تكنولوجيا المعلومات واستخدامها ، والسياسات المتعلقة بالبيانات.

سياسات أمن واستخدام تكنولوجيا المعلومات:

توفر السياسات والإجراءات التالية إرشادات واضحة لأمن تكنولوجيا المعلومات واستخدامها:

- قائمة مراجعة الخصوصية والأمان للامتثال للقانون العام لحماية البيانات (GDPR): يتطلب القانون العام لحماية البيانات التحويل (GDPR) لحماية البيانات الشخصية لعملائها وموظفيها في جميع مراحل دورة حياة معالجة البيانات. . تحتاج الشركات إلى مراعاة الجوانب التقنية والقانونية المختلفة عند البحث عن مزود خدمة. تسمح لنا هذه السياسة الخاصة بوضع العوامل الأكثر أهمية في الاعتبار أثناء اختيار مزودي الخدمة والبائعين الذين يتوافقون مع نهجنا الذي يركز على الخصوصية.

- سياسة ترخيص البرامج مفتوحة المصدر : الغرض من هذه السياسة هو السماح لدائرة التطوير بمعرفة سياسات ترخيص البرامج مفتوحة المصدر التي يجب قبولها عند تطوير التعليمات البرمجية.

- سياسة كلمة مرور الموظف : الغرض من هذه السياسة هو التأكد من أن جميع موارد وبيانات تحويل Insights تتلقى حماية مناسبة بكلمة مرور. تغطي السياسة جميع الموظفين المسؤولين عن حساب واحد أو أكثر أو لديهم حق الوصول إلى أي مورد يتطلب كلمة مرور.

- سياسة الاستخدام المقبول : تم تصميم هذه السياسة لمساعدة موظفي Convert Insights على فهم مسؤولياتهم عند استخدام المحتوى أو الوصول إليه أو إنشائه باستخدام موارد Convert Insights IT أو الخدمات المتصلة بالشبكة. يوضح ويحدد (في حدود المعقول) ما تعتبره Convert Insights استخدامًا مقبولًا لهذه الموارد.

- سياسة الويب والوسائط الاجتماعية : توضح هذه السياسة كيف تحكم Convert Insights هذه الملكية الرقمية وتوفر أيضًا إرشادات للمستخدمين عند إنشاء محتوى رقمي نيابة عن تحويل Insights وإرشادات حول استخدام حسابات وسائل التواصل الاجتماعي الرسمية لـ Convert Insights.

- سياسة أمان تكنولوجيا المعلومات : الهدف من سياسة الأمان هذه هو الترويج لثقافة تساعد على تعظيم قيمة المعلومات من خلال إدارتها الفعالة وحماية آمنة وكذلك حماية تحويل Insights وحقوق الموظفين والأطراف الأخرى التي تعتمد على المعلومات.

- استبيان خدمة الاستضافة الخارجية : الغرض من هذا الاستبيان هو التأكد من أن معالجي البيانات التابعين لجهات خارجية (من حيث القانون العام لحماية البيانات) لديهم سياسات وإجراءات مقبولة لأمن تكنولوجيا المعلومات وخصوصية البيانات لتقليل مخاطر فقدان البيانات الشخصية لـ Convert Insights أو التعرض لها .

سياسات وإجراءات البيانات:

توفر السياسات والإجراءات التالية إرشادات واضحة حول الطريقة المقبولة والآمنة والقانونية التي يجب أن تستخدم بها Convert Insights البيانات وتديرها:

- السياسة العامة لحماية البيانات : هذه السياسة عبارة عن بيان لالتزام تحويل Insights لحماية حقوق وخصوصية الأفراد وفقًا للقانون العام لحماية البيانات (GDPR).

- خطة إدارة الطوارئ : سيجتمع فريق إدارة الطوارئ (EMT) استجابةً لخرق ويقرر ما إذا كانت خطة إدارة الطوارئ بحاجة إلى الاستناد إليها. سيعمل هذا الفريق كنقطة تصعيد للحوادث الخطيرة أو انتهاكات السياسة المتعلقة بالبيانات والموارد.

- سياسة إدارة البيانات : الغرض من هذه السياسة هو تمكين الوصول إلى البيانات والمعلومات التي تحتفظ بها شركة Convert Insights ، إلى أقصى حد ممكن مع ضمان حمايتها من الاستخدام غير المصرح به والوصول وانتهاكات الخصوصية.

- إجراء تصنيف البيانات : تتطلب سياسة إدارة البيانات من مالكي البيانات تصنيف بياناتهم وفقًا لحساسيتها وأهميتها. يحدد هذا الإجراء كيفية إجراء هذا التصنيف.

- سياسة التدريب على حماية بيانات الموظفين : تحدد هذه السياسة وأي مستندات أخرى مشار إليها فيها التدريب الذي سيتم توفيره لموظفي Convert Insights لضمان توافق جميع عمليات التعامل مع البيانات الشخصية مع اللائحة العامة لحماية البيانات (GDPR).

- إجراء طلب الوصول إلى البيانات : الغرض من هذا الإجراء هو التأكد من أن برنامج Convert Insights يتوافق مع أحكام طلب الوصول الواردة في اللائحة العامة لحماية البيانات وتمكين الأفراد من إرسال طلبات الوصول إلى البيانات عند الاقتضاء.

- سياسة تصعيد خرق البيانات الشخصية : الغرض من هذه الإجراءات هو توفير إطار عمل للإبلاغ عن انتهاكات أمن البيانات التي تؤثر على البيانات الشخصية أو الحساسة التي تحتفظ بها شركة Convert Insights وإدارتها. تعد هذه الإجراءات مكملة لسياسة حماية البيانات التي تؤكد التزامها بحماية حقوق الخصوصية للأفراد وفقًا لتشريعات حماية البيانات.

لا يعد تحويل الناتج المحلي الإجمالي مصدر إزعاج.

لقد أعادت تشكيل طريقة استخدام التحليلات وأعادت تحديد مكانتها في عالم التحسين.

لم تعد التحليلات تدور حول اكتناز بيانات العملاء المحتملين على أمل العثور على رؤى مراوغة.

لم يعد الأمر يتعلق بافتراض أن التخصيص هو السبيل للذهاب.

التحليلات والاختبار بعد اللائحة العامة لحماية البيانات (GDPR) يدوران حول التبسيط. الاستفادة القصوى من البيانات التي يمكن معالجتها بطرق جديدة ومبتكرة.

إذا كنت ترغب في استخدام أداة تدعمك من خلال تحولات الخصوصية هذه - الآن وفي المستقبل ، امنحنا 15 يومًا ، بدون أي التزامات.